作者:Onkar Singh,CoinTelegraph;編譯:五銖,比特鏈視界

一、什麼是多重籤名冷錢包?

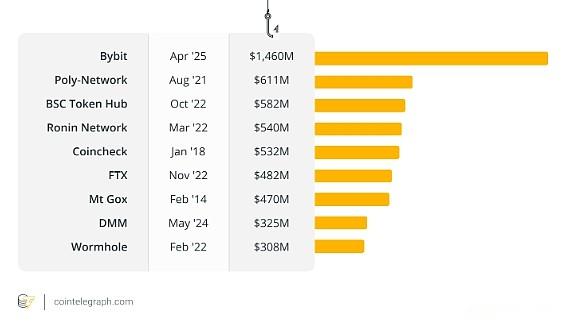

多重籤名 (multisig) 冷錢包通常被認為是存儲數字資產最安全的方式之一,可提供額外的防盜保護。然而,即使是這些先進的安全措施也並非萬無一失,正如 2025 年 2 月的 Bybit 黑客攻擊所證明的那樣。

在深入研究其安全性之前,讓我們先分析一下多重籤名冷錢包到底是什麼。

冷錢包解釋

冷錢包是一種加密貨幣存儲方法,它保持離線狀態並與網際網路斷開連接。這種設置使黑客遠程訪問資金變得更加困難。示例包括:

-

硬體錢包(例如 Ledger、Trezor)

-

紙錢包

-

隔離計算機(從未連接到網際網路的設備)。

冷錢包通過將私鑰離線保存,可降低網絡攻擊(如網絡釣魚或惡意軟體)的風險。但多重籤名是什麼?

讓我們來一探究竟。

多重籤名 (multisig) 解釋

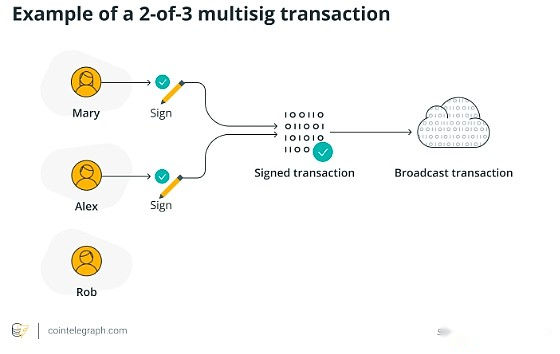

多重籤名技術需要多個私鑰來批准交易,而單籤名錢包只需要一個密鑰。可以將其視為聯名銀行帳戶,任何提款都需要兩個或多個籤名者來批准。

常見的多重籤名設置包括:

-

2-of-3 多重籤名:3 個密鑰中的任意 2 個必須批准交易。

-

3-of-5 多重籤名:需要 5 個密鑰中的任意 3 個。

-

5-of-7 多重籤名:7 個密鑰中的任意 5 個必須籤名。

這一額外的安全層意味著,即使一個密鑰被洩露,攻擊者也無法單方面轉移資金。

誰使用多重籤名冷錢包?

-

加密貨幣交易所:防止內部欺詐和未經授權的提款。

-

機構投資者:保護大量加密貨幣的對衝基金和家族理財室。

-

去中心化自治組織 (DAO):通過多重籤名治理管理共享基金的團體。

二、多重籤名冷錢包如何工作?

多重籤名冷錢包需要來自受信任方的多個私鑰來批准和授權交易,通過防止單點故障來增強安全性。

要了解多重籤名冷錢包的工作原理,想像一下銀行的保險箱需要兩個或更多鑰匙才能打開。沒有一個人可以單獨訪問內容 —— 必須有多個受信任方在場。

多重籤名冷錢包將這一概念應用於數字資產,通過要求多個私鑰來授權交易來增加額外的安全性。

以下是它在加密世界中的工作原理:

-

密鑰分發: 錢包所有者生成多個私鑰,並將它們分發給受信任的各方或設備。例如,在 3-of-5 多重籤名冷錢包設置中,密鑰可以分發給不同的角色,以增強安全性和問責制。例如,密鑰 1 可以分配給 CEO 作為主要決策者,而密鑰 2 則分配給財務長進行財務監督。首席法律官持有密鑰 3 以確保遵守法規,而密鑰 4 則作為離線備份存儲在安全的隔離位置。最後,密鑰 5 可以分配給首席安全官,負責網絡安全協議。

-

交易請求: 當有人想從錢包中提取資金時,他們必須首先創建交易提案——就像填寫一張需要多個籤名才能處理的支票一樣。

-

批准流程: 然後將提案發送給授權籤名者。在 3-of-5 設置中,五個密鑰持有者中至少有三個必須批准該請求,就像三個不同的銀行工作人員需要一起解鎖保險箱一樣。此過程可防止任何個人進行未經授權的轉帳,即使一個密鑰持有者受到威脅或惡意行為也是如此。

-

廣播交易: 一旦收集到所需數量的籤名,交易就會廣播到區塊鏈網絡。只有這樣,付款才會最終確定並記錄在公共帳本上。如果沒有達到最低批准數量,交易仍不完整——就像銀行拒絕處理沒有所需籤名的支票一樣。

三、多重籤名冷錢包如何遭受黑客攻擊

儘管多重籤名錢包具有安全性優勢,但它並不能免受攻擊。黑客經常利用實施、人類行為或第三方服務中的弱點。

讓我們通過一些例子來進一步理解:

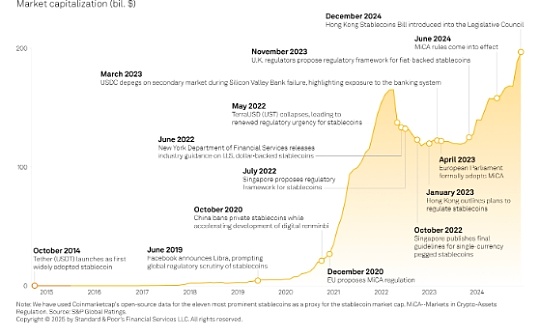

1.供應鏈攻擊(Bybit 黑客攻擊,2025 年)

2025 年 2 月,黑客入侵了多重籤名流程,導致 Bybit 交易所損失了價值 15 億美元的以太坊。

攻擊過程如下:

-

Bybit 使用 3-of-5 多重籤名冷錢包,這意味著需要任何三個授權籤名才能轉移資金。

-

攻擊者破壞了第三方錢包提供商 (SafeWallet) 的基礎設施。

-

他們入侵了 SafeWallet 的開發人員設備,注入了惡意代碼,改變了多重籤名過程。

-

Bybit 的安全團隊批准了看似合法的交易,但實際上,資金被重定向到黑客控制的地址。

此次攻擊凸顯了依賴第三方提供商保障錢包安全的風險。即使你的私鑰是安全的,受到攻擊的服務仍可能使資金面臨風險。

2. 社會工程攻擊

多重籤名錢包需要人工批准,而黑客可以操縱人們。

例如,在 2022 年,黑客使用網絡釣魚電子郵件瞄準了加密基金的高級員工。一旦攻擊者獲得了他們工作設備的訪問權限,他們就會使用惡意軟體記錄私鑰輸入。由於多重籤名只需要 2-of-3 批准,因此攻擊者繞過了安全性。

3. 流氓內部人員和勾結

多重籤名系統的好壞取決於其參與者。如果惡意員工是 2-of-3 或 3-of-5 設置的一部分,他們可能會與黑客勾結籤署欺詐性交易。

例如,在 2019 年,一位交易所高管與攻擊者合謀批准了 2 億美元的未經授權的提款。這一事件導致轉向更分散的籤名方法。

4. 智能合約漏洞

一些多重籤名錢包集成了智能合約來自動化交易;然而,如果智能合約包含編碼錯誤,攻擊者可以利用它。

例如,2017 年,Parity Multisig Wallet 中的一個錯誤導致黑客凍結了價值超過 1.5 億美元的 ETH,導致資金無法使用。

四、如何讓多重籤名冷錢包更安全

為了使多重籤名冷錢包更安全,請使用更高的籤名門檻,實施多層身份驗證,並將密鑰存儲在安全的、地理位置分散的位置。

如上所述,多重籤名冷錢包仍然是最好的安全解決方案之一,但您必須採取額外的預防措施以最大限度地降低風險,包括:

-

使用更高的閾值(例如,4-of-7 而不是 2-of-3):所需籤名越多 = 攻擊者越難破解足夠多的密鑰。

-

實施多層身份驗證:結合密碼、生物識別和硬體安全模塊 (HSM) 來訪問密鑰。

-

Shamir 的秘密共享:將私鑰拆分為多個片段,需要重建這些片段才能使用原始密鑰。

-

隔離籤名設備:使用離線設備籤署交易,防止遠程黑客攻擊。

-

按地理位置分發密鑰:將密鑰存儲在不同位置或由單獨的保管人保管,以避免單點故障。

-

密鑰輪換策略:定期更換密鑰持有者並重新生成密鑰,以降低訪問被盜的風險。

-

定期安全審核:聘請第三方專家審查您的錢包設置並檢測漏洞。

-

獨立共同籤名者:讓外部安全公司或受信任的第三方參與其中,作為籤名者之一,以防止內部勾結。

-

訪問日誌和警報:使用日誌系統監控密鑰使用情況並接收可疑活動警報。

-

多方計算 (MPC):使用私鑰永遠不會完全組裝的加密協議,增加額外的安全層。

五、多重籤名冷錢包仍然值得嗎?

對於那些希望保護其加密貨幣資產免遭盜竊和欺詐的人來說,多重籤名冷錢包仍然是最佳選擇之一。但是,不應忽視它們的複雜性和潛在的漏洞,尤其是在供應鏈攻擊的情況下。

是的,多重籤名冷錢包仍然是存儲大量加密貨幣的最佳安全選擇之一。但是,它們並非萬無一失。

2025 年 2 月的 Bybit 黑客攻擊是一個警鐘:即使是複雜的多重籤名冷錢包也可能通過供應鏈攻擊受到損害,攻擊者利用用於生成或存儲私鑰的系統或硬體中的漏洞。

這次攻擊強調了不僅要依賴多重籤名錢包的技術設置,還要考慮更廣泛的安全生態系統的重要性,包括設備的物理安全性和密鑰管理流程的完整性。

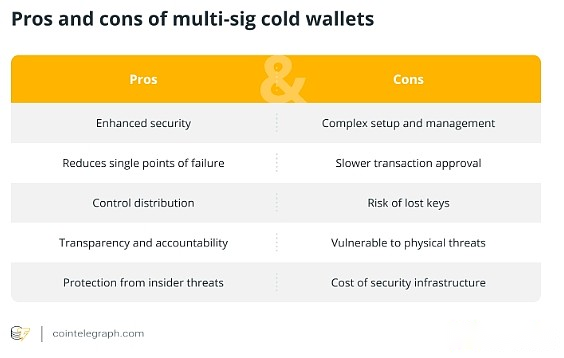

因此,雖然多重籤名冷錢包提供了強大的保護,但它們也帶來了一系列挑戰。多重籤名系統的設置和管理十分複雜,密鑰丟失的風險以及潛在的物理威脅漏洞可能會帶來諸多困難,尤其是對於經驗不足的用戶而言。此外,在時間緊迫的情況下,交易審批流程較慢也會帶來不便。

最終,決定多重籤名冷錢包是否是您數字資產安全的正確選擇取決於權衡其優勢與局限性。如果您管理著大量加密貨幣資產並且可以處理複雜性,多重籤名錢包可提供傳統錢包難以比擬的高水平安全性。另一方面,如果您不準備投資必要的基礎設施或無法安全地管理多個密鑰,更簡單的錢包解決方案可能更合適。

同樣重要的是要記住,沒有任何安全措施是完全無風險的。正如最近的黑客攻擊所見,更廣泛的安全環境在保護您的資產方面發揮著重要作用。為了使多重籤名冷錢包真正有效,密鑰持有者必須保持警惕,保持強大的網絡安全實踐,並定期評估潛在風險。