المؤلف: Callum Reid ، Cointelegraph ؛ التجميع: Wuzhu ، رؤية Baitchain

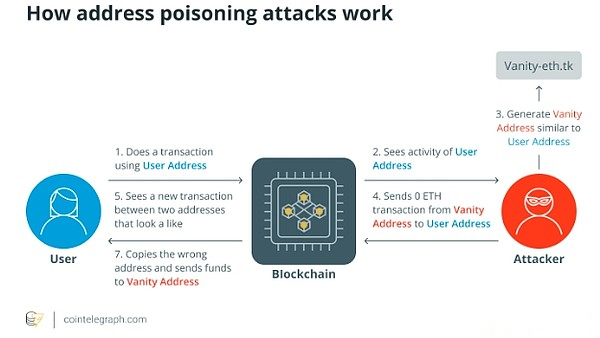

معالجة هجمات التسمم هي وسائل خبيثة يستخدمها المهاجمون. يمكن للمهاجمين إعادة تشغيل حركة المرور أو مقاطعة الخدمات أو الوصول إلى البيانات الحساسة دون إذن من خلال إدخال بيانات وهمية أو تغيير جداول التوجيه. تستغل هذه الهجمات العيوب في بروتوكولات الشبكة التي تهدد بشكل خطير سلامة البيانات وأمن الشبكة.

ستشرح هذه المقالة ماهية هجوم التسمم العنوان ، ونوعه وعواقبه ، وكيفية حماية نفسك من هذه الهجمات.

ما هو هجوم التسمم بالعنوان في العملة المشفرة؟

في عالم العملة المشفرة ، يسمى السلوك العدائي للمهاجمين للتأثير على المستهلكين أو خداعهم من خلال العبث بعناوين العملة المشفرة هجمات التسمم.

على شبكة blockchain ، هذه العناوين المكونة من سلاسل أبجدية رقمية مختلفة هي مصدر أو وجهة المعاملة. تستخدم هذه الهجمات طرقًا مختلفة لتقويض سلامة وأمن محافظ التشفير والمعاملات.

تُستخدم هجمات التسمم في المساحات المشفرة بشكل أساسي لاكتساب الأصول الرقمية بشكل غير قانوني أو لإلحاق الأضرار بالتشغيل السلس لشبكات blockchain. قد تشمل هذه الهجمات:

سرقة

قد يستخدم المهاجمون استراتيجيات مثل التصيد ، أو اعتراض المعاملات ، أو معالجة التلاعب لخداع المستخدمين لنقل الأموال إلى عناوين ضارة.

تدمير

يمكن أن يعطل التسمم بالعناوين العملية العادية لشبكة blockchain من خلال إدخال الازدحام أو التأخير أو المقاطعات في المعاملات والعقود الذكية ، مما يقلل من كفاءة الشبكة.

يغش

يحاول المهاجمون غالبًا تضليل مستخدمي العملة المشفرة عن طريق انتحال شخصية الأشخاص المشهورين. هذا يمكن أن يقوض ثقة المجتمع في الشبكة ويمكن أن يؤدي إلى عوامل خاطئة أو ارتباك المستخدم.

لحماية السلامة الكلية للأصول الرقمية وتكنولوجيا blockchain ، تسلط هجمات التسمم معالجة الضوء على أهمية الإجراءات الأمنية الصارمة والاهتمام المستمر في النظام البيئي للعملة المشفرة.

أنواع هجمات التسمم

تشمل هجمات التسمم في التشفير التصيد ، واعتداء المعاملات ، وإعادة استخدام العنوان ، وهجمات الساحرة ، ورموز QR المزيفة ، والخداع ، ونقاط الضعف على العقود الذكية ، يشكل كل منها خطرًا فريدًا على أصول المستخدم وسلامة الشبكة.

هجمات التصيد

في مساحة العملة المشفرة ، تعتبر هجمات التصيد الخزالية نوعًا شائعًا من التسمم بالعناوين ، حيث يقوم المجرمون بإنشاء مواقع ويب أو رسائل بريد إلكتروني أو اتصالات تشبه إلى حد كبير الشركات المعروفة مثل تبادل العملة المشفرة أو مزودي المحفظة.

تحاول هذه المنصات الاحتيالية خداع المستخدمين المطمئنين إلى تسرب معلومات تسجيل الدخول الخاصة بهم أو المفاتيح الخاصة أو الكلمات ذاكري (عبارات الاسترداد/البذور). على سبيل المثال ، بمجرد الحصول على هذه المعلومات ، يمكن للمهاجم إجراء معاملات غير قانونية والوصول غير المصرح به إلى أصول البيتكوين الخاصة بالضحية.

على سبيل المثال ، قد يقوم المتسلل ببناء موقع ويب لتبادل مزيف تمامًا مثل موقع ويب للتبادل الحقيقي ويطلب من المستهلكين تسجيل الدخول. بمجرد قيامهم بذلك ، يمكن للمهاجم الحصول على أموال العميل في البورصة الفعلية ، مما سيؤدي إلى خسائر مالية هائلة.

اعتراض المعاملات

هناك طريقة أخرى لمعالجة التسمم وهي اعتراض المعاملات ، حيث يعترض المهاجم معاملة عملة مشفرة صالحة وتغيير العنوان المستهدف. من خلال تغيير عنوان المستلم إلى عنوان يسيطر عليه المهاجم ، يمكن نقل الأموال المرسلة إلى المستلم الحقيقي. عادةً ما تتضمن هذه الهجمات البرامج الضارة التي تلحق الضرر بجهاز المستخدم أو الشبكة أو كليهما.

إعادة استخدام العنوان

سيقوم المهاجم بمراقبة ما إذا كانت هناك نسخ في blockchain ثم استخدام هذا الموقف لصالح نفسه. يمكن أن يؤدي إعادة استخدام العنوان إلى تعريض الأمان للخطر لأنه يمكن أن يكشف عن تاريخ المعاملة ونقاط الضعف في العنوان. تستخدم الجهات الفاعلة الضارة نقاط الضعف هذه للوصول إلى محافظ المستخدم وسرقة الأموال.

على سبيل المثال ، إذا حصل المستخدم دائمًا على أموال من نفس عنوان Ethereum ، فقد يلاحظ المهاجم هذا النمط واستغلال الثغرة الأمنية في برنامج محفظة المستخدم للوصول إلى أموال المستخدم دون إذن.

هجوم سيبيل

من أجل ممارسة السيطرة غير المتناسبة على تشغيل شبكة العملة المشفرة ، يتطلب هجوم Sybil إنشاء هويات أو عقد مزيفة متعددة. من خلال هذا التحكم ، يمكن للمهاجم تعديل البيانات ، وخداع المستخدمين ، وقد يعرض أمن الشبكة للخطر.

قد يستخدم المهاجمون عددًا كبيرًا من العقد الاحتيالية في شبكة إثبات الحصة (POS) للتأثير بشكل كبير على آليات الإجماع ، مما يسمح لهم بتعديل المعاملات وربما دفع مدفوعات مزدوجة للعملات المشفرة.

رمز الاستجابة السريعة المزورة أو عنوان الدفع

قد يحدث تسمم العنوان أيضًا عند توزيع عنوان دفع مزور أو رمز الاستجابة السريعة. غالبًا ما يرسل المهاجمون هذه الرموز المزيفة في شكل مادي للمستخدمين غير المبررين لخداعهم لإرسال العملات المشفرة إلى مواقعهم غير المخطط لها.

على سبيل المثال ، قد ينشر المتسلل رمز QR محفظة Cryptocurrency Wallet يبدو صحيحًا ولكنه يقوم بالفعل بتغييرات بسيطة على العنوان المشفر. سيقوم المستخدمون الذين يقومون بمسح هذه الرموز بإرسال الأموال عن غير قصد إلى عنوان المهاجم بدلاً من عنوان المستلم المقصود ، مما يسبب خسائر اقتصادية.

عنوان خداع

يقوم المهاجمون الذين يستخدمون العنوان بإنشاء عناوين عملة مشفرة تشبه إلى حد كبير العناوين الحقيقية. والغرض من ذلك هو خداع المستخدمين لتحويل الأموال إلى عنوان المهاجم ، وليس العنوان الذي ينتمي إلى المستلم المقصود. يستفيد هذا النهج لمعالجة التسمم من التشابه البصري بين العناوين المزيفة والحقيقية.

على سبيل المثال ، قد يقوم المهاجم بإنشاء عنوان Bitcoin يشبه إلى حد كبير عنوان التبرع لجمعية خيرية معروفة. يجوز للمانحين غير المطلعين تحويل الأموال إلى عنوان المهاجم عن غير قصد عند إرسال التبرعات إلى المنظمة ، وبالتالي تحويل الأموال من الاستخدام المقصود.

ضعف العقد الذكية

يستخدم المهاجمون عيوبًا أو نقاط ضعف في التطبيقات اللامركزية (DAPPs) أو العقود الذكية على أنظمة blockchain إلى عنوان السم. يمكن للمهاجم إعادة توجيه الأموال أو التسبب في تشغيل العقد بشكل غير متوقع من خلال العبث بتنفيذ المعاملات. قد يعاني المستخدمون من خسائر رأس المال نتيجة لذلك ، وقد تنقطع خدمات التمويل اللامركزي (DEFI).

عواقب هجوم التسمم العنوان

يمكن أن يكون لهجمات التسمم بالعناوين تأثير مدمر على استقرار المستخدمين الفرديين وشبكات blockchain. نظرًا لأن المهاجمين يمكنهم سرقة أصول العملة المشفرة أو تغيير المعاملات إلى إعادة توجيه الأموال إلى محافظهم ، فإن هذه الهجمات غالباً ما تتسبب في خسائر اقتصادية كبيرة للضحايا.

بالإضافة إلى فقدان النقود ، يمكن أن تؤدي هذه الهجمات أيضًا إلى انخفاض في الثقة بين مستخدمي العملة المشفرة. إذا تعثر المستخدمون في خطط الاحتيالية أو الأشياء الثمينة ، فقد يتم اختراق ثقتهم في أمان وموثوقية شبكات blockchain والخدمات ذات الصلة.

بالإضافة إلى ذلك ، فإن بعض هجمات التسمم ، مثل هجمات Sybil أو إساءة استخدام نقاط الضعف الذكية ، قد تمنع شبكة blockchain من العمل بشكل صحيح ، مما يؤدي إلى التأخير أو الازدحام أو العواقب غير المتوقعة التي تؤثر على النظام البيئي بأكمله. تؤكد هذه التأثيرات على الحاجة إلى ضوابط أمان قوية ووعي المستخدم في النظام البيئي للتشفير لتقليل خطر معالجة هجمات التسمم.

كيفية تجنب معالجة هجمات التسمم

لحماية الأصول الرقمية للمستخدمين وضمان أمان شبكة blockchain ، من الأهمية بمكان تجنب معالجة هجمات التسمم في عالم العملة المشفرة. قد تساعد الطرق التالية في منع استهداف هذه الهجمات:

استخدم العنوان الجديد

من خلال إنشاء عنوان محفظة تشفير جديد لكل معاملة ، يمكن تقليل إمكانية ربط المهاجم بعنوان بهوية شخص ما أو المعاملات السابقة. على سبيل المثال ، يمكن استخدام محفظة الحتمية الهرمية (HD) لتقليل هجمات التسمم بالعناوين التي تنشئ عناوين جديدة لكل معاملة وتقليل القدرة على التنبؤ بالعناوين.

يمكن أن يؤدي استخدام محافظ HD إلى تحسين حماية المستخدمين ضد هجمات التسمم بالعناوين ، حيث أن دوران العنوان التلقائي للمحفظة يجعل من الصعب على المتسللين نقل الأموال.

باستخدام محفظة الأجهزة

بالمقارنة مع محافظ البرامج ، تعد محافظ الأجهزة خيارًا أكثر أمانًا. أنها تقلل من التعرض من خلال الحفاظ على المفتاح الخاص في وضع عدم الاتصال.

كن حذرًا عند نشر عنوانك

يجب أن يكون الأشخاص حذرين عند تعريض عناوينهم المشفرة في المجال العام ، وخاصة على مواقع التواصل الاجتماعي ، ويجب أن يختاروا استخدام أسماء مستعارة.

اختر محفظة ذات سمعة طيبة

من المهم استخدام مزود محفظة معروف معروف بميزات الأمان وتحديثات البرامج العادية لحماية نفسك من التسمم بالعناوين والهجمات الأخرى.

تحديث بانتظام

لمنع هجمات التسمم بالعناوين ، يجب تحديث برنامج المحفظة بشكل مستمر باستخدام أحدث إصلاحات الأمان.

تنفيذ القائمة البيضاء

استخدم الطبقات البيضاء للحد من المعاملات على مصادر ذات سمعة طيبة. تسمح بعض المحافظ أو الخدمات للمستخدمين بالعناوين الخاصة بالقائمة البيضاء التي يمكنها إرسال الأموال إلى محافظهم.

النظر في محفظة متعددة التوقيع

تسمى المحفظة التي تتطلب مفاتيح خاصة متعددة للموافقة على المعاملات محفظة متعددة. يمكن أن توفر هذه المحافظ حماية إضافية من خلال طلب توقيعات متعددة للموافقة على المعاملات.

استخدام أدوات تحليل blockchain

للكشف عن السلوك الضار المحتمل ، يمكن للأشخاص استخدام أدوات تحليل blockchain لتتبع المعاملات الواردة والتحقق منها. يعد إرسال كميات صغيرة من العملة المشفرة (الغبار) على ما يبدو إلى عناوين متعددة ممارسة شائعة تسمى الغبار. يمكن للمحللين اكتشاف السلوك السام المحتمل من خلال فحص أنماط تداول الغبار هذه.

عادة ما يكون ناتج المعاملة غير المستخدمة (UTXO) مع كمية صغيرة من العملة المشفرة نتيجة لمعاملات الغبار. يمكن للمحللين العثور على عناوين قد تسمم من خلال العثور على UTXOs المتعلقة بمعاملات الغبار.

الإبلاغ عن هجوم مشتبه به

يجب على الأفراد الاستجابة فورًا في حالة حدوث هجوم تسمم العنوان المشتبه به ، والاتصال بالشركة التي توفر محفظتهم المشفرة من خلال قنوات الدعم الرسمية وشرح ما حدث بالتفصيل.

بالإضافة إلى ذلك ، إذا كان الهجوم ينطوي على خسائر مالية كبيرة أو نوايا خبيثة ، فيمكنهم الإبلاغ عن الحادث إلى إنفاذ القانون أو السلطات التنظيمية ذات الصلة لمزيد من التحقيق والإجراءات القانونية. من أجل تقليل المخاطر المحتملة وحماية مصالح الأفراد والمجموعات في النظام البيئي للعملة المشفرة ، يعد الإبلاغ في الوقت المناسب أمرًا بالغ الأهمية.