المؤلف: Onkar Singh ، Cointelegraph ؛

1. ما هي المحفظة الباردة متعددة التوقيع؟

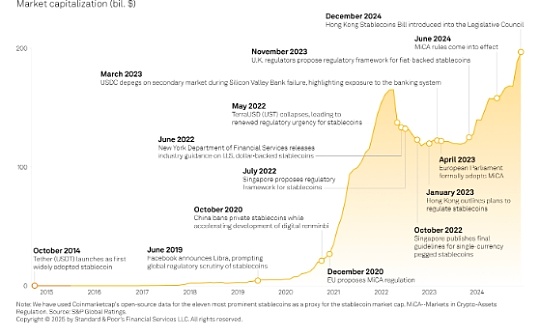

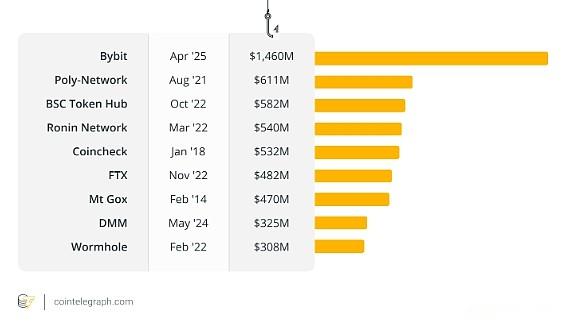

غالبًا ما تعتبر المحافظ الباردة Multisig (multisig) واحدة من أكثر الطرق أمانًا لتخزين الأصول الرقمية ، مما يوفر حماية إضافية من السرقة.ومع ذلك ، حتى هذه التدابير الأمنية المتقدمة ليست مضمونة ، كما يتضح من اختراق فبراير 2025 BYBIT.

قبل الخوض في أمنها ، دعنا نحلل ماهية المحفظة الباردة متعددة التوقيع.

شرح محفظة باردة

Cold Wallet هي طريقة تخزين عملة مشفرة تظل في وضع عدم الاتصال وينفصل عن الإنترنت.هذا الإعداد يجعل من الصعب على المتسللين الوصول إلى الأموال عن بُعد.تشمل الأمثلة:

-

محافظ الأجهزة (مثل Ledger ، Trezor)

-

محفظة ورقية

-

أجهزة كمبيوتر الحجر الصحي (الجهاز لا يتصل بالإنترنت أبدًا).

تقلل المحافظ الباردة من خطر الهجمات السيبرانية مثل التصيد أو البرامج الضارة عن طريق توفير المفاتيح الخاصة في وضع عدم الاتصال.ولكن ما هو التوقيع متعدد؟

دعونا نكتشف.

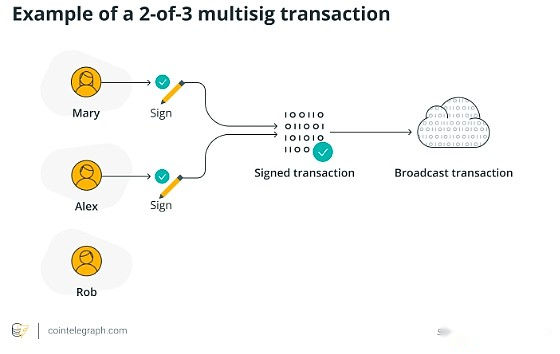

شرح متعدد

تتطلب تقنية التوقيع المتعدد مفاتيح خاصة متعددة للموافقة على المعاملات ، بينما تتطلب محافظ التوقيع الواحد مفتاحًا واحدًا فقط.يمكن اعتباره حسابًا مصرفيًا مشتركًا ، ويتطلب أي سحب اثنين أو أكثر للموافقة عليه.

تشمل إعدادات التوقيع المتعدد الشائع:

-

2 من 3 توقيع متعدد: يجب الموافقة على أي 2 من 3 مفاتيح للمعاملات.

-

3 من 5 توقيع متعدد: أي 3 من 5 مفاتيح مطلوبة.

-

5 من 7 توقيع متعدد: يجب توقيع أي 5 من 7 مفاتيح.

هذه الطبقة الإضافية من الأمان تعني أنه حتى إذا تم تسريب المفتاح ، فلن يتمكن المهاجم من نقل الأموال من جانب واحد.

من يستخدم محفظة باردة متعددة التوقيع؟

-

تبادل العملة المشفرة: منع الاحتيال الداخلي والسحب غير المصرح به.

-

المستثمرون المؤسسيون: صناديق التحوط والمكاتب الأسرية التي تحمي عددًا كبيرًا من العملات المشفرة.

-

منظمة لا مركزية للحكم الذاتي (DAO): المجموعات التي تدير الأموال المشتركة من خلال الحوكمة متعددة التوقيع.

2. كيف تعمل المحفظة الباردة متعددة التوقيع؟

تتطلب المحافظ الباردة متعددة التوقيع مفاتيحًا خاصة متعددة من الأطراف الموثوقة للموافقة على المعاملات والتفويض ، وتعزيز الأمن عن طريق منع نقطة الفشل الفردية.

لفهم كيف تعمل محفظة باردة متعددة التوقيع ، تتطلب تخيل أن آمنة البنك تتطلب مفتاحين أو أكثر لفتحها.لا يمكن لأي شخص الوصول إلى المحتوى بشكل فردي – يجب أن تكون الأطراف الموثوقة متعددة موجودة.

تطبق المحافظ الباردة متعددة التوقيع على هذا المفهوم على الأصول الرقمية ، مع إضافة أمان إضافي من خلال طلب مفاتيح خاصة متعددة للتصريح بالمعاملات.

إليكم كيف يعمل في عالم التشفير:

-

التوزيع الرئيسي:يقوم مالك المحفظة بإنشاء مفاتيح خاصة متعددة ويوزعها على الأطراف أو الأجهزة الموثوقة.على سبيل المثال ، في إعداد محفظة باردة متعددة التوقيع 3 من 5 ، يمكن توزيع المفاتيح على أدوار مختلفة لتحسين الأمان والمساءلة.على سبيل المثال ، يمكن تعيين المفتاح 1 إلى الرئيس التنفيذي باعتباره صانع القرار الأساسي ، في حين يمكن تعيين Key 2 إلى المدير المالي للرقابة المالية.يحمل كبير المسؤولين القانونيين المفتاح 3 لضمان الامتثال للوائح ، في حين يتم تخزين Key 4 كنسخة احتياطية غير متصلة في موقع معزول آمن.أخيرًا ، يمكن تعيين المفتاح 5 إلى كبير موظفي الأمن ، المسؤول عن بروتوكول الأمن السيبراني.

-

طلب المعاملة:عندما يريد شخص ما سحب الأموال من محفظته ، يتعين عليهم إنشاء اقتراح صفقة أولاً – مثل ملء شيك يتطلب توقيعات متعددة للمعالجة.

-

عملية الموافقة:ثم يتم إرسال الاقتراح إلى الموقع المعتمد.في الإعداد 3 من 5 ، يجب على ما لا يقل عن ثلاثة من أصحاب المفاتيح الخمسة الموافقة على الطلب ، تمامًا كما يحتاج ثلاثة عمال بنك مختلف إلى فتح الخزنة معًا.تمنع هذه العملية أي فرد من إجراء عمليات نقل غير مصرح بها ، حتى لو كان حامل رئيسي مهددًا أو ضارًا.

-

معاملات البث:بمجرد جمع العدد المطلوب من التواقيع ، يتم بث المعاملة إلى شبكة blockchain.بهذه الطريقة فقط يمكن الانتهاء من الدفع وتسجيله على دفتر الأستاذ العام.إذا لم يتم الوصول إلى الحد الأدنى للكمية المعتمدة ، تظل المعاملة غير مكتملة – تمامًا مثلما يرفض البنك معالجة الشيك دون التوقيع المطلوب.

3.

على الرغم من المزايا الأمنية لمحافظ التوقيع المتعدد ، فهي ليست محصنة ضد الهجمات.غالبًا ما يستغل المتسللون نقاط الضعف في التنفيذ أو السلوك البشري أو خدمات الطرف الثالث.

دعونا نفهم أكثر مع بعض الأمثلة:

1. هجوم سلسلة التوريد (Bybit Hacker ، 2025)

في فبراير 2025 ، اخترق المتسللين عملية التوقيع المتعدد ، مما تسبب في خسارة Ethereum بقيمة 1.5 مليار دولار.

عملية الهجوم هي كما يلي:

-

يستخدم BYBIT محفظة باردة متعددة التوقيع 3 من 5 ، مما يعني أن أي توقيعات معتمدة ثلاثة مطلوبة لنقل الأموال.

-

دمر المهاجم البنية التحتية لمزود محفظة الطرف الثالث (Safewallet).

-

قاموا باختراق أجهزة مطور Safewallet ، وحقن الكود الضار ، وقاموا بتغيير عملية التوقيع المتعدد.

-

وافق فريق أمن BYBIT على ما يبدو أنه معاملات مشروعة ، ولكن في الواقع ، تم إعادة توجيه الأموال إلى عنوان يسيطر عليه القراصنة.

يسلط الهجوم الضوء على خطر الاعتماد على مقدمي خدمات الطرف الثالث لضمان أمان المحافظ.حتى إذا كان المفتاح الخاص آمنًا ، فلا يزال بإمكان الخدمة المهاجمة تعريض الأموال للخطر.

2. هجمات الهندسة الاجتماعية

تتطلب محافظ التوقيع المتعدد الموافقة اليدوية ، بينما يمكن للمتسللين التلاعب بالناس.

على سبيل المثال ، في عام 2022 ، استخدم المتسللون رسائل البريد الإلكتروني للتصيد الاستعداد لاستهداف كبار الموظفين في صناديق التشفير.بمجرد أن يحصل المهاجم على إمكانية الوصول إلى جهاز العمل الخاص بهم ، يستخدمون البرامج الضارة لتسجيل إدخال المفتاح الخاص.نظرًا لأن التوقيع المتعدد لا يتطلب سوى 2 من 3 موافقة ، فقد تجاوز المهاجم الأمن.

3. روغ من الداخل والتواطؤ

تعتمد جودة نظام التوقيع المتعدد على المشاركين.إذا كان الموظفون الخبيثون جزءًا من إعداد 2 من 3 أو 3 من 5 ، فقد يتواطأون مع المتسللين لتوقيع المعاملات الاحتيالية.

على سبيل المثال ، في عام 2019 ، تآمر مسؤول تنفيذي في البورصة مع مهاجم للموافقة على سحب غير مصرح به قدره 200 مليون دولار.أدى هذا الحدث إلى تحول إلى نهج توقيع أكثر مركزية.

4. نقاط الضعف في العقد الذكي

تدمج بعض محافظ التوقيع المتعدد العقود الذكية لأتمتة المعاملات ؛

على سبيل المثال ، في عام 2017 ، تسبب حشرة في محفظة Multisig Parity في تجميد المتسللين أكثر من 150 مليون دولار من ETH ، مما يترك الأموال غير صالحة للاستعمال.

4. كيفية جعل محفظة باردة متعددة التوقيع أكثر أمانًا

لجعل المحافظ الباردة متعددة التوقيع أكثر أمانًا ، استخدم عتبة توقيع أعلى ، وتنفيذ مصادقة متعددة الطبقات ، وتخزين المفاتيح في موقع آمن وموزع جغرافيًا.

كما ذكر أعلاه ، لا تزال المحفظة الباردة متعددة التوقيع واحدة من أفضل الحلول الأمنية ، ولكن يجب عليك اتخاذ احتياطات إضافية لتقليل المخاطر ، بما في ذلك:

-

استخدم عتبات أعلى (على سبيل المثال ، 4 من 7 بدلاً من 2 من 3): كلما زاد عدد التوقيعات المطلوبة = كلما كان من الصعب على المهاجم كسر مفاتيح كافية.

-

قم بتنفيذ المصادقة متعددة الطبقات: يجمع بين كلمة المرور والقياسات الحيوية ووحدات أمان الأجهزة (HSMS) للوصول إلى المفاتيح.

-

مشاركة شامير السري: اقسم المفتاح الخاص إلى شظايا متعددة ، والتي تحتاج إلى إعادة بناء من أجل استخدام المفتاح الأصلي.

-

أجهزة توقيع الحجر الصحي: توقيع المعاملات باستخدام الأجهزة غير المتصلة بالإنترنت لمنع القرصنة عن بُعد.

-

توزيع المفاتيح حسب الموقع الجغرافي: قم بتخزين المفاتيح في مواقع مختلفة أو يتم الاحتفاظ بها بواسطة وصي منفصل لتجنب نقطة فشل واحدة.

-

استراتيجية الدوران الرئيسية: استبدل حاملي المفاتيح بانتظام وتجديد المفاتيح لتقليل مخاطر الوصول المسروقة.

-

مراجعات الأمن العادية: استئجار خبراء طرف ثالث لمراجعة إعدادات المحفظة الخاصة بك واكتشاف نقاط الضعف.

-

التوقيع المشارك المستقل: إشراك شركات الأمن الخارجية أو أطراف ثالثة موثوق بها كأحد الموقفين لمنع التواطؤ الداخلي.

-

سجلات الوصول والتنبيهات: استخدم نظام السجل لمراقبة استخدام المفتاح واستلام تنبيهات النشاط المشبوه.

-

الحوسبة متعددة الأحزاب (MPC): بروتوكول تشفير لا يتم تجميعه بالكامل مع مفتاح خاص ، مما يضيف طبقة إضافية من الأمان.

5. هل ما زالت محفظة باردة متعددة التوقيع تستحق العناء؟

بالنسبة لأولئك الذين يتطلعون إلى حماية أصول التشفير الخاصة بهم من السرقة والاحتيال ، لا تزال محفظة باردة متعددة التوقيع واحدة من أفضل الخيارات.ومع ذلك ، لا ينبغي تجاهل تعقيدها ونقاط الضعف المحتملة ، خاصة في حالة هجمات سلسلة التوريد.

نعم ، لا تزال المحفظة الباردة متعددة التوقيع واحدة من أفضل الخيارات الآمنة لتخزين كميات كبيرة من العملات المشفرة.ومع ذلك ، فهي ليست مضمونة.

إن اختراق Bybit في فبراير 2025 عبارة عن مكالمة إيقاظ: حتى المحافظ الباردة المعقدة متعددة التوقيع يمكن أن تتعرض للخطر من خلال هجمات سلسلة التوريد ، حيث يستغل المهاجمون نقاط الضعف في الأنظمة أو الأجهزة المستخدمة لإنشاء أو تخزين مفاتيح خاصة.

سلط الهجوم الضوء على أهمية ليس فقط الاعتماد على الإعداد الفني لمحافظ التوقيع المتعدد ، ولكن أيضًا مع الأخذ في الاعتبار أهمية نظام بيئي أمني أوسع ، بما في ذلك الأمن المادي للجهاز وسلامة عملية الإدارة الرئيسية.

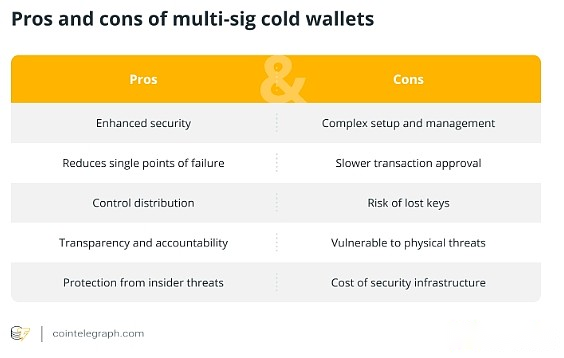

لذا ، في حين أن المحافظ الباردة متعددة التوقيع توفر حماية قوية ، فإنها تقدم أيضًا مجموعة من التحديات.يعد إعداد وإدارة أنظمة التوقيع المتعدد معقدًا ، ويمكن أن يجلب خطر فقدان التهديد البدني المحتملة وموافقت التهديد المادي العديد من الصعوبات ، خاصة بالنسبة للمستخدمين الذين يفتقرون إلى الخبرة.بالإضافة إلى ذلك ، في حالة الوقت الضيق ، يمكن أن تسبب عملية موافقة المعاملة البطيئة أيضًا إزعاجًا.

في نهاية المطاف ، يعتمد تحديد ما إذا كانت المحفظة الباردة متعددة التوقيع هي الخيار الصحيح لأمن الأصول الرقمية الخاصة بك يعتمد على وزن مزاياها وقيودها.إذا كنت تدير عددًا كبيرًا من أصول التشفير ويمكنك التعامل مع التعقيد ، فإن محفظة متعددة التوقيع توفر مستوى عالٍ من الأمان يصعب مطابقة في المحافظ التقليدية.من ناحية أخرى ، إذا لم تكن مستعدًا للاستثمار في البنية التحتية اللازمة أو لا يمكنك إدارة مفاتيح متعددة بشكل آمن ، فقد يكون حل محفظة أبسط أكثر ملاءمة.

من المهم أيضًا أن نتذكر أنه لا توجد تدابير أمان خالية تمامًا من المخاطر.كما رأينا المتسللين الجدد ، تلعب بيئة أمنية أوسع دورًا رئيسيًا في حماية أصولك.لجعل محفظة باردة متعددة التوقيع فعالة حقًا ، يجب أن يظل الحاملين الرئيسيون متيقظين ، والحفاظ على ممارسات الأمن السيبراني القوية ، وتقييم المخاطر المحتملة بانتظام.