المصدر: Economist ؛

استذكر بن تشو ، صاحب شركة Dubai Cryptocurrency Exchange Bybit ، أن 21 فبراير كان في الأصل يومًا عاديًا.قبل الذهاب إلى الفراش ، وافق على تحويل الأموال بين حسابات الشركة ، وهي “عملية نموذجية” يتم إجراؤها عند خدمة أكثر من 60 مليون مستخدم في جميع أنحاء العالم.بعد نصف ساعة ، تلقى مكالمة.”بن ، شيء ما حدث خطأ” ، قال المدير المالي له بصوت يرتجف.”ربما تم اختراقنا … لقد اختفى كل Ethereum.”

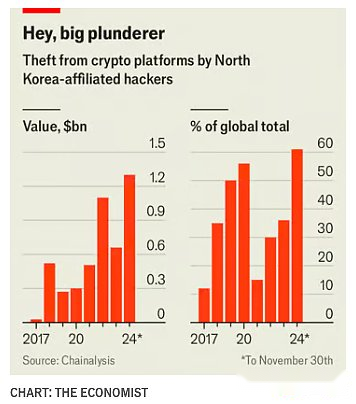

وسرعان ما أشار المحققون المستقلون ومكتب التحقيقات الفيدرالي في الولايات المتحدة للإصبع إلى أحد الجانيين المألوفين: كوريا الشمالية.أصبح المتسللون من هذه المملكة الناسفة أحد أكبر التهديدات لصناعة التشفير ومصدر كبير للدخل لنظام كوريا الشمالية ، مما ساعدها على تحمل العقوبات الدولية ، والسيطرة على النخب ، وتمويل برامج الصواريخ والسلاح النووي.

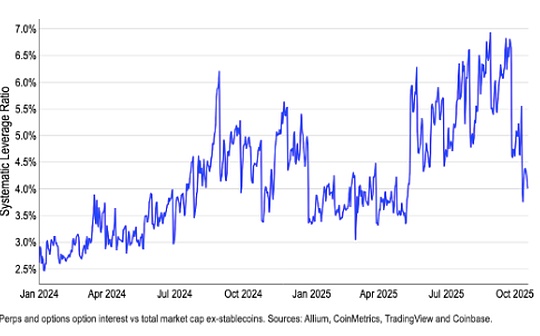

وفقًا لبيانات شركة Cryptocurrency Survey ، سرق المتسللون الكوريون الشماليون ما مجموعه 661 مليون دولار في عام 2023 ؛

تُظهر قضية Bybit المسروقة أن تكنولوجيا المتسللين وطموحاتهم تتزايد: في هجوم على القرصنة ، سرقت كوريا الشمالية 1.5 مليار دولار من البورصة ، وهي أكبر سرقة في تاريخ العملة المشفرة.

أصل القوات الإلكترونية الكورية الشمالية

هجمات كوريا الشمالية هي نتيجة لعقود من الجهود.يعود تاريخ أول مدرسة لعلوم الكمبيوتر في البلاد إلى ما لا يقل عن الثمانينات.ساعدت حرب الخليج النظام على إدراك أهمية التكنولوجيا الإلكترونية في الحرب الحديثة.2وقال ثاي يونغ هو ، كبير الدبلوماسيين الكوريين الشماليين الذين انشقوا في عام 2016 ، إن طلاب الرياضيات الموهوبين قد تم إرسالهم إلى مدارس خاصة وتم إعفاؤهم من العمل التطوعي الريفي السنوي.تم تصور القوات الإلكترونية في كوريا الشمالية في البداية كأدوات تجسس وتخريب ، لكنها بدأت في التركيز على جرائم الإنترنت في منتصف عام 2010.يقال إن كيم جونغ أون يطلق على الحرب السيبرانية “السيف العالمي”.

هجمات التشفير وغسل الأموال

تتضمن سرقة العملة المشفرة مرحلتين رئيسيتين.تتمثل المرحلة الأولى في غزو النظام المستهدف – وهو ما يعادل إيجاد ممر تحت الأرض إلى قبو البنك.يمكن لرسائل البريد الإلكتروني المخادعة إدراج رمز ضار.يتظاهر وكلاء كوريا الشمالية بأنهم مجندون ، حيث يحثون على مطوري البرمجيات على فتح الملفات المصابة في مقابلات عمل وهمية.هناك طريقة أخرى تتمثل في استخدام هويات مزيفة للحصول على عملها عن بُعد في شركة أجنبية ، والتي قد تكون الخطوة الأولى للوصول إلى حساب.وقال أندرو فيرمان من سلسلة “بويبيت”: “إنها جيدة جدًا في إيجاد نقاط الضعف من خلال الهندسة الاجتماعية”.

بمجرد السرقة ، يجب أن يتم تبييض العملات المشفرة.تنتشر الأموال السوداء عبر محافظ رقمية متعددة ، مختلطة بأموال نظيفة وتحويلها بين العملات المشفرة المختلفة ، وهي عملية معروفة في الصناعة باسم “العملات المعدنية المختلطة” و “سلاسل القفز”.وقال توم روبنسون من الإهليلجي ، وهي شركة تحليلات بلوكشين ، “إنها أكثر أموال العملات المشفرة التي واجهناها على الإطلاق”.

يمكن أن تساعد المزيد من الخدمات تحت الأرض في تحقيق ذلك ، والكثير منها مرتبط بالجرائم المنظمة.إن اعتراضات إنفاذ القانون وعقباتها تقلل من الإيرادات الإجمالية ، لكن نيك كارلسن ، وهو محلل سابق في مكتب التحقيقات الفيدرالي ويعمل الآن في شركة TRM Labs لشركة Blockchain Intelligence ،تتوقع كوريا الشمالية أن تحصل بالتأكيد على “80 ٪ ، أو حتى 90 ٪” من أموالها المسروقة.

لماذا كوريا الشمالية جيدة في سرقة العملات المشفرة

كوريا الشمالية لديها عدة مزايا.واحد هو الموهبة.هذا يبدو غير بديهي: البلد فقير للغاية ولا يمكن للأشخاص العاديين استخدام الإنترنت أو حتى أجهزة الكمبيوتر.لكن“يمكن لكوريا الشمالية اختيار أفضل المواهب وإخبارهم بما يجب عليهم فعلهقال كيم سونغ جو من جامعة كوريا في سيول: “لا داعي للقلق بشأن الذهاب إلى سامسونج.”في مسابقة برمجة الكلية الدولية لعام 2019 ، فاز فريق من كوريا الشمالية بالمركز الثامن ، وفاز على فرق من كامبريدج وهارفارد وأكسفورد وستانفورد.

كما تم استخدام هذه المواهب.كوريا الشمالية المتسللين العمل ليلا ونهارا.هاجموا بشجاعة كبيرة.وقالت جيني جون من جورجيا تيك إن معظم الممثلين الحكوميين حاولوا تجنب الانتعاش الدبلوماسي و “تصرفوا كما فعلوا في أحد عشر آرهات: ارتداء قفازات بيضاء ، دخلوا بهدوء ، وسرقة حجارة التاج ، وتركها بهدوء”.كوريا الشمالية لا “تقدر السرية ، فهي لا تخاف من الضوضاء الصاخبة”.

ما هي العملات المشفرة التي سرقتها كوريا الشمالية المستخدمة؟

بالنسبة للنظام الكوري الشمالي ، أصبحت العملات المشفرة المسروقة شريان الحياة ، خاصة وأن العقوبات الدولية ووباء Covid-19 قد كبحوا تجارتهم المحدودة بالفعل.تعتبر سرقة العملة المشفرة وسيلة أكثر فاعلية لكسب العملة الصعبة من المصادر التقليدية للعملة الصعبة ، مثل المخدرات في الخارج أو المخدرات غير القانونية.ذكرت فريق الخبراء في وكالة الأمم المتحدة (UNPE) في عام 2023 أن سرقة الإنترنت تمثل نصف إيرادات العملات الأجنبية في كوريا الشمالية.كانت السرقة الرقمية لكوريا الشمالية العام الماضي أكثر من ثلاثة أضعاف صادراتها إلى الصين.وقال السيد كارلسون: “ما يحصل عليه ملايين العمل ، يمكن نسخه في بضع عشرات من الأشخاص”.

تساعد هذه الأموال في دعم النظام الكوري الشمالي.يتم استخدام العملة الصعبة لشراء السلع الفاخرة للتحكم في النخبة.كما أنها تستخدم لصنع الأسلحة.من المعتقد أن معظم العملة المشفرة المسروقة في كوريا الشمالية تتدفق إلى برامجها الصاروخية والأسلحة النووية.

هل سيكون هناك المزيد من المتسللين في كوريا الشمالية في المستقبل

يقوم محققو العملة المشفرة بعمل أفضل وأفضل في تتبع الأموال المسروقة على blockchain.غالبًا ما يعمل تبادل العملة المشفرة الرئيسية ومصدري stablecoin مع تطبيق القانون لتجميد الأموال المسروقة.في عام 2023 ، أعلنت الولايات المتحدة واليابان وكوريا الجنوبية عن عملية مشتركة تهدف إلى مكافحة الجرائم الإلكترونية في كوريا الشمالية.فرضت الولايات المتحدة عقوبات على العديد من مقدمي الخدمات “المتناثرة” التي تستخدمها كوريا الشمالية.

ومع ذلك ، لا تزال السلطات خطوة واحدة.تحول المتسللون إلى شركات أخرى تقدم خدمات مماثلة بعد العقوبات الأمريكية على خلاطات العملة المفضلة في كوريا الشمالية.يتطلب حل هذه المشكلة جهودًا متعددة الأطراف من الحكومة والقطاع الخاص ، لكن هذا التعاون قد انهار.في العام الماضي ، استخدمت روسيا سلطتها الفيتو في الأمم المتحدة لإلغاء لجنة القدرة على الأمن السيبراني للأمم المتحدة.انتقال الرئيس دونالد ترامب لخفض خطط المساعدات التنموية للولايات المتحدة التي تهدف إلى بناء قدرات الأمن السيبراني في البلدان الهشة.

بالمقارنة ،تستثمر كوريا الشمالية المزيد والمزيد من الموارد في الجرائم الإلكترونية.تقدر وكالات الاستخبارات الكورية الجنوبية ذلكزاد فريق جرائم الإنترنت في كوريا الشمالية من 6800 في عام 2022 إلى 8400 العام الماضي.قال أبهيشيك شارما من مؤسسة أبحاث أبحاث الأبحاث الهندية إنه مع توسيع صناعة العملة المشفرة في البلدان ذات التنظيم الأضعف ، فإن كوريا الشمالية لديها “بيئة مستهدفة غنية” بشكل متزايد.أشار السيد شارما إلى أنه في العام الماضي ، هاجم كوريا الشمالية التبادلات الموجودة في الهند وإندونيسيا.

كما نعلم جميعًا ، استخدمت كوريا الشمالية بالفعل الذكاء الاصطناعي في تشغيلها.يمكن أن تساعد أدوات AI في جعل رسائل البريد الإلكتروني الخادقة أكثر إقناعًا وأسهل في الحجم بلغات متعددة.يمكنهم أيضًا أن يسهل على عمال تكنولوجيا المعلومات عن بُعد اختراق الشركات.قد تصبح الأيام السيئة مثل السيد Zhou of Bybit أكثر وأكثر شيوعًا.