Auteur: Dewhales Research Source: Traduction substanque: Shan Oba, Bitchain Vision Realm

1. INTRODUCTION: Qu’est-ce que le fhe, ses applications historiques et applicables

FHE représente un chiffrement complètement identique, qui est une solution de chiffrement qui permet au texte chiffré d’effectuer un calcul directement sans décryptage.Cela signifie que les données cryptées maintiennent l’état de chiffrement tout au long du processus informatique, et le résultat du calcul est également chiffré.FHE soutient le calcul des données cryptées, y compris l’apprentissage automatique et l’analyse de l’intelligence artificielle, afin que les scientifiques, les chercheurs et les entreprises basées sur les données puissent extraire des informations précieuses sans décrypter ou fuir des données ou des modèles sous-jacents.Complètement, le même cryptage de l’état est la forme de cryptage la plus puissante, mais elle a un grand inconvénient et nécessite beaucoup de puissance de calcul.

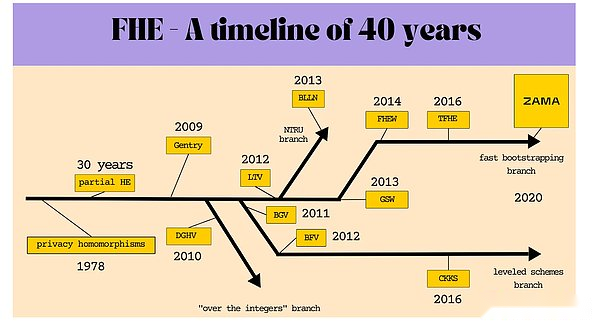

En fait, il existe de nombreux types de FHE: BGV, BFV, CKKS, FHEW, NUFHE et TFHE.Après avoir été proposé en 1978, le même cryptage de l’État (il) s’est initialement développé lentement au cours des trente premières années.La forme actuelle de FHE est sortie en 2009. À cette époque, Craig Gentry a proposé une méthode de réalisation d’un cryptage complètement homogène, bien que le système introduirait le bruit à chaque fois qu’il fonctionnait.Plus tard, certaines personnes ont proposé une version modifiée avec un petit texte chiffré, mais la solution la plus populaire a été proposée par Zvika Brakerski et son équipe.Après plusieurs itérations continues -BGV, BFV et CKKS -GSW sont nés, et il a été développé pour développer FHEW (lancé en 2014) et TFHE (lancé en 2016).Chillotti, Gama, Georgieva et Izabachène ont raccourci le retard de chaque opération de guidage de porte à moins de 0,1 seconde.Depuis lors, le programme a inclus des conseils de programmation dans son processus, accélérer le FHE et le rendre applicable à la plupart des cas d’utilisation, y compris les applications Web2 et Web3.

>

Jusqu’à présent, le résultat final est le TFHE-RS de Zama, qui a étendu la fonction TFHE originale pour prendre en charge les directives de programmation entier.De plus, l’implémentation actuelle de Privasea est TFHE-RS.

Dans le cas d’utilisation:

-

Cloud Computing:FHE permet aux utilisateurs de stocker et de traiter les données sur les serveurs distants d’un serveur distant pour apporter d’énormes avantages au cloud computing.Cela signifie que les utilisateurs peuvent utiliser les puissantes capacités informatiques du cloud tout en garantissant la sécurité et la confidentialité des données.Il s’agit d’une situation gagnante pour tous les participants.

-

Services financiers:Les services financiers peuvent également utiliser la fonction de FHE.Grâce à un traitement financier en toute sécurité, FHE permet aux institutions financières d’analyser des données cryptées complexes.La meilleure partie est que la confidentialité du clientIl reste inchangé tout au long du processus.

-

Apprentissage automatique:En formant le modèle sur les données de chiffrement, FHE peut grandement promouvoir l’apprentissage automatique.Cela permet à l’organisation d’utiliser la puissance de l’apprentissage automatique tout en garantissant la sécurité des données.

2. Aperçu de la privation

Privasea AI Network fournit des solutions pour la confidentialité liée aux données de l’intelligence artificielle.Ce réseau représente une architecture de coupe qui combine un cryptage complet (FHE) avec une incitation basée sur la blockchain pour résoudre la préoccupation croissante de la confidentialité des données et répond à la demande croissante de coopération en matière d’informatique AI.Le réseau Privasea AI divise la théorie à l’application en quatre niveaux suivants: couche d’application, couche d’optimisation, couche arithmétique et couche d’origine.Le réseau fournit des solutions générales et personnalisées pour atteindre l’écart entre la confidentialité des utilisateurs et les ressources informatiques distribuées dans le traitement de l’IA, couvrant les quatre niveaux de FHE.

Un objectif clé du réseau Privasea AI est d’assurer la conformité aux réglementations sur la protection des données, y compris les «réglementations générales de protection des données» strictes de l’UE (RGPD).Ces réglementations proposent des exigences strictes pour la collecte, le traitement et le stockage des données personnelles.

2.1 Participants du réseau:

>

-

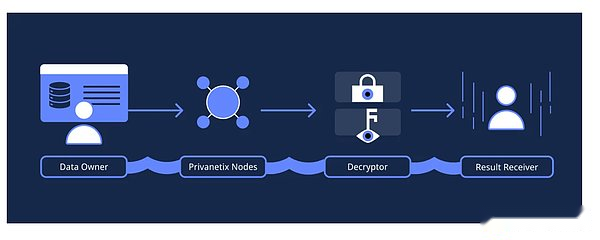

Utilisateurs de réseau (propriétaires de données, récepteurs de résultats): les tâches d’apprentissage automatique initiées, ont fourni des données en toute sécurité et interagi avec Internet pour obtenir des résultats de décryptage.

-

Privnetix Node (Node de calcul): En tant que fournisseur de services dans le réseau Privasea AI, il fournit des ressources informatiques pour les tâches d’apprentissage automatique de la protection de la vie privée.

-

Decryptor: Assurez-vous que les résultats de cryptage générés par le nœud Privanetix sont spécialement décryptés par des participants spéciaux.Ils collaborent avec les utilisateurs du réseau pour décrypter et expliquer le résultat final des tâches d’apprentissage automatique pour assurer la confidentialité et l’intégrité des résultats du décryptage.

2.2 Architecture Privasea:

>

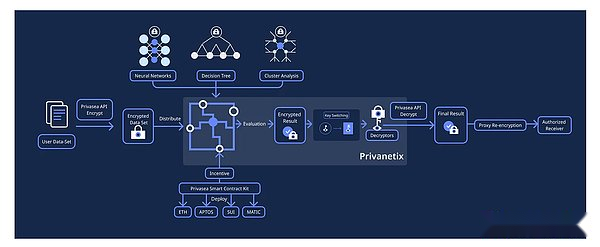

Le réseau Privasea AI se compose de quatre composantes principales: la bibliothèque HEEEA, l’API Privasea, Privanetix et Privasea Smart Contrac Kits.

-

Bibliothèque HEEA: Ce composant constitue la base du réseau Privasea AI.La bibliothèque HEEEA fournit aux développeurs des autorisations pour accéder à diverses fonctions.

-

API PRIVASEA: un ensemble de protocoles et d’outils complets basés sur la bibliothèque HESEA.L’API PRIVASEA permet aux développeurs d’intégrer facilement les fonctions de protection avancée de la vie privée dans leurs applications AI.

-

Privanetix: un réseau de nœuds informatiques, qui peut être calculé en toute sécurité sur les données cryptées.En distribuant des calculs sur plusieurs nœuds, Privanetix assure l’évolutivité et l’efficacité du réseau Privasea AI.

-

Ensemble de contrats intelligents Privasea: ce kit comprend une série de contrats intelligents soigneusement conçus pour gérer tous les aspects de la gestion du réseau.

De plus, selon Github, Privasea contient également plusieurs autres composantes de Zama AI, qui peuvent fournir la solution FHE la plus avancée pour la blockchain et l’IA:

-

Concrete: un compilateur open source (mis à jour en tant que TFHE-RS), qui peut simplifier l’utilisation du chiffrement complet (FHE).Il permet au programme Python de le convertir en son programme équivalent.Pour les développeurs qui souhaitent créer une application de niveau élevé qui accepte l’entrée de chiffrement et génére une sortie chiffrée, le béton est très utile.

-

TFHE-RS: L’implémentation de la rouille pure de TFHE est utilisée pour effectuer des opérations bur et entières sur des données cryptées.TFHE-RS est conçu pour les développeurs et les chercheurs qui souhaitent contrôler pleinement la fonction TFHE sans avoir à se soucier des détails de la couche inférieure.

-

Concrete ML: Zama est un outil open source pour l’apprentissage automatique de la protection de la vie privée (PPML) basé sur le béton.Il vise à simplifier l’utilisation de scientifiques des données pour l’utilisation du cryptage omnidirectionnel (FHE) pour les aider à convertir automatiquement les modèles d’apprentissage automatique en modèles équivalents homogènes.

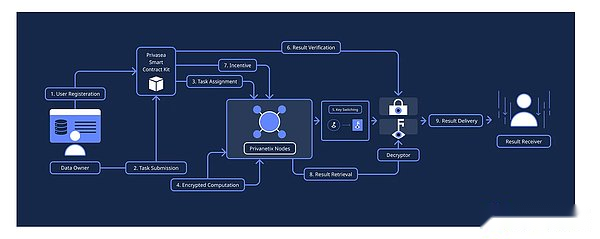

2.3 Flux de travail Privasea:

>

-

Les utilisateurs créent des comptes, configurent les tâches d’apprentissage automatique, cryptent localement les vecteurs via l’interface API appliquée par l’apprentissage automatique et générent la clé d’échange localement.

-

Les utilisateurs peuvent ensuite soumettre des tâches de chiffrement au réseau privé et payer des frais de service via Blockchain.

-

Le nœud privénix reçoit et exécute la tâche de chiffrement dans le domaine de chiffrement de l’utilisateur, puis utilise la clé de commutation précédente de l’utilisateur pour transmettre le résultat de chiffrement au domaine de chiffrement de la personne décryptée.

-

Une fois le travail terminé, Privanetix enverra le résultat au Decryptor et sera payé

-

Ensuite, le Decryptor utilise sa clé client pour décrypter les résultats et utilise la solution d’agent de cryptage (pré) pour envoyer le résultat de décryptage aux utilisateurs du réseau.

-

Exploitation / engagement (45%)-Dans l’affectation au nœud de gage fourni dans le projet avec un cryptage homogène complet (FHE) et d’autres services de confidentialité.

-

Attribution d’équipe (10%)

-

Supporttr (20%)

-

Distribution du marketing et du développement communautaire (15%)-Ce devise sera utilisé pour les plans de marketing et de développement communautaire.

-

Réserve (6%)—— La catégorie est principalement applicable aux projets qui ne peuvent pas être planifiés, comme les réglementations futures qui doivent être satisfaites ou les licences qui doivent être appliquées.

-

Liquidité (4%)—— Cette liquidité est essentielle, car elle peut garantir que les participants peuvent entrer ou sortir de leurs positions sans provoquer de grandes fluctuations des prix, favorisant ainsi la croissance du marché.

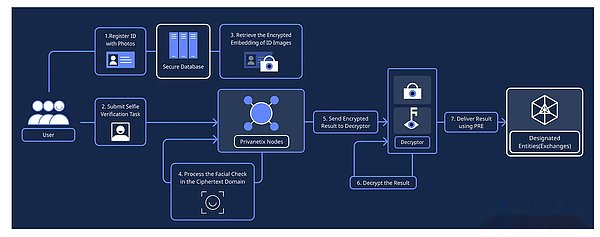

2.4 Tableau de travail de cas KYC Case:

>

1. Enregistrez la carte d’identité avec des photos: les utilisateurs fournissent des cartes d’identité, y compris les photos.Client Utiliser l’algorithme d’extraction des fonctionnalités

2. Soumettre une tâche de vérification de selfie: les utilisateurs utilisent l’appareil photo ou l’appareil mobile pour selfie, le client utilise le même algorithme d’extraction de fonctionnalités que l’enregistrement de la carte d’identité et extrait les fonctionnalités du visage de l’image selfie.

3. Reto L’intégration de chiffrement de l’image d’ID: le nœud Privanetix spécifié récupère l’ID de chiffrement lié à l’ID chiffré à partir de la base de données de sécurité.

4. Gandage du visage Vérification du visage dans le texte chiffré: En utilisant la fonction de la fonction, le nœud Privanetix est calculé sur l’ID crypté et l’auto-timeau intégré, comme le calcul de la distance entre eux.Le nœud Privanetix compare la distance du seuil prédéfini pour déterminer la similitude.Le résultat est conservé dans le ciphertevy.

5. Envoyez le résultat chiffré au décryrateur: le nœud Privanetix enverra les résultats de burlier chiffrés au décryrateur pour un traitement ultérieur.

6. Résultats de décryptage et d’extraction: le décrypteur a une clé privée et décryptez les résultats reçus pour obtenir le résultat de vérification finale (tel que ou non).

7. Transmission des résultats: Le décrypteur utilise la ré-inscription (pré) ou d’autres méthodes appropriées pour passer le résultat final en toute sécurité au mécanisme ou entité désigné qui en a besoin.

3. Github

Ci-dessus, nous avons vérifié certains du référentiel Zama AI.Référentiel privaseaEssenceLa première chose qui attire votre attention est que la dernière mise à jour du référentiel Privasea a été en juillet 2023.Cela peut être dû au fait que la concurrence actuelle autour des tâches FHE et AI / ML est très féroce, donc l’équipe ne publiera pas de mises à jour pour maintenir leur vitalité de développement.

Privasea-généralIl s’agit du principal référentiel Privasea avec plusieurs packages de logiciels open source.Ces packages de logiciels incluent HEEA_LIB, qui est une bibliothèque de chiffrement de niveau complet (FHE) de niveau de haut niveau, offrant aux développeurs des outils informatiques solides, flexibles et faciles à utiliser.Ou Privasea-Miscellaneous, qui contient des données source qui peuvent être utilisées pour un autre référentiel PrivateSea.

Hesea_lib-Hesea est une bibliothèque de cryptage complet (FHE) à couper le bord (FHE), offrant aux développeurs des outils informatiques solides, flexibles et faciles à utiliser.HEAEA est construite avec la technologie cryptée la plus avancée et les performances élevées optimisées. C’est un choix idéal pour divers cas.HEEEA fournit une variété de solutions FHE, y compris TFHE, CKKS, BGV, BFV, etc., et l’utilisation de données de chiffrement peut être calculée sans décryptage.Cela garantit que les données sensibles sont maintenues en sécurité et évitent les fuites de confidentialité et les menaces de sécurité.

Comparaison_demo-C’est une démonstration utilisant la bibliothèque HEEEA pour le tri-texte chiffré.Ce programme de démonstration cryptera les séquences explicites à tri dans la séquence de texte chiffré correspondant et trie la séquence à travers une séquence comparative de texte chiffré.Ensuite, le programme décomposera la séquence de texte dense et sortira la séquence explicite après tri.

dinn_demo-C’est une démonstration utilisant la bibliothèque HEEEA pour la reconnaissance numérique de l’écriture manuscrite.Il représente une méthode d’apprentissage en profondeur de protection de la vie privée utilisant le schéma de chiffrement TFHE.Le principal avantage de Dinn est qu’il a la précision de la compétitivité tout en utilisant des réseaux de neurones discrets pour maintenir l’efficacité opérationnelle normale tout en maintenant une efficacité opérationnelle normale.Ces poids et compensations quantitatifs de réseaux réduisent la complexité du calcul sous-jacent et simplifient le programme initial du guide TFHE.Par conséquent, la même estimation d’état a été encore améliorée, améliorant ainsi l’efficacité.

4. jetons

Les jetons PRVA sont des jetons pratiques dans le réseau privasea al.Il agit également comme un support d’échange, et les utilisateurs peuvent accéder aux services de confidentialité AL et déverrouiller diverses fonctions dans l’écosystème.La valeur des jetons PRVA est principalement motivée par la demande de services réseau, y compris l’apprentissage automatique pour protéger la confidentialité et d’autres fonctions basées sur l’AL.

Plus précisément, le jeton PRVA joue le rôle suivant dans l’écosystème:

-La facilitation des transactions

-Cope et récompense

-Apirat et voter

-Pamel et la sécurité du réseau

-Les fonctionnalités exclusives

Distribution des jetons:

5. Équipe

LiendinPDG David JiaoIl est un entrepreneur expérimenté avec une solide expérience dans le développement de systèmes complexes en 2010, il a servi en tant qu’ingénieur logiciel en nanoélectronique simple, puis a rejoint Cybercom Group.De 2015 à 2020, David a été co-fondateur et directeur des produits de Golden Ridge Robotic AB.Dans le même temps, il a également participé au développement de logiciels de Volvo – en tant que concepteur de système de Volvo, j’étais responsable de la conception et de la conception de la fonction système de la configuration des véhicules dans la nouvelle architecture SPA2 de Volvo.En 2021, il a lancé Nulink pour fournir une technologie pré + ZK pour des applications décentralisées via l’API.En outre, l’expérience de David à Volvo permet à Privasea de participer à des projets communs réalisés par Rise (une institution de recherche suédoise) et Alkit Communications AB pour l’industrie automobile.

Ting gao, s’attardantChercheur en chef-Les antécédents avec la modélisation des mathématiques et des mathématiques approfondies: depuis 2010, il est chercheur à l’Illinois Institute of Technology.Depuis 2021, il est professeur adjoint de mathématiques appliquées, de modélisation aléatoire, d’apprentissage en profondeur et de son application en finance mathématique

Alex (R) Gaidarski, LinkedinGrowth Manager, riche expérience dans les administrateurs système depuis 2006, ce qui a fait de lui un personnel de marketing technique.Avant de rejoindre Privasea, il était membre de l’équipe marketing de Nuilink et David Jiao.

Zean Darren, développement communautaire et gestion, LinkedIn– Avec une riche expérience dans la gestion communautaire, il a été les hôtes et assistants de Manta, Polyède, Tansi Network, et des hôtes et assistants en arcomia et chaîne d’histoires.

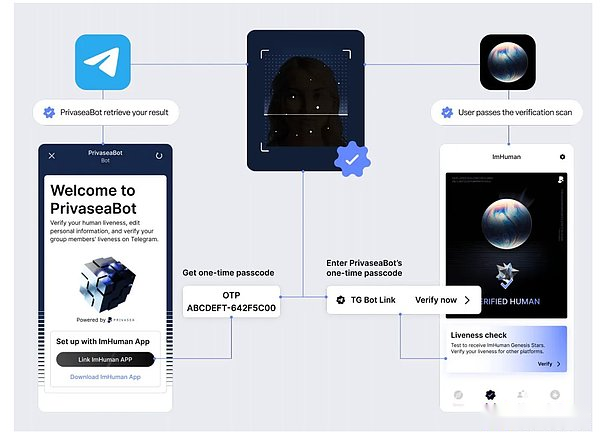

6. Coopération, intégration et application

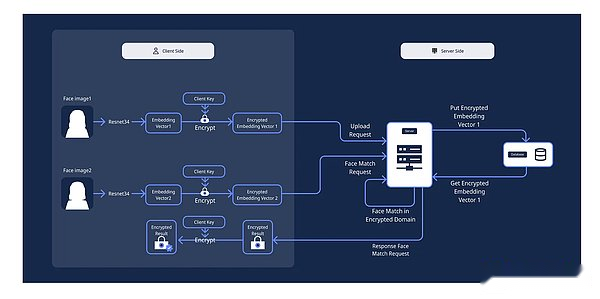

L’application réelle principale actuelle de Privasea est Imhuman, et cette application a été lancée sur Google Play et Appstore.Il s’agit d’une mise en œuvre de la technologie POH (certificat humain) qui peut confirmer l’identité humaine et protéger votre nombre de violations contre les robots et l’imitation de l’intelligence artificielle.Dans cette application, la confirmation de l’identité par la technologie biométrique faciale est une preuve de l’identité humaine par le NFT.Les données bio-caractéristiques sont un réseau via le vecteur de chiffrement sur le périphérique utilisateur.Utilisez ensuite la clé client de l’utilisateur pour crypter ces vecteurs et envoyer au serveur de réseau de sécurité de Privasea.Privasea prévoit actuellement de mettre en œuvre sa solution POH dans Linea, Movement et Gate, et s’intègre à Telegra, / Discord / Reddit.

Exemple avec l’intégration du robot TG:

>

>

Mind Network est le pionnier du lac de données décentralisé Zero Trust.Privaseea construit actuellement une bibliothèque de trépillage fine qui optimise le fonctionnement de base d’un chiffrement complètement homogène pour fournir des solutions à haute efficacité et pratiques pour les clients Web2 et Web3.D’un autre côté, Mind Network se concentre sur des contrats intelligents axés sur les données sécurisés et des données cryptées AI.L’un des aspects clés de cette coopération est que Mind Network a intégré les données du réseau mental dans le réseau AI de Privasea.

BNB Grienfield -COMBINE Gestion des données avec un potentiel de finance décentralisé (DEFI) dans la chaîne intelligente BNB (BSC).Privasea AI Network et BNB Greenfield ont uni leurs forces pour modifier le modèle de stockage et de confidentialité des données.La technologie FHE de Privasea réalisera le chiffrement durable des données utilisateur sur le réseau.De plus, les développeurs sur la plate-forme BNB Greenfield peuvent utiliser de manière transparente les données cryptées pour effectuer des calculs, couvrant des opérations telles que les statistiques de données, l’analyse logique et l’évaluation du modèle d’apprentissage automatique.

TON Network -Privasea a lancé Secure Livevecheck Bot, qui est une solution de réseau de tonne pour redéfinir la vérification de l’identité utilisateur en utilisant une technologie de reconnaissance faciale avancée combinée au même cryptage de l’état.

PRI-AUTO est un projet de l’industrie automobile durable.Dans le cadre du projet PRI-AUTO, Privasea créera des infrastructures pour créer des sources de données de sécurité pour l’industrie automobile et réalisera le partage de données entre l’OEM, le MAAS et les compagnies d’assurance grâce à des autorisations d’accès intelligentes.Pour ce projet, Privasea travaille avec Rise (une institution de recherche suédoise) et Alkit Communications AB (un fournisseur fournissant des services de collecte de données pour les OEM tels que Volvo Group et Volvo Automobile).

7. Supporttr

Privasea a été soutenu par Dewhales Capital, Binance Labs, Gate Labs, OKX Ventures, MH Ventures, K300 Ventures, QB Ventures, Crypto Times, Basic Capital, Duckdao et d’autres supporters, ainsi que certains hommes d’affaires de l’industrie. comme Zakaria (Zak) Aves et Luke Sheng (de Chainlink) pour obtenir un engagement d’investissement de 5 millions de dollars.

8. Conclusion

En résolvant le problème de l’efficacité et en se concentrant sur l’amélioration de l’algorithme existant, Privasea a ouvert la route pour le FHE largement utilisé, garantissant que la sécurité et la confidentialité des données peuvent coexister dans ce monde axé sur les données.Leurs solutions permettent aux utilisateurs d’utiliser une variété de ressources informatiques distribuées fournies par la blockchain, tout en conservant un contrôle complet des données et des modèles lors du traitement de l’IA.Le monde d’aujourd’hui devient de plus en plus compliqué, et le lien entre Web3 et AI se rapproche.