Autor: DeWhales Forschungsquelle: Substack Übersetzung: Shan Oba, Bitchain Vision Reich

1. Einführung: Was ist für seine historischen und Anwendungen?

FHE stellt eine vollständig identische Verschlüsselung dar, eine Verschlüsselungslösung, die es dem Chiffretext ermöglicht, Computer direkt ohne Entschlüsselung durchzuführen.Dies bedeutet, dass die verschlüsselten Daten den Verschlüsselungszustand während des gesamten Computerprozesses beibehalten und das Berechnungsergebnis auch verschlüsselt wird.Die FHE unterstützt die Berechnung verschlüsselter Daten, einschließlich maschinelles Lernen und Analysen für künstliche Intelligenz, damit Wissenschaftler, Forscher und datengesteuerte Unternehmen wertvolle Erkenntnisse herausziehen können, ohne die zugrunde liegenden Daten oder Modelle zu entschlüsseln oder auszuschalten.Die gleiche Verschlüsselung derselben State ist die leistungsstärkste Form der Verschlüsselung, hat jedoch einen großen Nachteil und erfordert viel Rechenleistung.

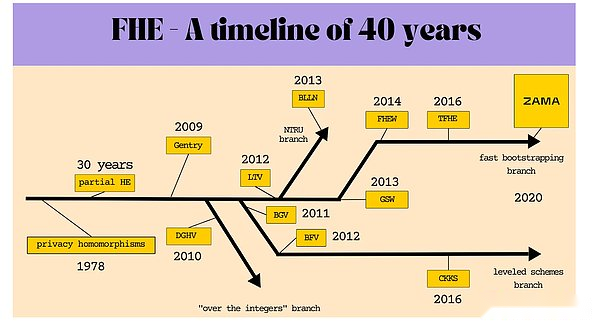

Tatsächlich gibt es viele Arten von FHE: BGV, BFV, CKKS, FHEW, NUFHE und TFHE.Nachdem sie 1978 vorgeschlagen wurden, entwickelte sich die gleiche Verschlüsselung (er) in den ersten dreißig Jahren zunächst langsam.Die derzeitige Form von FHE erschien 2009. Zu dieser Zeit schlug Craig Gentry eine Methode vor, eine vollständig homogene Verschlüsselung zu erfüllen, obwohl das System jedes Mal Rauschen einführen würde, wenn es arbeitete.Später schlugen einige Leute eine modifizierte Version mit einem kleinen Chiffrigtext vor, aber die beliebteste Lösung wurde von Zvika Brakerski und seinem Team vorgeschlagen.Nach mehreren kontinuierlichen Iterationen -BGV-, BFV- und CKKS -GSW wurden geboren und es wurde entwickelt, um FHEW (2014 ins Leben gerufen) und TFHE (2016 eingeführt) zu entwickeln.Chillotti, Gama, Georgieva und Izabachen verkürzten die Verzögerung jeder Türanleitung auf weniger als 0,1 Sekunden.Seitdem hat das Programm Programmieranleitungen in seinen Prozess aufgenommen, die Beschleunigung von FHE und die Anwendung für die meisten Anwendungsfälle, einschließlich Web2- und Web3 -Anwendungen, anwendbar.

>

Bisher ist das Endergebnis Zamas TFHE-RS, das die ursprüngliche TFHE-Funktion erweitert hat, um die Integer-Programmieranleitung zu unterstützen.Darüber hinaus beträgt die aktuelle Privata-Implementierung TFHE-RS.

Für Anwendungsfall:

-

Cloud Computing:Mit FHE können Benutzer Daten auf Remote -Servern auf einem Remote -Server speichern und verarbeiten, um Cloud Computing enorme Vorteile zu erzielen.Dies bedeutet, dass Benutzer die leistungsstarken Computerfunktionen der Cloud nutzen können und gleichzeitig die Sicherheit und Datenschutz von Daten sicherstellen können.Dies ist eine Sieg -Win -Situation für alle Teilnehmer.

-

Finanzdienstleistungen:Finanzdienstleistungen können auch die Funktion von FHE nutzen.Durch sicheres Verarbeiten von Finanzdaten ermöglicht FHE Finanzinstituten, komplexe verschlüsselte Daten zu analysieren.Das Beste daran ist die Privatsphäre des KundenEs bleibt während des gesamten Prozesses unverändert.

-

Maschinelles Lernen:Durch das Training des Modells zu Verschlüsselungsdaten kann FHE maschinelles Lernen erheblich fördern.Dies ermöglicht es der Organisation, die Leistung des maschinellen Lernens zu nutzen und gleichzeitig die Datensicherheit zu gewährleisten.

2. Privatüberblick

Das PrivaSea -AI -Netzwerk bietet Lösungen für die Privatsphäre in Bezug auf künstliche Intelligenzdaten.Dieses Netzwerk repräsentiert eine Schneiderarchitektur, die die vollständige Verschlüsselung (FHE) mit einem Blockchain -basierten Anreiz kombiniert, um das zunehmende Anliegen der Datenschutz zu lösen, und erfüllt die wachsende Nachfrage nach Kooperations -AI -ComputingDas privasea ai -Netzwerk unterteilt die FHE von der Theorie zur Anwendung in die folgenden vier Ebenen: Anwendungsschicht, Optimierungsschicht, arithmetische Schicht und Originalschicht.Das Netzwerk bietet allgemeine und maßgeschneiderte Lösungen, um die Lücke zwischen den Privatsphäre des Benutzers und den verteilten Rechenressourcen in der KI -Verarbeitung zu erfüllen und alle vier FHE -Ebenen abzudecken.

Ein zentrales Ziel des Privasea -KI -Netzwerks ist es, die Einhaltung der Datenschutzbestimmungen zu gewährleisten, einschließlich der strengen „allgemeinen Datenschutzbestimmungen“ (GDPR) der EU.Diese Vorschriften stellen strenge Anforderungen für das Sammeln, Verarbeitung und Speichern personenbezogener Daten vor.

2.1 Netzwerkteilnehmer:

>

-

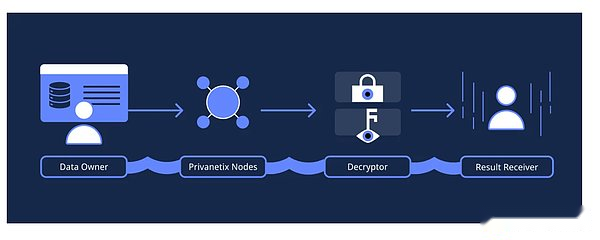

Netzwerkbenutzer (Datenbesitzer, Ergebnisempfänger): Initiierte Aufgaben des maschinellen Lernens, stellten Daten sicher und interagierten mit dem Internet, um Entschlüsselungsergebnisse zu erhalten.

-

PrivNetix node (Berechnung des Knotens): Als Dienstleister im Privata -AI -Netzwerk bietet er Rechenressourcen für Aufgaben des maschinellen Lernens des Datenschutzes.

-

Entschlüsseler: Stellen Sie sicher, dass die vom privanetix -Knoten generierten Verschlüsselungsergebnisse speziell von besonderen Teilnehmern entschlüsselt werden.Sie arbeiten mit Netzwerknutzern zusammen, um das Endergebnis von Aufgaben des maschinellen Lernens zu entschlüsseln und zu erklären, um die Privatsphäre und Integrität der Entschlüsselungsergebnisse zu gewährleisten.

2.2 PrivaSea -Architektur:

>

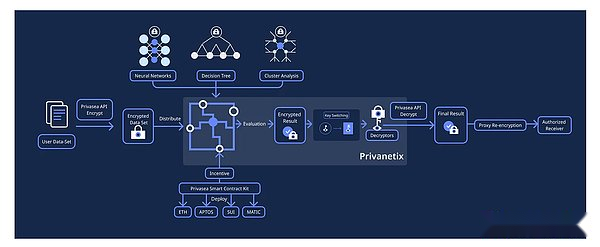

Das PrivaSea AI -Netzwerk besteht aus vier Hauptkomponenten: Hesea -Bibliothek, PrivaSea -API, Privanetix und Privasea Smart Contract Kits.

-

HESEA -Bibliothek: Diese Komponente bildet die Grundlage des Privasea -AI -Netzwerks.Die HESEA -Bibliothek bietet Entwicklern Berechtigungen, um auf verschiedene Funktionen zuzugreifen.

-

PrivaSea -API: Eine Reihe umfassender Protokolle und Tools basierend auf der Hesea -Bibliothek.Mit privasea -API können Entwickler fortschrittliche Datenschutzfunktionen einfach in ihre KI -Anwendungen integrieren.

-

Privanetix: Ein Computerknotennetzwerk, das bei verschlüsselten Daten sicher berechnet werden kann.Durch die Verteilung von Berechnungen an mehreren Knoten stellt Privanetix die Skalierbarkeit und Effizienz des Privasea -AI -Netzwerks sicher.

-

Privasea Smart Contract Set: Dieses Kit enthält eine Reihe von sorgfältig gestalteten intelligenten Verträgen, um alle Aspekte des Netzwerkmanagements zu bewältigen.

Darüber hinaus enthält Privassea laut GitHub auch mehrere andere Komponenten von Zama AI, die die fortschrittlichste FHE -Lösung für Blockchain und KI bieten können:

-

Beton: Ein Open Source-FHE-Compiler (als TFHE-RS aktualisiert), der die Verwendung der Verschlüsselung in Vollstaat (FHE) vereinfachen kann.Es ermöglicht das Python -Programm, es in sein FHE -äquivalenter Programm umzuwandeln.Für Entwickler, die eine Anwendung mit hoher Ebene erstellen möchten, die die Verschlüsselungseingabe akzeptiert und verschlüsselte Ausgabe erzeugt, ist Beton sehr nützlich.

-

TFHE-RS: Die Pure Rust-Implementierung von TFHE wird zur Durchführung von Bur- und Ganzzahloperationen für verschlüsselte Daten verwendet.TFHE-RS ist für Entwickler und Forscher konzipiert, die die TFHE-Funktion vollständig kontrollieren möchten, ohne sich um die Details der unteren Schicht zu kümmern.

-

Beton ML: ZAMA ist ein Open -Source -Tool für das maschinelle Lernen des Datenschutzschutzes (PPML) basierend auf Beton.Ziel ist es, die Verwendung von Datenwissenschaftlern für die Verwendung von omnidirektionaler Verschlüsselung (FHE) zu vereinfachen, damit sie maschinelle Lernmodelle automatisch in homogene äquivalente Modelle umwandeln können.

2.3 PrivaSea Workflow:

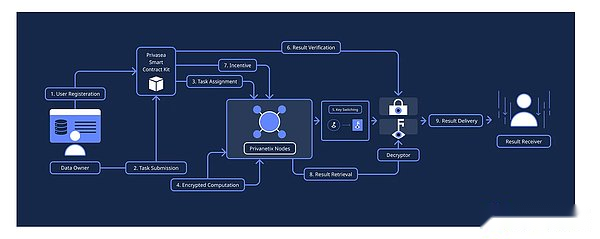

>

-

Benutzer erstellen Konten, richten Aufgaben für maschinelles Lernen ein, verschlüsseln Sie die Vektoren lokal über die API -Schnittstelle, die vom maschinellen Lernen angewendet wird, und generieren den Austauschschlüssel lokal.

-

Benutzer können dann Verschlüsselungsaufgaben an das Privenix -Netzwerk senden und Servicegebühren über Blockchain bezahlen.

-

Der privenix -Knoten empfängt und führt die Verschlüsselungsaufgabe in der Verschlüsselungsdomäne des Benutzers aus und verwendet dann den vorherigen Schaltschlüssel des Benutzers, um das Verschlüsselungsergebnis an die Verschlüsselungsdomäne der entschlüsselten Person zu übertragen.

-

Sobald die Arbeit abgeschlossen ist, sendet Privanetix das Ergebnis an den Entschlüsseler und wird bezahlt

-

Als nächstes verwendet der Entschlüsselor seinen Client -Schlüssel, um die Ergebnisse zu entschlüsseln und die Lösung für Agent Encryption (PRE) zu verwenden, um das Entschlüsselungsergebnis an die Netzwerkbenutzer zu senden.

-

Bergbau/Versprechen (45%)-In der Zuordnung zum Verpfändungsknoten im Projekt mit einer vollständigen homogenen Verschlüsselung (FHE) und anderen Datenschutzdiensten.

-

Teamzuweisung (10%)

-

SupporTr (20%)

-

Verbreitung von Marketing und Entwicklung der Gemeinschaft (15 %)-Diese Währung wird für Marketing- und Community -Entwicklungspläne verwendet.

-

Reserve (6%)—— Diese Kategorie gilt hauptsächlich für Projekte, die nicht geplant werden können, wie z. B. zukünftige Vorschriften, die zufrieden sein müssen, oder Lizenzen, die angewendet werden müssen.

-

Liquidität (4%)– Diese Liquidität ist entscheidend, da sie sicherstellen kann, dass die Teilnehmer ihre Positionen eingeben oder verlassen können, ohne große Preiseschwankungen zu verursachen, wodurch das Marktwachstum fördert.

2.4 Sicherheits -Kyc -Fall -Fall Workflow:

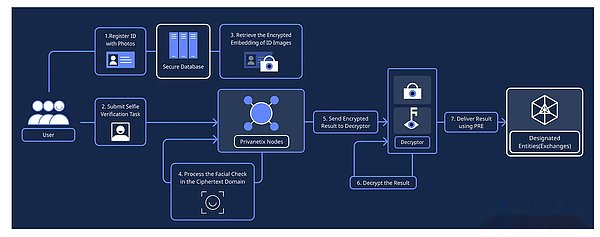

>

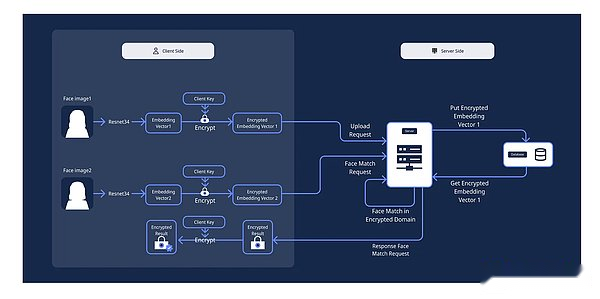

1. Registrieren Sie die ID -Karte mit Fotos: Benutzer geben ID -Karten an, einschließlich Fotos.Client -Verwendung Feature Extraction Algorithmus Extrahieren Sie Gesichtsfunktionen aus dem ID -Kartenfoto

2. Senden Sie eine Selfie -Überprüfungsaufgabe: Benutzer verwenden die Kamera oder das mobile Gerät für Selfie, der Client verwendet denselben Feature -Extraktionsalgorithmus wie die ID -Kartenregistrierung und extrahiert die Gesichtsfunktionen aus dem Selfie -Bild.

3.. RECKRYPTION ENBETREITUNG VON ID -Image: Der angegebene Privanetix -Knoten ruft die verschlüsselte ID -bezogene Verschlüsselungs -ID aus der Sicherheitsdatenbank ab.

4. Griffgesichtsprüfung im Chiffretext: Verwenden der FHE -Funktion wird der privanetix -Knoten auf der verschlüsselten ID und dem eingebetteten Selbsttimer berechnet, z. B. die Berechnung des Abstands zwischen ihnen.Der Privanetix -Knoten vergleicht den Abstand von der vordefinierten Schwelle, um die Ähnlichkeit zu bestimmen.Das Ergebnis wird im Chiffreertevie erhalten.

5. Senden Sie das verschlüsselte Ergebnis an den Entschlüssator: Der privanetix -Knoten sendet die verschlüsselten burloseren Ergebnisse zur weiteren Verarbeitung an den Entschlüsseler.

6. Entschlüsselungs- und Extraktionsergebnisse: Der Entschlüsseler hat einen privaten Schlüssel und entschlüsselt die empfangenen Ergebnisse, um das endgültige Checkergebnis (z. B. oder nicht) zu erhalten.

7. Ergebnisübertragung: Der Entschlüsselor verwendet Proxyre -Encryption (PRE) oder andere geeignete Methoden, um das Endergebnis sicher an den festgelegten Mechanismus oder die festgelegte Entität zu übergeben, die es benötigt.

3.. Github

Oben haben wir einige der ZAMA -AI -Repository überprüft.Privasea repositoryWesenDas erste, was Ihre Aufmerksamkeit erregt, ist, dass das letzte Update des Privasea -Repositorys im Juli 2023 war.Dies kann daran liegen, dass der aktuelle Wettbewerb um die FHE- und KI/ML -Aufgaben sehr heftig ist, sodass das Team keine Updates veröffentlichen wird, um ihre Entwicklungsvitalität aufrechtzuerhalten.

Privasa-GeneralEs ist das Haupt -Repository für das Privata mit mehreren Open -Source -Softwarepaketen.Zu diesen Softwarepaketen gehören HEEA_LIB, eine hoch -Level -Bibliothek (Full -Level Encyption), die den Entwicklern starke, flexible und einfache Tools für Sicherheitscomputing bietet.Oder privasea-miscellaneous, die Quelldaten enthält, die für andere private Repository verwendet werden können.

Hesea_lib-Hesea ist eine Schneidemeded -Bibliothek (Full -State Encryption) und bietet Entwicklern starke, flexible und einfache, um Sicherheitscomputerwerkzeuge zu verwenden.Hesea ist mit der fortschrittlichsten verschlüsselten Technologie und optimierter hoher Leistung gebaut.HESEA liefert eine Vielzahl von FHE -Lösungen, einschließlich TFHE, CKKS, BGV, BFV usw., und die Verwendung von Verschlüsselungsdaten kann ohne Entschlüsselung berechnet werden.Dies stellt sicher, dass sensible Daten sicher gehalten werden und Datenschutz und Sicherheitsbedrohungen vermieden werden.

Vergleich_Demo-Das ist eine Demonstration mit der Hesea -Bibliothek für die Ciphertext -Sortierung.Dieses Demonstrationsprogramm verschlüsselt die explizite Sequenzen, die in die entsprechende Chiffretextsequenz sortiert werden sollen, und sortieren die Sequenz durch eine vergleichende Chiffretextsequenz.Anschließend zerlegt das Programm die dichte Textsequenz und gibt die explizite Sequenz nach der Sortierung aus.

dinn_demo-Diese ist eine Demonstration, die die Hesea -Bibliothek für die Sicherheitshandschrift digitaler Erkennung unter Verwendung der Hesea -Bibliothek ist.Es repräsentiert eine Datenschutzschutzmethode Deep Learning Methode unter Verwendung des TFHE -Verschlüsselungsschemas.Der Hauptvorteil von DINN besteht darin, dass es die Genauigkeit der Wettbewerbsfähigkeit hat und gleichzeitig diskrete neuronale Netzwerke zur Aufrechterhaltung der normalen Betriebseffizienz und bei der Aufrechterhaltung der normalen Betriebseffizienz hat.Diese quantitativen Gewichte und Offsets von Netzwerken verringern die Komplexität der zugrunde liegenden Berechnung und vereinfachen das anfängliche TFHE -Leitfadenprogramm.Daher wurde die gleiche staatliche Schätzung weiter verbessert, wodurch die Effizienz verbessert wurde.

4. Token

PRVA -Token sind praktische Token im Privata -Al -Netzwerk.Es fungiert auch als Austauschmedium und Benutzer können auf Privatsphäre zugreifen und verschiedene Funktionen im Ökosystem freischalten.Der Wert der PRVA -Token wird hauptsächlich von der Nachfrage nach Netzwerkdiensten gesteuert, einschließlich maschinellem Lernen zum Schutz der Privatsphäre und anderer AL -basierter Funktionen.

Insbesondere spielt das PRVA -Token die folgende Rolle im Ökosystem:

-Die Transaktionserleichterung

-Cope und Belohnung

-Apirat und Abstimmung

-Pamel- und Netzwerksicherheit

-Die exklusive Funktionen

Token -Verteilung:

5. Team

LinkedInCEO David JiaoEr ist ein erfahrener Unternehmer mit einem starken Hintergrund in der Entwicklung komplexer Systeme.Von 2015 bis 2020 war David Mitbegründer und Chief Product Officer von Golden Ridge Robotic AB.Gleichzeitig nahm er auch an der Softwareentwicklung von Volvo teil -als Systemdesigner von Volvo.Im Jahr 2021 startete er Nulink, um über API vor+ZK -Technologie für dezentrale Anwendungen bereitzustellen.Darüber hinaus ermöglicht Davids Erfahrung in Volvo PrivaSea, an gemeinsamen Projekten teilzunehmen, die von Rise (einer schwedischen Forschungseinrichtung) und Alkit Communications AB für die Automobilindustrie durchgeführt werden.

Ting Gao, LingyingChefwissenschaftler-Der Hintergrund mit Deep Applied Mathematics and Mathematics Modeling: Seit 2010 ist er Forscher am Illinois Institute of Technology.Seit 2021 war er als Assistenzprofessor für angewandte Mathematik, Zufallsmodellierung, Deep Learning und seiner Anwendung in Mathematikfinanzierung tätig

Alex (R) Gaidarski, LinkedInWachstumsleiter hat seit 2006 eine reiche Erfahrung in Systemadministratoren, was ihn zu einem technischen Marketingpersonal gemacht hat.Bevor er zu PrivaSea kam, war er Mitglied des Marketing -Teams bei Nuilink und David Jiao.

Zean Darren, Community Development and Management, LinkedIn-Mit viel Erfahrung im Community Management war er als Gastgeber und Assistenten von Manta, Polyeder, Tansi Network sowie als Gastgeber und Assistenten in Arcomia und Story -Kette tätig.

6. Kooperation, Integration und Anwendung

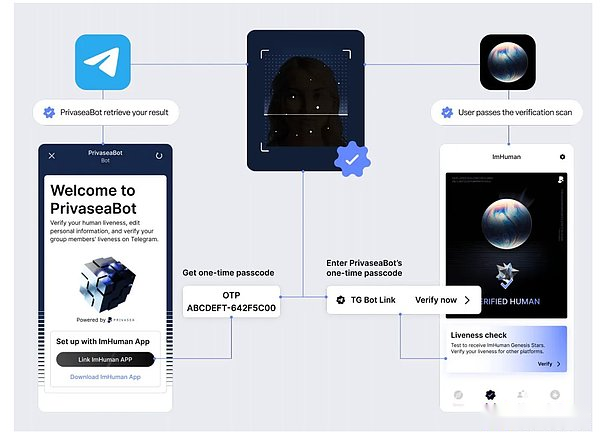

Die aktuelle tatsächliche Hauptanwendung von Privatea ist IMHUMAN, und diese Anwendung wurde bei Google Play und AppStore gestartet.Es handelt sich um eine Implementierung der POH -Technologie (Human Certificate), die die menschliche Identität bestätigen und Ihre Anzahl von Verstößen vor Robotern und Nachahmung der künstlichen Intelligenz schützen kann.In dieser Anwendung ist die Bestätigung der Identität durch biometrische Gesichtstechnologie ein Beweis für die menschliche Identität durch NFT.Bio -characteristische Daten sind Netzwerke über den Verschlüsselungsvektor auf dem Benutzergerät.Verwenden Sie dann den Client -Schlüssel des Benutzers, um diese Vektoren zu verschlüsseln und sie an den Sicherheitsnetzwerk von Privatea zu senden.Privasea plant derzeit, seine POH -Lösung in Linea, Bewegung und Gate zu implementieren und integriert sich in Telegra,/Discord/Reddit.

Beispiel mit TG -Roboter -Integration:

>

>

Mind Network ist der Pionier des dezentralen Zero Trust Data Lake.Privasea baut derzeit eine feine Bibliothek auf, die den Kernbetrieb der vollständig homogenen Verschlüsselung optimiert, um hohe Effizienz und bequeme Lösungen für Web2- und Web3 -Kunden zu gewährleisten.Andererseits konzentriert sich Mind Network auf sichere, datenscharfe intelligente Verträge und verschlüsselte Daten -KI.Einer der wichtigsten Aspekte dieser Zusammenarbeit ist, dass Mind Network die FHE -Daten von Mind Network in das KI -Netzwerk von PrivaSea integriert hat.

BNB Grienfield -Kombine -Datenmanagement mit dezentralem Finanzpotential (DEFI) in BNB Smart Chain (BSC).Privasea AI Network und BNB Greenfield haben sich zusammengetan, um das Muster der Datenspeicherung und des Datenschutzes zu ändern.Die FHE -Technologie von PrivaSea wird eine dauerhafte Verschlüsselung von Benutzerdaten im Netzwerk erreichen.Darüber hinaus können Entwickler auf der BNB -Greenfield -Plattform nahtlos verschlüsselte Daten zur Durchführung von Berechnungen verwenden, um Operationen wie Datenstatistiken, logische Analysen und maschinelle Lernmodellbewertung abzudecken

Ton Network -privasea hat einen Secure LantioceCheck Bot gestartet, bei dem es sich um eine Tonnetzwerklösung handelt, die die Überprüfung der Benutzeridentität durch die Verwendung fortschrittlicher Gesichtserkennungstechnologie in Kombination mit derselben State -Verschlüsselung [FHE] neu definiert.

Pri-Auto ist ein nachhaltiges Projekt zur Automobilindustrie.Im Rahmen des PRI-Auto-Projekts wird PrivaSea eine Infrastruktur erstellen, um Sicherheitsdatenquellen für die Automobilindustrie zu erstellen und den Datenaustausch zwischen OEM-, MAAS- und Versicherungsunternehmen durch intelligente Zugriffsberechtigungen zu realisieren.Für dieses Projekt arbeitet Privasea mit Rise (einer schwedischen Forschungseinrichtung) und Alkit Communications AB (ein Lieferant, der Datenerfassungsdienste für OEMs wie Volvo Group und Volvo Automobile anbietet).

7. SupporTr

PrivaSea wurde von DeWhales Capital, Binance Labs, Gate Labs, OKX Ventures, MH Ventures, K300 Ventures, QB Ventures, Crypto Times, Basic Capital, Duckdao und anderen Unterstützern sowie einigen Geschäftsleuten aus der Branche (Branchengel () unterstützt. wie Zakaria (Zak) Aves und Luke Sheng (von Chainlink), um ein Investitionsbetrieb von 5 Millionen US -Dollar zu erhalten.

8. Schlussfolgerung

Durch die Lösung des Effizienzproblems und die Konzentration auf die Verbesserung des vorhandenen Algorithmus hat PrivaSea die Straße für die weit verbreitete FHE geebnet, um sicherzustellen, dass Datensicherheit und Privatsphäre in dieser von den Daten abgestellten Welt koexistieren können.Mit ihren Lösungen können Benutzer eine Vielzahl von verteilten Computerressourcen verwenden, die von der Blockchain bereitgestellt werden, und die vollständige Kontrolle über Daten und Modelle bei der Verarbeitung von KI beibehalten.Die heutige Welt wird immer komplizierter, und die Verbindung zwischen Web3 und KI kommt näher.