Autor: Chakra;

Dieser Artikel ist der Teil III, der von der von Chakra veröffentlichten Bitcoin Expansion Series veröffentlicht wurde.

Der erste Teil bezieht sich auf den vorherigen Artikel „>Bitcoin Native Expansion Scheme Review: Segwit und Taproot„,,

Der zweite Teil bezieht sich auf den vorherigen Artikel „>Bitcoin Skalierbarkeit: Layer2 -Lösung und verwandte Projektanalyse„“ „.

Der dritte Teil ist dieser Artikel wie folgt:

Überblick

Im Vergleich zu der umfassenden Blockchain wie Ethereum wird das Bitcoin -Skript als äußerst begrenzt angesehen und kann nur grundlegende Operationen ausführen und unterstützt nicht einmal die Multiplikation und Entfernung.Noch wichtiger ist, dass auf die Daten der Blockchain selbst kaum von Skripten zugegriffen werden können, auf die schwerwiegende Flexibilität und Programmierungen zu schwerwiegenden Mängel führen.Daher haben die Menschen hart daran gearbeitet, das Bitcoin -Skript die Introspektive zu erkennen.

Die interne Provinz bezieht sich auf die Fähigkeit der Bitcoin -Skriptinspektion und Zurückhaltungstransaktionsdaten.Auf diese Weise kann das Skript die Verwendung von Fonds basierend auf bestimmten Transaktionsdetails steuern, um komplexere Funktionen zu erzielen.Derzeit drücken die meisten Bitcoin -Betriebscodes entweder die vom Benutzer bereitgestellten Daten in den Stapel oder manipulieren vorhandene Daten auf dem Stapel.Der interne Betriebscode kann jedoch die aktuellen Transaktionsdaten (z. B. Zeitstempel, Menge, TXID usw.) in den Stapel weitergeben, damit die UTXO -Ausgaben fein gesteuert werden können.

Ab sofort gibt es in Bitcoin -Skripten nur drei Hauptbetriebscodes, um die Provinz zu unterstützen: ChecklockTimeVerify, ChecksequenceVerify und Checksigres und seine Varianten CheckVerify, Checkadd, CheckMultisig und CheckMulti.

Vertrag (Covenant kann auch als „Einschränkungen“ übersetzt werden).Viele Verträge werden über den internen Betriebskodex der Provinz erzielt.

Bitcoin verfügt derzeit über zwei Verträge, CSV (Checksequenceverify) und CLTV (ChecklockTimeverify).Dies zeigt, dass die Expansionslösung von Bitcoin ernsthaft von der Provinz und dem Vertrag abhängt.

Wie fügen wir der Übertragung von Token Bedingungen hinzu?Auf dem Gebiet der Kryptowährungen besteht unsere am häufigsten verwendete Methode darin, durch Engagement und normalerweise durch Hash zu erreichen.Um nachzuweisen, dass die Übertragungsanforderungen erfüllt sind, ist auch der Signaturmechanismus erforderlich, um dies zu überprüfen.Daher gibt es viele Anpassungen an Hash und Unterschriften im Vertrag.

Im Folgenden werden wir den Vorschlag für den Vorschlag für den Betriebscode beschreiben, der weit verbreitet wird.

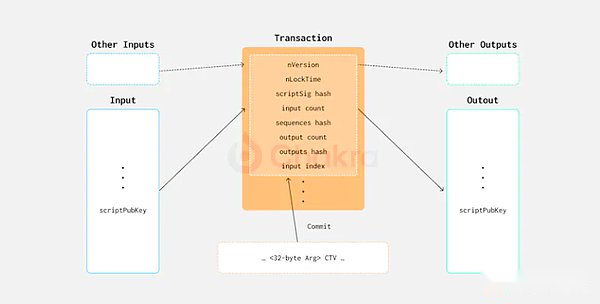

CTV (checkTemplateify) bip-119

CTV (kontrolliertverifiziert) ist ein Bitcoin-Upgrade-Vorschlag in BIP-119, der von der Community weit verbreitete Aufmerksamkeit erregt hat.Mit CTV können Ausgabeskripte Vorlagen in Transaktionen angeben, einschließlich Nversion, NlockTime, Skript -SIG -Hash, Eingangszählungen, Sequenz -Hash, Ausgangszählungen, Ausgabe -Hash, Eingangsindex und anderen Feldern.Diese Vorlagengrenzen werden durch Hash -Versprechen implementiert.Dies schränkt die Zeit, Methoden und Mengen der UTXO -zukünftigen Transaktion effektiv ein.

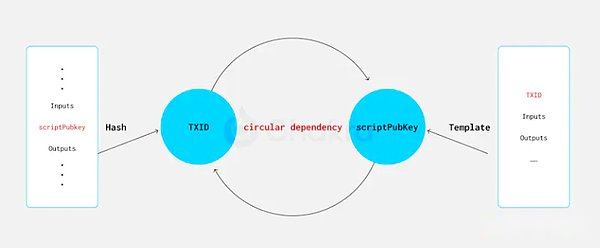

Es ist erwähnenswert, dass die Eingabe -TXID von diesem Hash ausgeschlossen ist.Dieser Ausschluss ist notwendig, da in herkömmlichen und isolierten Zeugen bei Verwendung des Standard -Signaturtyps Seufard_all TXID vom Wert in Skriptpubkey abhängt.Das Einschließen von TXID kann Zirkulationsabhängigkeiten in Hash -Verpflichtungen verursachen und kann nicht konstruiert werden.

Die interne Methode von CTV besteht darin, die angegebenen Transaktionsinformationen für Hash -Operationen direkt zu ziehen und dann mit dem Engagement für den Stapel zu vergleichen.Diese interne Provinz erfordert geringe Anforderungen für den Kettenraum, fehlt jedoch eine gewisse Flexibilität.

Die Grundlage der Bitcoin 2 -Layer -Lösung (z. B. Lightning Network) ist die nominierte Transaktion.Die Vorsignierung bezieht sich normalerweise auf die Erzeugung und Unterzeichnung von Transaktionen im Voraus, sendet sie jedoch nicht, bevor sie bestimmte Bedingungen erfüllen.Im Wesentlichen implementiert CTV ein strengeres Vor -Sign -Nickname -Formular, das die vorgezeichneten Versprechen in der Kette veröffentlicht und auf die vordefinierte Vorlage beschränkt ist.

CTV wurde ursprünglich vorgeschlagen, die Stauung von Bitcoin zu lindern, die auch als überlastete Kontrolle bezeichnet werden kann.Wenn die Überlastung schwerwiegend ist, kann CTV in einer einzigen Transaktion mehrere zukünftige Transaktionen versprechen, um die Übertragung mehrerer Transaktionen während der Spitzenzeiten zu vermeiden, und die tatsächlichen Transaktionen nach der Entlastung der Stauung abzuschließen.Dies kann während des Austauschs besonders nützlich sein.Darüber hinaus kann die Vorlage verwendet werden, um Tresor zu implementieren, um Hacking zu verhindern.Da der Mittelfluss vorab festgelegt ist, können Hacker das CTV -Skript nicht verwenden, um UTXO auf ihre Adresse zu verweisen.

CTV kann die zweite Netzwerkschicht erheblich verbessern.Im Blitznetz kann CTV beispielsweise einen Timeout -Baum und Kanalfabriken erstellen, indem ein einzelner UTXO auf einen CTV -Baum ausgedehnt wird.Darüber hinaus unterstützt CTV Atomtransaktionen im ARK -Protokoll über ATLC.

APO (sehash_anyprevout) bip-118

BIP-118 führte Tapscript eine neue Art von Signature-Hash-Logo ein, mit dem die flexiblere Ausgabenlogik bezeichnet werden soll, die als Seighash_anyprevout bezeichnet wird.Apo und CTV haben viele Ähnlichkeiten.Bei der Lösung des Zyklus zwischen Skriptpubkeys und TXID besteht die APO -Methode darin, die relevanten Eingabeinformationen zu beseitigen und nur die Ausgabe zu unterzeichnen, damit die Transaktion dynamisch an verschiedene UTXO binden.

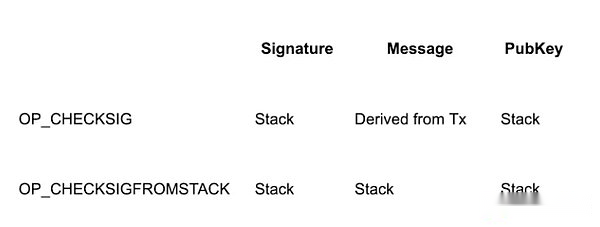

Logischerweise führen die Signaturüberprüfungsoperation OP_checksig (und seine Varianten) drei Funktionen aus:

Logischerweise führen die Signaturüberprüfungsoperation OP_checksig (und seine Varianten) drei Funktionen aus:

1. Jeder Teil der Versammlungsausgaben.

2. Hachs für sie.

3.. Überprüfen Sie, ob der Hash von einem bestimmten Schlüssel unterzeichnet wurde.

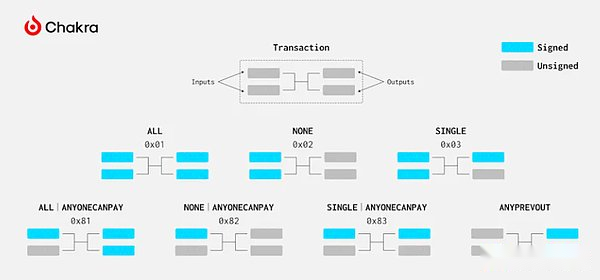

Die spezifischen Details der Signatur sind sehr flexibel, und das Seufzer Logo bestimmt, welche Felder der Transaktion.Gemäß der Definition des Signature -Operation -Code in BIP 342 ist das Seufzer Logo in Seufh_all, Seufh_None, Seufh_Single und Seufardonecanpay unterteilt.Seufard_anyonecanpay steuert die Eingabe, während andere Steuerungsausgabe.

Seufard_all ist das Standard -Seufzer -Logo, um alle Ausgänge zu signieren.Seufz_anyonecanpay kann mit den ersten drei seufzlogos festgelegt werden.Wenn Seufard_anyonecanpay festgelegt ist, müssen nur die angegebene Eingabe signiert. Andernfalls müssen alle Eingänge signiert werden.

Offensichtlich können diese Seufzer Logos die Auswirkungen der Eingabe nicht beseitigen, selbst wenn sie Seufard_anyonecanpay ist, muss sie auch eine Eingabe versprechen.

Daher schlägt BIP 118 Seufard_anyprevout vor.Die APO -Signatur muss nicht versprochen werden, UTXO (als vorherrschend bezeichnet) einzugeben, sondern muss nur die Ausgabe unterschreiben, um eine größere Flexibilität für die Bitcoin -Steuerung zu bieten.Durch Vorabbau von Transaktionen und Erstellen entsprechender Time Signaturen und öffentlichen Schlüssel müssen die an die öffentliche Schlüsseladresse gesendeten Vermögenswerte von vorbereiteten Transaktionen verwendet werden, um Verträge zu erreichen.Die Flexibilität des APO kann auch für die Transaktionsreparatur verwendet werden.Bei mehreren Signaturen Brieftaschen macht es den Operation bequemer, dass die Nichtvergewaltigung auf Eingaben, die ausgegeben wurden, bequemer werden.

Aufgrund der Beseitigung des Zyklus zwischen Skriptpubkeys und Eingabe -TXID kann der APO die interne Provinz durch Hinzufügen von Ausgangsdaten zum Zeugen ausführen, obwohl dies noch zusätzlichen Zeugenraumverbrauch erfordert.

Für Aussturzsteine wie Blitznetzwerke und Gewölbe (Gewölbe) reduziert das APO die Bedürfnisse, den Zwischenzustand zu erhalten, und verringert die Speicheranforderungen und die Komplexität erheblich.Der direkteste Anwendungsfall des APO ist ELTOO.Der APO kann auch verwendet werden, um die CTV -Funktion zu simulieren, obwohl Einzelpersonen die Signatur- und Vorsignaturtransaktionen aufbewahren müssen, was teurer und effizienter ist als CTV.

Die Hauptkritik an Apo ist darauf konzentriert, eine neue Schlüsselversion zu sein, und dies kann nicht durch einfache Rückwärtskompatibilität erreicht werden.Darüber hinaus kann der neue Signature -Hash -Typ potenzielle Risiken für die doppelte Zahlung mit sich bringen.Nach einer Vielzahl von Community-Diskussionen hat APO den ursprünglichen Signaturmechanismus konventionelle Signaturen hinzugefügt, um die Sicherheitsbedenken zu lindern und so den BIP-118-Code zu erhalten.

Op_vault bip-345

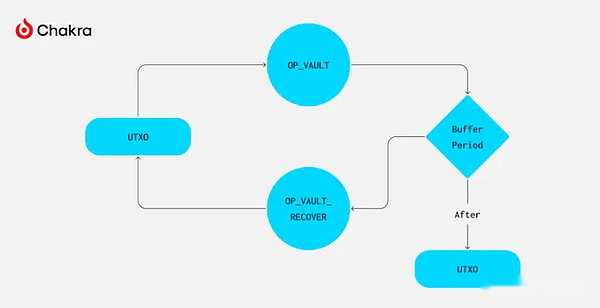

BIP-345 schlägt vor, zwei neue Betriebscodes hinzuzufügen, OP_VAULT und OP_VAULT_RECOVER.Während dieser Verzögerung wurden Transaktionen vor dem Wiederherstellungspfad „Revoke“ durchgeführt.

Benutzer können Vault erstellen, indem sie eine bestimmte Taproot -Adresse erstellen. kann die Token jederzeit vor Abschluss wiederherstellen.

Wie kann OP_VAULT unterbrochene Zeit implementieren -Abhebung des Rückzugs?OP_VAULT wird implementiert, indem das von einem angegebene Skript verwendete OP_VAULT -Skript ersetzt wird, um das einzelne Mastblatt effektiv zu aktualisieren, während die verbleibenden Tapfroot -Blattknoten unverändert bleiben.Dieses Design ähnelt TLUV, aber OP_VAULT unterstützt die Aktualisierung interner Schlüssel nicht.

Durch die Einführung von Vorlagen während des Skript -Update können Sie die Zahlung begrenzen.Die Anzahl der Zeitsperrungen wird von OP_VAULT angegeben.

BIP-345 ist für Gewölbe ausgelegt. bestimmte Verzögerung für die reguläre Zahlung.Das Gerät des Benutzers überwacht weiterhin die Ausgaben der Versicherungsbibliothek.

Das Kostenproblem ist erforderlich, um Tresor über BIP-345 zu implementieren, insbesondere für die Wiederherstellung von Transaktionen.Mögliche Lösungen umfassen CPFP (Sub -Node wird vom übergeordneten Knoten bezahlt), temporärer Ankerpunkt und neuer Seufortgroup -Signature -Hash -Logo.

TLUV (TAPLEAFUPD EIGENIFY)

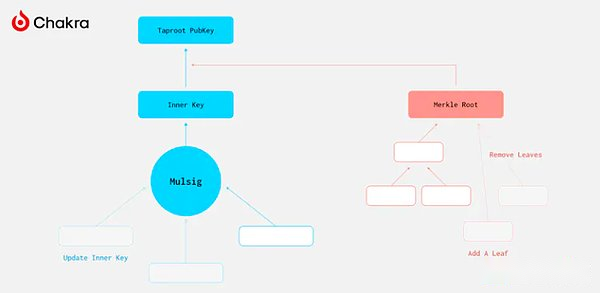

Das TLUV -Schema basiert auf Taproot, um das Problem des Austauschs von UTXO effektiv zu lösen.Das Leitprinzip ist, dass bei Verwendung der Taproot -Ausgabe die internen Schlüssel und der Mast (TapScript Trie) teilweise durch verschlüsselte Konvertierung und die interne Struktur der Taproot -Adresse aktualisiert werden können, wie im TLUV -Skript erwähnt.Dies ermöglicht die Implementierung der Bundesfunktion.

Das Konzept des TLUV -Schemas besteht darin, eine neue Taproot -Adresse zu erstellen, indem der neue Betriebscode Tapleaf_Update_verify eingeführt wird.Dies kann durch Ausführen der folgenden oder mehrere Vorgänge implementiert werden:

-

Aktualisieren Sie den internen Schlüssel

-

Beschneiden von Merkle Path

-

Löschen Sie das derzeit ausgeführte Skript

-

Fügen Sie dem Ende des Merkle -Pfades neue Schritte hinzu

Insbesondere akzeptiert TLUV drei Eingaben:

Insbesondere akzeptiert TLUV drei Eingaben:

-

Geben Sie an, wie Sie den internen öffentlichen Schlüssel aktualisieren.

-

Geben Sie einen neuen Schritt für den Merkle -Pfad an.

-

Geben Sie an, wie viele Schritte zum Löschen des aktuellen Skripts und/oder den Merkle -Pfad zu löschen sind.

Der TLUV -Betriebscode berechnet den aktualisierten Skriptpubkey und prüft, ob die aktuelle Eingabe entsprechende Ausgabe für diesen Skriptpubkey ausgegeben wird.

Tluvs Inspiration stammt aus dem Konzept von Coinpool.Heutzutage muss der United Fund Pool nur eine vorschichtete Transaktion zum Erstellen unterschreiben. Wenn Sie jedoch ohne Lizenz beenden möchten, müssen Sie eine Doppelsignatursignatur erstellen.TLUV ermöglicht es, ohne lizenzierte Genehmigungen zu beenden, ohne Vorsignatur.Beispielsweise kann ein Gruppenpartner Taproot verwenden, um einen gemeinsam genutzten UTXO zu erstellen, um seine Mittel zusammenzubringen.Sie können den Taproot -Schlüssel verwenden, um Mittel intern zu überweisen, oder sie können gemeinsam unterschreiben, um die Zahlung außerhalb der Auslassung zu initiieren.Einzelpersonen können jederzeit aus dem freigegebenen Fondspool abheben, um ihren Zahlungsweg zu löschen, und andere können die Zahlung über den ursprünglichen Pfad weiterhin abschließen, und der Ausgang des Einzelnen enthält keine anderen Informationen über andere Personen im Inneren.Im Vergleich zu Nicht -Pooling -Transaktionen ist dieses Modell effizienter und privater.

Der TLUV -Betriebscode hat einige Ausgabenlimits durch Aktualisierung des ursprünglichen Taproot -Tries implementiert, aber es realisiert keine Selbstinstrospection des Ausgangsbetrags.Daher ist ein neuer Betriebscode in_out_Amount erforderlich.Dieser Betriebscode drückt die beiden Elemente in den Stapel: den UTXO -Betrag und die entsprechende Ausgabemenge dieser Eingabe, und dann müssen die Personen, die TLUV verwenden, das mathematische Computersymbol verwenden, um zu überprüfen, ob die Mittel im aktualisierten Skriptpubkey angemessen aufbewahrt werden.

Interne Provinzen mit Ausgangsmengen erhöhen die Komplexität, da die Menge an Satoshis durch bis zu 51 Ziffern dargestellt werden muss, das Skript jedoch nur 32 -digit -mathematische Operationen zulässt.Dadurch muss das Verhalten des Betriebscode neu definiert werden, um den Bediener im Skript zu verbessern oder die Größe der size_group zu verwenden, um den in_out_amount zu ersetzen.

TLUV hat das Potenzial, eine Lösung für den 2. Stock der Dezentralisierung zu werden, aber die Zuverlässigkeit der Anpassung der Tap -Wurzel -Trie muss noch bestätigt werden.

Matt

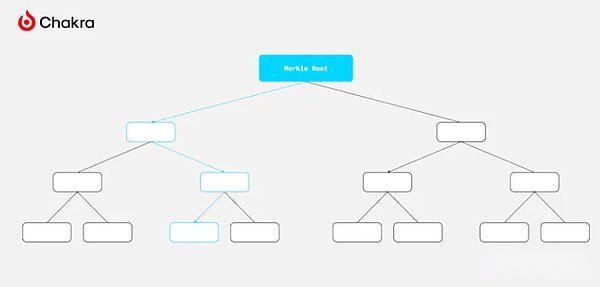

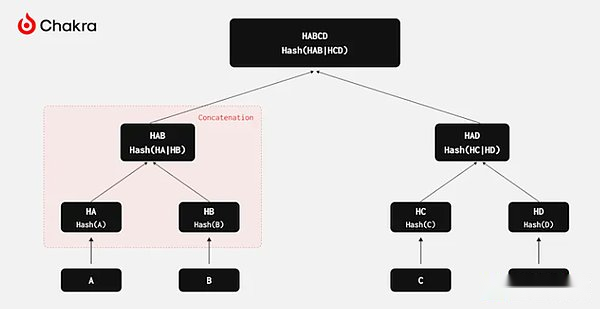

Matt (Merkleze All the Ding) zielt darauf ab, drei Ziele zu erreichen: Merklezierung des Staates, Merklezierung des Drehbuchs, Merklezierung der Ausführung, um allgemeine intelligente Verträge zu erreichen.

-

Merkleisierung des Staates: Dies beinhaltet den Bau von Merkle Trie, bei dem jeder Blattknoten den Hash -Wert eines Staates darstellt, während Merkle Root den Gesamtzustand des Vertrags widerspiegelt.

-

Merkleisierung des Skripts: Dies bezieht sich auf die Verwendung von Tapscript zur Bildung eines Mastes, wobei jeder Blattknoten einen möglichen Zustandsumwandlungsweg darstellt.

-

Merkleisierung der Ausführung: Merkleization erfolgt durch den verschlüsselten Mechanismus Engagement und Betrug Challenge.Für jede Berechnungsfunktion können die Teilnehmer unter der Kette berechnen und dann die Verpflichtung f (x) = y postieren.Wenn andere Teilnehmer das Fehlerergebnis f (x) = z finden, können sie eine Herausforderung starten.Das Schiedsverfahren wird durch eine zwei -Punkte -Suche durchgeführt, ähnlich dem Prinzip des optimistischen Rollups.

Merkels Ausführung

Merkels Ausführung

Um Matt zu erreichen, muss die Bitcoin -Skriptsprache die folgenden Funktionen haben:

-

Die obligatorische Ausgabe hat ein bestimmtes Skript (und die Anzahl davon)

-

Fügen Sie ein Datenstück an die Ausgabe bei

-

Lesen Sie Daten aus der aktuellen Eingabe (oder einer anderen Eingabe)

Der zweite Punkt ist wichtig: Dynamische Daten bedeuten, dass der Zustand über die von den Verbrauchern bereitgestellten Eingabedaten berechnet werden kann, da die analoge Statusmaschine den nächsten Zustand und zusätzliche Daten bestimmen kann.Das MATT -Schema wird über OP_CheConTracRectverify -Operationscode (OP_CCV) implementiert.

Steuerungsbetrag: Die direkteste Methode ist die direkte Provinz.OP_CCV verwendet eine Verzögerungs -Check -Methode wie OP_VAULT, wobei die Eingabemenge aller Eingänge, die im CCV ausgegeben werden, als untere Grenze des Ausgangsbetrags hinzugefügt wird.Die Verzögerung liegt daran, dass dieser Test während der Transaktion auftritt und nicht während der Eingabe der Skriptbewertung.

In Anbetracht der Universalität des Betrugsbeweiss sollten einige Varianten von Matt -Verträgen in der Lage sein, alle Arten von intelligenten Verträgen oder 2 Strukturenschichten zu erreichen, obwohl zusätzliche Anforderungen erforderlich sind (z. B. Kapitalsperrung und Verzögerung der Herausforderung). die Transaktion.Beispielsweise verwenden Sie einen verschlüsselten Engagement- und Betrugs -Herausforderungsmechanismus, um die Funktion op_zk_verify zu simulieren und Rollups ohne Vertrauen in Bitcoin zu realisieren.

In der Praxis sind Dinge passiert.Johan Toras Halseth verwendet den Op_checkcontractractractractractractracverify-Betriebscode im Matt Soft Fork-Vorschlag, um Elftrace zu erreichen, das es jedem Programm ermöglicht, das die RISC-V-Kompilierung unterstützt Der Vertrag.

CSFS (OP_CheckssigfromStack)

Aus der Einführung des APO -Betriebscodes erfuhren wir, dass OP_Checksig (und seine damit verbundenen Operationen) für die Zusammenstellung von Transaktionen, Hash -Computer- und Überprüfungssignaturen verantwortlich ist.Diese operativen Überprüfungsmeldungen werden jedoch durch serialisierte vom Betriebscode gehandelt und dürfen keine anderen Nachrichten angeben.Einfach ausgedrückt ist die Rolle von OP_Checksig (und seinen damit verbundenen Operationen) zu überprüfen, ob der als Transaktion ausgegebene UTXO vom Signaturinhaber autorisiert wird, den Signaturmechanismus zum Schutz der Sicherheit von Bitcoin zu verwenden.

CSFs, wie der Name schon sagt, besteht darin, die Signatur aus dem Stapel zu überprüfen.Der CSFS -Betriebscode empfängt drei Parameter aus dem Stapel: Signatur, Nachricht und öffentlicher Schlüssel und überprüfen die Wirksamkeit der Signatur.Dies bedeutet, dass Menschen alle Neuigkeiten an den Stapel weitergeben und über CSFs verifizieren können, um einige Innovationen von Bitcoin zu erzielen.

Die Flexibilität von CSFs ermöglicht es ihnen, Mechanismen wie Zahlungssignaturen, Genehmigungsbeauftragte, Prophezeiungsvertragsverträge, doppelte Zahlungsschutzgarantien und wichtigere Selbstintrospection -Self -Self -Self -Ausposition zu realisieren.Das Prinzip der Verwendung von CSFs für die Transaktion ist sehr einfach: Wenn der von OP_Checksig verwendete Transaktionsinhalt von Zeugen auf den Stapel gedrückt wird und denselben öffentlichen Schlüssel und Signaturen verwendet Der Nachrichteninhalt für OP_CSFS entspricht den serialisierten Ausgabentransaktionen (als andere Daten) der Verwendung von OP_checksig versteckte Verwendung.Anschließend erhalten wir verifizierte Transaktionsdaten auf dem Stapel, mit denen die Ausgabentransaktion unter Verwendung anderer Betriebscodes eingeschränkt werden kann.

CSFs werden häufig mit OP_CAT angezeigt, da OP_CAT eine Verbindung zu verschiedenen Transaktionsfeldern herstellen kann, um die Serialisierung zu vervollständigen, um die von der Provinz erforderlichen Transaktionsfelder genauer auszuwählen.Ohne OP_CAT kann das Skript nicht aus den Daten, die separat überprüft werden können, nicht reduziert werden.

CSFs können Betriebscodes wie CLTV, CSV, CTV und APO implementieren und damit es zu einem multi -funktionalen Sparen -Betriebscode sind.Daher hilft es auch der Skalierbarkeitslösung von Bitcoin 2.Der Nachteil besteht darin, dass es dem Stapel eine vollständige Kopie der Signature -Transaktion hinzufügen muss, die die Größe der Transaktion mit CSFs erheblich erhöhen kann.Im Gegensatz dazu ist der Sparenaufwand des Speichervorgangs in einem einzigen Zweck wie CLTV und CSV sehr gering, aber es ist erforderlich, Konsensänderungen vorzunehmen, um jeden neuen speziellen inneren Provinz -Betriebscode hinzuzufügen.

Txhash (op_txhash)

OP_TXHASH ist ein einfacher interner Provinz -Betriebscode, mit dem der Bediener bestimmte Felder auswählen und in den Stapel schieben kann.Insbesondere taucht OP_TXHASH ein TXHASH -Logo aus dem Stapel auf, berechnet (Etikett mit Tags) TXHASH und schieben Sie dann den generierten Hash zurück zum Stapel.

Aufgrund der Ähnlichkeit von TxHash und CTV führt eine große Anzahl von Diskussionen in der Gemeinde in beiden Diskussionen.

TXHASH kann als allgemeines Upgrade von CTV angesehen werden.Im Gegensatz zu anderen Betriebscodes muss TXHASH die erforderlichen Daten im Test nicht beobachten, was die Speicheranforderungen weiter reduziert. verwendet als CTV und APOS.

Aus der Sicht des Aufbaus eines Vertrags ist TXHASH für die Erstellung eines „zusätzlichen Vertrags“ förderlicher. Der festgelegte Wert und der festgelegte Wert;Verwenden Sie dann den Rolling SHA256 -Betriebscode.Die Freiheit ist ein Wort für diesen mittleren Zustand.

Das in der TXHASH -Spezifikation definierte TXFieldSelector -Feld wird voraussichtlich auf andere Betriebscodes wie OP_TX erweitert.

BIP im Zusammenhang mit TXHASH ist derzeit in GitHub im Entwurf und wurde noch nicht verteilt.

Op_cat

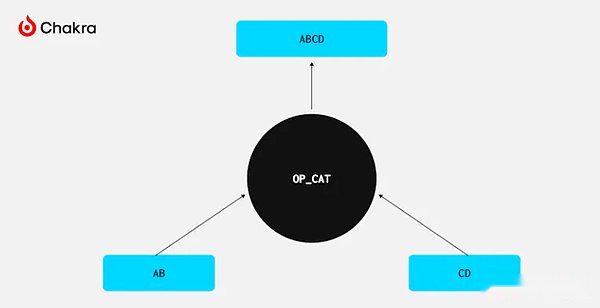

OP_CAT ist ein mysteriöser Betriebscode.Am Ende wurde OP_CAT gemäß BIP-347 genehmigt, der kürzlich als der wahrscheinlichste BIP-Vorschlag bezeichnet wird.

Tatsächlich ist das Verhalten von OP_CAT sehr einfach: Es verbindet zwei Elemente aus dem Stapel.Wie implementiert es die Bundesfunktion?

Tatsächlich entspricht die Fähigkeit, zwei Elemente zu verbinden, einer leistungsstarken verschlüsselten Datenstruktur: Merkle Trie.Um Merkle Trie zu erstellen, müssen Sie nur eine Verbindung und Hash -Operationen herstellen, und das Bitcoin -Skript bietet Hash -Funktionen.Daher können wir mit OP_CAT Merkle theoretisch verifizieren, um zu beweisen, dass dies eine der häufigsten Methoden zur leichten Überprüfung der Blockchain in der Blockchain -Technologie ist.

Wie bereits erwähnt, können CSFs mithilfe von OP_CAT eine gemeinsame Lösung für die Covenant erreichen.Selbst wenn es keine CSFs gibt, kann OP_CAT selbst die Provinz der Transaktionen durch die Verwendung der von Schnorr unterzeichneten Struktur realisieren.

Bei der Signatur von Schnorr setzt die Meldung, die unterzeichnet werden muss, aus den folgenden Feldern zusammen:

Diese Felder enthalten die Hauptelemente der Transaktion.Indem wir sie in Skriptpubkey oder Zeugen einsetzen und OP_CAT Binding OP_SHA256 verwenden, können wir eine Schnorr -Signatur konstruieren und op_checksig zur Überprüfung verwenden.Wenn die Überprüfung bestanden wird, behält der Stapel die verifizierten Transaktionsdaten bei, um die Transaktion aus der Selbstbeobachtung zu erreichen.Auf diese Weise können wir jeden Teil extrahieren und „überprüfen“, wie z. B. Eingabe, Ausgabe, Zieladresse oder Bitcoin.

In Bezug auf bestimmte Passwortwissenschaft können Sie sich auf den Artikel „Cat und Schnorr -Tricks“ von Andrew Poelstra beziehen.

Alles in allem ermöglicht die Vielseitigkeit von OP_CAT, fast jeden Betriebscode zu simulieren.Viele Betriebscodes von Bund hängen von der Funktion von OP_CAT ab, die seine Position in der Fusionstabelle erheblich verbessert.Theoretisch, wenn wir uns auf OP_CAT und den vorhandenen Bitcoin -Betriebscode verlassen, hoffen wir, ein vertrauenswürdiges BTC ZK -Rollup zu erstellen.Starknet, Chakra und andere Ökosystempartner fördern aktiv die Verwirklichung dieses Ziels.

abschließend

Wenn wir die verschiedenen Strategien für die Erweiterung von Bitcoin und die Verbesserung seiner Programmizität untersuchen, ist es offensichtlich, dass die Straßen, die sich vorwärts bewegen, die Verschmelzung nativer Verbesserungen, Kettenberechnung und komplexen Skriptfunktionen beinhalten.

Wenn es keine flexible Basisschicht gibt, ist es unmöglich, eine flexiblere Zwei -Schicht zu erstellen.

Die Berechnungsausdehnung unter der Kette ist ein zukünftiger Trend, aber die Programmierung von Bitcoin braucht Durchbrüche, um diese Skalierbarkeit besser zu unterstützen und zu einer echten globalen Währung zu werden.

Die Berechnung der Natur von Bitcoin unterscheidet sich jedoch grundsätzlich von der Berechnung von Ethereum.Bitcoin unterstützt nur „Überprüfung“ als Rechenformular und kann nicht allgemeines Computer ausführen, und Ethereum ist im Wesentlichen die Überprüfung.Es ist aus einem Punkt zu sehen: Ethereum berechnet den unangemessenen Transaktionen Gasgebühr, während Bitcoin nicht berechnet wird.

Vertrag ist ein intelligenter Vertrag, der eher auf Überprüfung als auf dem Computer basiert.Zusätzlich zu ein paar Nakamoto -Schatzkammer scheint es, dass jeder der Meinung ist, dass Verträge eine gute Wahl sind, um Bitcoin zu verbessern.Die Community argumentiert jedoch noch heftig, welche Methode zur Umsetzung des Vertrags verwendet werden sollte.

APO, OP_VAULT und TLUV werden direkt angewendet.Lightning Network-Enthusiasten wählen APOs, um LN-Symmetrie zu erreichen.OP_CAT und TXHASH sind reichlich vorhanden, und die Wahrscheinlichkeit von Sicherheitsanfälligkeiten ist kleiner.CTV und CSFs haben die Blockchain -Verarbeitungsmethode angepasst, CTV implementiert eine verzögerte Ausgabe und CSFs realisieren verzögerte Signaturen.Matt zeichnet sich mit der Strategie der optimistischen Ausführung und des Betrugsbeweiss aus und verwendet die Merkle -Trie -Struktur, um allgemeine intelligente Verträge zu erreichen. Die Provinzfunktion erfordert jedoch weiterhin neue Betriebscodes.

Wir sehen, dass die Bitcoin -Community aktiv die Möglichkeit diskutiert, Bündnisse durch weiche Gabeln zu erhalten.Starknet hat offiziell die Hinzufügung von Bitcoin -Ökosystem angekündigt und plant, innerhalb von sechs Monaten nach dem Zusammenschluss von OP_CAT eine Siedlung im Bitcoin -Netzwerk zu erreichen.Chakra wird weiterhin auf die neuesten Entwicklungen des Bitcoin -Ökosystems achten, die Fusion von OP_CAT -Softgabeln fördern und die programmatische Konstruktion von Covenants verwenden, um eine sicherere und effizientere Bitcoin -Siedlungsschicht aufzubauen.