Autor: Wallet Quelle: Dwallet Labs Übersetzung: Shan Oubba, Bitchain Vision

Die Null -Trust -Architektur ist ein Sicherheitsmodell, das durch jeden Vorgang kontinuierlich überprüft werden muss, um das inhärente Vertrauen zu beseitigen und so die Sicherheit des gesamten Web3 und die Interaktion der Maschine zu erreichen.

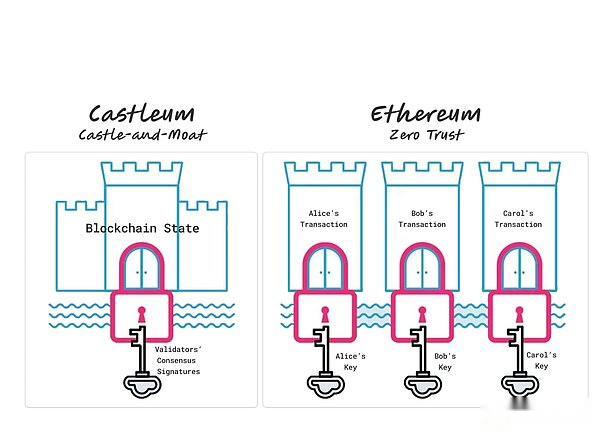

Zero Trust vs Castle und Hugu River

Zero Trust Struktur ist eine moderne Netzwerksicherheitsmethode, die die Überprüfung von allem betont und alles nicht mag.Dieses Modell stellt sicher, dass jede Operation, jeder Zugriffsanforderung und die Interaktion gründlich überprüft und genehmigt wurden, um inhärentes Vertrauen zu beseitigen.

Castle- und Burggrabenmodelle sind ältere Netzwerksicherheitsmethoden.In diesem Modell wird rund um das vertrauenswürdige interne Netzwerk (Castle) eine sichere Grenze (MOAT) festgelegt.Sobald Sie diese Grenze eingeben, kann das Unternehmen ohne weitere Überprüfung eine Vielzahl von Zugangsberechtigungen erhalten.Obwohl dieses Modell in einer relativ einfachen Netzwerkumgebung wirksam ist, erscheint es im Umgang mit den komplexen und miteinander verbundenen digitalen Umgebungen von heute unbeschwert.Die Hauptschwäche dieser Methode besteht darin, dass sie von der Unersätigkeitsfähigkeit des „Wassergraben“ abhängt und davon ausgeht, dass die Bedrohung immer extern ist und die Möglichkeit interner Schwachstellen oder gestohlene Gutscheine ignoriert.

Die Entwicklung von Zero Trust besteht darin, mit den Lücken der Burg- und Wassergrabenmodelle fertig zu werden.In Zero Trust, unabhängig von jedem Unternehmen innerhalb und außerhalb des Internets, wird es als unglaublich angesehen, es sei denn, es wird als glaubwürdig.Dies bedeutet, dass jede Operation, Zugriffsanforderung und Interaktion strenge Authentifizierung und Autorisierung durchlaufen müssen.

Zero Vertrauen in die natürliche Passform von Web3

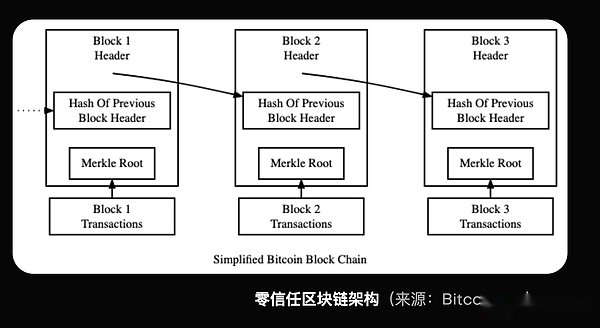

Zero Trust ist in Web3 nicht neu.Seit der Geburt von Bitcoin verwendet die Blockchain -Technologie keine Vertrauensmethoden.Im Blockchain -Netzwerk wird kein Unternehmen vertrauen.Stattdessen kann jeder Benutzer jede Transaktion unabhängig überprüfen und sicherstellen, dass die Vereinbarung von Anfang bis Ende korrekt ist.Dieser Überprüfungsprozess beseitigt die Vertrauensbedürfnisse jeder Behörde, einschließlich Knoten, die das Netzwerk ausführen.

>

Stellen Sie sich in einer hypothetischen Szene eine Blockchain namens Castleum vor, die ein Burg- und Wassergrabenmodell verwendet.Hier übernimmt der Verifizierer die Transaktion und aktualisiert den Blockchain -Status ohne Benutzerüberprüfung.Im Gegensatz dazu erfordert die Null -Truppen -Architektur von Ethereum, dass Benutzer eine Transaktion unterschreiben.

>

Souverän und Honeypots

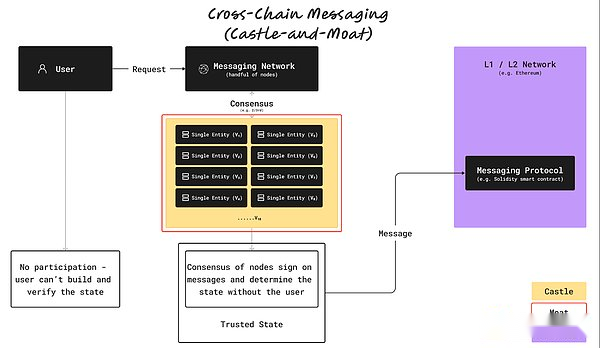

Mit der Entwicklung von Web3 wurden viele Blockchain -Netzwerke entstanden, und jedes Netzwerk arbeitet in seinem eigenen Bereich.Obwohl diese Netzwerke innerhalb ihrer Grenzen kein Vertrauen aufrechterhalten, werden Herausforderungen auftreten, wenn sie Interoperabilität zwischen verschiedenen Blockchains benötigen.Die traditionelle Methode, diese Netzwerke zu verbinden, beinhaltet das Prinzip der Opferung von Zero Trust und kehrt in die Burg- und Wassergrabenmodelle zurück.

Das „Souverän -Problem“ besteht aus den Anforderungen, das unabhängige Blockchain -Netzwerk zu verbinden, und es ist erforderlich, Dritte zu vertrauen, um die Cross -Chain -Interaktion zu verwalten.Diese vertrauenswürdige Einheit (oder Entität) wurde zu einem einzigen Punktversagen und opferte das Zero Trust -Modell.Darüber hinaus werden diese Lösungen zu Ködern von Angreifern, die als „Honeypots“ bezeichnet werden.Je mehr das Vermögen kontrollierte, desto größer ist die Motivation für böswillige Schauspieler, seine Verteidigung durchzubrechen.

Gelegentlich ZTPs

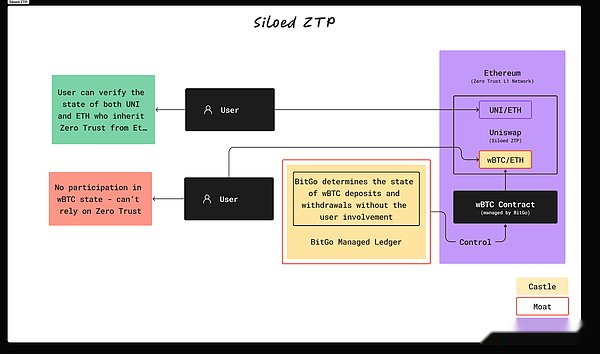

ZTPS (Zero Trust -Vereinbarung) ist das Web3 -Protokoll unter Verwendung von Null -Trust -Architektur.Sie müssen bei jeder Operation kontinuierlich verifiziert werden, um sicherzustellen, dass kein Unternehmen von Natur aus vertrauenswürdig ist.In einem isolierten Netzwerk ist ZTPS der Standard von Web3, wodurch ein Modell mit Nullsteuer beibehalten wird, indem sichergestellt wird, dass nur native Vermögenswerte, die am Netzwerk beteiligt sind,.Dies bedeutet, dass in einer einzelnen Blockchain wie Ethereum das Vertrauen des Null für den Handel mit nativen Vermögenswerten mit der Kette aufrechterhalten und damit „isolierte ZTPs“ erreicht werden kann.

Nehmen Sie als Beispiel Uniswap.Wenn Benutzer zwei native Vermögenswerte von Ethereum wie UNI und ETH austauschen möchten, wird UNISWAP als Zero -Trust -Vereinbarung tätig.Die Vereinbarung erbt die Null -Trust -Architektur von Ethereum, um sicherzustellen, dass jede Transaktion von allen Benutzern überprüft werden kann.

>

Bei der Interaktion mit WBTC läuft SILED ZTP (UNISWAP) als CMP.WBTC/ETH ist derzeit der größte Bergbaupool bei UNISWAP.

Wenn Benutzer jedoch ETH und WBTC (Wraped Bitcoin) austauschen möchten, wird sich die Situation ändern.WBTC ist ein BTC -Derivat, das von zentraler Verwalter (Bitgo) abhängt.In diesem Fall verlor Uniswap seine Null -Trust -Natur, da die Sicherheit von WBTC auf Bitgos Schloss- und Moat -Architektur beruht und Benutzer Bitgo anstelle unabhängiger Überprüfungstransaktionen vertrauen müssen.Dies macht Uniswap als Schloss und Wassergraben (oder CMP).

Da Benutzer nicht direkt mit anderen Netzwerken (z. B. BTC oder Sol) mit der UNISWAP interagieren können, müssen sie sich auf abgeleitete Verpackungsgüter stützen, die aus der Schloss- und Wassergrabenstruktur stammen, wodurch UNISWAP ein isoliertes ZTP ist.Dies umfasst normalerweise herkömmliche Cross -Chain -Lösungen wie Brückenverbindung, Cross -Chain -Nachrichtenübertragung und kombiniert mit MPC.

>

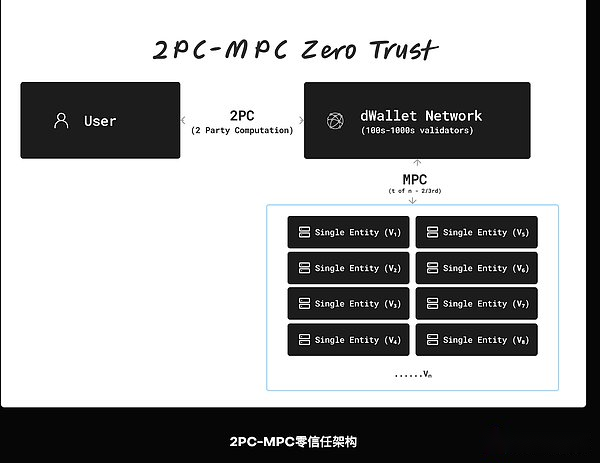

2pc-MPC: Die Zukunft von ZTPs

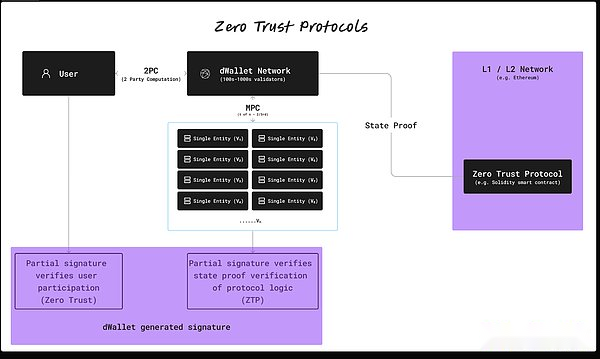

Um ZTPs zu erstellen, die nicht auf sein Bereitstellungsnetz beschränkt sind, verwendet das Dwallet -Netzwerk erweiterte Verschlüsselungsmethoden, um das Vertrauen der Null zwischen verschiedenen Netzwerken aufrechtzuerhalten.Das 2PC-MPC-Verschlüsselungsprotokoll des Dwallet-Netzwerks ermöglicht es ZTPS, in verschiedenen Blockchain-Ökosystemen auszuführen, ohne sein Prinzip des Vertrauens in Null zu beeinträchtigen.Durch verschlüsseltes Maß müssen die Benutzer teilnehmen, Dwallet stellt sicher, dass jede Operation überprüft wird und kein Unternehmen vertraut ist.

2PC-MPC ist eine verschlüsselte Lösung, mit der die beiden Parteien (in diesem Beispiel für Benutzer und Dwallet-Netzwerke) Signaturen in jedem Netzwerk generieren können, an denen Hunderte bis Tausende dezentraler Knoten beteiligt sind und ein Nicht-Kollusions- und großes dezentrales System bilden.Die Beteiligung der Benutzer sorgt für Null Trust, und die Teilnahme des Dwallet -Netzwerks hat die Infrastruktur von ZTPS durch die Vereinbarung durch die Vereinbarung erstellt.

>

Das Arbeitsprinzip von ZTPs

-

Benutzer- und Internetbeteiligung: Jede Transaktion oder Operation muss überprüft werden, und der Benutzer und das Dwallet -Netzwerk müssen beteiligt sein.Die Teilnahme von Benutzern ist für die erforderliche Verschlüsselungssignatur von wesentlicher Bedeutung.

-

Dezentrale Überprüfung: Das Dwallet -Netzwerk besteht aus einer großen Anzahl von Knoten, um die Benutzereingangs- und Transaktionsdetails der Benutzer gemeinsam zu überprüfen.Dieser dezentrale Überprüfungsprozess stellt sicher, dass keine einzige Entität Transaktionen steuern oder manipulieren kann.

-

Cross -Chain -Interaktion: ZTPS ermöglicht die Sicherheitsinteraktion zwischen verschiedenen Blockchain -Netzwerken.Beispielsweise können Benutzer mit Assets auf Ethereum und Bitcoin interagieren, ohne dass Null -Trust -Modelle gefährdet werden.Das Dwallet -Netzwerk stellt sicher, dass alle Vorgänge zwischen diesen Netzwerken überprüft und zertifiziert werden.

>

Die tatsächliche Anwendung von ZTPs

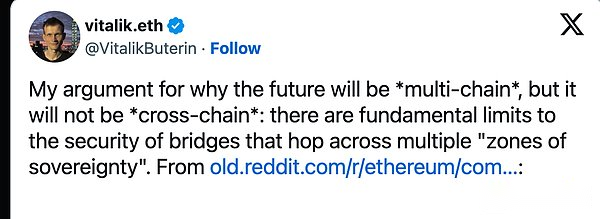

Vitalik Buterin hat Zweifel an Cross -Chain -Anwendungen zum Ausdruck gebracht, hauptsächlich aufgrund der inhärenten Sicherheitsbeschränkungen in der Brücke zwischen Blockchain, insbesondere angesichts von 51%Angriff auf die schwache Sicherheitskette, wobei diese Verbindungen betont werden und diese Verbindungen betonen. Burg- und Wassergrabenstrukturen, insbesondere bei 51%Angriff, gefährden die nativen Vermögenswerte in der Kette mit starker Sicherheit.

>

ZTPS ist für eine Multi -Ketten -Welt notwendig, die sich nicht auf die Schloss- und Wassergrabenarchitektur verlassen.Bereitstellung dezentraler Hosting-, Multi -Chain -Defi- und Nicht -Hosting -Wallet -Lösungen.

abschließend

Die Zero Trust -Vereinbarung (ZTPS) ist entscheidend für die Aufrechterhaltung der Sicherheit und Integrität des Multi -Chain -Web3.Indem ZTPs erforderlich ist, um weiterhin inhärente Vertrauen zu überprüfen und zu beseitigen, stellt die Interaktion zwischen verschiedenen Blockchain -Netzwerken sicher und schwierig.Es ist möglich, die Sicherheitsinteraktion in jeder Blockchain zu machen und den Weg für innovative dezentrale Anwendungen zu ebnen.

Wenn wir weiterhin das Potenzial der Blockchain -Technologie untersuchen, ist das Umarmen des Null -Trust -Prinzips durch ZTPS unerlässlich, um ein sicheres und interaktives Web3 -Ökosystem aufzubauen.