Autor: Gerry Wang @ arweave Oasis, das Original wurde erstmals auf @Aarweaveoasis Twitter veröffentlicht

In:

Bi = Arweave Network Block Index Block Index;

800*n_p = Jeder Kontrollpunkt wird maximal 800 Hash entsperrt

D = die Schwierigkeit des Netzwerks.

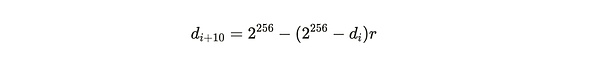

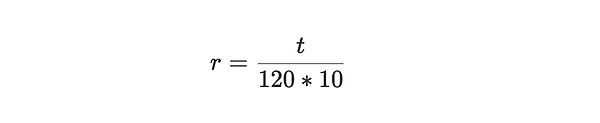

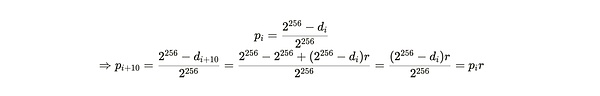

Ein erfolgreicher und wirksamer Beweis sind diese Beweise, die größer als die Schwierigkeit sind, und diese Schwierigkeit wird im Laufe der Zeit angepasst, um sicherzustellen, dass alle 120 Sekunden ein Durchschnitt eines Blocks ausgegraben wird.Wenn der Zeitunterschied zwischen Block I und Block (i+10) t ist, wird die Einstellung von alten Schwierigkeitsgrad D_I zu neuen Schwierigkeiten d_ {i+10} wie folgt berechnet:

Die Schwierigkeit der neuen Berechnung bestimmt, dass der SPOA -Beweis jeder Generation auf der Wahrscheinlichkeit des Erfolgs des Blocks basiert, der wie folgt ist:

In ähnlicher Weise wird die Schwierigkeit von VDF erneut kalkuliert. Der Zweck besteht darin, den Checkpoint -Zyklus beizubehalten, der einmal pro Sekunde zeitweise auftritt.

Der Anreizmechanismus einer vollständigen Kopie

Unter der Inspiration wird es implementiert, ob es sich um eine einzelne Bergleute oder die Gruppenzusammenarbeit mit Bergarbeitern handelt, durch die Aufrechterhaltung vollständiger Datenkopien als beste Strategie für den Bergbau.

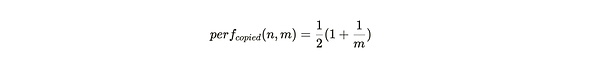

Im zuvor eingeführten Spores -Spiel ist die Anzahl der von den beiden Kopien desselben Teil des Speicherdatensatzes veröffentlichten SPOA -Hash -Veröffentlichung mit der vollständigen Kopie des Speichers des gesamten Datensatzes überein Für Bergleute.Als Arweave diesen Mechanismus tatsächlich einsetzte, wurde die Vereinbarung durch die Anzahl der Spoa -Herausforderungen pro Sekunde in zwei Teile unterteilt:

-

Teil der Partition in der von den Bergleuten gespeicherten Partition, um eine bestimmte Anzahl von SPOA -Herausforderungen zu veröffentlichen;

-

Ein weiterer Teil besteht darin, eine Partition in allen Arweave zufällig zu spezifizieren, um eine SPOA -Herausforderung zu veröffentlichen.

Möglicherweise fühlen Sie sich hier ein wenig verwirrt, in welcher Beziehung besteht die Beziehung zwischen SPOA und Sporen.Der Konsensmechanismus ist Sporen. Warum ist es die Herausforderung von SPOA?Tatsächlich sind sie eine untergeordnete Beziehung.Sporen ist der allgemeine Name dieses Konsensmechanismus, der eine Reihe von SPOA -Zertifizierungsherausforderungen enthält, für die Bergleute erforderlich sind.

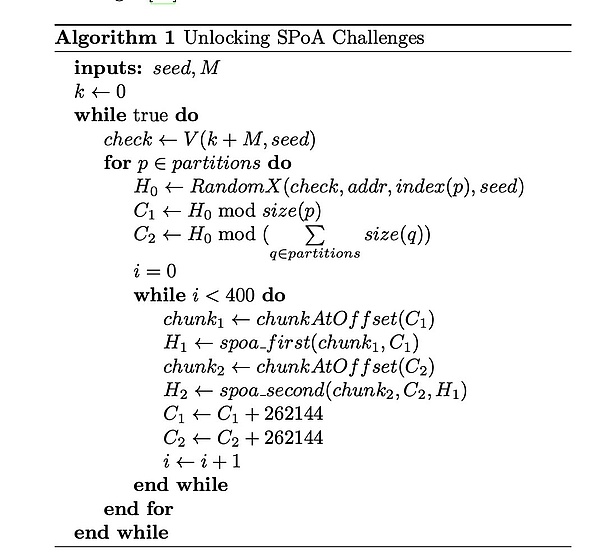

Um dies zu verstehen, werden wir überprüfen, wie der im vorherige Abschnitt beschriebene VDF die SPOA -Herausforderung freischalten wird.

-

Bei etwa einer Sekunde gibt die VDF -Hash -Kette einen Checkpoint (Check) aus.

-

Diese Checkpoint -Überprüfung berechnet einen Hash H0 mit der Mining -Adresse (ADDR), dem Partitionsindex (Index (P)) und dem ursprünglichen VDF -Saatgut (Saatgut).

-

C1 ist ein retrospektiver Offset.

-

Die 400 256 KB -Datenblöcke im Bereich von 100 MB von diesem Startversatz sind die erste Rückverfolgungs -SPOA -Herausforderung, die freigeschaltet wurde.

-

C2 ist der Startversatz des zweiten Rückverfolgungsbereichs.

-

Die Einschränkungen dieser Herausforderungen sind die SPOA -Herausforderung in der entsprechenden Position des ersten Bereichs im zweiten Bereich.

-

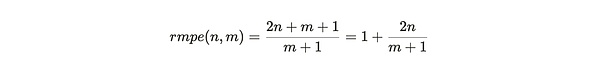

Wenn die Bergleute eine Kopie des vollständigen Datensatzes haben, ist die Belohnung für eine Kopie die höchste.Denn wenn sich N m und m nähert, beträgt der Wert von RMPE 3.Dies bedeutet, dass die Effizienz des Findens neuer Daten das Dreifache der Effizienz der Wiederverpackung vorhandener Daten beträgt.

-

Wenn die Bergleute beispielsweise die Hälfte des Webnetzes speichern, ist RMPE beispielsweise 2.Dies bedeutet, dass der Gewinn der neuen Daten die doppelte Replikation bestehender Dateneinnahmen beträgt.

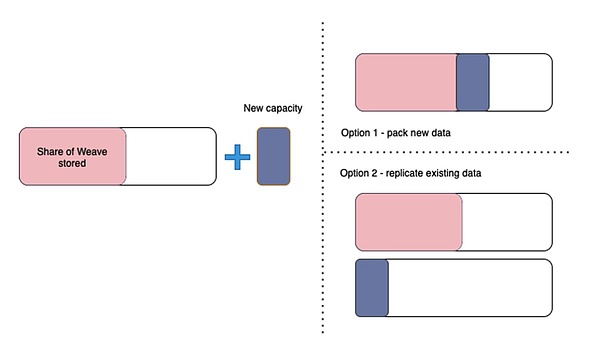

Die Leistung jeder Packung Partition

Das Konzept von „nur kopieren“ unterscheidet sich sehr vom Konzept von „Backup“.>Arweave 2.6 steht möglicherweise eher im Einklang mit Satoshi Nakamotos Vision“ Inhalt.

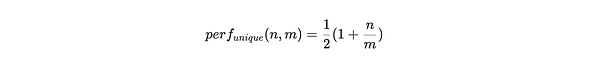

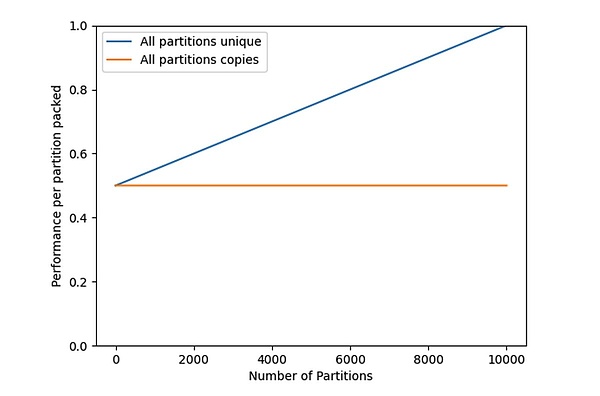

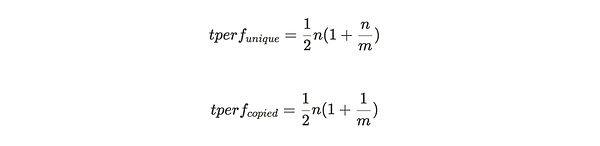

Wenn die Bergleute nur die einzige Kopie der Partition haben, erzeugt jede Verpackungspartition alle Herausforderungen der ersten Rückverfolgbarkeit und erzeugt dann die zweite Runde der Tracer in der Partition gemäß der Menge der Speicherpartitionskopie.Wenn das gesamte Arweave -Webennetz über den Teil der Kommunistischen Partei Chinas und die Miners die einzige Kopie der N -Division speichert, dann lautet die Leistung jeder Packung:

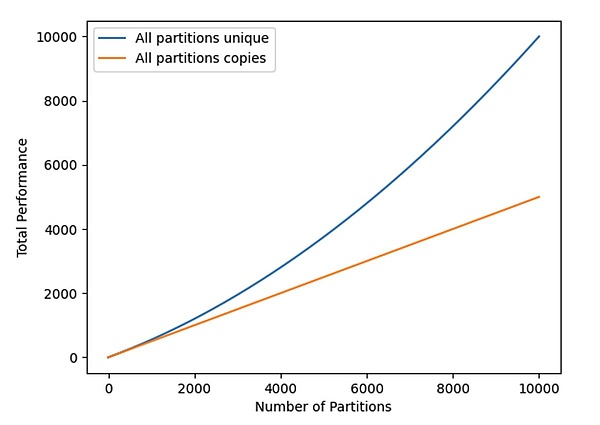

Der blaue Thread in Abbildung 1 ist die Leistung der alleinigen Kopie der Speicherpartition Perf_ {Unique} (n, m). von jeder Partition.Wenn die Speicherung und Wartung aller Datensätze, dh n = m, ist die Mining -Effizienz 1, um 1 zu maximieren.

Total Hash

Die Gesamt -Hash -Rate (siehe Abbildung 2) wird durch die folgenden Gleichungen angegeben, und der Wert jeder Partition wird durch N erhalten:

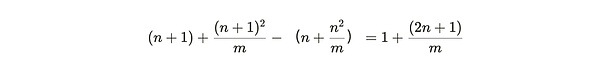

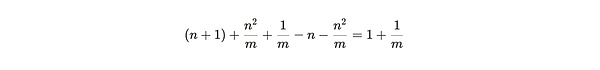

Grenzpartitionseffizienz

Der RMPE -Wert kann als Strafe für Bergarbeiter angesehen werden, um die vorhandene Partition beim Hinzufügen neuer Daten zu kopieren.In diesem Ausdruck können wir M bis unendlich bewältigen und dann den Effizienz in verschiedenen N -Werten berücksichtigen:

Bei niedrigeren N -Werten neigt der RMPE -Wert dazu, jedoch immer größer als 1.Dies bedeutet, dass das Einkommen der einzigen Kopie des Speichers immer größer ist als das Einkommen des Kopierens bestehender Daten.

Mit dem Wachstum des Netzwerks (M ist unendlich) wird die Motivation für den Bau einer vollständigen Kopie verbessert.Dies fördert die Erstellung des kooperativen Mining -Teams, in dem die vollständige Kopie von mindestens einem Datensatz gemeinsam gespeichert wird.

Dieser Artikel wird hauptsächlich eingeführtDetails zum Bau des Arweave -KonsensprotokollsDies ist natürlich nur der Beginn dieses Teils des Kerninhalts.Aus der Einführung von Mechanismen und Code können wir die spezifischen Details der Vereinbarung sehr intuitiv verstehen.Ich hoffe, allen zu helfen, zu verstehen.