Geschrieben von: 0xjs@bitchainvision

Die Gottesanbeterin verfolgt die Zikade, gefolgt vom Pirol.

Die größte elektronische Betrugsgruppe in Südostasien wurde schließlich von der US-Regierung „geerntet“.

Am Abend des 14. Oktober, Pekinger Zeit, klagte das US-Justizministerium Chen Zhi, Gründer und Vorsitzender der in Kambodscha ansässigen transnationalen Betrugsgruppe „Prince Group“, und weitere Komplizen wegen Telekommunikationsbetrugs und Geldwäsche an.Im Falle einer Verurteilung wegen dieser beiden Verbrechen beschlagnahmt die US-Regierung gemäß dem Gesetz sämtliches Eigentum oder sämtliche Erlöse, die direkt oder indirekt durch das Verbrechen erlangt wurden, einschließlich, aber nicht beschränkt auf, 127.271 Bitcoins (ca. 15 Milliarden US-Dollar).

Die etwa 127.000 BTC waren Erlöse und Instrumente des Betrugs- und Geldwäscheprogramms der Prince Group und wurden zuvor in einer nicht verwahrten Kryptowährungsbrieftasche gespeichert, in der Chen Zhi seine privaten Schlüssel aufbewahrte.Derzeit von der US-Regierung kontrolliert.

Die Krypto-Community ist eher besorgt darüber, ob die 127.000 Bitcoins, die derzeit von der US-Regierung kontrolliert werden, mit den 127.000 BTCs zusammenhängen, die aus dem Lubian Mining Pool, dem sechstgrößten Bitcoin-Mining-Pool im Jahr 2020, gestohlen wurden?

Bitcoin Vision hat die Anklageschrift des US-Justizministeriums geprüft und die wichtigsten Informationen wie folgt zusammengestellt:

1. 25 Bitcoin-Wallets 127.000 BTC

Dokumente des US-Justizministeriums zeigen:Diese 127.000 BTC wurden einst in den kryptografischen Adressen von 25 nicht verwahrten Wallets gespeichert, die von Chen Zhi kontrolliert wurden.UndBereits etwa im Jahr 2020 hatte Chen Zhi durch riesigen Betrug und Geldwäsche so viel BTC angehäuft.

Chen Zhi zeichnet persönlich jede Wallet-Adresse sowie die mnemonische Phrase auf, die mit dem privaten Schlüssel verknüpft ist.Die Details dieser 25 Adressen sind in der folgenden Tabelle aufgeführt:

2. Zwei wichtige Termine

29. Dezember 2020 und 22. Juni 2024.

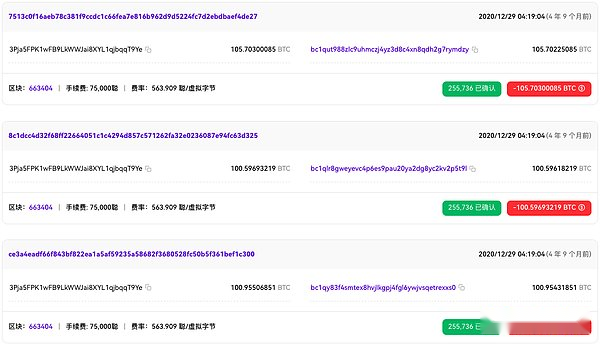

Beim Verfolgen der Adressen in der obigen Tabelle haben wir festgestellt, dass am Beispiel der ersten Adresse 3Pja5FPK1wFB9LkWWJai8XYL1qjbqqT9YeAm 29. Dezember 2020 wurden 20.452 Bitcoins an diese Adresse in mehreren Chargen transferiert.

Es wird in Dutzende bis Hunderte von BTC aufgeteilt und an mehrere BTC-Adressen übertragen:

Diese Adressen (die erste Adresse bc1qut988zlc9uhmczj4yz3d8c4xn8qdh2g7rymdzy im obigen Bild ist ein Beispiel, 105,7 Münzen)BTC wurde am 22. Juni 2024 erneut an eine neue Adresse (34x7umj1KZRH94F1nvyF6MtXQoLgQ3swRd) übertragen und seitdem nicht mehr übertragen.

Die letzte Adresse, 339khCuymVi4FKbW9hCHkH3CQwdopXiTvA, folgt dem gleichen Muster.Es ist nur so, dass am 29. Dezember 2020 1.500 BTC auf einmal an eine neue Adresse transferiert wurden.

3. Wie hat die US-Regierung die 127.000 BTC kontrolliert, die aus dem Lubian-Mining-Pool „gestohlen“ wurden?

Die BTC-Adressen im vorherigen Abschnitt sind alle als Lubian-Hacker auf Arkham gekennzeichnet.

Und2Der 29. Dezember 2020 war der Tag, an dem 127.000 BTC aus dem Lubian-Mining-Pool gestohlen wurden.

Laut Arkham-Forschung war der LuBian-Mining-Pool im Jahr 2020 einer der größten Bitcoin-Mining-Pools der Welt.Im Mai 2020 machte seine Rechenleistung einst fast 6 % der gesamten Rechenleistung des gesamten Bitcoin-Netzwerks aus. Es wurde am 29. Dezember 2020 von Hackern angegriffen.

Wie kann festgestellt werden, ob der Lubian-Mining-Pool gestohlen wurde? Untersuchungen von Arkham ergaben, dass jede Hackeradresse eine Transaktion mit einer OP_RETURN-Nachricht erhielt, in der LuBian den Hacker aufforderte, die gestohlenen Gelder zurückzugeben.Um diese Nachrichten zu versenden, initiierte LuBian 1.516 Transaktionen und verbrauchte dabei insgesamt etwa 1,4 Bitcoins.

Siehe frühere Berichte von Bitcoin Vision: „Schockierender BTC-Diebstahlfall aufgedeckt: 120.000 Bitcoins im Wert von 14,5 Milliarden US-Dollar, On-Chain-Nachrichten enthüllen die Wahrheit„.

Laut einer Mitteilung der US-Regierung stehen die 127.000 Bitcoins der Prince Group derzeit unter der Kontrolle der US-Regierung.Das bedeutet, dass die US-Regierung spätestens ab dem 22. Juni 2024 die Kontrolle über diese 127.000 BTC haben wird.

Auch On-Chain-Geheimdienste bezeichneten die US-Regierung fälschlicherweise als Lubian-Hacker.

Wie gelangten die 127.000 BTC, die einst von Chen Zhi, dem Gründer der Prince Group, kontrolliert wurden, in die Hände der US-Regierung?

Wir können getrost davon ausgehen, dass die folgenden Möglichkeiten unter anderem die folgenden vier umfassen:

1. Die US-Regierung hat die Mnemonik von Chen Zhi vor dem 29. Dezember 2020 erhalten, die BTC am 29. Dezember 2020 aus dem Lubian-Mining-Pool übertragen und die US-Regierung hat die BTC am 22. Juni 2024 aussortiert;

2. Chen Zhi hat am 29. Dezember 2020 den Fall „Lubian Mining Pool Stolen“ geschrieben und geleitet. Nach dem „gestohlen“ erhielt die US-Regierung die neue Adress-Mnemonik und die BTC wurde am 20. Juni 2024 von der US-Regierung übertragen. Die neue Frage lautet also: Wie erhielt die US-Regierung die Mnemonik-Phrase?

3. Insider um Chen Zhi griffen das Lubian-Mining-Pool an. Diese Person wurde später von der US-Regierung gefangen genommen.Am 22. Juni 2024 wurde Bitcoin von der US-Regierung kontrolliert, und das Zuckerbrot wurde herausgezogen und der Schlamm wurde herausgezogen;

4.echter HackerDer Hacker griff den Lubian-Mining-Pool an und wurde von den Vereinigten Staaten gefangen genommen, genau wie 3.

Weitere Einzelheiten des Falles erfordern die Offenlegung weiterer Informationen durch die US-Regierung.

4. Einzelpersonen und Organisationen im Zusammenhang mit dem „Prince Group Case“

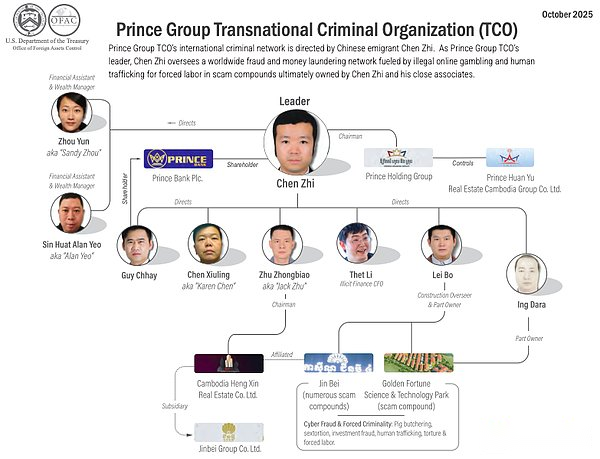

Organigramm der Führungskräfte der Prince Group

Laut der Anklageschrift des US-Justizministeriums handelt es sich bei den betroffenen Personen und Organisationen um folgende:

A. Chen Zhi: besitzt die Staatsangehörigkeit von China, Kambodscha, Vanuatu, St. Lucia und Zypern und hat in Kambodscha, Singapur, Taiwan und im Vereinigten Königreich gelebt.

B. Verschwörer 1: besitzt die Staatsangehörigkeit von Kambodscha, Vanuatu, Zypern und St. Kitts und hat in Kambodscha, Singapur und im Vereinigten Königreich gelebt.

C. Verschwörer 2: besitzt die kambodschanische und zypriotische Staatsangehörigkeit und hat in Singapur und den Vereinigten Staaten gelebt.

D. Verschwörer 3: besitzt die chinesische und kambodschanische Staatsangehörigkeit und hat in den Vereinigten Staaten und anderen Regionen gelebt.

e. Verschwörer 4: kambodschanische Bürger und Einwohner.

F. Verschwörer 5: Bürger und Einwohner von Hongkong, China.

G. Verschwörer 6: Bürger und Einwohner von Hongkong, China.

H. Verschwörer 7: Bürger und Einwohner von Singapur.

ich. Exchange-1: Eine Handelsplattform für Kryptowährungen mit Hauptsitz in China.

J. Exchange-2: Eine Kryptowährungs-Handelsplattform mit Hauptsitz auf den Seychellen.

k. Exchange-3: Eine Handelsplattform für Kryptowährungen mit Hauptsitz in den Vereinigten Staaten.

l. Exchange-4: Eine Handelsplattform für Kryptowährungen mit Hauptsitz in den Vereinigten Staaten.

M. Online-Handelsplattform 1 (Trading Platform-1): eine Online-Handelsplattform.

N. Finanzinstitut-1: Ein Finanzinstitut mit Hauptsitz in den Vereinigten Staaten, dessen Einlagen durch die Federal Deposit Insurance Corporation (FDIC) versichert sind.

O. Prince Group: Eine in Kambodscha eingetragene Holdinggesellschaft, die mehr als 100 Geschäftseinheiten in mehr als 30 Ländern auf der ganzen Welt betreibt. Chen Zhi ist der Gründer und Vorsitzende.

P. Yun Ki Estate Intermediary Co., Ltd. („Yun Ki Estate Intermediary Co., Ltd.“): eine Tochtergesellschaft der Prince Group, die hauptsächlich im Immobilienentwicklungsgeschäft tätig ist.Von etwa 2020 bis heute war Conspirator 1 Vorsitzender des Unternehmens.

Q. Awesome Global Investment Group („Awesome Global Investment Group“): eine Tochtergesellschaft der Prince Group, die hauptsächlich in den Bereichen Unterhaltung, Hotel und Immobilienentwicklung tätig ist.Von etwa 2017 bis 2022 war Conspirator 2 Vorsitzender des Unternehmens.

R. Prince Real Estate Group und Prince Huan Yu Real Estate Group: Tochtergesellschaften der Prince Group, die beide hauptsächlich im Immobilienentwicklungsgeschäft tätig sind. Von etwa 2018 bis mindestens 2024 war Conspirator 3 Vorsitzender der Prince Huanyu Real Estate Group.

S. Prince Bank: eine Tochtergesellschaft der Prince Group, die hauptsächlich im Finanzdienstleistungsgeschäft tätig ist.Conspirator 4 war von etwa 2015 bis mindestens 2023 stellvertretender Vorsitzender der Bank.

T. Warp Data Technology Lao Sole Co., Ltd.(„Warp Data“): Ein in Laos registriertes Unternehmen, das Bitcoin-Mining-Anlagen betreibt.

u. Lubian: Eine chinesische Bitcoin-Mining-Organisation mit Bitcoin-Mining-Einrichtungen an vielen Orten in Asien (einschließlich China und Iran).

v.Future Technology Investment („FTI“): ein auf den Kaimaninseln registriertes Unternehmen, dessen Direktor und Bankkontounterzeichner Conspirator 6 war.

w. Amber Hill Ventures Limited („Amber Hill“): ein auf den Britischen Jungferninseln registriertes Unternehmen, bei dem Conspirator 6 als Direktor und Unterzeichner für Bankkonten fungierte.

X. Lateral Bridge Global Limited („LBG“): ein auf den Britischen Jungferninseln registriertes Unternehmen, von dem sieben Mitverschwörer, die mit FTI und Amber Hill verbunden sind, als Direktoren fungierten.

j. Hing Seng Limited („Hing Seng Company“, Hing Seng Limited): ein in Hongkong, China, registriertes Unternehmen.

Kriminelles Netzwerk der Prince Group

Es wird berichtet, dass südostasiatische Betrugssyndikate ahnungslose Arbeitssuchende aus mehr als 70 Ländern anlocken und sie dazu zwingen, mit Menschen zusammenzuarbeiten, die sich aktiv an der Kriminalität beteiligen, um in fast allen Gerichtsbarkeiten der Welt groß angelegte und komplexe Betrugsfälle zu begehen.

Man geht davon aus, dass allein in Kambodscha, Laos und Myanmar mehr als 350.000 Personen an Cyberkriminalität beteiligt sindEinige Schätzungen gehen davon aus, dass die jährlichen Einnahmen südostasiatischer Betrugssyndikate zwischen 50 und 75 Milliarden US-Dollar betragen. Dies macht grenzüberschreitenden Betrug wahrscheinlich zur wichtigsten Wirtschaftsaktivität in der gesamten Mekong-Subregion Südostasiens – sein Ausmaß entspricht sogar fast der Hälfte des gesamten BIP der wichtigsten Gastländer.Besonders profitabel ist die Betrugsbranche in Kambodscha, deren illegale Einnahmen jährlich zwischen 12,5 und 19 Milliarden US-Dollar liegen.

Seit etwa 2015 bis heute haben Führungskräfte von Chen Zhi und der Prince Group Kryptowährungs-Investitionsbetrug und andere Betrugsprogramme durchgeführt, Opfer auf der ganzen Welt betrogen und Gelder in Milliardenhöhe veruntreut.Um den oben genannten Plan umzusetzen, wiesen Chen Zhi und seine Mitverschwörer die Prince-Gruppe an, in ganz Kambodscha „Zwangsarbeitsbetrugsparks“ einzurichten und zu betreiben, wodurch die Menschen in den Parks zu Betrugsaktivitäten in großem Umfang gezwungen wurden.Chen Zhi und seine Mitverschwörer nutzten ihren politischen Einfluss in mehreren Ländern, um ihre kriminellen Aktivitäten zu schützen, und zahlten Bestechungsgelder an ausländische Amtsträger, um der Strafverfolgung zu entgehen.Anschließend haben sie die Erlöse aus dem Betrug über professionelle Geldwäscheagenturen und das eigene „angeblich legitime“ Geschäftsnetzwerk der Prince Group gewaschen, darunter Online-Glücksspiele und Kryptowährungs-Mining-Operationen.

5. Wie begehen elektronische Betrugsgruppen Betrug?

Die Anklageschrift des US-Justizministeriums enthält zahlreiche Informationen und Einzelheiten darüber, wie südostasiatische elektronische Betrugsgruppen Betrug begehen.

Chen Zhi ist der Gründer und Vorsitzende der Prince Group.Laut der offiziellen Website der Gruppe gehören zu ihren „Kerngeschäftseinheiten“ in Kambodscha „Prince Real Estate Group, Prince Huanyu Real Estate Group, Prince Bank und Aoshi Global Investment Group“. Diese Abteilungen und andere Einheiten der Prince Group sind in verschiedenen öffentlich zugänglichen Geschäftsbereichen tätig, wie zum Beispiel „Immobilienentwicklung, Bankwesen, Finanzen, Tourismus, Logistik, Technologie, Gastronomie und Lifestyle“.

Die größten Gewinne der Prince Group stammen aus illegalen betrügerischen Aktivitäten unter der Leitung von Chen Zhi und der Unterstützung seiner wichtigsten Führungskräfte und Mitarbeiter (einschließlich Mitverschwörer 1 bis Mitverschwörer 7 usw.).Dazu gehören hauptsächlich:

1. Betrugspark

Die Prince Group nimmt in der oben genannten Online-Betrugsbranche eine beherrschende Stellung ein.In dieser illegalen Branche gehen Tausende von Wanderarbeitern auf der Suche nach Arbeitsmöglichkeiten nach Kambodscha und an andere Orte, werden jedoch in Betrugsparks verschleppt und begehen unter Androhung von Gewalt Kryptowährungsinvestitionsbetrug und andere betrügerische Aktivitäten. In diesen Betrugsparks gibt es große Schlafsäle, die von hohen Mauern und Stacheldraht umgeben sind und in Wirklichkeit „gewalttätige Zwangsarbeitslager“ sind.

Unter der Anleitung von Chen ZhiDie Prince Group hat in ganz Kambodscha mindestens 10 Betrugsparks eingerichtet und betrieben, die sich auf Betrug bei Investitionen in Kryptowährungen und andere Betrugsprogramme spezialisiert haben., darunter: (i) das „Jinbei Compound“ in Sihanoukville, Kambodscha, verbunden mit dem „Jinbei Hotel and Casino“ der Prince Group; (ii) der „Jinfu Technology Park“ (auch bekannt als „Jinyun Compound“) in Chirethom, Kambodscha; (iii) der Park in der Provinz Kampong Speu, Kambodscha, mit dem Namen „Mango Park“ (auch bekannt als „Jinhong Park“, Jinhong Park).

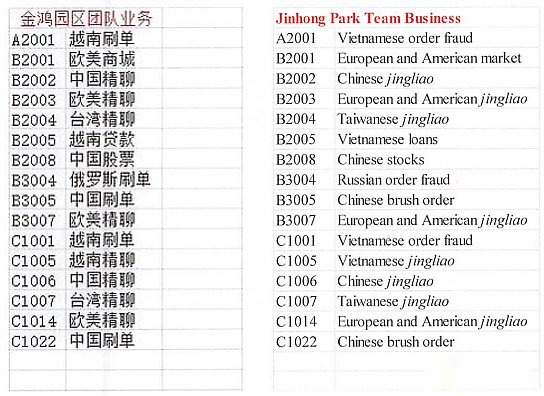

Chen Zhi war direkt an der Verwaltung der Betrugsparks beteiligt und führte relevante Aufzeichnungen für jeden Park, einschließlich Aufzeichnungen zur Verfolgung von Betrugsgewinnen, die deutlich mit „Schweinetötungs“-Scheiben gekennzeichnet waren. In einem von Chen Zhi geführten Geschäftsbuch werden verschiedene Betrugspläne aufgeführt, die vom Jinhong Park der Prince Group betrieben werden, sowie die spezifischen Systeme, die für jedes Gebäude und jede Etage im Park verantwortlich sind., darunter „Vietnam Order Fraud“, „Russian Order Fraud“, „European and American Fine Chat“ (bezogen auf betrügerische Gespräche), „Vietnam Fine Chat“, „China Fine Chat“, „Taiwan Fine Chat“ und „Chinese Order Fraud“ (bezogen auf Online-Einzelhandelsbetrug).

Chen Zhi und seine Mitverschwörer konzipierten den Betrugspark zur Gewinnmaximierung und sorgten persönlich dafür, dass der Park über die nötige Infrastruktur verfügte, um „so viele Opfer wie möglich zu erreichen“. Etwa im Jahr 2018 beschaffte sich Verschwörer 1 beispielsweise Millionen von Mobiltelefonnummern und Kontopasswörtern von illegalen Online-Märkten;Ungefähr im Jahr 2019 half Verschwörer 3 bei der Überwachung des Baus des Jinfu-Parks. Chen Zhi selbst bewahrte auch Dokumente auf, die „Telefonfarmen“ beschreiben und zeigen – automatisierte Callcenter, die zur Begehung von Kryptowährungsinvestitionsbetrug und anderen Cyberkriminalität genutzt werden.In den Dokumenten wurde der Bau von zwei „Telefonfarmen“ detailliert beschrieben: Jede davon ist mit 1.250 Mobiltelefonen ausgestattet und kann 76.000 Konten auf einer beliebten Social-Media-Plattform steuern.

Darüber hinaus enthalten die internen Dokumente der Prince Group Anweisungen dazu, „wie man Vertrauen bei Opfern aufbaut“ und Anweisungen dazu, „wie man Social-Media-Konten in großen Mengen registriert“ (einschließlich klarer Anweisungen zur „Verwendung ‚weniger hübscher‘ weiblicher Avatare, um sicherzustellen, dass die Konten authentisch aussehen“).

Im Sommer 2022 prahlte Conspirator 2:Im Jahr 2018 erzielte die Prince Group durch betrügerische Schweineschlachtschalen und damit verbundene illegale Aktivitäten einen durchschnittlichen Tagesgewinn von mehr als 30 Millionen US-Dollar.

2. Fördern Sie kriminelle Pläne durch Bestechung und Gewalt

Chen und seine Mitverschwörer nutzten ihren politischen Einfluss, um den Betrug in mehreren Ländern vor den Strafverfolgungsbehörden zu schützen. Unter ihnen zahlten Führungskräfte der Prince Group Bestechungsgelder, um Frühwarninformationen über „Strafverfolgungsbehörden, die den Betrugspark durchsuchen“ zu erhalten;Darüber hinaus beauftragte Chen Zhi Mitverschwörer 2 mit der Verantwortung für die „Risikokontrollfunktion“ der Prince Group, der Überwachung des Fortschritts relevanter Ermittlungen und dem Schutz der Interessen der Prince Group durch die Durchführung „korrupter Transaktionen“ mit ausländischen Strafverfolgungsbeamten.

Chen Zhi führte Buchhaltungsbücher über die Bestechung von Amtsträgern, in denen unter anderem die „Erstattung von Hunderten Millionen Dollar an Bestechungsgeldern und Ausgaben für den Kauf von Luxusgütern an mit der Prince Group verbundene Personen“ verzeichnet war.Aus den Geschäftsbüchern geht beispielsweise hervor, dass Verschwörer 2 im Jahr 2019 eine Yacht im Wert von mehr als 3 Millionen US-Dollar für einen hochrangigen ausländischen Regierungsbeamten gekauft hat; Chen Zhi kaufte außerdem eine Luxusuhr im Wert von mehreren Millionen Dollar für einen anderen hochrangigen ausländischen Regierungsbeamten.Im Jahr 2020 unterstützte der Beamte Chen Zhi bei der Beschaffung eines Diplomatenpasses, mit dem Chen Zhi im April 2023 in die Vereinigten Staaten reiste.

Im Rahmen seiner „Risikokontroll“-Aufgaben fungierte Conspirator 2 als „Vollstrecker“ der Prince-Gruppe und wahrte die beherrschende Stellung der Prince-Gruppe in der Betrugsbranche durch Korruption und Gewalt.Beispielsweise kommunizierte Mitverschwörer 3 etwa im Juli 2024 mit Chen Zhi über den „Diebstahl illegaler Gewinne der Gruppe durch Personen, die mit der Prince-Gruppe in Verbindung stehen“, und sagte, dass „ein Finanzbeamter mit dem Geld flüchtete und versuchte, es zu verstecken“, und informierte Chen Zhi, dass „Maßnahmen ergriffen werden, um das gestohlene Geld wiederzuerlangen“, und versprach, dass „auf jeden Fall eine gründliche Untersuchung durchgeführt wird. Ich frage mich, ob der Chef (bezogen auf … Chen Zhi und die Gruppe haben Vorschläge oder Methoden, die geteilt werden können … Die Mafia (Mafia) und die Regierung sind bereit, Maßnahmen zu ergreifen, um die Affen zu erschrecken. Chef, verfügt die Gruppe über relevante Erfahrungen oder Ressourcen?“ Chen Zhi antwortete daraufhin: „Sie sollten zunächst mit dem Mitverschwörer 2 kommunizieren und alle Informationen einholen, bevor Sie entscheiden, wie damit umgegangen werden soll, und den aktuellen Standort dieser Person herausfinden.“

Unter der Anweisung von Chen Zhi setzten mit der Prince-Gruppe verbundene Mitarbeiter häufig Gewalt und Zwang ein, um „kommerzielle Zwecke“ zu erreichen und kriminelle Pläne voranzutreiben.Beispielsweise diskutierte eine mit der Prince-Gruppe verbundene Person mit Chen Zhi darüber, „Menschen zu schlagen, die im Park ‚Unruhe‘ verursachten“. Chen Zhi stimmte dem Prügelplan zu, wies jedoch an, „sie nicht zu Tode zu schlagen“ und fügte hinzu: „Sie müssen beobachtet werden und dürfen nicht weglaufen.“ Ein weiteres Beispiel ist, dass Chen Zhi einmal mit Verschwörer 4 über „zwei vermisste Personen, die von der Polizei im Jinfu Park gefunden wurden“ kommunizierte.Verschwörer 4 versicherte Chen Zhi, dass er sich um die Angelegenheit kümmern würde, schlug Chen Zhi jedoch vor, seine „Kontakte zur Polizei“ zu nutzen.

(3)Brooklyn-Netzwerk

Das Investitionsbetrugsprogramm der Prince Group richtete sich gegen Opfer auf der ganzen Welt, darunter auch in den Vereinigten Staaten, und wurde über lokale Netzwerke durchgeführt, die für sie arbeiteten.Unter ihnen ist ein Netzwerk namens „Brooklyn Network“, das im East District von New York tätig ist und Betrügern im Jinbei Park der Prince Group dabei hilft, Investitionsbetrug zu begehen: Betrüger („Einführer“) kontaktieren unbekannte Opfer über verschiedene Instant-Messaging-Anwendungen und behaupten fälschlicherweise, „durch Investitionen in Kryptowährungen, Devisen und andere Märkte Gewinne zu erzielen“, verleiten die Opfer zum Investieren und machen sie bekannt sogenannte „Account Manager“ zur Abwicklung von Transaktionen.Anschließend übermittelte der Account Manager dem Opfer „Bankkontoinformationen, auf die Investmentgelder überwiesen werden sollten“ und erstellte für das Opfer falsche Anlagekonten und Anlageportfolios auf mobilen Online-Handelsplattformen, darunter „Online Trading Platform 1“.

Allerdings handelte es sich bei dem Bankkonto, das der Kundenbetreuer dem Opfer zur Verfügung stellte, nicht um ein Anlagekonto, sondern um ein vom Brooklyn Network kontrolliertes Konto, das im Namen einer Briefkastenfirma in Brooklyn und Queens, New York, eröffnet wurde (die Kontoeröffnungsinstitutionen befinden sich in Brooklyn, Queens und anderen Gegenden von New York).Anstatt wie versprochen angelegt zu werden, wurden die Gelder der Opfer zweckentfremdet und über diese und andere Konten gewaschen.

Gleichzeitig wurde das vom Kundenbetreuer des Opfers angelegte „Anlagekonto“ künstlich manipuliert. Es schien, als ob „der Investitionswert weiter wuchs“, aber tatsächlich gab es kein Wachstum.Zunächst steigt der „Nennwert“ des Anlageportfolios des Opfers, was dazu führt, dass das Opfer fälschlicherweise glaubt, dass die Investition rentabel ist, und es so dazu veranlasst, weiter zu investieren; Darüber hinaus wird der Account Manager kooperieren, wenn das Opfer zum ersten Mal die Abhebung kleinerer Investmentfonds beantragt.Wenn Opfer jedoch die Abhebung großer Geldbeträge von der Handelsplattform beantragen, stoßen sie auf viele Hindernisse – zum Beispiel weigert sich der Account Manager, Geld abzuheben, mit der Begründung, dass „Transaktionsgebühren, Steuern oder Anwaltskosten gezahlt werden müssen“.Am Ende reagierten der Kontoverwalter und der Vermittler nicht mehr auf die Informationen des Opfers, und das Opfer war nicht in der Lage, den Großteil der gemäß den Anweisungen des Kontoverwalters überwiesenen Gelder abzuheben.

Das Netzwerk aus Brooklyn überwies die Gelder schließlich über eine Reihe von Konten an Betrüger auf dem Jinbei-Campus der Prince Group und anderswo zurück, wo sie weiter gewaschen wurden und dann an die Prince Group und ihre Führungskräfte flossen.Zu den Geldwäschetechniken gehören die Verlagerung von Betrugserlösen über Bankkonten von Briefkastenfirmen, deren Umwandlung in USDT und die anschließende Übertragung an ein komplexes Netzwerk nicht verwahrter virtueller Währungsadressen oder die Abhebung von Bargeld, um den Prüfpfad zu unterbrechen (das Bargeld wird dann zum Kauf von Kryptowährungen verwendet und auf die gleiche Weise übertragen).

Von etwa Mai 2021 bis August 2022 unterstützte das Brooklyn-Netzwerk die Prince Group bei der betrügerischen Überweisung und Geldwäsche von mehr als 18 Millionen US-Dollar von mehr als 250 Opfern im Eastern District von New York und anderen Teilen der Vereinigten Staaten.

Chen Zhi überwachte auch persönlich virtuelle Währungsadressen, die die Erlöse aus dem Betrug erhielten, darunter Gelder von US-Opfern. Beispielsweise zeigen die von Chen Zhi geführten Aufzeichnungen, dass etwa im Juni 2021 100.000 USDT an eine virtuelle Währungsadresse übertragen wurden, die mit „0x77“ beginnt (im Folgenden als „0x77-Adresse“ bezeichnet); Im Sommer desselben Jahres gingen an diese Adresse auch direkt Gelder ein, die auf ein Opfer in Kalifornien („Opfer 1“) zurückzuführen sind. Konkret überwies Opfer 1 zwischen Juli und August 2021 mehr als 400.000 US-Dollar in Kryptowährung von einem beliebten Kryptowährungs-Börsenkonto an eine Adresse, die mit „0x1e“ begann (im Folgenden als „0x1e-Adresse“ bezeichnet);Anschließend wurden die Gelder über eine mit „0x83“ beginnende Adresse (im Folgenden als „0x83-Adresse“ bezeichnet) an eine Adresse übertragen, die mit „0x34“ begann (im Folgenden als „0x34“ bezeichnet). Zwischen Juli und September 2021 überwies die 0x34-Adresse mehr als 350.000 USDT an die von Chen Zhi überwachte 0x77-Adresse.

6. Wie wurden 127.000 BTC gewaschen?

Chen Zhi und seine Mitverschwörer haben die illegalen Gewinne (einschließlich Kryptowährung) der Prince Group über ein komplexes Geldwäschenetzwerk gewaschen, einschließlich der Nutzung professioneller Geldwäscheagenturen und der Nutzung des eigenen Geschäfts der Prince Group (einschließlich Online-Glücksspiel und Kryptowährungs-Mining), um Gelder zu waschen;Anschließend verwendete er die Mittel für Luxusreisen, Unterhaltungskonsum und den Kauf von Luxusuhren, Yachten, Privatjets, Ferienvillen, hochwertigen Sammlungen und seltenen Kunstwerken (einschließlich eines Picasso-Gemäldes, das über ein New Yorker Auktionshaus erworben wurde).

Professionelle Geldwäscheagentur:Manchmal auch als „Geldwäschehäuser“, „Banken“ oder „Wasserhäuser“ bezeichnet, nehmen sie die durch die Betrugsaktivitäten der Prince-Gruppe von den Opfern unterschlagenen Erlöse entgegen und geben die Gelder dann an die Prince-Gruppe zurück.Eine gängige Vorgehensweise besteht darin, betrügerische Erlöse in Form von Bitcoin oder Stable Coins wie USDT und USDC einzusammeln und diese nach der Umwandlung in gesetzliche Zahlungsmittel mit Bargeld zu kaufen, um „saubere“ Bitcoins oder andere Kryptowährungen zu kaufen. Chen Zhi koordinierte solche Geldwäscheaktivitäten direkt und besprach mit Mitverschwörern seinen Einsatz von „illegalen Banken“ und „Untergrundbanken“;Chen Zhi behielt auch Dokumente, in denen ausdrücklich „BTC-Wäsche“ und „BTC-Geldwäscher“ erwähnt wurden.

„Mantelfirmen“-Geldwäsche:Chen Zhi und seine Mitverschwörer haben auch Geld über „Briefkastenfirmen“ (Unternehmen, deren einziger Zweck darin besteht, Geld zu waschen) gewaschen, die von Chen Zhi, den Verschwörern 1, 5, 6, 7 und anderen mit der Prince Group verbundenen Personen kontrolliert wurden, darunter FTI, Amber Hill, LBG und Dutzende andere.Unter anderem wird FTI zum Waschen illegaler Gelder eingesetzt (einschließlich der Geldwäsche durch die Bergbauagentur Wop Data der Prince Group, wie unten beschrieben).Im Kontoeröffnungsprotokoll des Finanzinstituts 1, das im Januar 2019 ein Konto für FTI eröffnete, gab Conspirator 6 an, dass die Geschäftsaktivitäten von FTI „Mining und Handel mit digitalen Vermögenswerten mit eigenen Mitteln“ umfassten, gab jedoch fälschlicherweise an, dass die Einnahmequelle von FTI „persönliches Vermögen“ sei; Gleichzeitig unterschätzte Conspirator 6 im selben Kontoeröffnungsdokument den monatlichen Transaktionsumfang von FTI erheblich und erklärte: „Die geschätzten monatlichen Ein- und Auszahlungen belaufen sich auf etwa 200 pro Million“, doch aus dem Kontoauszug geht hervor, dass das Konto von FTI bei Finanzinstitut 1 im Februar 2019 tatsächlich Einzahlungen in Höhe von etwa 28 Millionen US-Dollar und Abhebungen in Höhe von etwa 27 Millionen US-Dollar aufwies.Der Zweck von Amber Hill war ähnlich, und sie eröffnete auch ein Konto bei Finanzinstitut 1: In der Kontoeröffnungsaufzeichnung im März 2019 bezeichnete Verschwörer 6 die Geschäftsaktivitäten von Amber Hill als „Eigenhandel und Investition“, gab die Einnahmequelle fälschlicherweise als „persönliches Vermögen“ an und unterschätzte auch die Größe der monatlichen Transaktionen erheblich (geschätzte monatliche Ein- und Auszahlungen in Höhe von jeweils etwa 2 Millionen US-Dollar angegeben), und der Kontoauszug zeigte dies im Februar Im Jahr 2020 beliefen sich die tatsächlichen Einlagen von Amber Hill auf dem Konto von Financial Institution 1 auf etwa 22,5 Millionen US-Dollar und die Abhebungen auf etwa 21,8 Millionen US-Dollar.

Geldwäsche durch die Geschäftsbereiche der Prince Group:Chen Zhi und seine Mitverschwörer haben auch Geld über die funktionalen Geschäftsbereiche der Prince Group gewaschen, insbesondere über ihr umfangreiches Online-Glücksspielgeschäft, das in mehreren Ländern weiterhin tätig war, selbst nachdem Kambodscha im Jahr 2020 das Online-Glücksspiel verboten hatte.Um Razzien der Strafverfolgungsbehörden zu vermeiden, betreibt die Prince Group ihr Glücksspielgeschäft über „Spiegel-Websites“ (Kopieren von Website-Inhalten auf verschiedene Domainnamen und Server).Chen Zhi beaufsichtigte direkt das Online-Glücksspielgeschäft der Prince Group und diskutierte mit anderen darüber, „die Erlöse aus Kryptowährungsbetrug durch dieses Geschäft zu waschen“; Verschwörer 1 war für die Verwaltung der Gehaltszahlungen des Online-Glücksspielgeschäfts verantwortlich und führte von 2018 bis 2024 die Gehaltsbücher der Mitarbeiter, die deutlich mit „Mitarbeitergehälter – bitte zahlen Sie mit sauberen Mitteln“ versehen waren.

Geldwäsche beim Bitcoin-Mining:Auch,Chen Zhi und seine Mitverschwörer haben auch Geld gewaschen, indem sie „illegale Erlöse zur Finanzierung groß angelegter Kryptowährungs-Mining-Operationen verwendet haben“.Beteiligt sind Wop Data aus Laos und seine Tochtergesellschaft in Texas, den Vereinigten Staaten und Lubian aus China.Diese Institutionen produzieren große Mengen „sauberer Bitcoin“, die nicht mit kriminellen Erträgen in Zusammenhang stehen.Lubian Mining Pool wurde während seiner Tätigkeit einst zur sechstgrößten Bitcoin-Mining-Organisation der Welt.Chen Zhi zeigte anderen gegenüber, dass das Bergbaugeschäft der Prince Group „sehr profitabel sei, weil keine Kosten anfallen“. Schließlich stammten die Betriebsmittel dieser Unternehmen aus Geldern, die den Opfern gestohlen wurden.Beispielsweise erhielt Wop Data zwischen November 2022 und März 2023 mehr als 60 Millionen US-Dollar von der Briefkastenfirma Xingsheng Company; Die Xingsheng Company wurde auch genutzt, um Zahlungen an den Ehegatten einer Führungskraft bei Aoshi Global zu leisten und Luxusgüter im Wert von mehreren Millionen Dollar zu kaufen (darunter eine Rolex-Uhr und das oben erwähnte Picasso-Gemälde).Chen Zhi und seine Mitverschwörer mischten außerdem systematisch „illegale Gelder“ mit „neu geschürfter Kryptowährung“ in Wallets von Bergbauorganisationen, um die Herkunft der Gelder zu verschleiern.

Vielschichtige Geldwäsche:Chen Zhi und seine Mitverschwörer wenden häufig „mehrschichtige Geldwäschemethoden“ an, um die illegalen Quellen der Gewinne von Chen Zhi und der Prince Group weiter zu verschleiern.Auf Weisung von Chen Zhi nutzten mit der Prince-Gruppe verbundene Personen (darunter die Mitverschwörer 5 und 6, die als persönlicher Vermögensverwalter von Chen Zhi fungierten) komplexe Geldwäschetechniken für Kryptowährungen (einschließlich „Spraying“ und „Funneling“): wiederholte Aufteilung großer Kryptowährungsbeträge in Dutzende von Wallets und deren erneute Konzentration auf wenige Wallets ohne kommerziellen Zweck und nur, um die Herkunft der Gelder zu verschleiern (siehe Beispiele unten für spezifische Prozesse).Ein Teil der Gelder wurde schließlich in den Wallets von Kryptowährungsbörsen wie Trading Platform 1 und Trading Platform 2 gespeichert oder in gesetzliche Währung umgewandelt und auf traditionellen Bankkonten eingezahlt; Andere Gelder (einschließlich Gelder, die über die Bergbauinstitute der Prince Group gewaschen wurden) wurden in nicht verwahrten Kryptowährungs-Wallets gespeichert, die von Chen Zhi persönlich kontrolliert wurden.