Una vez, los griegos construyeron un caballo con una madera gigante, dedicada a la ciudad de Troya.Las personas en la ciudad piensan que son un símbolo de paz, y no saben que hay amenazas ocultas en ella.

Con el lanzamiento exitoso del ETF de Bitcoin, cada vez más usuarios y fondos se vuelven a abrir a Web3.Sin embargo, la falta de políticas y riesgos de seguridad ocultos siguen siendo los principales obstáculos para obstaculizar la popularización generalizada de las criptomonedas.

En el mundo cifrado, los piratas informáticos pueden beneficiar directamente a millones o incluso a cientos de millones de dólares a través de vulnerabilidades en la cadena de ataque.Al final de 2023, el valor total de bloqueo (TVL) de todos los protocolos de finanzas descentralizadas (DEFI) fue de aproximadamente $ 4 mil millones (actualmente $ 10 mil millones),Solo en 2022, el valor total del acuerdo defi robado al token alcanzó los 310 millones de dólares estadounidenses, lo que representa el 7 %del valor anterior.Este número ilustra completamente la gravedad de los problemas de seguridad en la industria Web3, al igual que la espada Damocles que cuelga en nuestra cabeza.

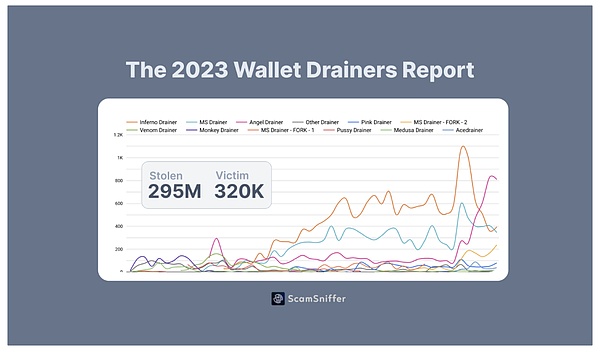

No solo es el entorno en la cadena, sino que los problemas de seguridad del lado del usuario de Web3 no pueden subestimarse.A juzgar por los datos revelados por Scam Sniffer, 324,000 usuarios fueron robados por 324,000 usuarios en 2023, y el valor total de la cantidad robada fue tan alto como 295 millones de dólares estadounidenses tanto la influencia como la cantidad de la cantidad.Sin embargo, desde la perspectiva de los usuarios, el accidente de seguridad en sí está rezagado, antes de que ocurra el accidente, los usuarios a menudo tienen dificultades para cumplir con la gravedad de los riesgos potenciales.Por lo tanto, las personas a menudo caen en«Error de sobreviviente», Ignorando así la importancia de la seguridad.

>

A partir de los desafíos de seguridad que enfrentan el mercado actual, este artículo explora los riesgos de seguridad traídos por el rápido crecimiento de los usuarios de Web3.Al analizar las soluciones de seguridad propuestas por compañías como Goplus, entendemos aún más cómo apoyar la aplicación a gran escala de Web3 de los aspectos del cumplimiento y la seguridad.Creemos que Web3 Security es un mercado de 100 mil millones de niveles que no se ha excavado por completo, y a medida que el grupo de usuarios Web3 continúa expandiéndose, la demanda de servicios de seguridad de usuarios ha mostrado una tendencia de crecimiento de nivel índice.

¿El artículo ha sabido durante mucho tiempo?

-

Amenazas ocultas y 100 mil millones de mercados

1.1 Seguridad de activos

1.2 Comportamiento

1.3 Seguridad del protocolo

-

Análisis de pista de seguridad de Web3

-

Próxima generación de productos de seguridad: Escolta para una aplicación a gran escala para Web3

-

Conclusión

-

Ataque de hackers orientado al acuerdo

-

Fraude, pesca y robo de llave privada para los usuarios

-

Ataque de seguridad en la cadena en sí

-

Tobillo

-

Tocarse

-

API de riesgo de token: se utiliza para evaluar los riesgos relacionados con diferentes criptomonedas

-

API de riesgo NFT: se utiliza para evaluar el resumen del riesgo de varios NFT

-

API de dirección maliciosa: se utiliza para identificar y marcar el fraude, la pesca en línea y otra dirección relacionada con las actividades maliciosas

-

API de seguridad DAPP: proporcionar monitoreo y detección de amenazas de tiempo real para aplicaciones descentralizadas

-

API de contrato de aprobación: se utiliza para administrar y auditar la autoridad de las llamadas de contrato inteligente

-

Infra de entorno seguro de usuario infra

Blockchain Transaction Security es la piedra angular de la seguridad de aplicaciones a gran escala Web3.Los ataques de piratería, la pesca y la alfombra se frecuentan en la cadena.Según esto, Goplus lanzó la primera plataforma de detección de seguridad personal de escena completa Secwarex.

SecwareX es un producto de seguridad personal Web3 construido en función del protocolo de seguridad de los usuarios de Secware.

En respuesta a la educación de seguridad del comportamiento del usuario, SecwareX combina hábilmente el conocimiento de seguridad de aprendizaje con la obtención de tokens lanzando el programa Learn2Earn, para que los usuarios también puedan obtener recompensas prácticas al tiempo que mejoran la conciencia de seguridad.

-

Solución de cumplimiento del fondo

Anti -Doney Lavado (AML) es una de las demandas más urgentes de la cadena de bloques pública actual.En la cadena pública, al analizar la fuente de la transacción, el comportamiento esperado, la cantidad, la frecuencia y otros factores, el comportamiento sospechoso o anormal se puede identificar de manera oportuna, lo que ayuda a los intercambios descentralizados, las billeteras y los reguladores para detectar potenciales Actividades ilegales y tomar medidas como advertencia, activos congelados o informar a las agencias de aplicación de la ley de manera oportuna para fortalecer el cumplimiento y la aplicación a gran escala de Defi.

Como el comportamiento en la cadena se enriquece continuamente, la aplicación descentralizada sabe que su transacción se convertirá en una condición indispensable para aplicaciones a gran escala.La API de dirección maliciosa de Goplus es importante para intercambios, billeteras y servicios financieros que operan en Web3 y para garantizar sus operaciones y garantizar sus operaciones.

-

Protocolo de seguridad en cadena

Artela es la primera capa de cadena pública1 que está protegida por el tiempo de ejecución de forma nativa.A través del diseño EVM ++, el aspecto del módulo de extensión nativo de Artela integrado dinámicamente admite agregar lógica de extensión en cada punto de corte del ciclo de vida comercial para registrar el estado de ejecución de cada llamada de función.

Cuando se producen llamadas repetibles amenazantes durante la ejecución de la función de devolución de llamada, el aspecto detecta e inmediatamente retrasa la transacción para evitar que el atacante use la laguna.Tomando la protección de ataque de reingreso del contrato de curva como ejemplo, Artla proporciona una solución de seguridad de protocolo basada en la cadena para varias aplicaciones Defi.

Con el aumento de la complejidad del protocolo y la diversidad del compilador subyacente, la solución de «caja negra» protegida durante el tiempo de ejecución de la cadena es la importancia de la solución de «caja blanca» que solo realiza la inspección estática de la lógica del código de contrato .

-

Informe de sniffer de estafa 2023 Fraude de pesca de la red de criptomonedas robará 300 millones de dólares estadounidenses https://drops.scamsniffer.io/zh/post/scam-sniffer-320 millones de dólares estadounidenses de activos de 320,000 usuarios en el informe anual son maliciosos/este año son maliciosos malicioso/

-

Mike: ERC404 Hidden hidden https://x.com/mikelee205/status/1760512619411357797?s=46& ;t=0aof3l1pmoanzxpmmmmmmMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMMPKWG

-

Cómo vamos a la corriente: el estado de la seguridad de Web3 |

-

2023 Informe de paneles de seguridad Web3.

-

Defillama https://defillama.com/

-

Método de evaluación de seguridad de la información cuantitativa.

-

Elimine los ataques de reingreso con la protección del tiempo de ejecución de la cadena.

-

Phingshing de firma.

-

¿Qué tan peligroso es la pesca de firma?

-

Informe CISA https://www.cisa.gov/stopransomware/general-nformation

El texto completo es de 5400 palabras, y se espera que lea 12 minutos

Amenazas ocultas y 100 mil millones de mercados

En la actualidad, los formularios de productos seguros de Web3 son principalmente Tob, TOC, TOD.El lado B es principalmente la auditoría de seguridad del producto.El C -END está dirigido principalmente a la protección del entorno de seguridad del usuario.El TOD (desarrollador) es principalmente para herramientas de desarrollador para proporcionar herramientas y servicios de auditoría de seguridad automatizados proporcionados por los desarrolladores de Web3.

La auditoría de seguridad es una medida de seguridad estática necesaria.Casi todos los productos de Web3 realizarán auditoría de seguridad y publicitarán el informe de auditoría.Las auditorías de seguridad no solo permiten a la comunidad verificar la seguridad del acuerdo de verificación secundaria, sino también una de las bases para que los usuarios confíen en los productos.

Sin embargo, las auditorías de seguridad no son universales.En vista de la tendencia de desarrollo y la narrativa actual del mercado, previmos que el desafío del entorno de seguridad del usuario continuará aumentando, principalmente reflejado en los siguientes aspectos:

Seguridad de los activos

El inicio de cada ronda de mercado debe ir acompañado de la emisión de nuevos activos.Con la popularidad de ERC404 y el aumento de los tokens híbridos FT y NFT, la emisión de activos en la cadena en el futuro continuará innovando y complejando.Los desafíos para la seguridad de los nuevos activos están aumentando día a día.Con el mapeo e integración de diferentes tipos de activos a través de contratos inteligentes, la complejidad del sistema aumenta y, en consecuencia, su seguridad también enfrenta mayores desafíos.Esta complejidad proporciona un espacio de ataque más amplio para los atacantes.Esto dificulta las auditorías de seguridad del contrato de emisión de activos tradicional y las verificaciones formalizadas de tales cadenas anteriores.Tiene soluciones de intercepción de monitoreo, advertencia e dinámica de tiempo real.

Seguridad conductual

Los datos proporcionados por CSIA muestran que el 90 %de los ataques de la red comienzan con el phishing.Esto también es aplicable a Web3. Instale archivos de virus y otros comportamientos.

La interacción en la cadena tiene altos costos de aprendizaje, que es anti -humano.Incluso una firma fuera de línea puede causar la pérdida de millones de dólares.El 22 de enero de 2024, un usuario de criptomonedas sufrió un ataque de pesca y firmó una firma de permisos con parámetros de error.Después de obtener la firma, el hacker utilizó la dirección de billetera autorizada por la firma para quitar los tokens por valor de $ 4.2 millones de la cuenta del usuario.

La debilidad del entorno de seguridad del usuario también puede conducir a la pérdida de activos.Por ejemplo, cuando el usuario importa la clave privada en la billetera de la aplicación Android, la clave privada a menudo se mantiene en el portapapeles del teléfono móvil después de copiar.En este caso, la clave privada se leerá al abrir el software malicioso, y detecta automáticamente los activos de la cadena que poseen la transferencia automática de la billetera después de la transferencia automática, o robó los activos del usuario después del período de incubación.

A medida que más y más usuarios nuevos ingresan a Web3, el problema de seguridad del entorno de usuario se convertirá en un gran peligro oculto.

Seguridad

Re -atawing sigue siendo uno de los mayores desafíos que enfrenta la seguridad del acuerdo.Aunque se han adoptado muchas estrategias de control de riesgos, los incidentes que involucran tales ataques ocurren con frecuencia.Por ejemplo, en julio del año pasado, Curve sufrió un reacción severa debido al defecto del compilador del lenguaje de programación de contratos Vyper, lo que condujo a una pérdida de hasta $ 60 millones. .

Aunque existen muchas soluciones de «caja blanca» para la lógica de fuente de contrato, los hackers como Curve han revelado un problema importante: incluso si el código fuente del contrato es correcto, el problema del compilador puede causar los resultados finales de la operación y las expectativas y las expectativas allí son diferencias en el diseño.La «conversión» del contrato del código fuente al tiempo de ejecución real es un proceso desafiante.Por lo tanto, la seguridad del código fuente y el nivel de compilación no es suficiente;

Como resultado, la protección del tiempo de ejecución será necesaria.A diferencia de las medidas de control de riesgos existentes en el nivel del código fuente del acuerdo y surtan efecto antes de la operación, la protección de las reglas de protección y las operaciones involucradas en la preparación de los desarrolladores del acuerdo durante el tiempo de ejecución para manejar la situación impredecible durante la operación.Esto ayuda a realizar una evaluación de tiempo real y respuesta a los resultados de la ejecución del tiempo de ejecución.

Según las predicciones de la compañía de gestión de activos criptográficos bitwise, los activos totales de criptomonedas en 2030 alcanzarán los $ 16 billones.Si tenemos análisis cuantitativo desde la evaluación del riesgo de costo de seguridad (evaluación del riesgo de costo de seguridad), la aparición de la aparición de accidentes de seguridad es casi el 100 % de pérdida de activos, por lo que el factor de exposición (EF) puede establecerse en 1, por lo que una sola La pérdida se puede establecer, por lo que una pérdida única puede ser una sola expectativa de pérdida (LES) es de $ 16 billones.Cuando la incidencia anual (ARO) es del 1 %, podemos obtener la dispersión anual (ALE), lo que puede obtener el valor máximo de $ 160 mil millones, es decir, el mayor valor de los activos de criptomonedas.

Basado en la gravedad de las historias de seguridad de las criptomonedas, el crecimiento frecuente y de alta velocidad en el tamaño del mercado, podemos prever que la seguridad de Web3 será un mercado de $ 100 mil millones, acompañado del crecimiento del mercado Web3 y la escala de usuarios, y crece en un Alta velocidad.Además, considerando el enorme crecimiento de los usuarios individuales y la atención creciente a la seguridad de los activos,Podemos prever que la demanda del mercado C -END de servicios y productos de seguridad Web3 mostrará un crecimiento geométrico, que es un mercado oceánico azul que aún está cavando.

Análisis de pista de seguridad de Web3

Con el surgimiento continuo de los problemas de seguridad de Web3, las personas han aumentado significativamente para la necesidad de proteger los activos digitales, verificar la autenticidad de NFT, monitorear las aplicaciones descentralizadas y garantizar que las herramientas avanzadas que garanticen las regulaciones anti -lavado de dinero hayan aumentado significativamente.Según las estadísticas, la amenaza de seguridad actual que enfrenta Web3 proviene principalmente de:

Para hacer frente a estos riesgos, las empresas en el mercado actual lanzan principalmente servicios y herramientas correspondientes con pruebas y auditorías de TOB (pre-cadena) y monitoreo de TOC.En comparación con TOC, los jugadores de atletismo de TOB se han lanzado anteriormente, y los nuevos jugadores continúan ingresando al lugar.Sin embargo, con la complejidad del entorno del mercado de Web3, la auditoría TOB es gradualmente difícil de hacer frente a diversas amenazas de seguridad, la importancia del monitoreo de TOC también se destaca y su demanda también ha seguido aumentando.

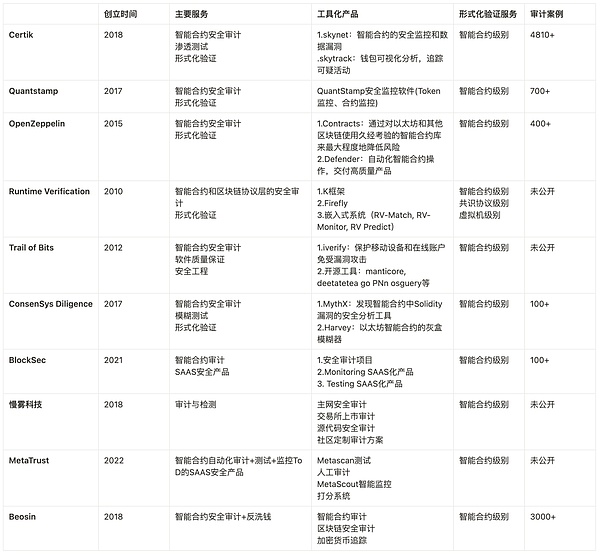

En el mercado actual, las empresas representadas por CERTIK y Beosin proporcionan pruebas de TOB y servicios de auditoría.La mayoría de los servicios proporcionados por tales compañías son niveles de contratos inteligentes, y se realiza la auditoría de seguridad y la verificación formal de contratos inteligentes.Después de este tipo de método previo a la cadena, a través del análisis visual de la billetera, el análisis de seguridad de vulnerabilidad de contratos inteligentes, la auditoría de seguridad del código fuente, etc., los contratos inteligentes se pueden detectar hasta cierto punto para reducir el riesgo.

>

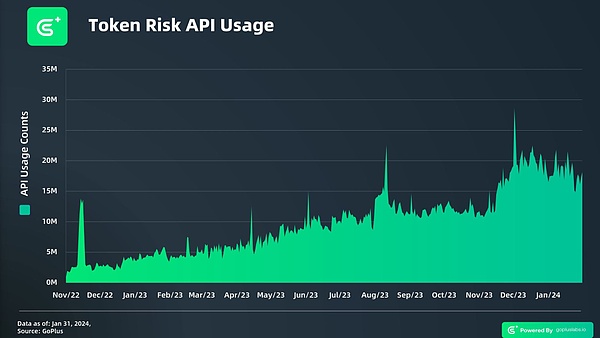

El monitoreo de TOC se realiza en el proceso en la cadena, y el análisis de riesgos, la simulación de transacciones y el monitoreo de estado del código de contrato inteligente, el estado de la cadena, la información de metainformación de la transacción del usuario se completan.En comparación con TOB, la compañía de seguridad C -END de Web3 generalmente se tarde, peroLa tasa de crecimiento es muy considerable.Los servicios proporcionados por Web3 Security Company representados por Goplus se aplican gradualmente a varios ecosistemas de la Web3.

>

Desde que Goplus se fundó en mayo de 2021, su aplicación de API diaria de API ha aumentado rápidamente de las consultas iniciales de cientos de veces al día, a 20 millones de veces al día en el pico del mercado.La siguiente figura muestra el cambio en la cantidad de llamadas de 2022 a 2024. Su tasa de crecimiento muestra el crecimiento de Goplus en el campo de la Web3.

El módulo de datos del usuario lanzado por TI se ha convertido gradualmente en una parte importante de varios tipos de aplicaciones Web3, en sitios web de los mejores mercados como CoinMarketCap (CMC), Coingecko, Dexscreener, Dextools, Sushiswap, Kyber Network y otros intercambios decentralizados líderes, así como MetaMask. Snap, bitget billetera, safepal y otras billeteras juegan un papel clave.

Además, el módulo también es utilizado por compañías de servicios de seguridad de usuarios como Blowfish, Webacy, Kekkai.Esto muestra el importante papel del módulo de datos de seguridad del usuario de Goplus para definir la infraestructura de seguridad de los ecosistemas Web3, y también demuestra su importante posición en las plataformas descentralizadas contemporáneas.

>

Goplus proporciona principalmente los siguientes servicios de API.

También notamos a Harpie en la pista del lado de C.Harpie se enfoca en proteger el robo de la billetera Ethereum, y coopera con compañías como Opensea y Coinbase.La compañía lanzó el producto desde dos aspectos: «Monitoreo» y «recuperación», buscando vulnerabilidades o amenazas al monitorear las billeteras, e inmediatamente notificó y ayudó a los usuarios a reparar después de descubrir vulnerabilidades, ahorrar activos.Puede evitar el ataque y responder a emergencias de seguridad, y ha logrado excelentes resultados en la seguridad de las billeteras de Ethereum.

Además, ScamSniffer proporciona servicios en forma de un complemento de navegador.El producto puede detectar la detección de tiempo real a través del motor de detección de sitios web malicioso y múltiples fuentes de datos de la lista negra antes de que el usuario abre el enlace para proteger al usuario de la influencia de los sitios web maliciosos.Cuando los usuarios realicen transacciones en línea, proporcione la detección de métodos de fraude, como la pesca en línea para proteger la seguridad de los activos del usuario.

Próxima generación de productos de seguridad: Escolta para una aplicación a gran escala para Web3

En respuesta a los problemas como la seguridad de los activos, la seguridad del comportamiento, la seguridad del acuerdo y otros problemas en la cadena, y las necesidades de cumplimiento de la cadena, hemos estudiado profundamente la solución de Goplus y Artla. El entorno de seguridad del usuario y la cadena de cadena.

Conclusión

El 10 de enero de 2024, la SEC anunció oficialmente el listado y las transacciones del Spot Bitcoin ETF, que representa los pasos más importantes que la categoría de activos de cripto obtenida por la corriente principal.Con la madurez del entorno político y el fortalecimiento continuo de las medidas de protección de seguridad, eventualmente veremos la llegada de aplicaciones a gran escala web3.Si la aplicación a gran escala de Web3 es una ola de ondas estimulantes, entonces la seguridad de Web3 es una presa resistente creada para activos de usuario, resistir tormentas extranjeras y garantizar que todos puedan pasar cada ola de manera constante.

Referencia: