مرة واحدة ، قام الإغريق ببناء حصان مع خشب عملاق ، مخصص لمدينة تروي.يعتقد الناس في المدينة أنهم رمز للسلام ، ولا يعرفون أن هناك تهديدات مخفية فيه.

من خلال الإطلاق الناجح لـ Bitcoin ETF ، يبدو أن المزيد والمزيد من المستخدمين الجدد والأموال يعيد فتحه على Web3.ومع ذلك ، لا يزال الافتقار إلى السياسة ومخاطر السلامة الخفية هو العقبات الرئيسية التي تعيق تعميم العملات المشفرة على نطاق واسع.

في العالم المشفر ، يمكن للمتسللين استفادة الملايين أو حتى مئات الدولارات من خلال نقاط الضعف في سلسلة الهجوم.اعتبارًا من نهاية عام 2023 ، بلغ إجمالي قيمة القفل (TVL) لجميع بروتوكولات التمويل اللامركزي (DEFI) حوالي 4 مليارات دولار (10 مليارات دولار حاليًا) ،في عام 2022 وحده ، بلغت القيمة الإجمالية لاتفاقية Defi التي سرقت إلى الرمز المميز 310 مليون دولار أمريكي ، وهو ما يمثل 7 ٪ من القيمة المذكورة أعلاه.يوضح هذا الرقم تمامًا خطورة مشكلات الأمان في صناعة Web3 ، تمامًا مثل سيف Damocles معلق على رأسنا.

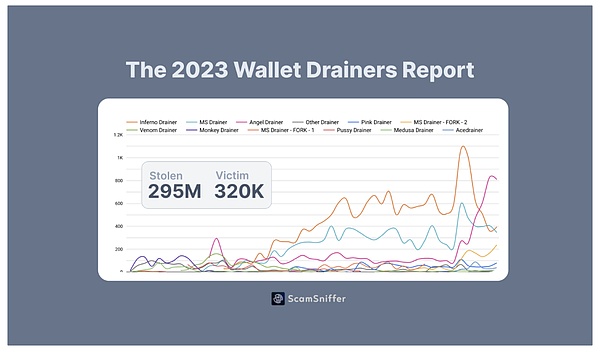

ليس فقط البيئة على السلسلة ، لا يمكن التقليل من مشكلات أمان جانب مستخدم Web3.انطلاقًا من البيانات التي تم الكشف عنها من قبل Scam Sniffer ، سُرق 324،000 مستخدمًا بمقدار 324000 مستخدم في عام 2023 ، وكانت القيمة الإجمالية للمبلغ المسروقي تصل إلى 295 مليون دولار أمريكي.ومع ذلك ، من منظور المستخدمين ، يكون حادث الأمان نفسه متخلفًا -قبل وقوع الحادث ، غالبًا ما يواجه المستخدمون صعوبة في الوفاء بجدية المخاطر المحتملة.لذلك ، غالبا ما يسقط الناس“خطأ الناجين”، وبالتالي تجاهل أهمية الأمن.

>

بدءًا من التحديات الأمنية التي تواجهها السوق الحالية ، تستكشف هذه المقالة المخاطر الأمنية التي يلفها النمو السريع لمستخدمي Web3.من خلال تحليل حلول الأمان التي اقترحتها شركات مثل Goplus ، نفهم أيضًا كيفية دعم التطبيق الكبير على نطاق واسع لـ Web3 من جوانب الامتثال والأمان.نعتقد أن أمان Web3 هو سوق على مستوى 100 مليار لم يتم حفره بالكامل ، ومع استمرار توسيع مجموعة مستخدمي Web3 ، فقد أظهر الطلب على خدمات أمان المستخدم اتجاه نمو على مستوى الفهرس.

المقال معروف منذ فترة طويلة؟

-

تهديدات خفية و 100 مليار سوق

1.1 سلامة الأصول

1.2 السلوك

1.3 أمن البروتوكول

-

تحليل مسار الأمان Web3

-

الجيل القادم من منتجات الأمان: مرافقة للتطبيق الكبير على نطاق واسع لـ Web3

-

خاتمة

-

اتفاقية هجوم هارقة موجه نحو

-

الاحتيال وصيد الأسماك وسرقة المفاتيح الخاصة للمستخدمين

-

هجوم أمني على السلسلة نفسها

-

توب

-

TOC

-

واجهة برمجة تطبيقات مخاطر الرمز المميز: تستخدم لتقييم المخاطر المتعلقة بالعملات المشفرة المختلفة

-

واجهة برمجة تطبيقات NFT للمخاطر: تستخدم لتقييم ملخص المخاطر لمختلف NFT

-

واجهة برمجة تطبيقات العنوان الضار: تستخدم لتحديد وتمييز الاحتيال ، وصيد الأسماك عبر الإنترنت ، وغيرها من الأنشطة الخبيثة ذات الصلة

-

واجهة برمجة تطبيقات DAPP Security: توفير مراقبة حقيقية في الوقت المناسب واكتشاف التهديدات للتطبيقات اللامركزية

-

واجهة برمجة تطبيقات عقد الموافقة: تستخدم لإدارة وتدقيق سلطة مكالمات العقود الذكية

-

بيئة آمنة للمستخدم

أمان معاملة blockchain هو حجر الزاوية في أمان التطبيقات الكبيرة على نطاق واسع.تتكرر هجمات القرصنة وهجمات الصيد على السلسلة.بناءً على ذلك ، أطلقت Goplus أول منصة الكشف عن الأمان الشخصي الكامل.

Secwarex هو منتج أمان شخصي على Web3 تم إنشاؤه استنادًا إلى بروتوكول أمان مستخدم Secware.

استجابةً للتعليم الأمني لسلوك المستخدم ، يجمع Secwarex بذكاء بين معرفة أمان التعلم مع الحصول على الرموز من خلال إطلاق برنامج Learn2earn ، بحيث يمكن للمستخدمين أيضًا الحصول على مكافآت عملية مع تعزيز الوعي الأمني.

-

حل الامتثال الصندوق

تعد غسل الأموال (AML) واحدة من أكثر المطالب إلحاحًا على blockchain العام الحالي.على السلسلة العامة ، من خلال تحليل مصدر المعاملة ، يمكن تحديد السلوك المتوقع ، والمبلغ ، والتردد والعوامل الأخرى ، والسلوك المشبوه أو غير الطبيعي في الوقت المناسب ، مما يساعد على التبادلات اللامركزية والمحافظ والمنظمين للكشف عن الإمكانات الأنشطة غير القانونية ، واتخاذ تدابير مثل التحذير أو الأصول المجمدة أو الإبلاغ عن وكالات إنفاذ القانون في الوقت المناسب لتعزيز الامتثال والتطبيق الكبير من Defi.

نظرًا لأن السلوك على السلسلة يتم تخصيبه بشكل مستمر ، فإن التطبيق اللامركزي يعرف أن معاملتك ستصبح شرطًا لا غنى عنه للتطبيقات الكبيرة.يعد API الخاص بـ Goplus API مهمًا للتبادل والمحافظ والخدمات المالية التي تعمل في Web3 ولضمان عملياتها وضمان عملياتها.

-

بروتوكول الأمن سلسلة

Artela هي أول سلسلة سلسلة عامة محمية من قبل وقت التشغيل الداعمة.من خلال تصميم EVM ++ ، يدعم Artela المتكاملة للوحدة النمطية المتكاملة ديناميكيًا إضافة منطق التمديد في كل نقطة قطع لدورة حياة التداول لتسجيل حالة تنفيذ كل استدعاء دالة.

عندما تحدث مكالمات قابلة للتهديد أثناء تنفيذ وظيفة رد الاتصال ، يكتشف الجانب ويعيد على الفور إعادة المعاملة لمنع المهاجم من استخدام الثغرة.مع أخذ حماية الهجوم في الهجوم لعقد المنحنى كمثال ، توفر ARTLA حل أمنية بروتوكول سلسلة متسلسلة لمختلف تطبيقات DEFI.

مع زيادة تعقيد البروتوكول وتنوع المترجم الأساسي ، فإن حل “الصندوق الأسود” المحمي أثناء وقت التشغيل على السلسلة هو أهمية حل “الصندوق الأبيض” الذي يجري فقط فحصًا ثابتًا لمنطق رمز العقد أكثر بروزًا.

-

Scam Sniffer Report 2023 Cryptocurrencies Network Network Supraud سوف يسرق 300 مليون دولار أمريكي https://drops.scamsniffer.io/zh/post/scam-sniffer-320 مليون دولار أمريكي من أصول 320،000 مستخدم في التقرير السنوي خبيث/هذا العام. ضار/

-

Mike: ERC404 Hidden Hidden https://x.com/mikelee205/status/1760512619411357797؟s=46& ؛

-

كيف نذهب إلى التيار الرئيسي: حالة Web3 Security |

-

2023 Web3 Security Landscape Report

-

Defillama https://defillama.com/

-

طريقة تقييم أمن المعلومات الكمية

-

التخلص من هجمات إعادة التوصيل بحماية وقت التشغيل

-

التوقيع phingshing

-

ما مدى خطورة الصيد المميزة؟

-

تقرير CISA https://www.cisa.gov/stopransomware/general-nformation

النص الكامل هو 5400 كلمة ، ومن المتوقع أن تقرأ 12 دقيقة

تهديدات خفية و 100 مليار سوق

في الوقت الحاضر ، فإن نماذج المنتجات الآمنة لـ Web3 هي TOB و TOC و TOD بشكل أساسي.B -Side هو بشكل أساسي مراجعة السلامة للمنتج.تهدف C -end بشكل أساسي إلى حماية بيئة أمان المستخدم.يعد TOD (المطور) أساسًا لأدوات المطورين لتوفير أدوات وخدمات تدقيق الأمن الآلية التي يقدمها مطورو Web3.

التدقيق الأمني هو مقياس أمان ثابت ضروري.سيقوم كل منتج Web3 تقريبًا بإجراء تدقيق السلامة ونشر تقرير التدقيق.لا تمكن عمليات التدقيق الأمنية المجتمع فقط من التحقق من أمان اتفاقية التحقق الثانوية ، ولكن أيضًا أحد الأساس للمستخدمين للثقة في المنتجات.

ومع ذلك ، فإن عمليات التدقيق الأمنية ليست عالمية.في ضوء اتجاه التطوير والسرد الحالي للسوق ، نتوقع أن يستمر تحدي بيئة أمن المستخدم في الارتفاع ، ينعكس بشكل أساسي في الجوانب التالية:

سلامة الأصول

يجب أن تكون بداية كل جولة من السوق مصحوبة بإصدار أصول جديدة.مع شعبية ERC404 وصعود الرموز الهجينة FT و NFT ، سيستمر إصدار الأصول على السلسلة في المستقبل في الابتكار والمعقدة.تحديات أمن الأصول الجديدة تتزايد يوما بعد يوم.مع تعيين وتكامل أنواع الأصول المختلفة من خلال العقود الذكية ، يزداد تعقيد النظام ، وفي المقابل ، يواجه أمنه أيضًا تحديات أكبر.يوفر هذا التعقيد مساحة هجوم أوسع للمهاجمين.هذا يجعل من الصعب على عمليات التدقيق الأمنية لعقد إصدار الأصول التقليدية والتحقق الرسمي لمثل هذه السلاسل المسبقة.لديها حلول مراقبة وإنذار وحلول اعتراض ديناميكي.

السلامة السلوكية

توضح البيانات المقدمة من CSIA أن 90 ٪ من هجمات الشبكة تبدأ بالتصيد.هذا ينطبق أيضًا على Web3. تثبيت ملفات الفيروسات والسلوكيات الأخرى.

التفاعل على السلسلة له تكاليف تعليمية عالية ، وهي معادية للإنسان.حتى التوقيع غير المتصل يمكن أن يتسبب في فقدان ملايين الدولارات.في 22 يناير 2024 ، عانى مستخدم عملة مشفرة لهجوم صيد ووقع توقيع تصريح مع معلمات الخطأ.بعد الحصول على التوقيع ، استخدم المتسلل عنوان المحفظة المصرح به لإخراج الرموز المميزة بقيمة 4.2 مليون دولار من حساب المستخدم.

يمكن أن يؤدي ضعف البيئة الأمنية للمستخدم إلى فقدان الأصول.على سبيل المثال ، عندما يستورد المستخدم المفتاح الخاص في محفظة تطبيق Android ، يتم الاحتفاظ بالمفتاح الخاص غالبًا على حافظة الهاتف المحمول بعد النسخ.في هذه الحالة ، سيتم قراءة المفتاح الخاص عند فتح البرنامج الضار ، ويكتشف تلقائيًا أصول السلسلة التي يمتلكها النقل التلقائي للمحفظة بعد النقل التلقائي ، أو سرق أصول المستخدم بعد فترة الحضانة.

نظرًا لأن المزيد والمزيد من المستخدمين الجدد يدخلون Web3 ، فإن مشكلة أمان بيئة المستخدم ستصبح خطرًا خفيًا كبيرًا.

أمن البروتوكول

لا تزال إعادة الهجوم واحدة من أكبر التحديات التي تواجه أمن الاتفاقية.على الرغم من اعتماد العديد من استراتيجيات التحكم في المخاطر ، إلا أن الحوادث التي تنطوي على مثل هذه الهجمات تحدث بشكل متكرر.على سبيل المثال ، في يوليو من العام الماضي ، عانى Curve من إعادة صياغة شديدة بسبب عيب لغة برمجة العقود Vyper ، مما أدى إلى خسارة تصل إلى 60 مليون دولار. .

على الرغم من أن هناك العديد من حلول “الصندوق الأبيض” لمنطق مصدر العقد ، فقد كشف المتسللون مثل Curve عن مشكلة مهمة: حتى إذا كان المدونة المصدرية للعقد صحيحة ، فقد تتسبب مشكلة المترجم في نتائج التشغيل والتوقعات النهائية هناك هي الاختلافات في التصميم.إن “تحويل” العقد من الكود المصدر إلى وقت التشغيل الفعلي هو عملية صعبة.لذلك ، فإن أمان الكود المصدر ومستوى التجميع لا يكفي ؛

نتيجة لذلك ، ستصبح حماية وقت التشغيل ضرورية.على عكس تدابير مكافحة المخاطر الحالية على مستوى مدونة المصدر للاتفاقية ويدفع ساري المفعول قبل العملية ، فإن حماية قواعد الحماية والعمليات التي ينطوي عليها مطورو الاتفاقية أثناء وقت التشغيل للتعامل مع الوضع غير المتوقع أثناء العملية.يساعد هذا في إجراء تقييم حقيقي للوقت والاستجابة لنتائج تنفيذ وقت التشغيل.

وفقًا لتوقعات شركة Crypto Asset Management Company Bitwise ، فإن إجمالي أصول العملة المشفرة في عام 2030 ستصل إلى 16 تريليون دولار.إذا قمنا بتحليل كمي من زاوية تقييم مخاطر تكلفة الأمن (تقييم مخاطر تكلفة الأمان) ، فإن حدوث حوادث أمنية هو ما يقرب من 100 ٪ من فقدان الأصول ، وبالتالي يمكن ضبط عامل التعرض (EF) يمكن تعيين الخسارة ، لذلك يمكن أن تكون الخسارة الفردية هي متوسط التوقع (SLE) 16 تريليون دولار.عندما يكون الإصابة السنوية (ARO) 1 ٪ ، يمكننا الحصول على تشتت سنوي (ALE) ، والذي يمكن أن يحصل على القيمة القصوى البالغة 160 مليار دولار ، أي أكبر قيمة لأصول العملة المشفرة.

استنادًا إلى شدة قصص أمان العملة المشفرة ، ونمو متكرر وعالي السرعة في حجم السوق ، يمكننا التنبؤ بأن أمان Web3 سيكون 100 مليار دولار ، مصحوبًا بنمو سوق Web3 ومستخدم المستخدم ، وينمو في أ. سرعة عالية.علاوة على ذلك ، بالنظر إلى النمو الهائل للمستخدمين الأفراد والاهتمام المتزايد لأمن الأصول ،يمكننا التنبؤ بأن طلب C -end Market على خدمات ومنتجات Web3 الأمنية سيظهر نموًا هندسيًا ، وهو سوق للمحيطات الأزرق لم يتم حفره بعد.

تحليل مسار الأمان Web3

مع ظهور مشكلات أمان Web3 المستمرة ، زاد الأشخاص بشكل كبير من الحاجة إلى حماية الأصول الرقمية ، والتحقق من صحة NFT ، ومراقبة التطبيقات اللامركزية ، وضمان أن الأدوات المتقدمة التي تضمن لوائح غسل الأموال قد زادت بشكل كبير.وفقًا للإحصاءات ، يأتي التهديد الأمان الحالي الذي يواجه Web3 بشكل أساسي:

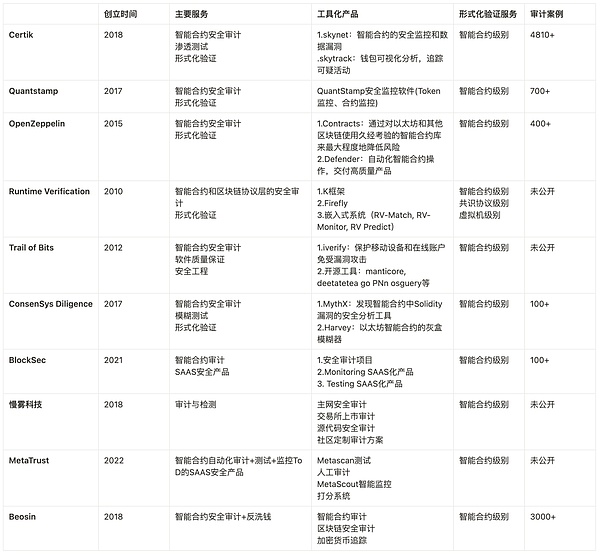

من أجل التعامل مع هذه المخاطر ، تقوم الشركات في السوق الحالية بتشغيل الخدمات والأدوات المقابلة مع اختبار TOB والتدقيق (ما قبل السلسلة) ومراقبة TOC.بالمقارنة مع TOC ، تم إطلاق TOB Track Players في وقت سابق ، واستمر اللاعبون الجدد في الدخول إلى المكان.ومع ذلك ، مع تعقيد بيئة سوق Web3 ، يصعب تعامل تدقيق TOB تدريجياً مع مختلف التهديدات الأمنية ، كما تم تسليط الضوء على أهمية مراقبة TOC ، كما استمر طلبها في الزيادة.

في السوق الحالي ، توفر الشركات التي تمثلها Certik و Beosin خدمات اختبار TOB والمراجعة.معظم الخدمات التي تقدمها مثل هذه الشركات هي مستويات عقود ذكية ، ويتم تنفيذ مراجعة الأمن والتحقق الرسمي للعقود الذكية.بعد هذا النوع من طريقة ما قبل السلسلة ، من خلال التحليل المرئي للمحفظة ، يمكن اكتشاف تحليل أمان الكود المصدر ، وما إلى ذلك ، أن العقود الذكية يمكن اكتشافها إلى حد ما لتقليل المخاطر.

>

يتم تنفيذ مراقبة TOC على العملية على السلسلة ، ويتم الانتهاء من تحليل المخاطر ومحاكاة المعاملات ومراقبة حالة رمز العقد الذكي وحالة السلسلة ومعاملة معلومات المعاملة الوفيات.بالمقارنة مع TOB ، تأخرت شركة الأمان C -end في Web3 بشكل عام ، ولكنمعدل النمو كبير جدا.تتقدم الخدمات التي توفرها شركة Web3 Security التي تمثلها Goplus تدريجياً على مختلف النظم الإيكولوجية لـ Web3.

>

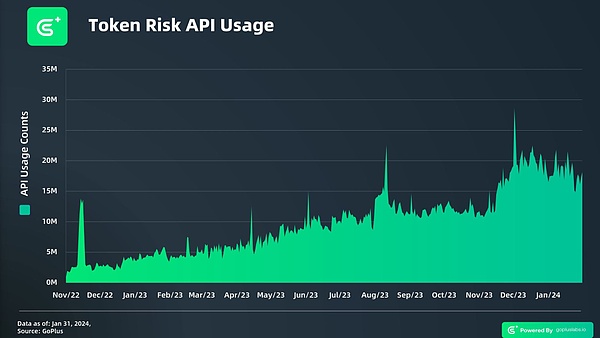

منذ تأسيس Goplus في مايو 2021 ، ارتفع تعديل تطبيق API اليومي بسرعة.يوضح الشكل أدناه التغير في كمية المكالمات من 2022 إلى 2024. معدل نموه يدل على نمو Goplus في مجال Web3.

أصبحت وحدة بيانات المستخدم التي تم إطلاقها تدريجياً جزءًا مهمًا من أنواع مختلفة من تطبيقات Web3 ، على مواقع الويب العليا في السوق مثل CoinmarketCap (CMC) ، Coingecko ، Dexscreener ، Dextools ، Sushiswap ، Kyber Network وغيرها من البورصات اللامركزية الرائدة ، بشكل جيد بشكل جيد ، تلعب Snap ، محفظة Bitget ، Safepal وغيرها من المحافظ دورًا رئيسيًا.

بالإضافة إلى ذلك ، يتم استخدام الوحدة النمطية أيضًا من قبل شركات خدمات أمان المستخدم مثل Blowfish و Webacy و Kekkai.يوضح هذا الدور المهم لوحدة بيانات أمان مستخدم Goplus في تحديد البنية التحتية للأمن للنظم الإيكولوجية لـ Web3 ، كما يثبت موقعه المهم في المنصات اللامركزية المعاصرة.

>

يوفر Goplus أساسًا خدمات API التالية من خلال تحليل البيانات المستهدفة للوحدات الرئيسية المتعددة ، فهي توفر رؤية شاملة لبيانات أمان المستخدم لمنع تهديدات الأمن التطورية المستمرة والاستجابة للعديد من جوانب التحديات الأمنية لـ Web3.

لاحظنا أيضًا Harpie على المسار C.يركز هاربي على حماية محفظة Ethereum ، ويتعاون مع شركات مثل Opensea و Coinbase.أطلقت الشركة المنتج من جانبين: “المراقبة” و “الاسترداد” ، والبحث عن نقاط الضعف أو التهديدات من خلال مراقبة المحافظ ، وساعد المستخدمين على الفور على الإصلاح بعد اكتشاف الاستجابة للضعف ؛يمكن أن يمنع الهجوم والاستجابة لحالات الطوارئ السلامة ، وقد حقق نتائج رائعة في سلامة محافظ Ethereum.

بالإضافة إلى ذلك ، يوفر ScamsNiffer الخدمات في شكل مكون إضافي للمتصفح.يمكن للمنتج اكتشاف اكتشاف الوقت الحقيقي من خلال محرك اكتشاف موقع الويب الضار ومصادر بيانات القائمة السوداء المتعددة قبل أن يفتح المستخدم الرابط لحماية المستخدم من تأثير المواقع الضارة.عندما يقوم المستخدمون بإجراء المعاملات عبر الإنترنت ، قم بتوفير الكشف عن طرق الاحتيال مثل الصيد عبر الإنترنت لحماية أمان أصول المستخدم.

الجيل القادم من منتجات الأمان: مرافقة للتطبيق الكبير على نطاق واسع لـ Web3

استجابةً لمشاكل مثل أمن الأصول ، وسلامة السلوك ، وأمن الاتفاقية والمشاكل الأخرى في السلسلة ، واحتياجات الامتثال للسلسلة ، فقد درسنا بعمق حل Goplus و Artla. بيئة أمان المستخدم وسلسلة السلسلة.

خاتمة

في 10 يناير 2024 ، أعلنت SEC رسميًا عن إدراج ومعاملات SPOT Bitcoin ETF ، والتي تمثل أهم الخطوات التي حصلت عليها فئة أصول التشفير التي حصلت عليها التيار الرئيسي.مع استحقاق بيئة السياسة والتعزيز المستمر لتدابير حماية الأمن ، سنرى في النهاية وصول تطبيقات Web3 الكبيرة.إذا كان التطبيق الكبير على نطاق واسع لـ Web3 موجة من الموجات المحفزة ، فإن أمان Web3 هو سد قوي تم تصميمه لأصول المستخدم ، ومقاومة العواصف الأجنبية ، وضمان أن يتمكن الجميع من تمرير كل موجة بثبات.

مرجع: