Autor: Calibre, Web3 Venture Builder Fuente: Traducción del espejo: Shan Oppa, Bittain Vision

Descripción general de la capa 2 de Bitcoin

En el complejo campo de la tecnología financiera, Bitcoin es un faro de innovación.Sin embargo, con su aumento, también presenta un conjunto de desafíos inherentes, especialmente aquellos relacionados con la escalabilidad y el rendimiento de la transacción, obstáculos importantes para un uso más amplio.

Estos desafíos no son exclusivos de Bitcoin.Se han propuesto muchas soluciones para resolver estos dos problemas, como las tecnologías laterales, la capa 2 o las redes de canales de pago.Con Ethereum, el ecosistema de la capa 2 se está expandiendo rápidamente y ofrece una variedad de soluciones, como rollups EVM, transiciones de estrecha lateral a rollups y proyectos que trabajan para lograr diversos grados de descentralización y seguridad.Las implicaciones de seguridad de las soluciones de nivel 2, con un enfoque particular en la garantía de activos y la capacidad de estos sistemas para leer y adaptarse a los cambios en la cadena de bloques Ethereum.Destaca una compensación clave: la mayor seguridad a menudo es a expensas de escalabilidad y rentabilidad.

A pesar del progreso impresionante en la mejora de sus capacidades, Bitcoin todavía enfrenta algunos desafíos significativos en el desarrollo de una solución de capa 2 (L2) similar a Ethereum.Las limitaciones de diseño de Bitcoin son particularmente evidentes cuando se trata de garantizar retiros en las soluciones de la capa 2 de Bitcoin.Su lenguaje de secuencias de comandos limita intencionalmente la funcionalidad y carece de integridad, lo que limita su capacidad para realizar cálculos complejos y admitir características avanzadas.Esta elección de diseño prioriza la seguridad y la eficiencia de Bitcoin, pero limita su programabilidad en comparación con plataformas blockchain más flexibles como Ethereum.Además, la finalidad de probabilidad también destruirá la confiabilidad y la velocidad necesarias para las soluciones de la capa 2, lo que puede conducir a problemas como la reestructuración de la cadena que afecta la durabilidad de la transacción.Aunque Bitcoin se basa en los principios de confiabilidad y seguridad, estos aspectos dificultan que su sistema L2 se adapte rápidamente a los nuevos cambios.

Segwit y Taproot son los cambiadores de juego de Bitcoin.SEGWIT optimiza la infraestructura de Bitcoin aislando los datos firmados, aumentando las velocidades de transacción y permitiendo un procesamiento de pago rápido de la red Lightning.Desde entonces, Taproot ha mejorado la eficiencia y la privacidad al comprimir los datos de transacciones y bloquear la complejidad de la transacción.Juntos, Segwit y Taproot han provocado una nueva ola de innovaciones de la capa 2, convirtiéndose en la columna vertebral de los futuros diseños de la capa 2 y expandiendo significativamente las capacidades de Bitcoin más allá de su alcance original como moneda digital.

Comprenda las soluciones de la capa 2 para bitcoin

Bitcoin l2 triad

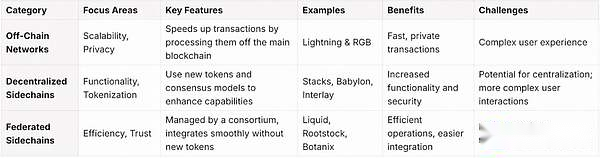

En el espacio de solución de la capa 2 de expansión de Bitcoin, vemos que surgen muchos sistemas diferentes, todos diseñados para mejorar la escalabilidad y mejorar la adopción de varias maneras.Estas soluciones proporcionan una forma única de superar las limitaciones del bitcoin incorporado.Como introdujo Trevor Owens [2], una forma de clasificar estas soluciones es organizarlas de acuerdo con la solución a las tribulaciones Bitcoin L2, que divide la solución L2 en redes fuera de la cadena, descentralizada cada solución presenta características y compensaciones únicas:

-

Redes fuera de la cadena: priorizar la escalabilidad y la privacidad, pero puede presentar desafíos para la experiencia del usuario.Por ejemplo, Lightning & amp;

-

Sidechaina descentralizada: introducir nuevos tokens y mecanismos de consenso para expandir la funcionalidad, pero puede complicar la experiencia del usuario y aumentar las preocupaciones centralizadas.Por ejemplo, pilas, Babilonia, Interlay, etc.

-

Cadena lateral conjunta: simplifique las operaciones a través de consorcios de confianza, proporcionando eficiencia, pero puede estar a expensas de la descentralización básica de Bitcoin.Por ejemplo, líquido, portainjerto, botanix.

Esta tríada proporciona una forma útil de clasificar la solución de capa 2 de Bitcoin, pero puede no capturar completamente todos los detalles complejos de su diseño.Además, apunta a las compensaciones de las soluciones actuales, en lugar de obstáculos insoluble, lo que sugiere que estos elementos de la tríada son parte del proceso de toma de decisiones del desarrollador.

Por ejemplo, las tecnologías laterales descentralizadas emiten nuevos tokens para mejorar la seguridad y promover la participación en la red, lo que puede hacer que la interacción del usuario sea más compleja y puede no ser popular entre los puristas de Bitcoin.Por otro lado, la cadena secundaria federal eligió omitir nuevos tokens para que la experiencia del usuario sea más suave y reducir la resistencia dentro de la comunidad de Bitcoin.Otra opción es usar una máquina virtual/estado global completo, que permite características complejas que incluyen la creación de nuevos tokens en la plataforma de contrato inteligente.Sin embargo, este enfoque hace que el sistema sea más complejo y a menudo aumenta su vulnerabilidad a los ataques.

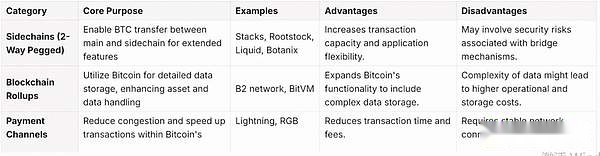

Clasificación técnica

Desde otra perspectiva técnica, lo agrupamos de acuerdo con las principales características técnicas de las soluciones de Layer 2 de Bitcoin.Este enfoque de clasificación diferente analiza una variedad de detalles y estructuras técnicas, proporcionando una comprensión matizada de cómo cada solución puede ayudar a mejorar el objetivo general de la escalabilidad, la seguridad y la funcionalidad de Bitcoin.Cada método tiene su propio propósito único, y estos propósitos no entran en conflicto entre sí y causan dificultades de tríada.Sin embargo, cada enfoque tiene sus propias ventajas y desventajas en términos de seguridad y escalabilidad.Por lo tanto, algunos sistemas pueden utilizar una combinación de estos métodos.Discutiremos esto con más detalle en la siguiente sección de este artículo.Exploremos estas categorías:

-

Sidechanes utilizando el protocolo de anclaje bidireccional: estas tecnologías laterales funcionan de manera similar a la conexión a la capa 2 de bitcoin a través de un método llamado anclaje bidireccional.Esta configuración permite que Bitcoin se transfiera entre la cadena de bloques principal y la cadena lateral, permitiendo la experimentación e implementar características que no son compatibles directamente con la cadena de bloques principal.Este enfoque mejora la capacidad de Bitcoin para manejar más transacciones y diferentes tipos de aplicaciones al admitir una gama más amplia de usos.El mecanismo de anclaje bidireccional juega un papel clave en la transferencia del valor BTC a las tecnologías laterales.En estas tecnologías laterales, los desarrolladores crean entornos;

-

Por ejemplo, pilas, portainjertos, líquidos, botanix, etc.

-

Rollups de blockchain: este método utiliza Bitcoin como la capa de almacenamiento de datos para la tecnología de agregación, inspirada en el protocolo de inscripción.En esta configuración, cada UTXO es como un pequeño lienzo donde se puede escribir información más compleja.Es concebible que cada bitcoin pueda almacenar su propio conjunto de datos detallados, lo que no solo aumenta el valor, sino que también amplía los tipos de datos y activos que Bitcoin puede manejar.Abre una amplia gama de posibilidades para las interacciones y representaciones digitales, lo que hace que el ecosistema de bitcoin sea más rico y diverso.

-

Por ejemplo, B2 Network, BITVM

-

Red de canales de pago: piense en ella como una red de vía rápida en el espacio más amplio de Bitcoin.Ayudan a acelerar grandes volúmenes de transacciones en la carretera de bitcoin, reducen la congestión y garantizan que las transacciones sean rápidas y rentables.

-

Por ejemplo, Lightning y RGB

Al romperlo de esta manera, podemos tener una comprensión más clara de cómo cada herramienta puede ayudar a mejorar Bitcoin, haciéndolo más escalable, seguro y versátil.Vamos a sumergirnos y comprender mejor estas herramientas:

2 Protocolo de anclaje de dos vías:

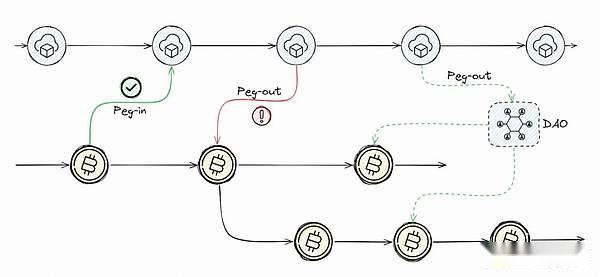

El anclaje bidireccional permite que los activos se transfieran entre dos blockchains diferentes, generalmente la cadena principal y la cadena lateral.El sistema permite que los activos se bloqueen en una cadena y posteriormente se desbloqueen o acuñen en la otra cadena, manteniendo así un tipo de cambio fijo entre los activos originales y anclados.

Comprender el proceso de anclaje

Imagine lanzar un viaje para transferir sus activos desde la cadena principal, como Bitcoin, a la cadena lateral.El proceso de anclaje es su punto de partida.Aquí, sus activos están cerrados de forma segura en la cadena principal, similar a almacenarlos en una bóveda para la custodia.Luego, cree un acuerdo en la cadena principal para consolidar el bloqueo.Después de que la cadena lateral reconoce la transacción, se acomodará una cantidad igual de activos de anclaje.Este proceso es similar a recibir cupones de igual valor en un país extranjero, lo que le permite usar su riqueza en un nuevo entorno al tiempo que garantiza que sus activos originales permanezcan intactos y seguros.

Guiar el proceso de anclaje

Cuando decide restaurar el activo a la cadena principal original, la participación del proceso de anclaje entra en juego.Este es el backhaul, donde los activos anclados en la cadena lateral están metafóricamente «quemados» o bloqueados, lo que significa que se ponen en espera y ya no circulan en la cadena lateral.Luego proporciona a la cadena principal prueba de esta acción.Una vez que la cadena principal verifica su reclamo, libera los activos originales de igual valor para usted.Este mecanismo garantiza la integridad y el equilibrio de las asignaciones de activos en ambas blockchains, evitando la duplicación o pérdida.

Implementación del sistema de anclaje bidireccional:

Rizoma

El sistema de anclaje bidireccional de RSK es un marco avanzado diseñado para integrar a la perfección Bitcoin con capacidades de contrato inteligentes a través de la plataforma RSK.Al aprovechar SPV para una verificación eficiente de transacciones, utilizando un poderoso modelo federal para la aprobación de la transacción e integrar SEGWIT y Taproot, RSK no solo mejora la eficiencia de la transacción, sino que también se integra de cerca con el modelo de seguridad de Bitcoin.Además, el método de minería fusionada mejora el nivel de seguridad del sistema e incentiva a más mineros para participar.

-

Modelo conjunto de RSK:

Pegnatories es un grupo seleccionado de funcionarios, guardianes del puente o custodios de confianza en este modelo federal, asegurando que cada transferencia dentro y fuera esté sujeta al acuerdo acordado.Piense en ellos como una Junta de Guardianes, cada uno con la llave de una bóveda colectiva.Su papel es crucial: se aseguran de que cada transacción de puente cruzado se realice de integridad y consenso, manteniendo así el flujo seguro y ordenado de activos digitales en este importante canal.

-

Segwit y taproot:

Segwit ayuda separando la información de la firma de los datos de transacciones, reduciendo el tamaño de la transacción y el tiempo de procesamiento.Además, combinar el esquema Schnorr Signature con mástil (árbol de sintaxis abstracto de Merkelized) y otras mejoras de Taproot puede hacer que las transacciones sean más eficientes y privadas.

-

RSK MINERA DE MISMA:

En el método de minería de fusión de RSK, los mineros protegen las redes Bitcoin y RSK sin requisitos informáticos adicionales, mejorando así la seguridad de RSK.Este enfoque aprovecha los beneficios mineros de Bitcoin, proporciona recompensas adicionales para los mineros y demuestra el uso innovador de la infraestructura de blockchain existente.Sin embargo, el éxito de esta integración depende de la alineación precisa de las etiquetas dentro del bloque Bitcoin para corresponder al bloque RSK, que enfatiza la necesidad de una ejecución detallada y precisa para mantener la seguridad y la consistencia de la red interconectada.

Botanix

Botanix integra un consenso de prueba de estaca (POS) basado en Bitcoin y una arquitectura de firma múltiple de Spiderchain descentralizada Network para administrar los contratos inteligentes completos en la cadena de bloques de bitcoin principal.Mientras que Bitcoin sirve como la capa principal de asentamiento, Botanix utiliza billeteras de firma múltiple avanzadas y verificación de cifrado fuera de cadena para garantizar la integridad de las transacciones.

-

Spiderchain: una red de firma múltiple distribuida que protege todos los bitcoins reales en Botanix.

-

Arquitectura: la cadena de araña consiste en un grupo de nodos de orquestadores: el operador de nodo y la fuente de liquidez de toda la cadena.Consiste en una serie de billeteras de firma múltiple para administrar la custodia de activos dentro de la red.Cualquier transacción para cada billetera de la serie requiere múltiples aprobaciones de orquestadores para garantizar que no haya un único punto de falla.

-

Operación dinámica: para cada nuevo bloque de bitcoin, el coordinador correspondiente para la próxima «época» (el término utilizado para definir el período entre los bloques de bitcoin en los sistemas Botanix) utiliza funciones aleatorias de hash de bloques de bitcoin se puede verificar para determinar para determinar.La posterior selección de ranuras de orquestador se calcula al hash el hash de bloque usando SHA256, y luego el número de módulos (n) de orquestadores activos para garantizar la equidad y la aleatoriedad de la selección del orquestador.Esto garantiza una asignación justa y segura de tareas operativas, minimizando los riesgos centralizados.

-

Sistema de anclaje de dos vías: las billeteras de firma múltiple juegan un papel crucial aquí, lo que requiere consenso entre los coordinadores seleccionados que se alcanzarán para que se ejecute cualquier transacción.

-

Proceso de anclaje: el usuario envía bitcoin a una nueva billetera de firma múltiple y bloquea de forma segura allí.Esta acción emitirá una cantidad igual de BTC sintético en la cadena Botanix.La creación de esta billetera implica múltiples orquestadores, todos deben estar de acuerdo y firmar, asegurando que nadie pueda controlar la billetera de forma independiente.

-

Transferir el proceso de anclaje: por el contrario, para la transferencia de anclaje, el BTC sintético se quemará y el bitcoin correspondiente se liberará de la billetera de firma múltiple a la dirección de bitcoin del usuario.Este proceso está protegido por el mismo protocolo de firma múltiple y requiere múltiples orquestadores para aprobar la transacción.

-

POS Consenso e implementación de EVM:

-

Consenso: en el sistema POS de Botanix, Orchestrator apuesta sus bitcoins para participar en la red.Son responsables de verificar las transacciones y crear nuevos bloques dentro de la cadena Botanix.El proceso de selección de estos coordinadores se basa en sus intereses y se aleatoriza utilizando los métodos mencionados en la sección de la cadena de arañas.

-

Implementación de EVM: EVM en Botanix admite todas las operaciones compatibles con Ethereum, lo que permite a los desarrolladores implementar y ejecutar contratos inteligentes complejos.

Pilas:

La plataforma de pilas tiene como objetivo expandir la infraestructura de Bitcoin al permitir contratos inteligentes y aplicaciones descentralizadas (DAPP) a través de mecanismos innovadores como el anclaje bidireccional SBTC, las pruebas de transferencia y los contratos inteligentes de Clarity.

-

Protocolo de anclaje bidireccional SBTC:

-

Billetera de firma de umbral: esta billetera adopta un esquema de firma de umbral y requiere un subconjunto predefinido de firmantes (apiladores) para colaborar en la firma de transacciones de anclaje.Estos apiladores usan funciones aleatorias verificables (VRF) para seleccionar en función del número de STX que bloquean y giran cada ciclo (generalmente dos semanas), asegurando la membresía dinámica y consistente con el estado de la red actual.Esto mejora significativamente la seguridad y la robustez del mecanismo de anclaje al prevenir el comportamiento deshonesto y la complicidad potencial entre los participantes, al tiempo que garantiza la equidad y la imprevisibilidad del proceso de selección.

-

Prueba de transferencia (viruela):

-

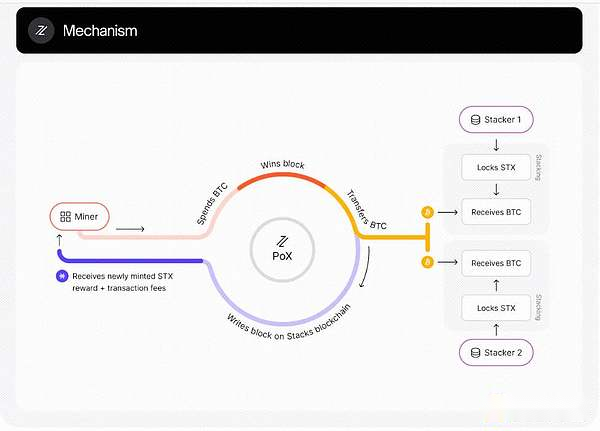

En la viruela, en lugar de destruir Bitcoin como prueba de quemaduras, los mineros transfieren BTC a la red de pila para mejorar la seguridad aprovechando el poderoso sistema de prueba de trabajo de Bitcoin.Esto no solo motiva la participación a través de BTC Rewards, sino que también vincula directamente la estabilidad operativa de Stacks con las características de seguridad probadas de Bitcoin.Las transacciones de pilas están ancladas a bloques de bitcoin, y cada bloque de pilas utiliza Opcode para registrar el valor hash en las transacciones de bitcoin.

Op_eturn , que permite la incrustación40 bytes Cualquier dato.Este mecanismo asegura que cualquier cambio en la cadena de bloques de pilas requiere cambios correspondientes en la cadena de bloques de bitcoin, beneficiándose así de la seguridad de Bitcoin sin ningún cambio en su protocolo.

-

El lenguaje de programación de contratos inteligentes utilizado en las pilas de claridad de blockchain garantiza la previsibilidad y la seguridad de los desarrolladores al hacer cumplir reglas estrictas para garantizar que todas las operaciones se realicen como definidas sin resultados inesperados.Proporciona determinabilidad, es decir, el resultado de cada función se conoce antes de la ejecución, evitando así los accidentes y mejorando la confiabilidad del contrato.Además, Clarity interactúa directamente con las transacciones de Bitcoin, lo que permite el desarrollo de aplicaciones complejas que aprovechan las potentes capacidades de seguridad de Bitcoin.También admite características modulares, similares a las interfaces en otros idiomas, lo que ayuda a reutilizar el código y mantener una base de código limpio.

Líquido:

Liquid Network proporciona tecnologías laterales conjuntas para el protocolo de bitcoin, mejorando significativamente las capacidades de transacción y la gestión de activos.En el corazón de la arquitectura de la red líquida se encuentra el concepto de una alianza fuerte [6], que consiste en un personal funcional confiable responsable de la verificación y firma de bloques.

-

Watchmen: Watchmen gestiona el proceso de anclaje de líquido a Bitcoin, asegurando que cada transacción esté autorizada y válida.

-

Gestión de claves: el módulo de seguridad de hardware de Watchmen protege las claves requeridas para las transacciones autorizadas.

-

Verificación de transacciones: Watchmen verifica las transacciones a través de pruebas criptográficas, confirma el cumplimiento de las reglas de consenso de Liquid y utiliza un esquema de firma múltiple para mejorar la seguridad.

-

Mecanismo de anclaje:

-

Peg-Ins: Bitcoin está bloqueado en la cadena de bloques de bitcoin (utilizando la dirección de firma múltiple de los Watchmen) y emitiendo bitcoin líquido equivalente (L-BTC) en la cadena lateral líquida utilizando métodos de cifrado para garantizar la precisión y seguridad de la transmisión.

-

Peg-Souts: este proceso implica quemar L-BTC en la cadena lateral líquida y liberar el bitcoin real en consecuencia en la cadena de bloques de bitcoin.El mecanismo es monitoreado de cerca por los miembros del personal designados conocidos como Watchmen para garantizar que solo se puedan llevar a cabo transacciones autorizadas.

-

Prueba de reservas (POR): una herramienta importante desarrollada por Blockstream para proporcionar transparencia y confianza en las tenencias de activos de red.POR implica crear transacciones de bitcoin parcialmente firmadas para probar el control sobre los fondos.Aunque la transacción no es válida en la red de bitcoin, prueba la existencia y el control de las reservas reclamadas.Permite que una entidad demuestre que tiene fondos sin moverlos.

Babilonia

Babylon tiene como objetivo integrar bitcoin en el ecosistema de prueba de estaca (POS), mejora la seguridad de la cadena POS al permitir que los titulares de bitcoin se encuentren sus activos, aprovechando la enorme capitalización de mercado de Bitcoin sin la necesidad de transacciones directas o contratos inteligentes presenta una cadena de bloques de bitcoin.Es importante destacar que Babilonia no intenta mover o bloquear bitcoin a través de puentes frágiles o custodios de terceros, evitando así los riesgos de complejidad y seguridad del puente, protegiendo así la integridad y la seguridad de los activos de replanteación.

-

Bitcoin Timeestamp:

-

Babilonia adopta un mecanismo de marca de tiempo para incrustar los datos de la cadena POS directamente en la cadena de bloques de Bitcoin.Al anclar el hashing de POS y los eventos clave en el libro de contabilidad inmutable de Bitcoin, Babylon proporciona marcas de tiempo históricas protegidas por la extensa prueba de trabajo de Bitcoin.El uso de la cadena de bloques de bitcoin para la campaña de tiempo no solo aprovecha su seguridad, sino también de su modelo de confianza descentralizado.Este enfoque garantiza una capa adicional de seguridad que evite ataques remotos y corrupción estatal en blockchains interconectadas.

-

Afirmación responsable:

-

Babylon utiliza afirmaciones responsables para administrar contratos de participación directamente en la cadena de bloques de bitcoin, lo que permite que el sistema exponga las claves privadas del esterador en caso de mala conducta, como las firmas dobles.El diseño utiliza una función de hash de camaleón y un árbol de merkle para garantizar que las afirmaciones realizadas por el estraker estén asociadas criptográficamente con su estaca, permitiendo recortes automáticos.Este enfoque aplica la integridad del protocolo a través de la responsabilidad de cifrado, donde cualquier desviación del tomador de riesgos (como firmar una declaración conflictiva) dará como resultado una exposición determinista de su clave privada, lo que desencadena sanciones automáticas.

-

Acuerdo de compromiso:

-

Una de las principales innovaciones de Babilonia es su acuerdo de replanteo, que permite un ajuste rápido de las asignaciones de replanteación basadas en las condiciones del mercado y las necesidades de seguridad.El acuerdo respalda el desabrochado de capital rápido, lo que permite a los titulares de capital transferir rápidamente sus activos sin tener que pasar por el período de bloqueo más largo asociado con la cadena POS.Además, el protocolo se construye como un complemento modular y es compatible con varios mecanismos de consenso POS.Este enfoque modular permite a Babilonia proporcionar servicios de replanteo a una amplia gama de cadenas POS sin cambios importantes en sus protocolos existentes.

Canales de pago y red de rayos:

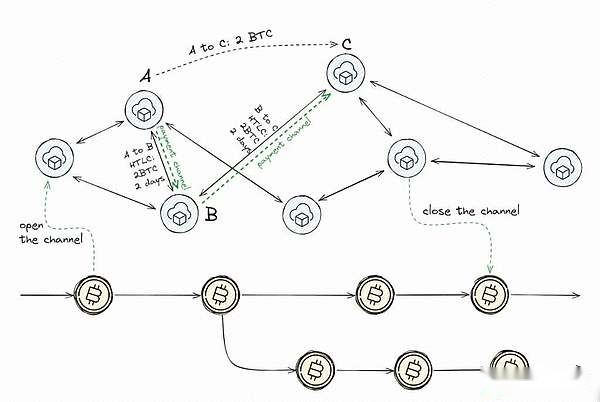

Los canales de pago son herramientas diseñadas para admitir múltiples transacciones entre dos partes sin tener que enviar todas las transacciones a la cadena de bloques de inmediato.Así es como simplifican sus transacciones:

-

Inicial: Abra el canal a través de una sola transacción en la cadena para crear una billetera de firma múltiple compartida por ambas partes.*

-

Proceso de transacción: en el canal, todas las partes realizan transacciones en privado a través de transferencias instantáneas, ajustando sus respectivos saldos sin transmitir a la cadena de bloques.*

-

Cerrar: el canal está cerrado por una transacción en otra cadena, que resuelve el saldo final en función de la transacción recientemente acordada entre las partes.*

Explore la red de rayos:

Según el concepto de canales de pago, Lightning Network extiende estos conceptos a la red, lo que permite a los usuarios enviar pagos en la cadena de bloques a través de la ruta de conexión.

-

Enrutamiento: al igual que usar un sendero para encontrar una ruta a través de la ciudad, la red encontrará su ruta de pago incluso si no tiene acceso directo al destinatario final.

-

Eficiencia: este sistema de interconexión reduce significativamente las tarifas de transacción y el tiempo de procesamiento, lo que hace que Bitcoin sea adecuado para transacciones diarias.

-

Smart Lock (HTLC): esta red utiliza contratos avanzados llamados contratos de bloqueo de tiempo hash para proteger los pagos en diferentes canales.Es como asegurarse de que su envío pase a través de múltiples puntos de control de forma segura antes de llegar a su destino.También reduce el riesgo de incumplimientos intermedios y hace que la red sea confiable.

-

Acuerdo de seguridad: si hay un desacuerdo, la cadena de bloques actuará como juez para verificar los últimos saldos acordados para garantizar la equidad y la seguridad.

Taproot y Segwit han promovido enormemente el desarrollo de la red de bitcoin, especialmente la red Lightning, que ha mejorado la privacidad y la eficiencia:

-

Taproot es como un agregador para las transacciones de Bitcoin: envuelve múltiples firmas en una.Esto no solo mantiene las transacciones fuera de la cadena ordenadas, sino que también las hace más privadas y más baratas.

-

Segwit ha cambiado la forma en que los datos se almacenan en las transacciones de Bitcoin, para que un bloque pueda contener más transacciones.Para Lightning Network, esto significa que abrir y cerrar los canales es más barato y más suave, reduciendo aún más las tarifas y el aumento del rendimiento de la transacción

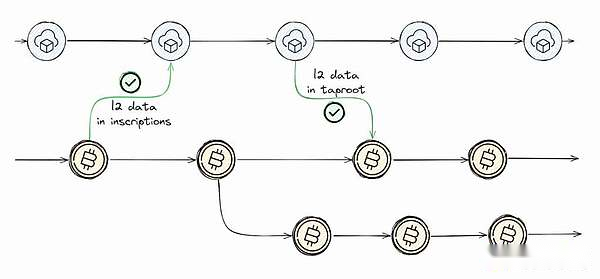

Solución de capa 2 basada en inscripción:

La inscripción desencadenó una nueva ola de innovación en la segunda capa del ecosistema de bitcoin.Con el advenimiento de dos actualizaciones de avance (Segwit y Taproot), se introdujo el protocolo Ordinales, lo que permite que cualquiera adjunte datos adicionales a los scripts de Taproot de UTXO de hasta 4MB.Este desarrollo ha informado de la comunidad que Bitcoin ahora puede actuar como una capa de disponibilidad de datos.Las inscripciones proporcionan una nueva perspectiva sobre la seguridad.Los datos (como los artefactos digitales) ahora se almacenan directamente en la red de bitcoin, por lo que es inmutable y evitando que se modifique o se pierda debido a problemas de servidor externos.Esto no solo mejora la seguridad de los activos digitales, sino que también los incrusta directamente en los bloques de Bitcoin, asegurando que sean permanentemente confiables.Lo más importante es que la agregación de bitcoin se ha convertido en una realidad, y la inscripción proporciona un mecanismo para incorporar datos o funcionalidad adicionales en las transacciones.Esto permite que ocurran interacciones o cambios de estado más complejos fuera de la cadena principal mientras aún se ancla al modelo de seguridad de la cadena principal.

Implementación de la solución de capa 2 basada en la inscripción:

Bitvm:

BITVM combina tecnología de acumulación optimista con prueba de criptografía en su diseño.Al mover los contratos inteligentes completos de Turing fuera de la cadena, BITVM mejora significativamente la eficiencia de la transacción sin comprometer la seguridad.Aunque Bitcoin sigue siendo la capa básica de asentamiento, BITVM garantiza la integridad de los datos de transacciones al aprovechar hábilmente las capacidades de secuencia de comandos de Bitcoin y la verificación de cifrado fuera de la cadena.Actualmente, BITVM está siendo desarrollado activamente por la comunidad.[9] Además, se ha convertido en una plataforma para varios proyectos principales, como Bitlayer [7] y Citrea [8].

-

Métodos de almacenamiento similares para inscripciones:

BITVM usa el taproot de Bitcoin para incrustar los datos en Tapscript, similar al concepto del protocolo de inscripción.Estos datos generalmente incluyen detalles computacionales importantes, como el estado de la máquina virtual en diferentes puntos de control, el valor hash del estado inicial y los resultados computacionales finales.BITVM integra efectivamente los datos de transacciones directamente en la cadena de bloques de Bitcoin al anclar este Tapscript en una salida de transacción no utilizada (UTXO) almacenada en una dirección Taproot.Este enfoque garantiza la persistencia y la inmutabilidad de los datos al tiempo que se beneficia de las características de seguridad de Bitcoin para proteger la integridad de la computación registrada.

-

Evidencia de fraude:

BITVM utiliza la prueba de fraude para garantizar la seguridad de las transacciones.Aquí, el Prover promete la salida calculada de una entrada específica, y la promesa no se ejecuta en la cadena, sino que se valida indirectamente.Si los validadores sospechan que la promesa es incorrecta, pueden cuestionarla proporcionando evidencia concisa de fraude que aprovecha las capacidades de secuencias de comandos de Bitcoin para demostrar la incorrección de la promesa.El sistema reduce significativamente la carga de computación en la cadena de bloques evitando la computación completa en la cadena, en línea con la filosofía de diseño de la carga de transacción mínima de Bitcoin y la más alta eficiencia.En el corazón de este mecanismo están las cerraduras de hash y las firmas digitales, que protegen declaraciones y desafíos y los vinculan a los esfuerzos de computación fuera de la cadena reales.BITVM adopta un enfoque de verificación optimista: la operación se considera correcta a menos que se demuestre lo contrario, lo que mejora la eficiencia y la escalabilidad.Esto asegura que solo se acepten cálculos válidos y que cualquier persona en la red pueda verificar de forma independiente su corrección utilizando pruebas de cifrado disponibles.

-

Rollups optimistas:

BITVM utiliza tecnología de agregación optimista para mejorar significativamente la escalabilidad de Bitcoin al llazar por múltiples transacciones fuera de la cadena para el procesamiento y la verificación colectiva.De hecho, BITVM procesa estas transacciones fuera de la cadena y registra intermitentemente sus resultados en el libro mayor de Bitcoin para garantizar la integridad y la disponibilidad.El uso de un resumen optimista en BITVM representa una forma de superar las limitaciones inherentes de escalabilidad de Bitcoin aprovechando las capacidades informáticas fuera de la cadena al tiempo que garantiza la validez de la transacción a través de la verificación periódica en la cadena.El sistema equilibra efectivamente la carga entre los recursos en cadena y fuera de la cadena y optimiza la seguridad y la eficiencia del procesamiento de transacciones.

En general, BITVM no es solo otra tecnología de la capa 2, sino que representa un cambio fundamental potencial en la forma en que Bitcoin escala y se desarrolla.Proporciona una solución única a las limitaciones de Bitcoin, pero aún se necesitan un mayor desarrollo y mejoras para alcanzar su máximo potencial y obtener una adopción más amplia dentro de la comunidad.

Red B2:

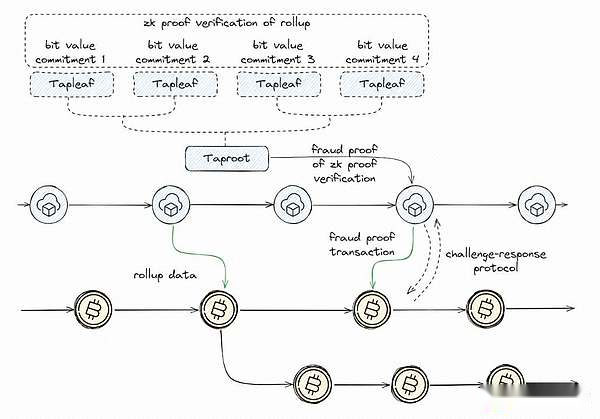

La red B2 es el primer compromiso de compromiso de verificación de la prueba de conocimiento cero de Bitcoin, aprovechando la tecnología de rollup y la prueba de conocimiento cero para aumentar la velocidad de la transacción y minimizar los costos.Esta configuración permite que las transacciones fuera de la cadena ejecuten contratos inteligentes completos de Turing, mejorando significativamente la eficiencia.Bitcoin actúa como la capa básica de asentamiento de la red B2, donde se almacenan datos agregados B2.Esta configuración permite la recuperación completa o la recuperación de las transacciones agregadas B2 utilizando inscripciones de bitcoin.Además, la validez computacional de la transacción de resumen B2 se verifica mediante la confirmación de prueba de conocimiento cero en bitcoin.

-

El papel importante de las inscripciones:

La red B2 utiliza inscripciones de bitcoin para incrustar datos adicionales en Tapscript, incluida la información importante, como la ruta de almacenamiento de los datos agregados, el hash de la raíz del árbol de Merkle de los datos agregados, los datos de la prueba de ZK y la inscripción B2 principal UTXO Hash.Al escribir este Tapscript al UTXO y enviarlo a la dirección de Taproot, B2 incorpora efectivamente los datos agregados directamente en la cadena de bloques de Bitcoin.Este enfoque no solo garantiza la persistencia y la inmutabilidad de los datos, sino que también utiliza el poderoso mecanismo de seguridad de Bitcoin para proteger la integridad de los datos agregados.

-

Prueba de conocimiento cero para una seguridad mejorada:

El compromiso de B2 con la seguridad se refleja aún más en el uso de la prueba de conocimiento cero.Estas pruebas permiten que la red verifique las transacciones sin exponer estos detalles de la transacción, protegiendo así la privacidad y la seguridad.En el contexto de B2, la red descompone las celdas de cálculo en celdas más pequeñas, cada una representada como una promesa de valor de bit en el script de Tapleaf.Estas promesas se unen en una estructura raíz principal, proporcionando una forma compacta y segura de verificar la validez de la transacción en las redes Bitcoin y B2.

-

Tecnología de rollo escalable:

En el corazón de la arquitectura B2 se encuentra la tecnología de rollup, especialmente ZK-Rollup, que agrega múltiples transacciones fuera de la cadena en una sola transacción.Este enfoque mejora significativamente el rendimiento y reduce las tarifas de transacción, resolviendo dos de los problemas de escalabilidad más apremiantes en Bitcoin.La capa de resumen de la red B2 procesa las transacciones del usuario y genera pruebas correspondientes para garantizar que las transacciones sean válidas y finalizadas en la cadena de bloques de bitcoin.

-

Mecanismo de respuesta de desafío: en una red B2, después de usar la prueba de ZK para lotes y verificar las transacciones, si se sospecha que se incluye una transacción inválida, el nodo tiene la oportunidad de desafiar estos lotes.Esta etapa crítica utiliza un mecanismo a prueba de fraude, y los desafíos deben resolverse finalmente antes de que los lotes puedan continuar.Este paso asegura que solo las transacciones que se han verificado como legítimas pueden ingresar a la confirmación final.Si no se producen desafíos dentro del bloqueo de tiempo especificado o los desafíos existentes fallarán, el lote se confirmará en la cadena de bloques de bitcoin.Por otro lado, si se verifica algún desafío, el resumen será restaurado.

Pensamientos finales:

El lado bueno:

-

Desbloquee el mercado Defi: Bitcoin puede ingresar al mercado Defi multimillonario con soluciones de capa 2 compatibles con EVM que habilitan características como contratos inteligentes.Esto no es solo para expandir la practicidad de Bitcoin, sino también desbloquear nuevos mercados financieros a los que anteriormente solo se accesibles a través de Ethereum y blockchains programables similares.

-

Casos de uso ampliado: estas plataformas de nivel 2 respaldan no solo transacciones financieras, sino también una gama de aplicaciones en áreas como finanzas, juegos, NFT o sistemas de identificación … extendiendo así los casos de uso de Bitcoin mucho más allá de su alcance original como una moneda simple [3, 4, 5].

Cosas malas:

-

Riesgo de centralización: algunos mecanismos involucrados en ciertas soluciones de nivel 2 pueden conducir a un aumento en el nivel de centralización.Por ejemplo, en los mecanismos que requieren bloqueo en el valor de BTC, a diferencia de la solución de capa 2 de Ethereum, las interacciones de la capa 2 a Bitcoin no están protegidas por el modelo de seguridad de Bitcoin.En cambio, se basa en redes descentralizadas más pequeñas o modelos federados, lo que puede socavar la seguridad de los modelos de confianza.Esta diferencia estructural puede introducir puntos de falla que no existen en el modelo descentralizado.

-

Aumento de las tarifas de transacción y la inflación de blockchain: el uso intensivo de datos de números de serie y otros protocolos de inscripción puede conducir a una inflación de blockchain, ralentizar la red y aumentar los costos de transacción para todos los usuarios.Esto puede dar como resultado costos más altos y tiempos de verificación de transacciones más lentos, lo que afecta la eficiencia de la red.

-

Complejidad y experiencia del usuario: la complejidad técnica de la comprensión e interactuar con las soluciones de la capa 2 puede ser una barrera significativa para la adopción.Los usuarios deben administrar otros elementos, como los canales de pago en la red Lightning o manejar diferentes tipos de tokens en plataformas como Liquid.

Feo:

-

Temas regulatorios y éticos: la inmutabilidad de estas inscripciones, aunque técnicamente ventajosa, también plantea posibles problemas regulatorios y éticos.Si los datos son ilegales, inmorales o completamente incorrectos, puede traer desafíos significativos, lo que resulta en consecuencias permanentes irrecuperables.

-

Impacto en la fluidez: si ciertos bitcoins están «etiquetados» por datos no financieros, puede afectar su sustituibilidad (cada unidad debe ser indistinguible de otra unidad), lo que puede dar como resultado el valor de algunos bitcoins o menos aceptables que otras unidades.