Quelle: ASXN, Forschungsunternehmen für digitale Vermögenswerte;

1. Vorwort

Die Verschlüsselungsbranche ist voller Veränderungen.Egal, ob es sich um Ethereum L2, die Anwendungskette oder Alt L1 handelt, es scheint, dass es immer eine große Anzahl neuer Blockchain -Schichten gegeben hat.

Obwohl verschiedene Blockchain Benutzern viele verschiedene Auswahlmöglichkeiten bieten, fordert es auch Entwickler und Multi -Chain -Benutzer heraus.Immer mehr Ketten verursachen fragmentierte Probleme mit Liquiditäts- und Nutzungsraten, die dazu führen, dass Benutzer Schäden erleben. Dies ist eine sehr schlechte Sache für Multi -Chain -Benutzer und Anwendungsentwickler.

Es kann gesagt werden, dass die mehrkundige Situation von Kryptowährungen heute eine der verschiedenen Geschichten über Infrastruktur -Iteration und inspirierende Störungen ist.Seit der Einführung des POS -Konsensmechanismus hat die Anzahl der Blockchain in der Verschlüsselungswelt ein explosives Wachstum gezeigt.Im Vergleich zum Bitcoin -POW -Konsensmechanismus hat POS die Hindernisse für das Starten und Schutz des neuen Netzwerks erheblich reduziert und den Ausbruch in innovativer Projekte im Cambrian -Stil im L1 -Bereich hervorgebracht.Um das Dilemma der Skalierbarkeit zu lösen, haben wir ihre eigenen einzigartigen Innovationsmethoden mit Solana, Cosmos und seiner Anwendungskette, Berachain- und Pol -Konsensmechanismen, Ethereum L2 und Betrug.

Obwohl Innovation der Hauptantriebsfaktor für das Wachstum der Blockchain -Explosion sein kann, hat das Ungleichgewicht der Anreize auch bestimmte Verantwortlichkeiten.Die Transaktionsprämie der Infrastruktur ist höher als die Anwendung.Dieses Anreizungleichgewicht hat zu unzähligen verschiedenen Blockchains oder Protokollen geführt, die „unsere eigenen Stapel besitzen“, was uns weitgehend in einer solchen verschlüsselten Welt wie dieser befindet.

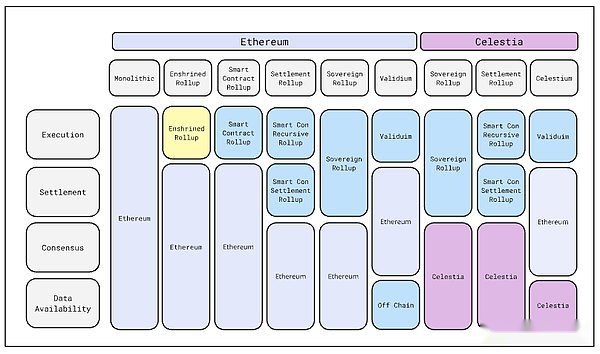

2. Der Aufstieg von Modular und Rollup

Das Konzept der Modularität ist ein relativ neues Konzept.In diesem Artikel skizziert er ein Blockchain -Designkonzept, um den Netzwerkkonsens- und Datenverfügbarkeitsfunktionen mit Transaktionsabrechnung und Ausführung zu begleichen.

Der Vorteil der Modularität ist Professionalität, sei es erschwinglich DA (Datenverfügbarkeit) oder unter -Chain -Ausführung.Es ist ähnlich wie Adam Smith, dass die Arbeitsteilung der Arbeitskräfte eine Quelle des Wirtschaftswachstums ist.

Der Vorteil der Modularität ist Professionalität, sei es erschwinglich DA (Datenverfügbarkeit) oder unter -Chain -Ausführung.Es ist ähnlich wie Adam Smith, dass die Arbeitsteilung der Arbeitskräfte eine Quelle des Wirtschaftswachstums ist.

Am 2. Oktober 2020 verwandelte sich Vitalik in Rollup, da die Hauptausdehnung von Ethereum -Rollup eine natürliche Erweiterung des „modularen Anstiegs“ war.Das ultimative Ziel von Ethereum ist es, eine finanzielle Schicht mit globaler Koordination zu werden und die Ausweitung des Maßstabs dieses Ziels zu erreichen.In Anbetracht des Dilemmas der Skalierbarkeit optimiert Ethereum jedoch die dezentralen Merkmale und die Sicherheit auf Kosten der Opferskalierbarkeit.Durch das Verpacken mehrerer Transaktionen in ein Transaktionspaket und das Senden des Transaktionspakets an das Hauptnetz von Ethereum erhöhte Rollup den Transaktionsdurchsatz und reduzierte die Transaktionskosten.Diese Methode minimiert die Datenmenge, die in der Kette verarbeitet werden, und erreicht so schnellere und billigere Transaktionen.Mit der Zunahme der Anzahl der Rollups wird die Komplexität der ökologischen Wechselwirkung von Ethereum jedoch auch entsprechend zunehmen, da zusätzliche Infrastruktur konstruiert werden muss, um Rollup mit dem Rest der Ökologie zu verbinden.

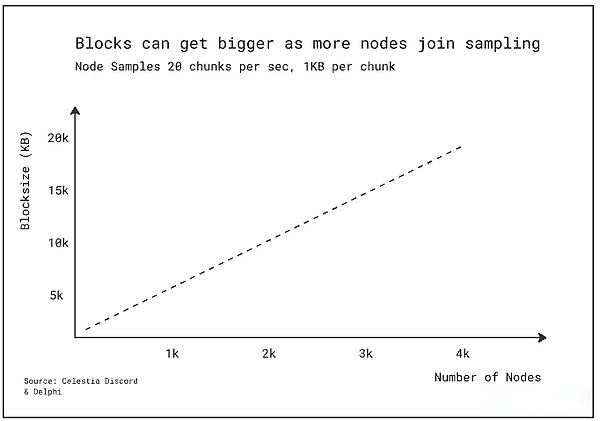

Die Skalierbarkeit von Celestia wird durch die DAS -Methode (eindeutige Data Usability Sample) verbessert.Auf diese Weise kann das Netzwerk mit der Zugabe von mehr leichten Knoten erweitert werden, um größere Blöcke zu erreichen, ohne die Sicherheit oder Dezentralisierung zu beeinflussen.

Die Skalierbarkeit von Celestia wird durch die DAS -Methode (eindeutige Data Usability Sample) verbessert.Auf diese Weise kann das Netzwerk mit der Zugabe von mehr leichten Knoten erweitert werden, um größere Blöcke zu erreichen, ohne die Sicherheit oder Dezentralisierung zu beeinflussen.

3.. Kettenabstraktion

Um Web2 zu übertreffen, muss Web3 UX (User Experience) eine absolute und bessere Erfahrung bieten (unter Berücksichtigung der Conversion -Kosten).Dies ist der Ort, an dem die Kette abstrakt ist.

Als Konzept ist es anstelle von Kettenabstraktion die Methode, um das ultimative Ziel zu erreichen, es ist besser zu sagen, dass es näher am ultimativen Ziel liegt.“Kettenabstraktion“ ist daher eine Benutzererfahrung, und jede Komponente/Verbesserung kann als „der Zukunft der Kettenabstraktion“ gewidmet werden.

Um ein Multi -Chain -Benutzer in der heutigen Verschlüsselungswelt zu werden, müssen Sie eine Kapitalbrücke zwischen vielen Ketten und Shuttle in komplexer Benutzeroberfläche (Benutzeroberfläche) einrichten.Benutzer müssen mit den verschiedenen „Pipelines“ der verschlüsselten Wirtschaft interagieren.In Anbetracht der Abstraktion der Kette vom Web2 -UX -Typ stehen zwei wichtige Schmerzpunkte zu lösen: die Komplexität des Web3 UX sowie die Fragmentierung von Benutzern und Liquidität.

4.. Zusammenfassung in Web2

Im Kontext der Informatik lautet die Definition der Abstraktion wie folgt:

Vereinfachen oder beseitigen die technische Komplexität aus der Benutzererfahrung, um Techniken zu generieren, die diese Details und Prozesse verbergen.Diese Komplexität existiert immer noch und spielt eine Rolle, ist aber für Benutzer nicht sichtbar.

In der Web2 -Welt hat abstrakter Player durch die versteckte technische Komplexität verschiedener Operationen und die Präsentation einer vereinfachten Schnittstelle eine wichtige Rolle bei der Erstellung von Nutzerfreundschafts -nahtloser Erfahrung gespielt.Zum Beispiel interagieren Benutzer mit der Website über Browser, ohne zu verstehen, welche zugrunde liegenden Protokolle wie HTTP, TCP/IP oder DNS.Benutzer müssen nur Outlook öffnen, E -Mails schreiben und sie senden. Sie wissen nicht, dass ihre E -Mails und SMTP wie das Senden von Protokollen und IMAP/POP -Empfangsprotokollen interagiert haben.Webhosting- und Cloud -Dienste abstrakte Serververwaltung, Datenreplikation und Ladeausgleich, sofern benutzerfreundliche Schnittstellen für die einfache Bereitstellung und Verwaltung von Anwendungen bereitgestellt werden.Der Authentifizierungs- und Autorisierungsprozess (einschließlich Kennwort -Hash und Sitzungsverwaltung) ist hinter der einfachen Anmeldeschnittstelle versteckt.Online -Zahlungsdienste wie PayPal und Stripe abstrakte Sicherheitsverschlüsselung, Betrugstest und Banknetzwerkkommunikation sowie Support Benutzer, um mühelose Transaktionen durchzuführen.Der wichtigste Punkt ist, dass Web2 eine Erfahrung bietet, die auch nicht nachweisliche Benutzer durchsuchen können.

Als bevorzugte Suchmaschine kann Google als ultimative Abstraktion angesehen werden.Durch eine breite Palette von Richtlinien für das Internet vereinfacht dies den Informationsabrufprozess und ermöglicht Benutzern die Eingabe von Suchanforderungen, ohne den komplexen Suchalgorithmus oder Netzwerk -Kriechenprozess verstehen zu müssen.Der Algorithmus von Google indiziert Milliarden von Webseiten und bewertet sie nach Korrelation, um den Benutzern die wichtigsten Ergebnisse zu präsentieren.Diese Abstraktion bedeutet, dass Benutzer das technische Wissen über SEO, HTML -Struktur oder Netzwerk -Hosting nicht verstehen müssen, da Google diese Komplexität verbirgt und direkte und systematische Suchergebnisse liefert.Darüber hinaus bietet Google den größten Teil der vorherigen Dienste -EMail (Google Mail), Google Docs, Google Drive usw. an.Über eine einheitliche Schnittstelle, auf die zugänglich sein kann, verbessert Google die Benutzererfahrung weiter, indem verschiedene Funktionen in eine stark kondensierte Ökologie konzentriert werden.

Lassen Sie uns weiterentwickeln: Web2 besteht aus vielen Protokollen.Für normale Web2 -Benutzer müssen diese Protokolle nicht verstanden werden.

5. formell definiert

Kettenabstraktion- „Benutzererfahrung für manuelle Prozesse, die für die Interaktion mit mehreren Ketten erforderlich sind“

Schauen wir uns das Problem an, dass die Kettenabstraktion zu lösen versucht:

-

Bridge -Benutzer müssen den Wert mit verschiedenen Ketten verbinden, was nicht nur wichtige User -Experience -Frikas bringt, sondern auch Sicherheitsrisiken einbringt.

-

Gas -Token -Benutzer müssen unterschiedliche Token auf verschiedenen Ketten erhalten und verwalten, um Gasgebühren zu zahlen.

-

Die Fragmentierung von Konten und Brieftaschennutzern müssen mit mehreren Konten interagieren, um auf alle ihre Guthaben zuzugreifen.Dieses Problem ist im Nicht -EVM -Ökosystem schwerwiegender, da einzelne Adressen und Brieftaschen benötigt werden müssen.

-

Fragmentierung der Liquidität -wie die Anzahl der Blockchains zunimmt, die Liquidität ist verstreut und auf diesen Ketten weiter isoliert.

6. Fragmentierungsproblem

Wie bereits erwähnt, konzentrierte sich die Roadmap auf Rollup, die Anreiz und die Popularisierung der Anwendungskette, die spezifische Anwendungsrollup und „eigene Stapel besitzen“, was zur Intensivierung der Liquidität und der Fragmentierung, Einheit und Einheit der Einheit der Benutzer geführt hat Zerfall der reibungslosen Benutzererfahrung.

Im Allgemeinen nehmen Unterstützer von „Single Architecture“ Solana und andere Nicht -EVM -Ketten (wie SUI und Aptos) als Beispiele, um den Benutzern ihre Einfachheit zu zeigen.

Wenn der Benutzer die Fondsbrücke nach Solana erhält, müssen er normalerweise nur mit einer Form von USDC und einer Form von Sol interagieren.Da bereits Wurmloch und Axlar USDC existieren, hat Solana seine eigenen Probleme in der gegenseitigen gegenseitigen gegenseitigen gegenseitigen gegenseitigen gegenseitigen gegenseitigen gegenseitigen Interdependenz von USDC, diese Probleme wurden jedoch in hohem Maße gelöst oder verbessert.Solanas „Ökologie“ bezieht sich auf Solana und Anwendungen, die darauf basieren.(Gegenwärtig) Es gibt noch keinen L2, und es besteht keine Notwendigkeit, mehr Liquidität oder unterschiedliche Anwendungsuntergruppen durch Brückenverbindung zu erhalten.

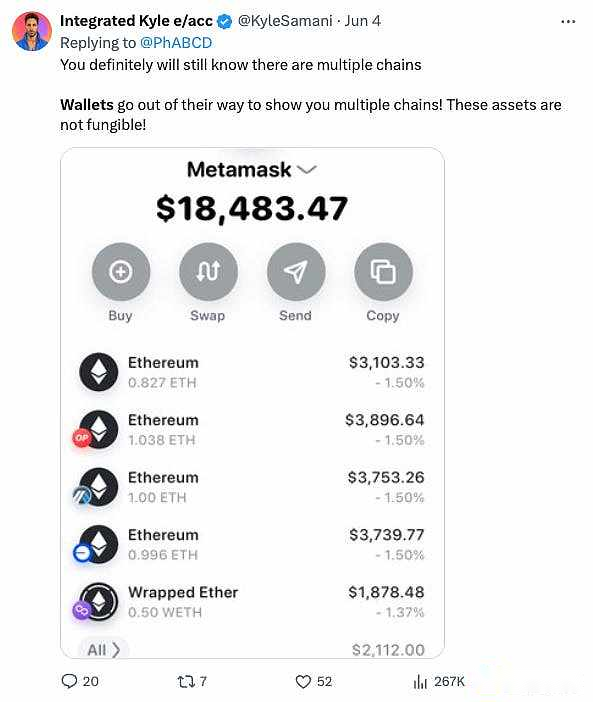

Wenn sich Benutzer bei der Ethereum -Ökologie (einschließlich Rollup) anmelden, begegnen sie im Gegensatz dazu verschiedene Formulare von USDC und verschiedene Formen von ETH.Obwohl ETH und Arbitrum zum Optimismus in allen Absichten und Zwecken die gleichen Vermögenswerte sind -verwenden Sie ihre jeweiligen Normbrückenverbindungen von der Hauptnetzwerkbrücke von Ethereum -aber sie können nicht verwendet werden.Einige Anwendungen werden nur mit Optimismus ausgeführt, während andere Anwendungen nur auf Arbitrum vorhanden sind.Für alle tatsächlichen Zwecke befinden sich ETH und Arbitrum zum Optimismus in einer völlig anderen Kette mit unterschiedlichen Ökologie und unterschiedlichen Anwendungsfällen.

Selbst auf der Brieftaschenebene werden die beiden als unterschiedliche Vermögenswerte angesehen.Aufstrebende Brieftaschen wie Rabby und Rainbow haben hart gearbeitet, um auf der Ebene der Brieftasche zu verschwimmen und zu abstrakten Vermögenswerten.Dennoch werden Benutzer feststellen, dass die von ihnen verwalteten Vermögenswerte „austauschbar“ sind (in der Tat fast unersetzlich), mehrere Ketten und Rollups zu überqueren.

Dieser Unterschied ist auf der Ebene ohne Rollup deutlicher.Für Nicht-EVM-Ketten (wie Solana, Sui, Aptos) und Ethereum EVM L1 (wie BNB und Avalanche C-Kette) müssen Benutzer auch nicht einheimische Vermögenswerte (Axlusdc, Axleth usw.) verarbeiten.

Wenn Rollup ihre Versprechen erfüllt, die Ethereum -Nutzer vollständig entfremdet und ihre eigene „Single“ -Kette über Ethereum vollständig entzieht, besteht keine Notwendigkeit, zu überbrücken und Liquidität zu suchen.Dies ist jedoch nicht der Fall.Das drei größte Rollup: Arbitrum, Optimismus und Basis, jeweils unterschiedliche Ökologie, Anwendungsfälle und Benutzer.Der Optimismus hat sich verschoben, um den zusätzlichen modularen Niveau zu erhöhen: mit der Superkette (später detailliert).Arbitrum konzentriert sich hauptsächlich auf Defi (insbesondere auf ewige Verträge und Optionen DEX).Basis konzentriert sich hauptsächlich auf die SocialFi -Anwendung.

Es ist ersichtlich, dass „GM“ L2 begonnen hat, ihren eigenen spezifischen Fokus- und Anwendungsfällen zu entwickeln.Benutzer, die Spiele spielen möchten, müssen die Brücke überbrücken, um Armbitrum zu erhalten, und dann die Brücke nach Xai oder Sanko.Wenn derselbe Benutzer für Farcaster eine degene Belohnung für FriendTech erhalten oder einen Schlüssel (Schlüssel) kaufen möchte, müssen sie die Basis überbrücken.Wenn der Benutzer Synthetix verwenden möchte, verfügt er über die Brücke, um Optimismus zu erhalten.Das Endergebnis ist eine hohe Fragmentierung, und dies ist nicht beabsichtigt.Im Allgemeinen sollte jeder allgemeine L2 dafür verpflichtet sein, eine Vielzahl von Anwendungen bereitzustellen, um alle Bedürfnisse der Benutzer zu erfüllen: eine einzige Erfahrung in einem modularen Umfeld bereitzustellen.Dies ist jedoch nicht der Fall, es gibt zwei Gründe:

-

Aufgrund der niedrigen TPs des Basis -Rollups, insbesondere im Spiel, muss Rollup eine bestimmte Form der modularen Architektur verwenden, um in andere Umgebungen (z. B. L3) auszuführen.

-

Aufgrund unterschiedlicher Anreizmechanismen und anderer Methoden, die Benutzer und Entwickler in ihre Kette einführen, bildet jede allgemeine Rollup versehentlich verschiedene Kulturen und Ökologie.

L1 ist gleich.Einige Anwendungen und Benutzer existieren nur auf Avalanche C-Chain oder BNB oder SUI und Aptos.

Das Problem der Fragmentierung wirkt sich nicht nur auf den Benutzer, sondern auch auf die Ausführungsschicht und die Vereinbarung selbst aus.Aufgrund von Fragmentierten werden die Einnahmen der Ausführungsschicht und MEV durch Rollup (unter MEV) oder andere Ketten verschlungen.Mit der Intensivierung des Wettbewerbs zwischen den Ausführungsstufen wird dies wichtiger.

Für die Vereinbarung ist die Situation sehr schwierig, da sie mit vielen Ketten beginnen und versuchen müssen, Liquidität und Benutzer auf allen Ketten zu steuern.Dies ist besonders schwierig für neue Produkte, da ihr Ziel darin besteht, so viele Benutzer wie möglich zu bekommen.Zusätzlich erhöht jede zugrunde liegende Kette und jede Brückenverbindung des Protokollbetriebs die Komplexität und erhöht die Sicherheitsrisiken.

Im Allgemeinen sind die fragmentierten Probleme innerhalb der verschlüsselten Welt, insbesondere in Ethereum, auf höchstem Niveau der Geschichte, was zu weniger idealer Benutzererfahrung und -verkehr führt.

Lösen Sie das Problem der Fragmentierung: Kettenabstraktion

Dieses Fragmentierungsproblem hat die Geburt und Entwicklung der Kettenabstraktion hervorgebracht.Wie bereits erwähnt, verwenden wir die Abstraktion der Kette als ultimativ Brieftaschenmanagement.

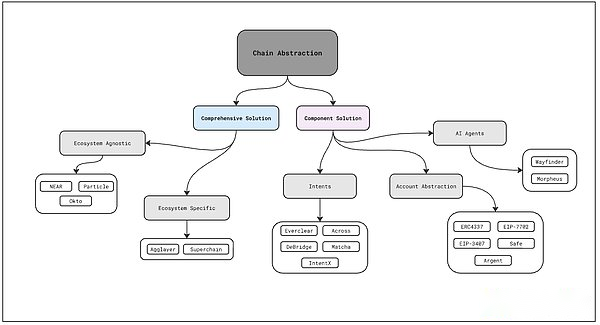

Um das ultimative Ziel der Kettenabstraktion zu erreichen, wurden eine große Anzahl von Versuchen durchgeführt, von umfassenden Lösungen (wie Agglayer, Partikelnetzwerk und OP -Superchain bis hin zu Komponentenlösungen (wie beabsichtigten Netzwerken und Brückenaggregaten).

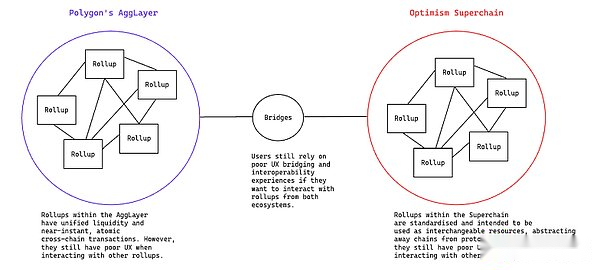

Normalerweise ist es ironisch, dass eines der wichtigsten Probleme der Kettenabstraktion die Fragmentierung der abstrakten Kettenlösung ist.Im Allgemeinen sehen wir, dass die Kettenabstraktionslösung versucht, die abstrakte Kette zu haben.Zum Beispiel versucht die Superchain von Polygons Agglayer und Optimismus, durch einheitliche Liquidität, Nachrichtenübertragung, Brücke oder andere Komponenten eine abstrakte Rollup -Fragmentierung abzubauen.Beide brauchen jedoch eine Kette, um ihre Lösungen auszuwählen, was mit dem Problem des Anreizungleichgewichts begleitet wird.Schließlich wollen alle Ketten oft ihre eigenen Stapel haben.

Außerdem können sie nicht gut arbeiten.Obwohl der Rollup auf Polygon Agglayer von einheitlicher Liquidität profitiert und die Rollup von Superchain von einheitlicher Nachrichtenübertragung profitiert und Anwendungen und Ressourcen ausgetauscht hat.

Zusätzlich zu den fragmentierten Problemen einiger abstrakter Lösungen, insbesondere auf der Ebene der Komponentenebene, hängt ein weiteres Problem mit der Behandlungsmethode zusammen.

Zusätzlich zu den fragmentierten Problemen einiger abstrakter Lösungen, insbesondere auf der Ebene der Komponentenebene, hängt ein weiteres Problem mit der Behandlungsmethode zusammen.

Die Realität ist, dass Kettenabstraktion ein multisätiges Problem ist.

Es wurden einige mächtige Anstrengungen unternommen, um mit der Kettenabstraktion umzugehen.Wir empfehlen dringend, dass die Leser das Kuchen -Framework selbst lesen, aber im Allgemeinen beschreibt Frontier das Kuchen -Kuchen -Rahmen (Kettenschlüsselelement), das aus drei Infrastrukturschichten besteht: lizenzierte Schicht, Löserschicht und Siedlungsschicht.

Die Lizenzschicht bezieht sich darauf, dass der Benutzer die Brieftasche mit dem Protokoll und der Anwendung verbindet und die Absicht unterbreitet.Die Lizenzschicht ist dafür verantwortlich, die Vermögenswerte des Benutzers und ausgeführte Transaktionen zu identifizieren.

Die Solver -Ebene umfasst Löser und Fulfilller (Executor), die Anführungs- und Ausführungsabsichten basierend auf der Kosten und der Ausführungsgeschwindigkeit enthält, die gemäß den Vermögenswerten und Absichten des Benutzers geschätzt werden.

Die Siedlungsschicht gewährleistet Benutzertransaktionen.Wenn die Transaktion auf eine Kette eingestellt ist, die sich von der ursprünglichen Kette unterscheidet, empfängt sie die Vermögensbrücke zur Kette und führt sie aus.

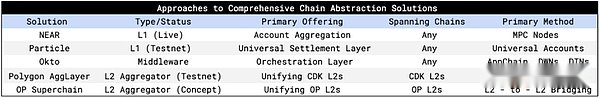

Im Vergleich zum Kuchen -Framework glauben wir, dass eine praktischere Methode zur Entwicklung der Kettenabstraktion helfen kann.In einfachen Worten teilen wir die Kettenabstraktionslösung in zwei Kategorien ein: umfassende Lösungen und Komponentenlösungen. Jede Kategorie hat weitere Unterklassen.

7. Umfassender Konstruktionsraum gegen Komponenten Konstruktionsraum

In Anbetracht der Tatsache, dass die Wortkette Abstraktion (CA) sehr vage ist, werden wir den Entwurfsraum in zwei integrierte CA -Lösungen und CA -Lösungen der Komponenten einteilen.Die integrierte CA -Lösung ist definiert als eine Lösung, um mehrere Frikationen abstrahieren zu können, um CA eine „vollständige Stapel“ -Lösung bereitzustellen.In Bezug auf die Benutzererfahrung ähnelt die umfassende Lösung einer einzigen Blockchain.Komponentenlösungen sind Lösungen, die versuchen, ein einziges Problem zu lösen und ihre eigenen Beiträge zu größeren Lösungen zu leisten.Es ist erwähnenswert, dass dieser Bericht nicht jede Lösung im Zusammenhang mit der Kettenabstraktion untersucht.Kettenabstraktion ist ein breites Konzept, eher wie eine Motivation und ein ultimatives Ziel, keine Kategorie.Die folgenden Vereinbarungen, Netzwerke, Infrastrukturebenen und EIPs helfen dabei, zu klären und darzustellen, wie einige Arten von Lösungen die Kettenabstraktion unterstützen.In den letzten Monaten haben die Menschen eine breite Palette von Kettenabstraktion durchgeführt Weg, achten Sie auf die Abstraktion der Kettenabstraktion.

8. umfassende Lösung

Es gibt mehrere große Unternehmen auf dem Gebiet der umfassenden Lösung -Partikel, Partikel, Okto, Polygon Agglayer und OP Superchain.Diese fünf Lösungen können weiter in eine Lösung unterteilt, die nichts mit Ökologie (in der Nähe, Teilchen, Okto) und Lösungen zu tun hat, die für ökologische Lösungen spezifisch sind.Kurz gesagt, der Unterschied zwischen beiden ist der Umfang der CA -Lösung.

Alle Ketten auf Polygon agglayer sind durch einen Brückenvertrag verbunden, wodurch die Wertverlust zwischen der Kette in diesem Ökosystem ohne Reibung gestellt wird. Eine solche Benutzererfahrung beschränkt sich jedoch auf Benutzer des Polygon CDK L2.Das Design der OP -Superkette ähnelt diesem.Eine Lösung, die nichts mit Ökologie zu tun hat, liefert eine Lösung, die nicht auf ihre jeweilige Ökologie beschränkt ist.Diese drei Lösungen, die nichts mit Ökologie zu tun haben, implementieren die Rolle repräsentativer Benutzer abstrakt, um Vermögenswerte auf anderen Ketten zu übertragen -im Wesentlichen sind dies ihre Hauptprodukte.

Kettenabstraktionslösungen wie in der Nähe haben sich seit 2018 vorbereitet, und andere Vereinbarungen sind für abstrakte Bereiche relativ neu.In Anbetracht der Tatsache, dass die meisten CA -Lösungen noch in den frühen Entwicklungsstadien und in den Unterschieden verschiedener Methoden liegen, ist es schwierig, ein führendes Schaf zu wählen.In diesem Bereich können die führenden Schafe die Verwendung der Hauptprodukte jedes Protokolls berücksichtigen und erneut bedenken, dass diese Protokolle noch im frühen Entwicklungsstadium sind, es ist zu diesem Zeitpunkt wirklich zu früh.

Kettenabstraktionslösungen wie in der Nähe haben sich seit 2018 vorbereitet, und andere Vereinbarungen sind für abstrakte Bereiche relativ neu.In Anbetracht der Tatsache, dass die meisten CA -Lösungen noch in den frühen Entwicklungsstadien und in den Unterschieden verschiedener Methoden liegen, ist es schwierig, ein führendes Schaf zu wählen.In diesem Bereich können die führenden Schafe die Verwendung der Hauptprodukte jedes Protokolls berücksichtigen und erneut bedenken, dass diese Protokolle noch im frühen Entwicklungsstadium sind, es ist zu diesem Zeitpunkt wirklich zu früh.

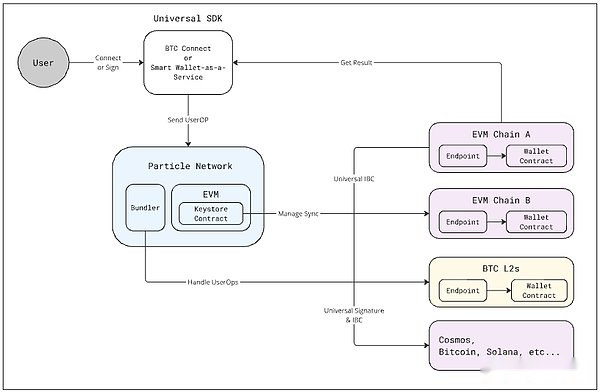

(1) Partikel

Als Siedlungs- und Koordinationsschicht aller Benutzer in der Kette zielt die modulare L1 (kann als zugrunde liegende Infrastrukturschicht betrachtet werden, nicht als allgemeiner L1), um verschlüsselte Benutzer ein Erlebnis der Kettenabstraktion zu bieten.

Das Hauptprodukt des Teilchens ist universelle Konten -sorgt für Benutzer, um eine einzelne Adresse, einen Kontostand und einen interaktiven Punkt für alle Ketten (EVM- und Nicht -EVM -Ketten) sowie abstrakte Gas zu verwenden und Liquidität zu vereinheitlichen.Basierend auf der COSMOS -SDK -Erstellung wird Partikel im Wesentlichen modularisiert.Im Wesentlichen bezieht sich die Modularität auf die verschiedenen Aspekte des Blockchain -Betriebs durch den Austausch unabhängiger Module.Dies ermöglicht es Teilchen, die Kontrolle über seine Kernfunktionen und Governance zu behalten und gleichzeitig seine Module anzupassen und zu entwickeln.

Das Partikel hängt von den drei Kernmodulen ab:

-

Allgemeines Konto: Diese Konten bieten einen Restbetrag mit Interaktionspunkten, Benutzeradressen und den Restbetrag aller Ketten (EVM- und Nicht -EVM -Netzwerke).

-

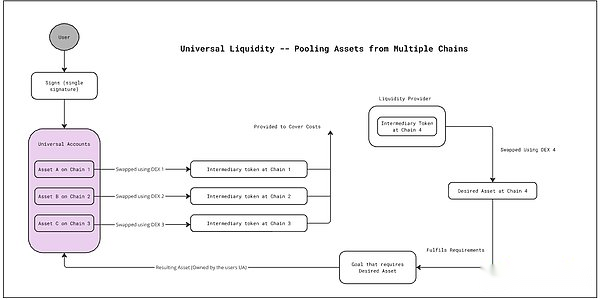

Universelle Liquidität: Die Liquidität aller Ketten wird durch Kreuztransaktionen mit Kreuzketten einheitlich und optimistische Ausführung austauschen.Auf diese Weise können Benutzer nahtlos mit der neuen Kette interagieren, auch wenn sie keine Token halten.

-

Allgemeines Gas: Ermöglicht Benutzern, Token für Cross -Chain -Transaktionen zu verwenden.

Universelle Liquidität

Die allgemeine Liquidität des Partikelnetzwerks fungiert als die zugrunde liegende Schicht, die nahtlose Atom -Kreuz -Ketten -Wechselwirkungen unterstützt und die Einheit des Saldo in der allgemeinen Darstellung erkennt.Durch die Realisierung der universellen Liquidität haben Benutzer, die Cross -Chain -Anwendungen verwenden, eine Erfahrung, die der Interaktion mit Single -Chain ähnelt.

Universelle Liquidität -Ein typisches Beispiel:

-

Der Benutzer A möchte einen eigenen USDT verwenden, um NFT mit einem Preis von 1 ETH zu kaufen, und USDT wird zufällig auf Kette 1, Kette 2 und Kette 3 verteilt.

-

Durch Klicken auf die Schaltfläche „Kaufen“, packt der Benutzer mit 5 Ketten (Kette 1, Kette 2, Kette 3, Kette 4 und Partikelnetzwerk) an eine Signatur an Partikel L1.

-

Nach der Ausführung der obigen Signaturen werden USDTs in Kette 1, Kette 2 und Kette 3 durch den entsprechenden Ketten -Dex (dezentraler Austausch) wie USDC in Zwischen -Token umgewandelt.

-

Kette 1, Kette 2 und Kette 3 USDC werden an den Liquiditätsanbieter (LP) gesendet.

-

USDC auf LP Release Chain 4.

-

Der USDC in der Kette 4 wird in der Kette 4 gegen ETH über den Dex ausgetauscht.

-

ETH in Chain 4 wird verwendet, um NFT zu kaufen.

Universeller Bericht

Universeller Bericht

Die allgemeine Darstellung des Partikels spielt eine Kernrolle in der Kettenabstraktionsprodukte von Abentwicklungen.Das Partikel Universal Account verwendet universelle Liquidität, um automatisch Cross -Chain -Atomtransaktionen durchzuführen, und sammelt Mittel aus dem Cross -Chain -Gleichgewicht des Benutzers, um die Bedingungen für den angegebenen Betrieb zu erfüllen.Allgemeine Konten bieten den Benutzern eine einheitliche Schnittstelle in EVM- und Nicht -EVM -Ökosystemen und bieten ihnen die Möglichkeit, auf einer beliebigen Blockchain Mittel zu speichern und zu verwenden.Der Kern eines allgemeinen Berichts ist die Partikel General Liquidity Technology, die die auf jeder Transaktion basierenden Cross -Chain -Transaktionen automatisch koordinieren.Partikelnetzwerk fungiert als Siedlungsschicht dieser Transaktionen.

Das allgemeine Konto ist im Wesentlichen die EOA (externe Adresse) ERC-4337 Smart Account Implementierung.Die Implementierung des allgemeinen SDK -Protokolls des Teilchens wird mit einer bestimmten EOA -Adresse und Anfragen mit der modularen Smart -Wallet des Partikelnetzwerks, dem Dienst des Dienstes, einem allgemeinen Konto mit einer bestimmten EOA -Adresse zugeordnet oder analysiert.Das Konto wird dann als Kernschnittstelle der Interaktion mit der Anwendung und jeder anderen Anwendung mit dem Partikelnetzwerk SDK verwendet.

Beispiel für hypothetische Endbenutzer:

-

Alice entdeckte einen Dapp.Das DAPP -Hosting befindet sich am Arbitrum und verwendet das allgemeine SDK des Partikelnetzwerks, um allgemeine Konten zu erreichen.

-

Alice begann den Dapp zu benutzen.Die Vermögenswerte in ihrer Brieftasche (in Polygon beheimatet) werden für die grundlegende DAPP -Wechselwirkung verwendet.Die Brücke ist automatisch und wird während der Interaktion automatisch ausgeführt.

-

Nachdem Alice eine Weile gespielt hatte, machte er einige Token.Sie kaufte ein NFT als Geburtstagsgeschenk für ihre Freundin Bob mit diesem Geld.Was sie nicht weiß, ist, dass das NFT -Hosting Optimismus hat.Sie kann das Geld nahtlos auf das allgemeine Konto des Bob senden.Das Wichtigste ist, dass Alice in ihrer gesamten Erfahrung nur einen Gas -Token verwendet.

-

Bob beschloss, die NFT auf das Darlehen auf Solana zu vermitteln und eine Meme -Bitcoin -Bestellung mit dem Einkommen zu kaufen.Er beendete das alles in wenigen Minuten durch das gleiche Konto, um es zu vervollständigen.

Bitcoin, Partikel und Kontoabstraktion (AA):

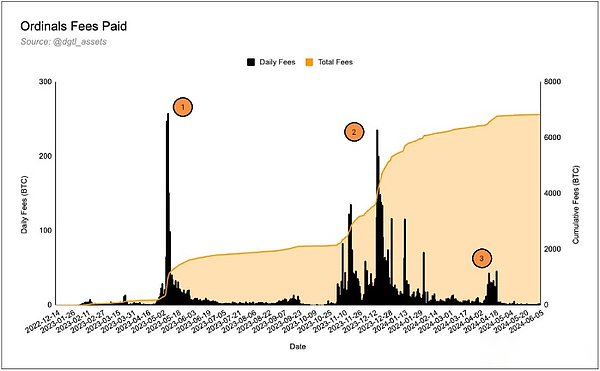

Die Einführung von Inschriften und Reihenfolge (Reihenfolge) führte die Wiederbelebung des Bitcoin L1 -Ereignisses ein.

Verschiedene Bitcoin L2 sind erschienen, und die Berechnungsgrenze wird auf die Bitcoin -Basiskette erweitert.Dies stellt den Sprung in Bitcoin und der gesamten Branche dar, aber ihre Design- und unterstützende Infrastruktur wird bei der Cross -Network -Interaktion immer noch zu erheblicher Reibung auf der Brieftasche und der UI/UX -Ebene führen.

Verschiedene Bitcoin L2 sind erschienen, und die Berechnungsgrenze wird auf die Bitcoin -Basiskette erweitert.Dies stellt den Sprung in Bitcoin und der gesamten Branche dar, aber ihre Design- und unterstützende Infrastruktur wird bei der Cross -Network -Interaktion immer noch zu erheblicher Reibung auf der Brieftasche und der UI/UX -Ebene führen.

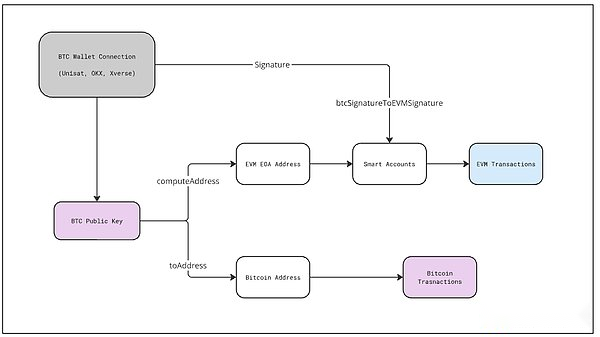

Dies ist die Verwendung von Partikeln und BTC Connect.BTC Connect erkennt die Abstraktion von Konten im Bitcoin -Netzwerk über die Bitcoin -Konten von Unified Users und EVM -basierten Smart -Konten.Dies erfolgt mit dem Signaturer (Signature) des Bitcoin -Brieftasche als Signierer (Signatur) des Smart -Kontos im Bitcoin L2- oder EVM -Netzwerk, so dass die vorhandene Bitcoin -Brieftasche des Benutzers der einzige interaktive Punkt ist.Diese Architektur ist mit EIP-4337 (unterstützt Multisignature-Geldbörsen, soziale Wiederherstellung und komplexere Handelslogik auf der Ebene der Brieftaschenebene) und der EVM-Kompatibilitätskette und der Einführung intelligenter Konten, Paymaster, Bundler und einem einzigartigen Bitcoin-Brieftaschenverbindungsmodus.

Daher können alle Interaktionen auf dem Smart -Konto und der ursprünglichen Bitcoin -Brieftasche von der Bitcoin -Brieftasche gesteuert werden.BTC Connect erweitern die Funktion der Bitcoin -Brieftasche.Mithilfe einer einzelnen Bitcoin -Brieftasche können Benutzer native BTC -Transaktionen senden, um mit dem Vorwort zu interagieren und Logik für kompatible EVM -Dapps und Bitcoin L2 durchzuführen.

Auf diese Weise können Builder (Builder) im Bitcoin -Ökosystem den Benutzern keine Gastransaktionen, Kontoprogramme und viele andere abstrakte Funktionen zur Verfügung stellen.

Der öffentliche Schlüssel der Bitcoin -Brieftasche wird verwendet, um native BTC -Transaktionen durchzuführen und EVM -EOA zu erzeugen.Mit dem EOA werden ein intelligentes Konto mit Bitcoin -Brieftasche als Signatur erstellt, sodass die Signatur der Bitcoin -Brieftasche mit EVM kompatibel ist.

(2) in der Nähe

In der Nähe entwickelt sich ein umfassender Kettenzeichnungsstapel und konzentriert sich auf die Aggregation.Die Fähigkeit, über ein einzelnes Konto und eine einzelne Schnittstelle auf einer beliebigen Blockchain zu handeln, ist eine Schlüsselkomponente der Kettenabstraktion.Dadurch werden Web3 -Fragmente für die App -Benutzer aufräumen und ihre Fähigkeit verbessern, über das Netzwerk zu fließen oder zu überqueren.

Nahe Kontoaggregation umfasst 3 Kerntechnologien:

-

Nahkonto -Near wird mit abstrakter Verwendung nativer Konten erstellt, sodass der nahezu dem Konto des Kontos, das lesbar sein kann, und nicht der öffentliche Schlüsselhash.Darüber hinaus kann das nahezu Konto mehrere Schlüssel mit unterschiedlicher Berechtigung für unterschiedliche Funktionen enthalten.FastAuth bietet Benutzern einen web2 -ähnlichen Anleitungsprozess.Das FastAuth -Konto und die Schlüsseln sind durch biometrische Identifikation „Passkey“ -Sersicherungseigenschaften (Denkmal) geschützt.Benutzer können das Konto auch jederzeit über Multi -Computing (MPC) -Rückgewalken -Dienste wiederherstellen.

-

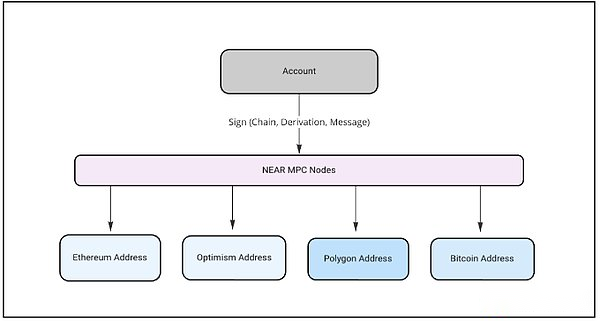

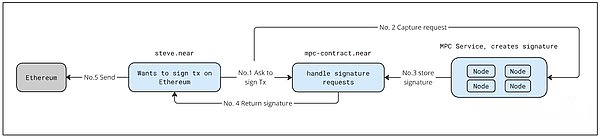

Kettensignatur -Dies ermöglicht ein nahezu Konto, die Adresse auf anderen Ketten zu steuern.Unter Verwendung von Kettenzeichen ist das Nah -MPC -Netzwerk eine Signatur anderer Kettentransaktionen und muss keine verschiedenen Brieftaschen und privaten Schlüssel verwalten.Mit der MPC -Signatur können mehrere unabhängige Knoten die Schlüsselanteile verwenden, um die Nachricht zu unterschreiben, um die Nachricht zu unterschreiben, ohne sie überall zu sammeln.

-

Interessen von Relayer (Revolution) -in Um eine reibungslose Benutzererfahrung zu verfolgen, sollten Benutzer in der Lage sein, im nahen Netzwerk zu bezahlen und dann den Wert auf andere Ketten zu handeln.Mit der Absicht von Relayer können Benutzer angeben, was sie tun möchten, ohne zu wissen, wie sie es vervollständigen sollen.Die Aufgabe des Intention Relay -Netzwerks besteht darin, die Antwort von MPC -Diensten zu überwachen, mit Signaturtransaktionen zu handeln, sie an ihre jeweiligen Ketten zu übermitteln und dann die endgültige Transaktion abzuschließen.

(3) Okto

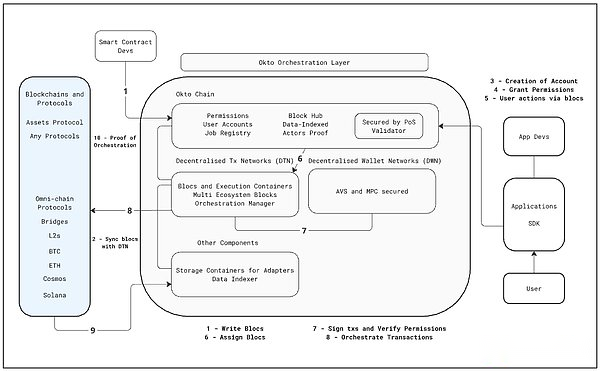

OKTO ist eine Middleware -Lösung, die darauf abzielt, die Komplexität von Web3 für Entwickler und Endbenutzer zu vereinfachen.Es wird die Komplexität der Blockchain -Interaktion abstrahiert, wodurch dezentrale Anwendungen erstellt und verwendet werden.OKTO ist der Ansicht, dass eine End -zu -End -Lösung erforderlich ist, um die Herausforderungen der Entwicklungserfahrung und der Benutzererfahrung gleichzeitig zu lösen.Zu diesem Zweck haben sie eine Orchestrierungsschicht gestartet, die die Komplexität von Web3 abstrakt und die Entwicklung/Benutzererfahrung lösen kann, indem sie drei Aspekte fragmentierter Probleme (Liquidität, technische Standards und Benutzererfahrung) lösen können

Komponenten der Okto -Anordnungsschicht:

-

Okto Appchain – Eine Middleware -Kette, koordiniert die Transaktion, ohne Benutzervermögen oder Gesamtverriegelungswert (TVL) zu halten.Als Rollup -basierte Anwendungskette verfügt sie über das zugrunde liegende Sicherheits-/skalierbare Blockchain -Erbverbesserungsvertrauen.Zu den wichtigsten Subkutoren gehören BLOC -Hub und eine Reihe von einheitlichen Anwendungen zur Entwicklung von APIs.

-

Dezentrales Wallet Network (DWN) -Kolonieren eines von MPCs unterstützten einheitlichen Brieftaschenkontos und ermöglicht die in Betrieb genommenen in Auftrag gegebenen Signaturen zur Unterstützung von EVM- und Nicht -EVM -Ketten.

-

Sub -Transaktionen, die asynchrones Transaktionsmanagement über mehrere Blockchains koordinieren und Benutzeroperationen verarbeiten, einschließlich Nonce -Management, Gaskostenschätzung und Datenindizes über mehrere Blockchain.

Das Ziel von Okto ist es, durch seine Anordnung eine abstrakte Kettenlösung bereitzustellen, die aus der Anwendungskette DWN und DTN besteht.Diese Schicht ist die Komplexität von Standards, Ketten und Protokollen abstrahiert und bietet eine konsistente Entwicklungserfahrung.Es ermöglicht Entwicklern, eine einfachere primäre und bessere Benutzererfahrung zu verwenden, um DAPP zu erstellen, wobei sie sich auf ihre Kernprodukte konzentrieren, und die Komplexität der Kette wird von OKTO verwaltet.

9. Spezifische ökologische Lösung/Aggregat -Blockchain

Die Aggregat -Blockchain kann als Blockchain -Expansionslösung angesehen werden, die einen Assistenzvorteil der Kettenabstraktion bietet.Es kann gesagt werden, dass wir uns in einer Mehrkettenwelt befinden.Um die Blockchain zu erweitern, müssen wir den Zugang zu Liquidität und Sharing -Status erhöhen -wenn ein erhöhter Blockraum die Liquidität zerstört, ist es keine praktikable Lösung.Dies ist das Konzept hinter der Gesamtblockchain.

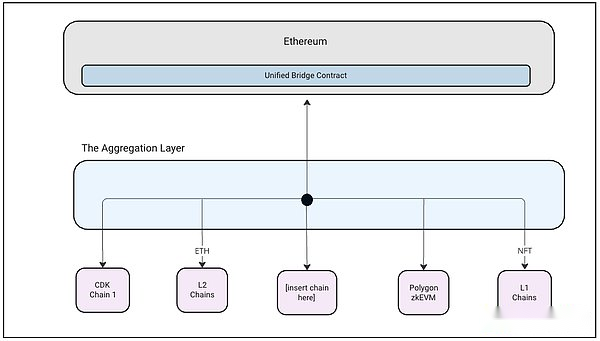

(1) Polygon Agglayer

Bevor wir Polygon Agglayer studieren, müssen wir schnell die Polygonökologie durchsuchen:

Bevor wir Polygon Agglayer studieren, müssen wir schnell die Polygonökologie durchsuchen:

-

Polygon = ein globales Netzwerk von Aggregat -Blockchain

-

Agglayer (Unified Liquidity) = ein Protokoll, das die Multi -Chain -Netzwerk -Liquidität vereint, indem ein Nachweis der Schließkette aggregiert, um die Sicherheit nahezu sofortiger Kreuz -Chain -Atomtransaktionen zu gewährleisten.

-

Polygon CDK (Erweiterung) = Mit einer modularen Open -Source -Toolsammlung können Entwickler ihren eigenen souveränen ZK (Zero -Knowledge -Zertifizierung) L2 bereitstellen oder die vorhandenen L1- und L2 -Ketten in Agglayer migriert werden.

Polygon erklärt das Konzept der Kettenabstraktion aus verschiedenen Perspektiven.Agglayer ist die interoperable Schicht der CDK -Kettenverbindung, die eine nahtlose und effiziente Kreuzungskommunikation und einheitliche Liquidität erreichen kann.Ohne die Souveränität zu opfern, werden zwischen der Polymerkette einheitliche Verschlüsselungssicherheit und komponierbare Atomizität erreicht.Polygon behauptet, dass Agglayer ähnlich wie TCP/IP das Blockchain -Muster in ein Netzwerk mit L1- und L2 -Ketten ohne Sicherheitsgarantie von Null vereint.

Die Funktion von Agglayer ist in drei Stufen unterteilt -sobald die Kette A eine ZK -Treiberkette ist, die in der Polygon -Ökologie läuft:

-

Vorbeurteilung: Ketten Sie A den Header (Block Head) und den leichten Client -Beweis des neuen Block-/Handelspakets A1 an Agglayer ein.Die Header -Datei enthält alle anderen Blöcke und Handelspakete (BI, CI usw.), die von A1 abhängig sind.Wenn ein neues Transaktionspaket, das keinen Gültigkeitsbeweis enthält, empfangen wird, wird es von Agglayer als „vorbefugt“ identifiziert.

-

Bestätigung: Jeder vollständige Knoten der Kette A oder A erzeugt A1 und legt ihn an Agglayer ein.Einmal von Agglayer nachgewiesen, wird A1 bestätigt, wenn alle Handelspakete auch bestätigt werden.

-

Letzte Feststellung: Nach der Bestätigung von A1 wird sein Beweis in einen separaten Beweis mit einem Handelspaket von einem anderen Rollup gesammelt und in Ethereum veröffentlicht.Der Aggregationsnachweis hängt stark vom Kettenstatus als Handelspaket ab.

Seamless, effiziente Kreuzungskommunikation und einheitlicher Liquidität -Praktizierung:

Stellen Sie sich ein solches Beispiel vor.Kette B muss warten, bis diese A1 schließlich auf Ethereum bestätigt werden und vor dem Gussgut effektiven Beweisen vorgestellt werden.Agglayer geht vorübergehend davon aus, dass A1 gültig ist und in Ethereum abgeschlossen wird, um dieses Problem zu lösen, indem A1 zugelassen wird, um dieses Problem zu lösen.Bevor Sie sich an Agglayer einreichen zu ein paar Sekunden zu ein paar Sekunden.

Die Unified Bridge von Agglayer ist mit Ethereum verbunden, um einen Brückenvertrag für alle Abschlussketten zu erstellen.Jede Kette verfügt über eine lokale Kopie einer einheitlichen Brückenwurzel, um Cross -Chain -Transaktionen zu erzielen, ohne nach Ethereum zu verlassen, und es besteht kein Sicherheitsrisiko für eine dritte Partybrücke.Agglayer enthält auch eine BridgeandCall () Solidity Library -mit der Entwickler die Programmlogik für die Ausführung von Aufrufen auf verschiedenen Ketten bereitstellen können.Benutzer können Vermögenswerte auf verschiedene Ketten übertragen und auch Verträge in der Zielkette auslösen.Theoretisch bietet dies eine Benutzererfahrung, die einer einzelnen Kette ähnelt.

Wie unterstützt die Agglayer -Kette -Abstraktion?Aus Sicht hoher Perspektiven wird Agglayer nahezu sofortige Atomtransaktionen und eine einheitliche Liquidität innerhalb des gesamten ökologischen Bereichs erreichen, eine bessere Kapitaleffizienz schaffen und eine verbesserte Benutzererfahrung bieten.L1 und L2, die mit Agglayer verbunden sind, können einheitliche Liquidität verwenden.

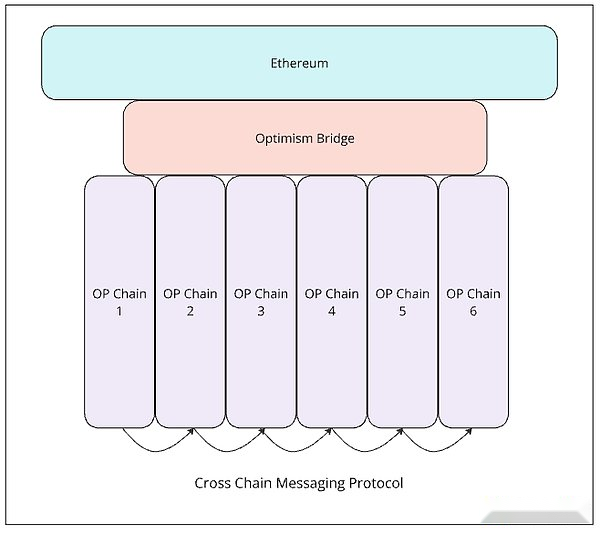

(2) Optimismus Superchain

OP Super Chain ist ein Kettennetzwerk mit gemeinsamer Brückenverbindung, dezentraler Governance, Upgrade und Kommunikationsschicht.Der Start der Superkette kombiniert das OP -Hauptnetz und andere Ketten in ein einheitliches OP -Kettennetz (viele Ketten bilden eine Superkette).Im Gegensatz zum Multi -Ketten -Design ist ein Teil der Kette, der die Superkette ausmacht, standardisiert und beabsichtigt, als austauschbare Ressource verwendet zu werden.Eine Anwendung, die auf die gesamte Superkette -Abstrichanwendung abzielt, führt die zugrunde liegende Kette auf der gesamten Superkette aus.

Op -Stack:

-

Die DA -Schicht (Datenverfügbarkeit) gibt die ursprüngliche Eingabe der OP -Stapelkette an, die hauptsächlich aus der Verfügbarkeit von Ethereum Daten stammt.

-

So sammeln und weiterleiten Sie Benutzertransaktionen in der Sortierschicht, wird normalerweise von einem einzelnen Sortierer verwaltet.

-

Die Ableitungschicht verarbeitet die Originaldaten als Eingabe der Ausführungsschicht und verwendet hauptsächlich Rollup.

-

Definieren Sie die Systemzustandsstruktur und die Handelsfunktion des Systems.EVM ist das zentrale Modul.

-

Die Siedlungsschicht ermöglicht es der externen Blockchain, den effektiven Zustand der OP -Stapelkette nach nachgewiesenen Fehlern anzuzeigen.

10. Komponentenlösung

(1) Absicht

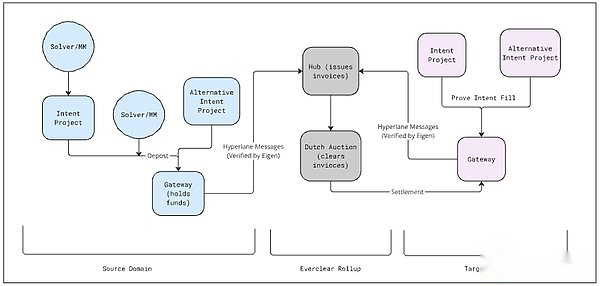

Die Absicht ist eine Reihenfolge, die die Ergebnisse der Erwartungen angibt, nicht ein spezifischer Ausführungspfad.Benutzer müssen nicht jeden Schritt der Transaktion im Detail erläutern, sondern einfach die Ziele angeben, die sie erreichen möchten.Der externe Agent, der „Solver“ oder „Füllstoff“ bezeichnet wird, konkurriert dann um den effektivsten Weg, um dies zu erreichen.Sie können als ähnlich wie Preislimitbestellungen angesehen werden, aber sie können in verschiedenen Situationen (nicht nur Transaktionen) wie Brückenverbindung angewendet werden.

Im Allgemeinen folgt das Intention -Protokoll einer ähnlichen Struktur:

-

Die Absicht wird vom Benutzer eingereicht.Jede Absicht enthält Spezifikationen im Zusammenhang mit den Benutzerzielen: Erwartete Größe, Zielkette, Zielvermögen, Anforderungspreise, erwarteter Solver (für bestimmte Absichtsnetzwerke) usw.

-

Löser und Füllstoff verwenden Einsendungen und Ereignismonitore, um die Absichten in verschiedenen Intention -Netzwerken zu überwachen.

-

Solver/Füllstoff kann die Absicht des Benutzers vervollständigen.

Die oben genannten Strukturen unterscheiden sich in verschiedenen Protokollen und Anwendungsfällen, insbesondere in den Vermögenswerten im Löser/Füllstoff, unabhängig davon, ob sie gesperrt sind und woher sie kommen.

Normalerweise ist das Intention -Protokoll in zwei Kategorien unterteilt:

-

Absichtsbasierter Handelsprotokoll

-

Bypass -Basis -Brückenprotokoll

Für alle Absichten und Zwecke haben sie tatsächlich die gleichen Funktionen, sodass Benutzer die Absicht einreichen können, und können auf verschiedenen Ketten oder über verschiedene Ketten ausgeführt werden.

Bypass -Basis -Brückenprotokoll

Es war immer teuer, kompliziert und unsicher, Vermögenswerte direkt zwischen Ketten zu bewegen.Im Allgemeinen können herkömmliche Brücken auf Münz- und Schloss-, Münz- und Lock- oder LP -Mechanismus basieren, was zu Problemen wie unbegrenzten Münzen oder Liquiditätspools oder Verriegelungsmechanismen führen kann.

Im Gegensatz dazu hängt Brücken, die auf Absicht basieren, davon ab, dass Benutzer ihre Absichten ausdrücken und Token auf separaten Ketten haben.Solver kann diese Anfrage für Benutzer in der Zielkette abschließen und ihre eigenen Mittel verwenden.Dann wurde der Solver in der ursprünglichen Kette belohnt.

Brückenbasis Brücken vermeiden die Bedürfnisse von Münzen oder Schloss zu Token, wodurch einige Probleme reduziert werden, die verursacht werden können.Es hat jedoch auch eigene Mängel, und insbesondere kann Füllstoff/Solver Probleme haben, die durch Transaktionsfehler und die Wiedergeburt oder Rollback der Ketten verursacht werden.

Ähnlich wie bei der traditionellen Brücke muss die in Absicht basierende Brücke auch die Einschränkungen der Liquidität berücksichtigen.Solver/Füllstoff muss die Liquidität an mehreren Ketten aufrechterhalten, um Transaktionen auszuführen und abzuschließen. Gleichzeitig müssen diese Mittel regelmäßig wieder eingebunden werden.Darüber hinaus konfrontiert Füllstoff/Solver die Kapitalkosten und Gaskosten (insbesondere in der Zielkette).

Die Vorteile von Brücken, die auf der Absicht beruhen, liegen auf der Hand:

-

Sie werden das hintere Ende des Endbenutzers abstrahieren.Aus Sicht der Benutzer erfolgt die in Absicht basierende Brücke hinter den Kulissen, und die Benutzer müssen nur in Betracht ziehen, die Vereinbarung und den Solver zu zahlen.

-

Im Vergleich zu herkömmlichen Brücken sind sie normalerweise schneller und einfacher, da die verwendeten Rechenressourcen geringer sind und die erforderliche Wartezeit kürzer ist.

Bisher ist das größte in Absicht basierende Brückenprotokoll.Seit November 2021 hat die Vereinbarung in jeder Kette ein Transaktionsvolumen von über 10 Milliarden US -Dollar überschritten.

Über

Über realisierende Kreuzungstichverletzungen durch systematisches System.Der Benutzer speichert die Vermögenswerte in einer Kette und spielt seine Zielkette an.Der unabhängige Relayer hat diese Anfragen abgeschlossen, indem er das Kapital an Benutzer in der Zielkette gesendet hat.Das Protokoll überprüft diese Fonds und kompensiert Relayer.

Das gesamte Protokoll hängt von mehreren wichtigen Mechanismen ab, um eine Cross -Chain -Vermögensübertragung zu erreichen.Der erste ist der Relayer -Mechanismus.Relayer stellt fest, wann Benutzer Fonds in die ursprüngliche Kette einreichen, und senden die Anforderungsgelder an Benutzer in der angegebenen Zielkette.Sie können ihre eigenen Mittel verwenden, um die Anfrage auszuführen, sodass sie Liquiditätsbeschränkungen ausführen können.Allerdings verfügt jedoch auch über ein Liquiditätspoolsystem als Sicherungslösung, um die Absicht zu lösen.Nach Abschluss der Absicht müssen Datenarbeiter und optimistisches Oracle -System überprüfen, ob die Absicht abgeschlossen sein muss, damit der Relayer eine Entschädigung erhalten kann.

Datenarbeiter sind Teilnehmer der Aufhellungsliste.Sie überwachten auch die Absicht, dass sie Handelspakete in optimistisches Orakel ausführen und vorgeschlagen haben.Optimistisches Oracle kann das von Datenmitarbeitern vorgeschlagene Transaktionspaket (nach einer Stunde Streitfenster) überprüfen.

Der gesamte V3 konzentriert sich auf den Bau von Anwendungen außerhalb der Brücke und konzentriert sich auf komplexere Cross -Chain -Wechselwirkungen.Mit dem über+-Protokollen können Protokolle die gesamte Brücke mit Infrastruktur mit anderen Transaktionen kombinieren und in eine Transaktion einbeziehen.Auf dem NFT -Markt können Benutzer beispielsweise Brücken, Münzen oder Brücken kombinieren und Interaktionen in Einzeltransaktionen kaufen.Dies reduziert die Anzahl der Benutzerdaten erheblich und spart potenziell Gaskosten, wodurch andere Benutzererfahrungsprobleme wie keine Vermögenswerte in der Zielkette gelindert werden.Zusätzlich zu+über+startete das Protokoll auch die Durchführung der gesamten Siedlung, um die Siedlung von Cross -Chain -Transaktionen durchzuführen, indem Cross -Chain -Einstellungen auf Protokollebene eine Cross -Chain -Einstellungen erreicht haben.Über+und über die gesamte Siedlung hinweg sind sich die Ziele, von der Absicht auf die kompliziertere Wechselwirkung zwischen Kreuzung zu wechseln, von der Absicht der Absicht und zu versuchen, ein modularerer Bestandteil von Cross -Chain -Transaktionen zu werden, nicht nur der Brücke.

In Bezug auf absichtliche Architektur und Protokoll ist sie besonders wichtig, da sie sich der Standardisierung von Cross -Chain -Absichten verpflichtet haben.Das Team UMA hinter dem überarbeiteten optimistischen Orakel hat zu Beginn dieses Jahres zusammen mit UNISWAP einen ERC-7683 gestartet, um eine Standard-API-Schnittstelle für Cross-Chain-Absichten zu erstellen.ERC-7683 konzentriert sich auf die Erstellung einer standardisierten API-Schnittstelle für die Cross-Chain-Absicht, um die Interoperabilität zwischen verschiedenen Cross-Chain-Absichten auf folgende Weise zu verbessern:

-

Definieren Sie eine Standard -Kreuzschainorderstruktur, um Kreuzkettenaufträge darzustellen.

-

Geben Sie die Isettlementcontract -Schnittstelle für Abwicklungsverträge an.

Debridge

Ähnlich wie zwischen Debridge verwendet Debridge Solver und absichtliche Architektur, um die Übertragung von Cross -Chain -Vermögenswerten und die Interoperabilität von Smart Contract zu realisieren.Es besteht aus zwei Strukturschichten: Protokollschicht und Infrastrukturschicht.

Die Protokollschicht befindet sich in der Kette und besteht aus einer Reihe von intelligenten Verträgen, die die Support -Kette unterstützen.Es verarbeitet die Verriegelung und Entsperrung der tokenbezogenen Währung an der Multi -Chain -Exchange, sendet die Transaktion von der Quellkette an die Zielkette und überprüft den Validator (verifiziert als), um die Legitimität und Authentizität der Transaktion zu gewährleisten.Als Teil der Infrastrukturschicht bestehen die Überprüfungen unter der Kette.Die Infrastrukturschicht besteht aus den Überprüfungen des Debridge -Knotens und des vollständigen Knotens der Stützkette.

Das Debridge Liquidity Network basiert auf diesen beiden Architekturschichten.Es verwendet Haushalte, um begrenzte Bestellungen für Cross -Chain -Transaktionen (ähnlich wie die Absicht) zu erstellen.Ähnlich wie bei den Arbeitsmethoden können Benutzer von DLN Absichten einreichen, einschließlich Zielketten, Token, Größe und Empfängeradressen.Solver unter der Kette kann die Zielkette beabsichtigen, sie zu verwirklichen.Um die Bestellung abzuschließen, muss der Solver detaillierte Informationen über die Absicht des intelligenten Vertrags bereitstellen.Wenn die Bestellung überprüft wird, extrahiert der Vertrag die erforderliche Menge an Token aus der Löseradresse, um die Absicht zu realisieren und an die Empfängeradresse zu senden.

Absichtsbasierter Handelsprotokoll

Basierend auf absichtlichen Transaktionen, ähnlich wie die Brücke, stützt sich auf professionelle Solver und Stadthändler, um den besten Ausführungspfad zu finden.Einer der wichtigsten Vorteile für Benutzer besteht darin, dass er nicht nur den Benutzerbedarf in einer separaten Zielkette (ähnlich der Betriebsmethode der Brücke) ermöglicht, sondern auch von separaten Ketten bis zur ursprünglichen Kette zu ermöglichen, die Benutzeranforderungen zu erfüllen.Dies erhöht die Liquidität erheblich, da die Haushalte zur Erlangung einer gemeinsamen Liquidität und Ausführung in mehreren Blockchains einsetzen und ihnen ermöglicht, potenziell Zugang zu Liquidität unter der Kette zu erhalten.

Mit beabsichtigten Transaktionen profitieren nicht nur von der Freigabe von Liquidität, sondern können auch potenziell komplizierte und vorherige programmatische Multi -Transaktion -Aufträge und eine bedingte Ausführung auf eine einzelne Transaktion aufweisen.Beispielsweise können Benutzer für Vermögenswerte, die möglicherweise nicht einmal in der ursprünglichen Kette vorhanden sind, durch Zeit, Menge oder Preis durch eine einzelne Transaktion Bedingungen erreichen.Zusätzlich zu diesen relativ einfachen Bestelltypen kann die von Absicht basierende Transaktion auch Benutzern es sogar ermöglichen, Transaktionen basierend auf dem Preistrend anderer Transaktionen auszuführen, Benutzern eine Reihe von Transaktionen in bestimmten Bestellungen auszuführen und sogar Online -Daten zuzulassen, um Transaktionen auszulösen, um Transaktionen auszulösen .

Schließlich ermöglichen die absichtlichen Transaktionen (bis zu einem gewissen Grad) eine Gastransaktion.Benutzer müssen möglicherweise weiterhin den Handel mit Token genehmigen, aber Protokolle wie Matcha (0x) ermöglichen es den Benutzern, ohne Gastransaktionen zu signieren, die nur Absichten einreichen.Dies macht Benutzer keine Sorgen um Gasgebühren.Darüber hinaus müssen Benutzer in der Regel Gasgebühren für fehlgeschlagene Transaktionen zahlen, und Entwürfe, die auf Absicht basieren, können diese Situation lindern.

Neben der Vereinfachung der Benutzererfahrung und der Linderung einiger Benutzererfahrungen im Zusammenhang mit Transaktionen können Transaktionen, die auf Absicht basieren, auch die Kapitaleffizienz verbessern.Solver, der für die Abschluss der Transaktionsauftrag verantwortlich ist, muss bei Abschluss der Bestellung nur Fonds investieren.Auf diese Weise kann der Löser bei -Demand Capital Engagement seine Ressourcen effektiver verwalten und an einem breiteren Markt teilnehmen, ohne die Kapitalnachfrage zu erhöhen.Daher kann der Wettbewerb zwischen Solver zunehmen, was den Händlern in verschiedenen Märkten bessere Preise und Liquidität bringen kann.

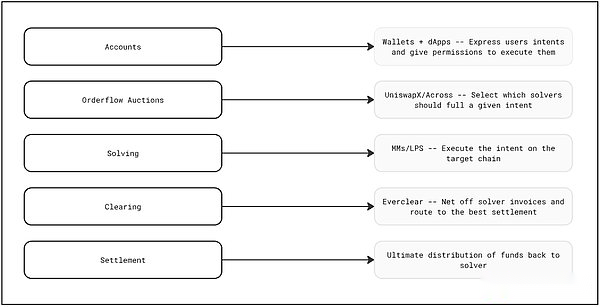

Everclear

Everclear ist eine von Absicht basierende Lösung, die Einschränkungen für das RE -Balance zwischen Ketten und Abrechnungsliquidität löst.Sie schlugen eine neue primitive, nämlich Clearing -Schicht vor, die es den Marktteilnehmern ermöglichte, den Netto -Kapitalfluss zwischen den Ketten zu erhalten, bevor die endgültige Kette und die Brücke angesiedelt wurden.Die Liquidationsschicht von Everclear ist auf Arbitrum -Orbit -Rollup (durch Gelato -Raas) konstruiert und verwenden Hyperlane mit charakteristischen Schichten, um mit anderen Ketten verbunden zu werden.

Kurz gesagt, das „re -balance -Problem“ kann verstanden werden als: Bei der Ausführung, die von der Kette übertragenen Fonds des Solvers, die sie benötigen, um ihre Kette nicht zu benötigen.Um sich effektiv wieder zu verbinden, muss sich der Solver in die Brücke, das Polymer, den CEX, den OTC -Zähler und die anderen verfügbaren Liquiditätsquelle jeder Unterstützungskette und -vermögen integrieren.Der Gleichgewichtsprozess ist teuer und diese Kosten werden schließlich an Benutzer weitergegeben.

Dies ist der Ort der Kampfkunst von Everclear.In allen Cross -Chain -Strömen ist es überraschend, dass 80%abgezogen werden können. Dies bietet eine enorme Chance, die Kosten des Endbenutzers zu senken.Möglicherweise besteht die Lösung zur Liquiditätsfragmentierung nicht darin, eine andere Brücke oder Liquiditätsschicht zu etablieren, sondern vorhandenen Teilnehmern besser zu koordinieren.

In diesem System generiert die Einzahlung eine Rechnung auf Everlear Rollup.Ein typisches Beispiel ist wie folgt:

Nehmen wir an, Alice und Bob sind der Solver des Solvers des Lösers.Alice neigt eher zum Arbitrum, während Bob Optimismus bevorzugt.

-

Alice führt eine Optimismus-Rabitrum-Transaktion aus.Bob führte eine 20 ETH Arbitrum-Optimismus-Transaktion durch.

-

Nehmen wir an, Fonds aus zwei ursprünglichen Transaktionen (10 ETH und 20 ETH) werden in Everclear über Optimismus bzw. Arbitrum gespeichert.

-

Everclears 50%der 20 ETH -Einlagen des Bob haben die 10 ETH -Siedlung von Alice mit fast null Kosten sofort besiegten.

-

Everclear will die Bob -Transaktion regeln, aber nur 10 ETH können zur Siedlung über den Optimismus verwendet werden.Das System versteigerte seine Rechnung und ermäßigte seinen Preis von 1 auf 0,99 US -Dollar.

-

Charlie bemerkte dies und speicherte 9,99 ETH über Optimismus.Everclear hat die Bob -Transaktion mit 19,99 ETH über Optimismus beigelegt.Charlie hat jetzt eine Rechnung von 10 ETH und verdient 0,01 ETH -Gewinne.

Alice und Bob kehrten schließlich zu ihren jeweiligen Ketten zurück, um mehr Transaktionen vorzubereiten.Es ist wichtig, dass dies unter dem Zustand des Nullbetriebs und der fast Nullkosten geschah.

ICHntentx

ICHntentx

Intentx ist eine Absicht, die ständige Vertragshandelsplattformen basiert.

Die Plattform verwendet Symmio als Siedlungsschicht, wobei der Symmio-Core-Vertrag zur Beilegung von Transaktionen und die Förderung direkter bilateraler Handelsprotokolle in der Kette verwendet wird.Symmio ist ein Handelsende des Punktes auf der Basis von Derivaten in der Kette der Absicht.

Diese symmetrischen Verträge überwachen weiterhin die Solvenz aller Teilnehmer und vermitteln alle Parameterunterschiede.Dies stellt sicher, dass die Abwicklung von Derivaten zwischen allen Parteien kein Vertrauen und keine Genehmigung erfordert.Im Wesentlichen wird Symmio mit dem Befragten kombiniert, um sie in einer isolierten symmetrischen Transaktion zu sperren.Dies sieht ähnlich aus wie die Absicht der Absicht auf oder Debridge:

-

Der Benutzer reicht die Absicht ein und gibt die Details der Position und des Whitelist Solver an.

-

Der Whitelist Solver verwendet einen Untergraphen oder einen Ereignishörer, um die Absicht zu überwachen.

-

Solver, die erste Verriegelungsabsicht, kann die Position einschalten, wenn sie ihrer Strategie entspricht.Solver kann auf dem Sekundärmarkt steigen oder Sie können ein Verschwinden wählen.

-

Die eingehende Position beinhaltet die Absicht, ID, Transaktionsbetrag, Durchschnittspreis und Oracle Signature.

-

Orakelsignaturen gewährleisten die Solvenz von Händlern und Löser und verhindern die Positionen, die zu Liquidation führen.

Einer der wichtigsten Vorteile von Intentx/Symmio ist, dass es Liquidität von anderen Ketten und sogar von CEX erhalten kann.Da Solver Liquidität aus mehreren Quellen erhalten und den Cross -Chain -Liquiditätspool verwenden kann, können Benutzer mehr bevorzugte Preise erzielen und große Bestellungen zum Mindestpreis -Effekt abschließen.

Unter normalen Umständen müssen Benutzer, wenn keine Transaktion auf der Grundlage der Absicht vorliegt, Liquidität von anderen Ketten zu erhalten, zu überbrücken, wodurch die Komplexität des Benutzerends erhöht wird.Und diese Komplexität und dieses Risiko wurden an Solver übergeben.

(2) Account Abstract

Account Abstract ermöglicht es Benutzern, ihre Vermögenswerte in intelligenten Vertragsbriefen zu speichern, anstatt in EOA (externe Konten) zu speichern.Dies verbessert die Programmierung und Funktionalität erheblich.

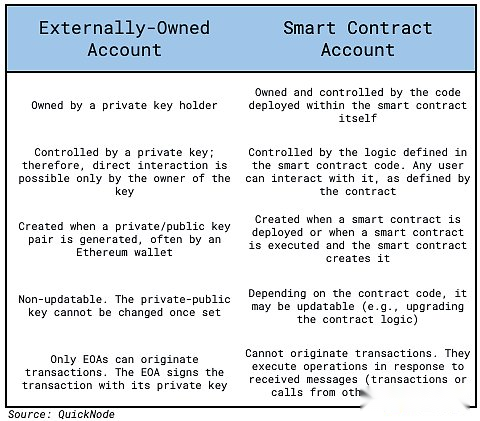

EOA und Smart Contract -Konto

EOA- und Smart Contract -Konten sind zwei Hauptkonten in der Blockchain, und jedes Konto hat unterschiedliche Merkmale und Spezifikationen.Das EOA -Konto wird vom privaten Schlüssel gesteuert und bietet eine direkte Benutzerkontrolle, während das Smart Contract -Konto von Smart Contracts in der Kette zur Bereitstellung programmierbar verwaltet wird.

EOA wurde unter der Kette erstellt, indem ein öffentlich -privates Schlüsselpaar (ein typischer Brieftascheneinstellungsverfahren) generiert wurde, das keine Kosten verursacht.Im Gegensatz dazu wurde das Smart Contract -Konto durch Transaktionen in der Kette erstellt, was eine Gasgebühr erfordert.

Obwohl EOA grundlegende und unverzichtbare Funktionen für die Blockchain -Interconnect bietet, z. B. das Senden von Transaktionen, die Interaktion mit intelligenten Verträgen und die Verwaltung nativer Vermögenswerte, können intelligente Vertragskonten kompliziertere Vorgänge gemäß ihrer Programmierlogik ausführen, um eine komplexe Automatisierung zur Automatisierung der Automatisierungstypen zu ermöglichen der Transaktion und Wechselwirkung in der Kette.Dies liegt daran, dass das Smart Contract -Konto EVM -Code und -speicher enthält, damit sie komplexe Vorgänge ausführen und den Status auf der Blockchain beibehalten können.

Das Gaskostenmanagement zwischen diesen Kontotypen ist ebenfalls unterschiedlich.EOA verlangt native Token, um Gasgebühren zu zahlen, wodurch die Benutzer den Restbetrag der nativen Währung für Transaktionen aufrechterhalten müssen.Intelligente Vertragskonten können andere Mautmechanismen verwenden, um eine größere Flexibilität bei der Verarbeitungsmethode der Transaktionskosten zu bieten.Das von ERC-4337 und EIP-7702 eingeführte Zahlungssystem ist diesbezüglich ein Beispiel, das Gaszahlungssubventionen unterstützt.

Die Kontoabstraktion scheint nur ein wenig Beziehung zur Kettenzeichnung zu haben, da sie nicht direkt die Cross -Chain -Wechselwirkung abstrahiert.Es hat jedoch mehrere wichtige Verbesserungen für die Benutzererfahrung eingeführt und unterstützt die Kettenabstraktion.

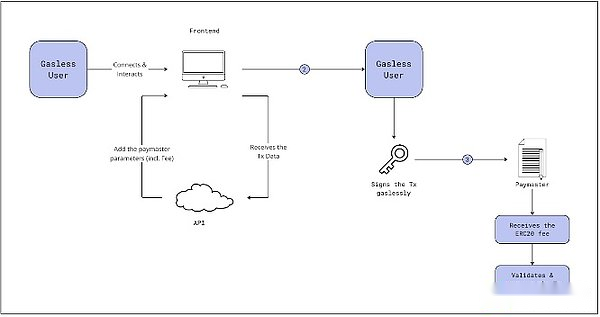

Es ermöglicht Benutzern, mit Protokollen und Ketten zu interagieren, ohne Gasgebühren zu zahlen oder ihre privaten Schlüssel zu verwalten, wodurch der Anleitungsprozess der neuen Kette und der Anwendungskette vereinfacht wird.Vereinbarung und Kette können die Gasgebühren der Benutzer bezahlen. Paymaster ermöglicht die Zahlungsgasgebühren für die Ketten, damit die Verwendung von Token für verschiedene Ketten die Kosten der Zielkette zahlen kann.Mit Gasabstraktion können Benutzer eine Token -Zahlungs -Transaktionsgebühr für verschiedene Ketten verwenden, die vom von Gas gezahlten Staffel abgeschlossen werden.

Darüber hinaus können mehrere Transaktionen durch Transaktions -Batch -Verarbeitung in eine einzelne Transaktion zusammengeführt werden, wodurch die Gesamtgaskosten gesenkt werden.Mit Yuan Transaction können Benutzer die Nachricht unter der Kette unterschreiben und Dritten Transaktionen einreichen.Brieftaschen können automatisch für bestimmte Transaktionen auf der Grundlage vordefinierter Bedingungen automatisch ausgeführt werden.Ein intelligenter Vertrag, den man betreiben kann, kann mit Verträgen an verschiedenen Ketten interagieren, um vereinfachte Cross -Chain -Atomtransaktionen zu erreichen.

Ein häufiges Problem bei der Implementierung der Kontoabstraktion in Ethereum und EVM ist, dass die Fundamentschicht unter Berücksichtigung der großen Menge an Vermögenswerten sehr wichtig ist.Es ist sehr schwierig, die Protokollschicht zu ändern, und kann extrem teuer sein, und dieser Preis wird normalerweise vermieden.Dies ist einer der Hauptgründe für die Abstraktion, die bei EVM nicht vollständig verbreitet ist.

ERC-4337

ERC-4337 wird gemeinsam von Vitalik Buterin, Yoav Weiss, Kristof Gazso, der Tirosh, Shahaf Nacson und Tjaden Hess geschrieben.

Es führt zur Abstraktion der Berichtspflicht ein und vermeidet Änderungen im Ethereum -Protokollebene, um die Möglichkeit der Einführung von Sicherheitsanfälligkeit auf Konsensebene zu verringern.Der ERC-4337 führt eine Kontoabstraktion mit einem Alt-Speicherpool vor.

ERC-4337 führte mehrere neue Komponenten für die Abstraktion der Kontoabteilung ein.Mit Benutzeroperationen können Benutzer die Transaktionen zusammenpacken, anstatt eine Reihe von Transaktionen nacheinander manuell auszuführen.Das einfachste Beispiel ist die Genehmigung für die Token und der Token -Swap.Bundler (in der Regel Validator oder Suchersuche) empfängt übermittelte Benutzeroperationen und packt sie zusammen mit anderen Transaktionen.Die Einreichung von Benutzeroperationen kann über ein Vertragskonto bearbeitet werden und das Vertragskonto kann Transaktionen basierend auf einer Reihe von Anweisungen oder Zielen starten.

Schließlich führt ERC-4337 den Paymasters Smart Contract ein, um eine flexible Gasrichtlinie zu erreichen, z. .

Paymasters können Benutzer Betriebsgebühren bezahlen und dem Bunder (Absender) für diese Vorgänge erstatten.

Dieser Vorgang enthält einige Schritte:

* Überprüfen Sie den Benutzerbetrieb der Brieftasche des Absenders.

* Wenn die Pflichtadresse bereitgestellt wird, wird der Paymaster -Betrieb überprüft.

* Geben Sie alle fehlgeschlagenen Benutzeroperationen auf.

* Führen Sie den Benutzerbetrieb der Brieftasche des Absenders aus.

* Verfolgen Sie das für die Ausführung verwendete Gas.

* Übertragen Sie die ETH in Bundler für das verwendete Gas.

* Wenn es sich um Paymaster handelt, wird die ETH im Paymaster -Vertrag zur Zahlung der Gasgebühr verwendet.

* Wenn Sie Paymaster nicht verwenden, senden Sie eine Brieftasche, um die ETH zu erstatten.

Paymasters eliminiert die Reibungserfahrung der Benutzer, eröffnete ein neues Modell für Benutzer, ermöglicht Benutzern die Zahlung von Netzwerkgebühren mit Nicht -GAS -Token und benötigt sogar die dritte Zahlungszahlung für diese Gebühren.

EIP-7702

EIP-7702 führt eine neue Art von Transaktion vor, mit der EOA als intelligentes Vertragskonto vorübergehend fungieren kann.

Es wird durch Hinzufügen des Felds „Contract_Code“ implementiert, um dies zu erreichen.

Basierend auf dem EIP-3074-Konzept verwendet EIP-7702 eine konservativere Methode, um das Upgrade kurzer zu machen und neue Betriebscodes einzuführen.Dieser Vorschlag hat einige wichtige Funktionen eingeführt, z. Spezifische Verwendungen bestimmter Verwendungszwecke für bestimmte, begrenzte Berechtigungszeichen für Sub -Keys).

Es ist kompatibel und im Einklang mit ERC-4337 konzipiert, sodass vorhandene Brieftaschen und Infrastruktur den temporären Upgrade-Mechanismus verwenden können.Der Vorschlag hat die Ethereum -Vereinbarung in mindestensem Maße geändert und sich auf die Kernfunktion des Upgrades temporärer Smart -Vertragskonten konzentriert.In der Praxis erhält EOA einen temporären Kontocode für eine Transaktion.Nach Abschluss der Transaktion wird der Kontocode aufgegeben und EOA in seinen ursprünglichen Zustand wiederhergestellt.Es wird erwartet, dass es in das kommende Ethereum -Netzwerk aufgenommen wird, dh das Prager/Electra -Upgrade (Pectra).

Ähnlich wie bei ERC-4337 ermöglicht EIP-7702 Dritte, Transaktionsgebühren für Benutzer zu zahlen.

Mit Paymaster unter EIP-7702 können Benutzer mit dem Ethereum-basierten Protokoll interagieren, ohne ETH zu halten.Stattdessen zahlt der Paymaster -Vertrag Gasgebühren.

Im Vergleich zu ERC-4337 ist der Gas-Sponsoring-Mechanismus in EIP-7702 flexibler.Es unterstützt verschiedene Sponsoring -Modi:

-

Kostenloses Sponsoring: Bewerbungen können alle Gasgebühren für ihre Benutzer zahlen, um Benutzer zur Übernahme zu ermutigen.

-

Alternative Token: Benutzer können ERC-20s verwenden, um Gasgebühren zu zahlen.Paymaster akzeptiert diese Token und zahlt die tatsächliche Gasgebühr für ETH.

-

Abonnementmodus: Dieser Service kann Gassponsoring als Teil des Abonnement -Service -Pakets verwenden.

-

Bedingungssponsoring: Paymaster kann die Bedingungen für die Zahlung von Gasgebühren auf der Grundlage des Handelstyps, des Benutzerverhaltens oder anderer Faktoren festlegen.

(3) AI Smart Body

AI Intelligence ist eine Einheit in der Kette, die nach Erhalt der Befehle, Eingabeaufforderungen oder Absichten, externe Teilnehmer (dh Benutzer) zu empfangen, Maßnahmen ergreifen kann.

Sie sind allgemeine künstliche Intelligenzsysteme, um mit intelligenten Verträgen in der Kette zu interagieren.Sie können von Benutzern oder autonom gesteuert werden.Sie können unabhängig voneinander komplexe Multi -Step -Aufgaben ausführen, mit intelligenten Verträgen und Protokollen interagieren, den Benutzern personalisierte Hilfe und Vorschläge liefern und Blockchain -Transaktionen gemäß den Benutzereingaben erstellen und Blockchain -Transaktionen ausführen.Sie zielen darauf ab, die verschlüsselte Umgebung leicht zu steuern, einschließlich des Verständnisses der Interaktion und des Mechanismus in der Kette, der Brieftasche, dem Protokollmechanismus, DAO und intelligenten Verträgen.

Die Schlüsselkomponenten der AI -Intelligenz in der Kette können in die folgenden drei Grundinhalte unterteilt werden:

-

Benutzerverschlüsselungsbrieftasche: Dies ist das grundlegende Element der Sicherheitsschlüsselverwaltung und der Transaktionsausführung.Mit verschlüsselten Brieftaschen können Benutzer von AI Smart empfohlene Transaktionen unterschreiben und autorisieren, um eine sichere und verifizierte Interaktion mit Blockchain -basierten Anwendungen zu gewährleisten.

-

Professionelles verschlüsselter Sprachmodell: Smarts intelligenter Kern ist ein großes Sprachmodell (LLM), das speziell auf einer Vielzahl verschlüsselter Datensätze ausgebildet ist.Dies umfasst umfassende Informationen zu Blockchain, Brieftasche, dezentraler Anwendung, DAO und intelligenten Verträgen.Spezialisiertes Training ermöglicht die Intelligenz, die komplexe verschlüsselte Umgebung effektiv zu verstehen und zu kontrollieren.Noch wichtiger ist, dass nach der Geldstrafe des LLM der am besten geeignete Smart -Vertrag von den am besten geeigneten Smart -Verträgen an Benutzer gemäß den Standardstandards bewertet und empfohlen werden kann, die sich auf die Sicherheit konzentrieren.

-

Langzeitspeichersystem: Diese Komponente umfasst Benutzerdaten und Informationen zu verwandten Anwendungen, die lokale oder dezentrale Wolken speichern.Es bietet einen breiteren Hintergrund für das Verhalten von AI Smart und unterstützt eine personalisiertere und genauere Hilfe, die auf historischer Interaktion und Benutzerpräferenzen basiert.

AI Smart bietet mehrere wichtige Verbesserungen, darunter die Verbesserung der Datenschutz- und Datenkontrolle der Benutzer, die Verbesserung der Anreizkonsistenz zwischen Benutzern und Agenten sowie die Fähigkeit des autonomen Übertragungswerts.

Aber vielleicht ist das Wichtigste, dass sie die Erfahrung verschlüsselter Benutzer erheblich vereinfachen und verbessern können, insbesondere im Hintergrund der Cross -Chain -Interaktion.Es ist nicht erforderlich, zwischen verschiedenen Ketten und Token manuell zu arbeiten. Flüssiger und billigster Weg.Zusätzlich zu einer einfachen Interaktion können sie auch kompliziertere Operationen abschließen, wie z. Partys.

Leider waren AI Smart und seine potenziellen Kettenanwendungen nicht wirklich machbar.Das jüngste AI Smart Protocol hat weder Wirksamkeit noch verleiht es seinem Potenzial.Wir konzentrieren uns auf die beiden Vereinbarungen, von denen wir glauben, dass sie miteinander verbunden sind, aber sie befinden sich immer noch in den frühen Phasen.Eines der Hauptprobleme (insbesondere in der Kette) der AI -Intelligenz ist möglicherweise unangemessenes Verhalten, sei es böswillig oder unerwartet.Da Benutzer diesen Smartmen erlauben, ihre Mittel zu verwenden, können sie verstehen, dass sie möglicherweise Zweifel haben, ob sie diesen intelligenten Parteien vollständig vertrauen, insbesondere weil das KI -Modell häufig Halluzinationen hat oder nicht befolgt Eingabeaufforderungen und Anweisungen.Es können einige vorbeugende Maßnahmen ergriffen werden, um diese Situation zu verhindern, z. B. Einschränkungen oder regelmäßige Einspritzaufforderungen, um korrektes Verhalten zu gewährleisten -aber diese sind zweckmäßiger.

Die AI -Intelligenz stellt jedoch die enorme potenzielle Verbesserung der Cross -Chain -Interaktion dar und kann die Anforderungen der Ketteninteraktion des Benutzers vollständig beseitigen und ihnen natürliche Sprachbefehle verwenden, um Angaben zu geben.

Wayfinder

Wayfinder ist ein intelligentes KI -Framework und ein Toolkit, das nicht mit der Kette zusammenhängt und nur für die Solana -Blockchain ausgelegt ist.Seine Hauptfunktion besteht darin, KI -Intelligenz mit Schnittstellen zu versorgen, die mit der Blockchain -Technologie interagieren und Transaktionen ausführen.Um dies zu erreichen, hat Wayfinder Verification Intelligence bereitgestellt, um neue Interaktions- und Ausführungspfade für die AI -Intelligenz zu bewerten und vorzuschlagen.Diese Pfade definieren die Prozesse und Schritte, die die AI -Intelligenz spezifische Börsen ausführen.Obwohl AI -Intelligenz diese Pfade verwenden kann, um Transaktionen auszuführen, arbeiten sie unter vordefinierten Einschränkungen.Sie können nur autorisierte Operationen wie Token ausführen und können keine Mittel ohne die Interaktion des Eigentümers verwenden.

Morpheus

Morpheus ist ein Protokoll, das sich auf die Entwicklung der AI -Intelligenz konzentriert.Das Projekt zielt darauf ab, ein allgemeines persönliches KI -Punkt -zu -Punkt -Netzwerk zu entwickeln, um als intelligente Partei zu fungieren, die intelligente Verträge für Einzelpersonen ausführen kann.

Morpheus -Netzwerk umfasst wichtige Interessen im Zusammenhang mit dem Quartett: Intelligente Verträge, verknüpfte Komponenten und intelligente Codierer. Die Ökologie.Um die Anreizmaßnahmen zu koordinieren, um Argumentation zu erhalten, verwendet das Projekt das Yellowstone Computing -Modell.

11. Schlussfolgerung

Aufgrund der Bemühungen des guten Willens (kontinuierliche Innovation und neuer Verbesserung auf der Vereinbarung) und der Anreizfehlausrichtung (der Bewertungsprämie der Infrastruktur) führt der Anstieg der Rollup, neue Ketten und Anwendungsketten im Bereich Verschlüsselungsbereich zu einer schwerwiegenden Liquidität und Fragmentierung der Nutzer . Probleme und Rückgang der Benutzererfahrung.

Diese Fragmentierung hat zu einer komplexen und frustrierenden Benutzererfahrung geführt.Für Entwickler bedeutet dies, dass Elemente an mehreren Ketten veröffentlicht werden und versuchen, Liquidität und Benutzer auf allen Ketten zu steuern.

Die potenzielle Lösung der Kettenabstraktion wird als potenzielle Lösung dieser Probleme geboren.Ziel ist es, eine solche Benutzererfahrung bereitzustellen, damit Benutzer den manuellen Betriebsprozess für die Interaktion mit mehreren Ketten vermeiden können.Dies schließt die Komplexität der abstrakten Brücke, Gas -Token, Konten und Brieftaschenfragmentierung, Liquiditätsfragmentierung und Schlüsselmanagement ein.Das Ziel ist es, eine ähnliche Erfahrung herzustellen, die traditionelle Internetanwendungen ähnelt.

Verschiedene Kettenabstraktionsmethoden werden entwickelt, von umfassenden Lösungen bis hin zu Komponenten -Level -Lösungen.Umfassende Lösungen wie in der Nähe, Partikel und Okto sind so konzipiert, dass sie eine Endabstraktion über mehrere Ketten hinweg liefern.Spezifische ökologische Lösungen wie Polygons Agglayer und Optimisms Superchain konzentrieren sich auf einheitliche Liquidität und verbessern die Interoperabilität in ihrer jeweiligen Ökologie.Komponentenlösungen wie vorsätzliche Vereinbarungen und Kontoabstraktionsmechanismen lösen spezifische Herausforderungen der Kettenabstraktion.

Basierend auf der Absicht, unabhängig davon, ob es für Transaktionen oder Brücken verwendet wird, wird erwartet, dass es die Wechselwirkungen zwischen den Kreuzungen vereinfacht und die Kapitaleffizienz verbessert.Sie ermöglichen es Benutzern, ihre gewünschten Ergebnisse auszudrücken, nicht spezifische Ausführungspfade, und der Solver konkurriert miteinander, um diese Absichten effektiv auszuführen.Diese Methode kann die Cross -Chain -Liquidität vereinen und den komplexen Cross -Chain -Operationen vereinfachen.

Account Abstract, insbesondere Kontoabstraktion, die durch Vorschläge wie ERC-4337 und EIP-7702 implementiert wird, bietet eine Verbesserung der Benutzererfahrung, indem ein flexiblerer Gaszahlungsmechanismus unterstützt und intelligente Vertragsfunktionen für Standardkonten aktiviert werden.Diese Innovationen können die Einstiegsschwelle neuer Benutzer erheblich verringern und die Interaktion über mehrere Ketten hinweg vereinfachen.

Das Potenzial der AI -Intelligenz in der Kettenabstraktion ist besonders aufmerksam.Obwohl es sich noch in der frühen Entwicklung der Entwicklung befindet, kann die AI -Intelligenz die Interaktion zwischen Benutzern und Blockchain -Technologie vollständig verändern, indem natürliche Sprachbefehle für komplexe Cross -Chain -Operationen aktiviert werden.Dies kann das Benutzererlebnis erheblich vereinfachen und es ermöglichen, von einer breiteren Publikum ein Blockchain -Technologie zu verwenden.

Kettenabstraktion ist für die Entwicklung verschlüsselter Technologie von entscheidender Bedeutung, insbesondere wenn man bedenkt, dass Ethereum Rollup als Verlängerungsplan übernommen hat, und die Erzählung modularisierter Konzepte und Anwendungskette wächst ebenfalls.Durch die Lösung fragmentierter Probleme und Komplexitätsprobleme kann die Kettenabstraktion ein einheitlichere und benutzerfreundlichere Kettenerlebnis erzeugen.Es ist jedoch wichtiger, auf die Kettenabstraktion selbst zu achten, die sich ebenfalls vor Herausforderungen stellen.Ironischerweise spiegeln die Fragmente von Kettenabstraktionslösungen die Probleme wider, die sie zu lösen versuchen.Viele vorgeschlagene Lösungen befinden sich noch in den frühen Entwicklungsstadien und stehen vor großen Technologien und Hindernissen.

Es ist erwähnenswert, dass es in den letzten Monaten eine Menge Untersuchungen zur Kettenabstraktion gibt. Abstraktion der Kette in dieser oder in einer Richtung.In Anbetracht dessen wird das Problem der Benutzererfahrung und -fragmentierung in den nächsten Jahren wahrscheinlich verbessert.