>

El 23 de agosto, CKB lanzó oficialmente la Red de Fibra Lightning Network Based CKB (red de fibra óptica),Una vez que se extendió esta noticia, rápidamente causó una discusión acalorada en la comunidad, lo que permite que el precio de CKB aumente rápidamente en casi un 30%en un día.La razón por la cual las noticias causan una fuerte respuesta es que la red Lightning tiene un fuerte encanto narrativo yLa fibra de CKB ha actualizado la red de rayos tradicional y ha realizado muchas mejoras para este último.

Por ejemplo, la fibra puede admitir de forma nativa los activos de tipo múltiple, como CKB, BTC, Stablecoin, etc., y la tarifa de manejo de CKB es mucho más baja que BTC y la velocidad de respuesta es más rápida puede hacer avances en UX.En el nivel de privacidad y seguridad, la fibra también ha hecho mucha optimización.

Además, las redes de fibra y BTC Lightning pueden conectarse y formar una red P2P más grande.Funcionarios de CKB incluso dijeron que se establecerán 100,000 nodos físicos en la red de fibra y rayos para promover la mejora y el progreso de la red de pago P2P.No hay duda de que esta es una historia sin precedentes.

>

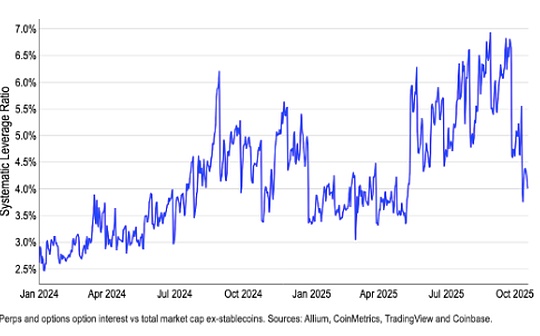

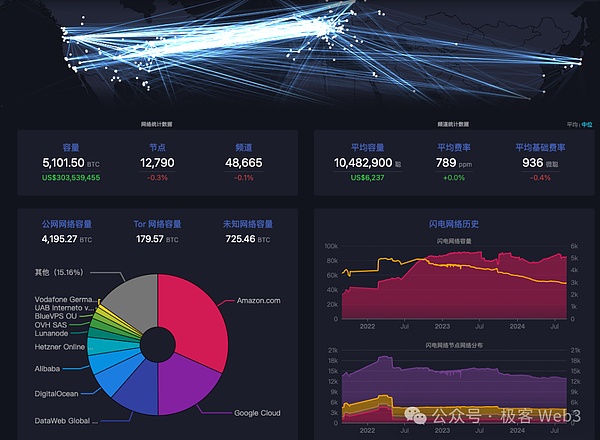

Si la visión oficial de CKB se realiza en el futuro, será enorme tanto para Lightning Network como para el CKB e incluso para el ecosistema de Bitcoin.Según los datos de Mempool, la red BTC Lightning actual tiene más de 300 millones de dólares estadounidenses de fondos, con una serie de nodos de aproximadamente 12,000, y se han construido casi 50,000 canales de pago entre sí.

>

Y en SpendMyBTC.com, también podemos ver que más y más comerciantes están apoyando el recibo de la red Lightning, siempre que el reconocimiento de BTC se esté fortaleciendo y más fuertes, el aumento de la red de rayos y la fibra y otros enlaces el día creciente.

El propósito de la interpretación sistemática de la solución técnica de la fibra,«Geek Web3» escribió este informe de investigación sobre el plan general de la fibra.Como un plan de implementación de la red de rayos basado en CKB, el principio de fibra es consistente con la gran superficie de la red de rayos bitcoin, pero está optimizado en muchos detalles.

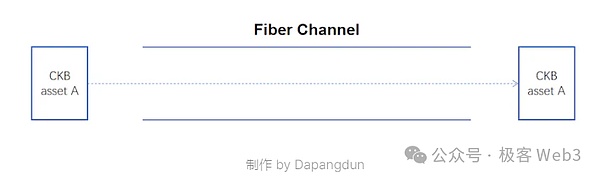

La arquitectura general de la fibra incluye las siguientes cuatro piezas principales: canales de pago, torre de vigilancia, ruta múltiple, pago cruzado.A continuación, primero explicamos el «canal de pago» más importante.

La piedra angular de Lightning Network y Fiber: canal de pago

La esencia del canal de pago es mover la transferencia/transacción bajo la cadena y tratarla, y luego enviar el estado final a la cadena por un período de tiempo para «establecerse».Dado que la transacción se completa en la cadena, a menudo puede eliminar las restricciones de rendimiento de la cadena principal, como BTC.

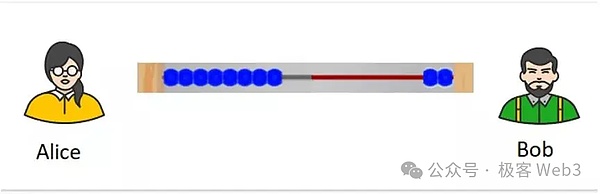

Suponiendo que Alice y Bob abran un canal juntos, primero construyen una cuenta multifirmada en la cadena y ahorran algo de dinero, como Alice y Bob, cada tienda cada uno cada uno, como sus respectivos saldos en el canal de la cadena.A continuación, las dos partes pueden hacer múltiples transferencias en el canal.

>

Por ejemplo, las dos partes comenzaron con 100 yuanes al principio.No es difícil para todos descubrir que el equilibrio de los dos no cambia.

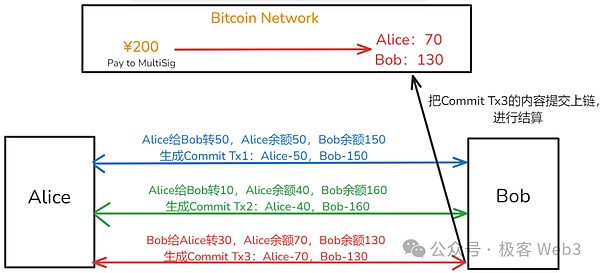

Si una parte sale del canal, el saldo actual Alice: 70/Bob: 130 Sincronización a la cadena, y el 200 yuan de las cuentas múltiples de la cuenta múltiple se transfiere a las dos o dos personas para completar el acuerdo.El proceso anterior parece simple, pero muchas situaciones complejas deben considerarse en la práctica.

En primer lugar, en realidad no sabes cuándo la otra parte quiere dejar el canal, cuandoTome el ejemplo anterior, Bob puede retirarse después de completar la segunda transferencia o retirarse después de las primeras transferencias, y el canal de pago no será obligatorio de solicitar, lo que permite a los participantes retirarse libremente.Para lograr esto, suponga que alguien saldrá en cualquier momento, y cualquier parte puede enviar el saldo final a la cadena para el acuerdo.

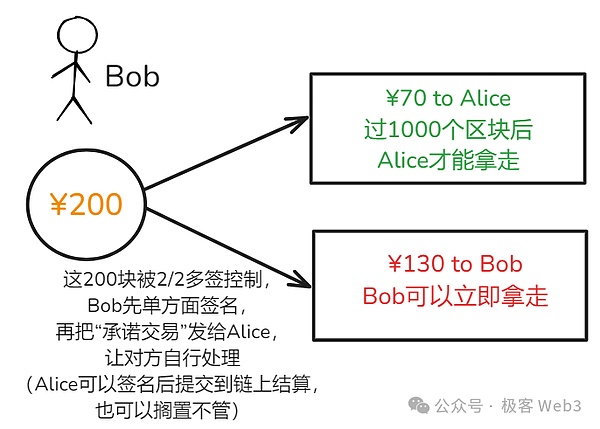

Entonces hay una configuración de «transacción de compromiso»,La «transacción de compromiso» se utiliza para declarar el último equilibrio entre las dos partes en el canal, y la «transacción de compromiso» correspondiente se generará cuando se produzcan cada transmisión.Si desea retirarse del canal, puede enviar la última «transacción de compromiso» a la cadena y sacar el dinero que merece de la cuenta múltiple.

>

Podemos escribir esta conclusión:La transacción de la promesa se utiliza para resolver la cadena en el equilibrio entre las dos partes en el canal.

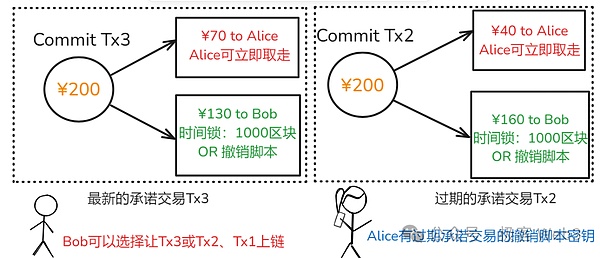

Pero aquí hay una escena malvada importante: Bob puede enviar el equilibrio vencido y la transacción de compromiso a la cadena,Por ejemplo, después de la confirmación de TX3 en la figura anterior, el saldo del BOB es 130, pero para obtener ganancias para usted, el Bob presenta el compromiso expirado TX2 a la cadena y declarar que el equilibrio propio es 160 , y el saldo de este saldo no es real.

Para evitar tales escenas de doble flujo, debe haber medidas de castigo correspondientes.En el diseño del canal, si alguna parte presenta el estado caducado y el compromiso TX a la cadena, no solo no se pagará como se esperaba, sino que la otra parte retirará.

Usado aquíLos dos conceptos son muy importantes para las «transacciones de compromiso asimétrico» y la «clave revocadora».Primero explicamos la «transacción de compromiso asimétrico».Tomando el comandante anterior TX3 como ejemplo, la siguiente figura es un diagrama esquemático de las transacciones prometidas:

>

Bob construye esta transacción de compromiso y luego se envía a Alice para que la otra parte la maneje.Como se muestra en la figura, esta es una transferencia de bitcoin, y declara que el 70 yuanes de la cuenta multi -firmada se da a Alice, 130 yuanes a Bob, pero las condiciones de desbloqueo del dinero son «asimétricas». .

Después de recibir la transacción prometida de la estructura BOB, Alice puede adjuntar su propia firma para satisfacer más de 2/2 firmas.Si ella no hace esto, puede continuar transfiriéndose en el canal.

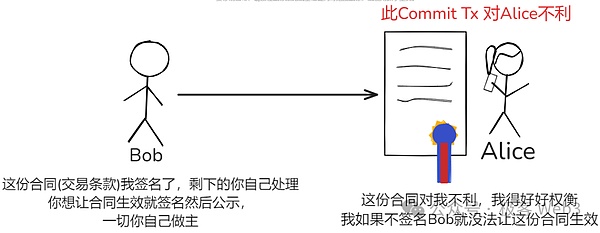

Aquí debemos prestar atención:Esta transacción de compromiso está construida activamente por Bob.En el diseño del canal de pago, solo Alice puede poner la transacción de la promesa de «desfavorable para usted» para activar la cadena esto se debe a que la transacción de la promesa debe firmarse durante más de 2/2.

Y Alice puede «recibir solo la firma de Bob, pero no enviarle su firma», «,», «,»Esto es como un contrato que no es bueno para usted.Si desea que el contrato entra en vigencia, firme y luego publicite.Obviamente, en el caso anterior, Alice tiene una forma de limitar a Bob.

>

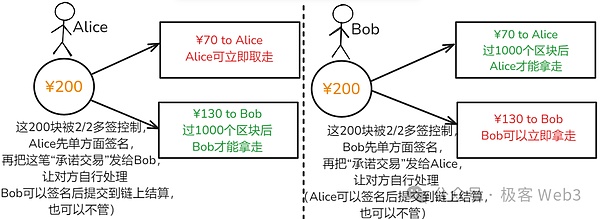

Entonces el punto es:Después de cada transferencia en el canal, habrá un par de transacciones prometidas.Al igual que abajo.Alice y Bob pueden construir una transacción prometida que sea favorable para ellos, en la cual la cantidad que merecen cuando el saldo/salida, y luego envíe el contenido de la transacción a la otra parte para su procesamiento.

Curiosamente,El «monto del ingreso» de estos dos compromisos del estado de transacción es el mismo, pero las condiciones de retiro son diferentes.

>

Explicamos anteriormente,Cada transacción de promesa debe firmarse más de 2/2 para entrar en vigencia.Las transacciones locales de compromiso construidas y favorables no están satisfechas con las firmas de 2/2, pero la transacción de compromiso que cumple con la firma 2/2 está en manos de Alice.Por el contrario, verdades similares.

Entonces,Alice y Bob solo pueden presentar sus compromisos desfavorables con ellos mismos.Y cuando regrese a la escena de «doble pago», si alguien presenta la transacción de compromiso caducado, ¿qué sucederá?

Aquí hay algo llamado «Revocación de la llave».Si el BOB presenta la transacción de compromiso caducado, Alice puede eliminar el dinero que el Bob merece revocando la clave.

Miramos la imagen a continuación.

>

Para el último TX3, Alice no revoca la clave,Solo después de que TX4 aparezca en el futuro, Alice puede obtener la clave de retiro TX3.Esto está determinado por las características de las contraseñas de clave pública y UTXO.

Podemos recordar la conclusión: mientras el Bob se atreve a presentar la transacción de compromiso caducado, Alice puede usar la clave revocadora para tomar el dinero de Bob como castigo.A su vez, si Alice es malvada, Bob puede castigarla así.De este modo,El canal de pago de 1 a -1 puede evitar efectivamente el pago dual.

Con respecto al canal de pago, la fibra basada en CKB tiene una optimización significativa en comparación con la red de rayos bitcoin, que puede transferir/transacciones nativas que admiten activos de tipo múltiple, como CKB, BTC y RGB ++ Monedas estables, mientras que la red Lightning puede Solo admite bitcoin nativamente bitcoin.Después de que se inicia Taproot Asset, la red Bitcoin Lightning no puede admitir de forma nativa los activos que no son de BBTC, y solo puede admitir indirectamente stablecoins.

>

>

(Fuente de la imagen: Dapangdun)

también,Debido a que la cadena principal de la capa1 en la que se basa la fibra es CKB, la tarifa de manejo consumida por la operación de abrir y cerrar el canal es mucho más baja.Esta es su ventaja obvia en UX.

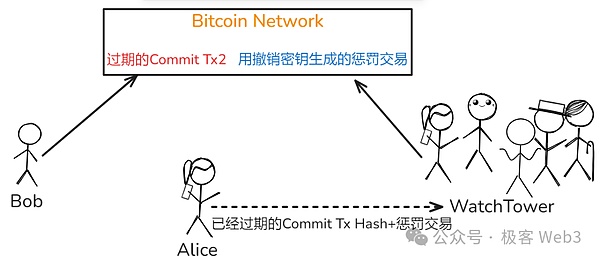

Seguridad de todo -Weather: Torre de vigilancia de Watchtower

Hay un problema con la clave de revocación mencionada anteriormente:Los participantes del canal siempre deben monitorear a la otra parte para evitar que la otra parte se escabulle de la transacción de compromiso vencido.Pero nadie puede garantizar 24 horas en línea,¿Qué debo hacer si la otra parte es malvada cuando estás fuera de línea?

A esto,Tanto Fiber como Bitcoin Lightning Network tienen el diseño de la torre de observación de vigilancia, lo que ayudará a los usuarios a monitorear las actividades en la cadena alrededor del clima.Una vez que alguien en el canal presente una transacción de compromiso caducado, WatchTower lo tratará a tiempo para garantizar la seguridad del canal y los fondos.

La explicación específica es la siguiente: para cada transacción de compromiso caducado, Alice o Bob pueden construir la transacción de castigo correspondiente por adelantado (use el retiro de las transacciones de compromiso caducado con la clave de retiro) Da la torre de vigilancia.Una vez que Watchtower monitorea a alguien para enviar la transacción de compromiso caducado, enviará la transacción de castigo y la cadena para el castigo dirigido.

>

Para proteger la privacidad de los participantes del canal, la fibra solo permite a los usuarios enviar el «castigo hash+del comercio de promesa caducado» a la torre de vigilancia, de modo que Watchtower no conocía el texto explícito de la transacción de la promesa al principio, sino solo sabía su hachís.A menos que alguien realmente envíe la transacción de compromiso caducado a la cadena, Watchtower verá el texto brillante y luego enviará la transacción de castigo para enviar la cadena.De este modo,A menos que alguien realmente haga malvado, Watchtower no verá los registros de transacciones de los participantes del canal(Incluso si lo ves, solo puedes ver uno de ellos).

Aquí tenemos que mencionar la optimización de la fibra en comparación con la red Bitcoin Lightning.El mecanismo de castigo mencionado anteriormente relacionado con la clave de cancelación se llama «Penalidad LN», yLa pena de LN de la red Bitcoin Lightning tiene desventajas obvias: Watchtower quiere preservar todo el hash de negociación de compromiso caducado y la clave de cancelación correspondiente, lo que causará mucha presión de almacenamiento.

Ya en 2018, la comunidad de Bitcoin propuso una solución llamada «Eltoo» para resolver los problemas anteriores, pero requiere Bitcoin Fork para admitir el código de operación Sighash_anyPrevout.La idea es que después de que la transacción de compromiso caducado está en la cadena, la última transacción de compromiso puede castigarla, para que los usuarios solo puedan guardar las últimas transacciones de compromiso.Pero el código operativo sighash_anyprevout aún no se ha activado, y la solución no se puede aterrizar.

yLa fibra implementa el protocolo DARIC para modificar el diseño de la clave de revocación, de modo que la misma clave de cancelación sea adecuada para múltiples compromisos caducados.Esto puede reducir en gran medida la presión de almacenamiento de Watchtower y clientes de usuarios.

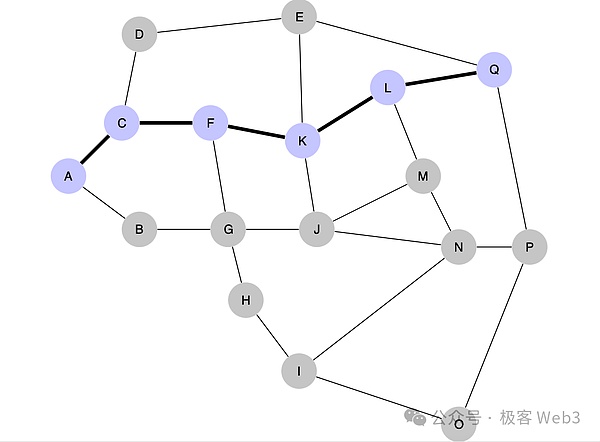

Sistema de transporte en la red: ruta múltiple yHtlc/ptlc

El canal de pago mencionado anteriormente solo es aplicable al escenario de transacción 1 a 1, y la red Lightning admite un pago de salto múltiple, es decir, la ruta se puede usar a través del nodo intermedio, de modo que las dos partes que no se establecen directamente se pueden transferir . Por ejemplo, Alice y Ken no tienen canales. Entre Alice y Ken puede ocurrir.yLa «ruta de múltiples saltos» se refiere a una ruta de transferencia a través de múltiples personas intermedias.

Las «rutas de múltiples saltos» pueden mejorar la flexibilidad y la cobertura de la red.Sin embargo, el remitente debe comprender el estado de todos los nodos y canales públicos.En la fibra, todos los canales abiertos, es decir, la estructura de la red está completamente revelada,Cualquier nodo puede conocer la información de la red dominada por otros nodos.Porque el estado de toda la red en la red Lightning está cambiando constantemente,La fibra utilizará el algoritmo de diámetro del circuito más corto de Dijkstra para encontrar la ruta del circuito más corta, de modo que el número de intermediarios sea lo más pequeño posible, y luego configure una ruta de transferencia entre las dos partes.

>

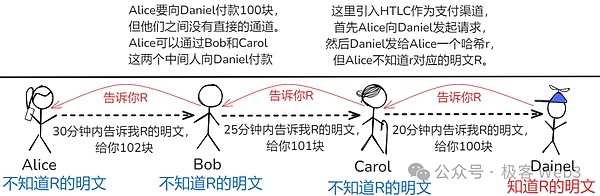

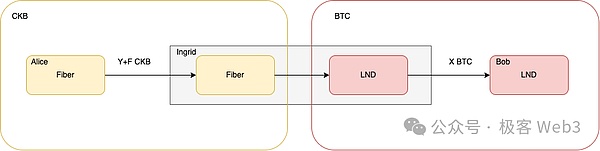

Pero aquí para resolver el problema de crédito de los nodos intermedios:¿Cómo garantiza que él es honesto?Debe haber una manera de evitar que los intermediarios hagan el mal,HTLC y PTLC se utilizan para resolver tales problemas.

Supongamos que Alice paga 100 yuanes a Daniel, pero no hay canal entre ellos.Y Alice descubrió que pueden pagar a Daniel a través de Bob y Carol.Esto es para introducir HTLC como el canal de pago,En primer lugar, Alice inició una solicitud a Daniel, y luego Daniel envió un hash r, pero Alice no sabía el pingsh r correspondiente a R.

>

Más tarde, en el canal con el Bob, Alice construyó la cláusula de pago a través de HTLC: Alice está dispuesta a pagar 102 yuanes, pero el Bob dirá una clave R en 30 minutos, de lo contrario, Alice retirará dinero.De la misma manera, Bob creará HTLC con Carol: Bob pagará 101 yuanes a Carol, pero Carol dirá una clave R en 25 minutos, de lo contrario Bob retirará dinero.

Carol fue hecho de la misma manera para crear HTLC en el canal con Daniel: Carol está dispuesto a pagar 100 yuanes, pero Daniel le contará sobre el texto brillante de R en 20 minutos, de lo contrario, Carol recuperará el dinero.

Daniel entiende que la solicitud de Carol para Key R es en realidad lo que Alice quiere, porque a nadie excepto a Alice le importará el contenido de R.Entonces Daniel cooperará con Carol para decirle el contenido de su R y obtener 100 yuanes de Carol, para que Alice logre el objetivo: 100 yuanes para Carol.

Después de eso, no es difícil imaginar: Carol le dijo a Bob a la clave R y obtuvo 101 yuanes;Observamos las ganancias y pérdidas de todos, podemos ver que Alice perdió 102 yuanes, Bob y Carol obtuvieron una ganancia neta de 1 yuan, y Daniel obtuvo 100 yuanes.El único dólar ganado por Bob y Carol es la tarifa de manejo que obtiene de Alice.

>

Incluso si alguien está atrapado en la ruta de pago anterior, por ejemplo, Carol no informa al Bob posterior de la clave R, y no hará que el Bob pierda: después del tiempo, el Bob puede retirar el HTLC construido.Alice también es la misma.

Sin embargo, hay problemas con la red de rayos: la ruta no debe ser demasiado larga.Algunos intermediarios pueden estar fuera de línea, o el equilibrio no es suficiente para construir un HTLC específico (como al menos 100 yuanes en cada persona media en el caso anterior).Por lo tanto, cada nodo intermedio se agrega a la ruta, se incrementará la posibilidad de errores.

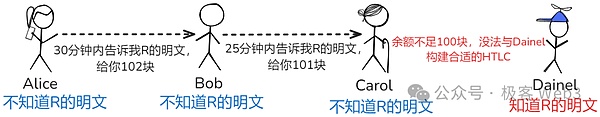

también,HTLC puede filtrar la privacidad.Aunque el enrutamiento de la cebolla puede proteger adecuadamente la privacidad,Por ejemplo, encriptó la información de la ruta de cada salto, excepto el iniciador inicial Alice, todos solo conocen el hogar adyacente hacia arriba y hacia abajo, y no conoce el camino completo.Pero de hecho, HTLC sigue siendo fácil de inferir.Nuestra perspectiva de Dios mira el siguiente camino

>

Supongamos que Bob y Daniel son dos nodos controlados por la misma entidad, y muchas personas reciben HTLC de muchas personas todos los días.Descubrieron que cada vez que Alice y Carol enviaron HTLC, las claves para saber son siempre las mismas, y la próxima víspera de la familia conectada con Daniel siempre conoce el contenido de la clave R.Por lo tanto, Daniel y Bob pueden adivinar que hay una ruta de pago entre Alice y Eve, porque siempre están relacionadas con la misma clave,Esto puede inferir la relación entre Alice y Eve y enviar monitoreo.

A esto,La fibra usa PTLC para mejorar la privacidad sobre la base de HTLC.Al combinar PTLC con enrutamiento de cebolla, la fibra puede ser una solución ideal para el pago de la privacidad.

también,La red de rayos tradicional tiene un escenario de «ataque de ciclismo de reemplazo», que permite robar los activos de la persona en la ruta de pago.Este descubrimiento incluso permitió al desarrollador Antoine R Care retirarse del desarrollo de la red Lightning.Hasta ahora, la Red Bitcoin Lightning aún no ha tenido medidas fundamentales para resolver este problema, lo que se ha convertido en un punto de dolor.

En la actualidad, los funcionarios de CKB pueden hacer que la fibra resuelva los escenarios de ataque anteriores mejorando al nivel del grupo comercial.Debido a que el ataque y la solución del ciclo de intercambio de reemplazo son la quema de cerebro, este artículo no tiene la intención de continuar aprovechando la longitud para explicar.

En general,Ya sea en la privacidad o la seguridad, la fibra la ha mejorado enormemente que la red de rayos tradicional.

Pagos de dominio cruzado entre fibra y bitcoin rightning red

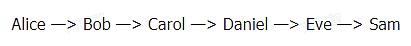

Usando HTLC y PTLC, la fibra puede lograr el pago de dominio cruzado con la red de rayos bitcoin, y puede garantizar que «la atomicidad del comportamiento de dominio cruzado», es decir, todos los pasos relacionados con los pasos relacionados con el dominio cruzado son completamente exitosos o fallido.

Después de garantizar el atómico del dominio cruzado, puede garantizar que el dominio cruzado en sí no cause pérdidas de propiedad.Puede hacer una interconexión de la red de fibra y bitcoin raying,Por ejemplo, se puede configurar una ruta de pago en una red híbrida compuesta de redes de fibra y rayos, y la transferencia del usuario al usuario directamente a la red BTC Lightning en la fibra (solo BTC) se puede utilizar en la red BTC Lightning con Activos CKB y RGB ++ en la fibra.

Simplemente decimos el principio: suponiendo que Alice ejecute nodos en la red de fibra, y Bob ejecuta nodos en la red Bitcoin Lightning,Alice quiere transferir algo de dinero a Bob, lo que puede realizar esta transferencia a través de proveedores de tránsito de dominio cruzado.Específicamente, Ingrid ejecuta nodos en las redes de fibra y BTC Lightning, respectivamente, actuando como intermediarios en la ruta de transferencia.

>

Si Bob quiere recibir un BTC, Alice puede negociar el tipo de cambio con Ingrid, como usar 1 CKB para cambiar 1 BTC.Alice puede enviar 1.1 CKB a Ingrid en fibra, y luego Ingrid envía un Bob Bob en la red BTC Lightning, e Ingrid dejará 0.1 CKB como una tarifa de manejo.

El método de operación específico es en realidad establecer una ruta de pago entre Alice y Bob e Ingrid, es decir, Alice -& GT;Verdades similares se han mencionado anteriormente.Una vez que Ingrid obtiene la clave R, puede desbloquear el bloqueo de dinero en HTLC.

Cabe señalar que estos dos comportamientos de dominio cruzado que ocurrieron en la red BTC Lightning y la fibra es atómica, lo que significa que dos HTLC se desbloquean y el pago de dominio cruzado se implementa con éxito.No se desbloquean, el pago de dominio cruzado falla, sin la situación de que Alice da dinero y Bob no puede recibir dinero.

(De hecho, el Middleman Ingrid puede desbloquear el HTLC de Alice después de conocer la clave R, pero lo que está dañado es Ingrid, no el usuario Alice, por lo que el diseño de la fibra es seguro para los usuarios)))

Este método no necesita confiar en terceros, puede lograr un comportamiento de transferencia entre diferentes redes P2P, y casi no se requiere modificación.

Fibra en comparación con otras ventajas de la red BTC Lightning

Mencionamos anteriormente,La fibra admite activos nativos de CKB y activos RGB ++ (especialmente stablecoins), lo que hace que tenga un gran potencial en el escenario de pago de tiempo real, y es más adecuado para la demanda diaria de pagos pequeños.

también,Hay un punto de dolor principal de la red Bitcoin Lightning, que es el manejo de liquidez.Todos pueden recordar lo que dijimos por primera vez, el saldo general en el canal de pago es fijo,Si el saldo de uno de ellos está agotado, no podrá transferir a la otra parte.

>

también,Si se encuentra en una red complicada de múltiples saltos, el saldo de algunos nodos intermedios no se puede transferir hacia afuera, lo que puede hacer que toda la ruta de pago falle.Este es uno de los puntos débiles de la red Lightning.

pero,En la red BTC Lightning, los pasos para inyectar liquidez, abrir o apagar el canal se llevan a cabo en la cadena BTC.假设你想开启一个容量为 100 美元的通道 , 但建立通道的操作花掉 10 美元手续费 , 那这个通道在初始化时就磨了你 10%的资金 , 这是让大多数人无法接受的;对于La inyección de lobebricity y otros trabajos también son los mismos.

La fibra tiene una ventaja muy significativa.En primer lugar, el TPS de CKB es mucho más alto que BTC, y la tarifa de manejo puede alcanzar el nivel de belleza.El programa de fibra ha lanzado una nueva solución con la capa de mercurio, para que el trabajo de inyección de liquidez pueda deshacerse de la operación en la cadena y resolver los problemas de UX y costos.

>

En este punto, nuestro sistema ha peinado la arquitectura técnica general de la fibra.Dado que los puntos de conocimiento involucrados en la red de fibra y rayo son demasiado y demasiado complicados, simplemente un artículo puede no ser capaz de cubrir todos los aspectos.En el futuro, lanzaremos una serie de artículos sobre el tema de Lightning Network y Fiber.