Par: Liz, brouillard lent

arrière-plan

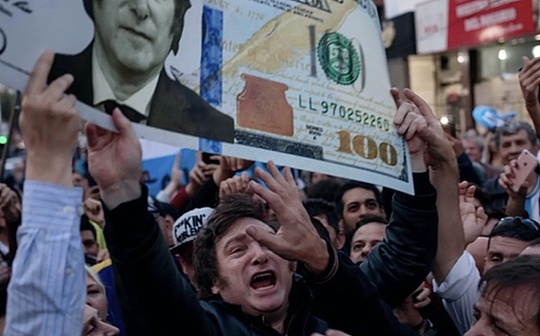

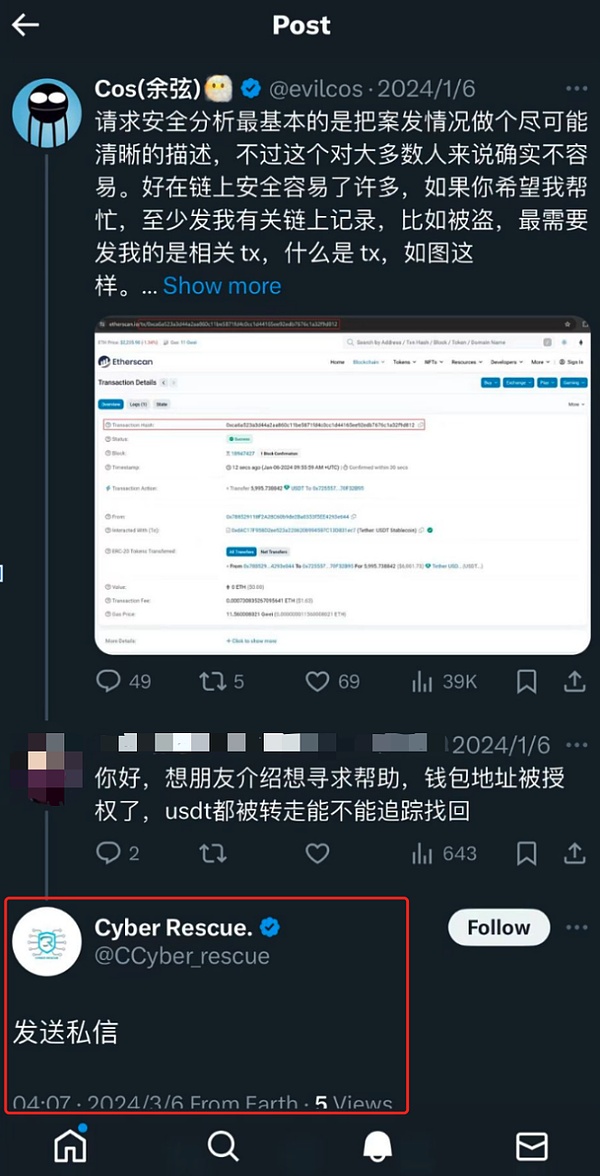

Récemment, Cyber Rescue a pêché la victime sous le couvert de « peut aider à récupérer / récupérer des fonds volés » sous le couvert « d’aider à récupérer / récupérer des fonds volés » sous le couvert de « Il est possible de se débarrasser des fonds volés ».En réponse à cette situation, l’équipe de sécurité du brouillard lente a réversé l’escroquerie et a révélé son processus de fraude, en espérant que la majorité des utilisateurs seraient vigilants et éviteraient d’être trompés.

Le processus de fraude

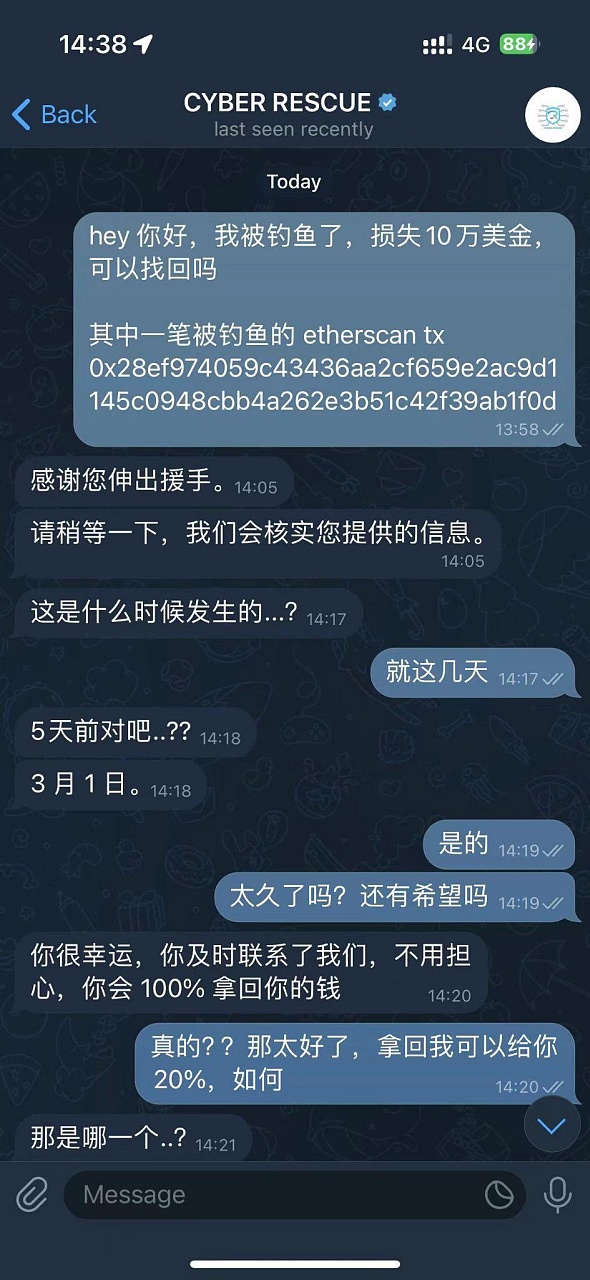

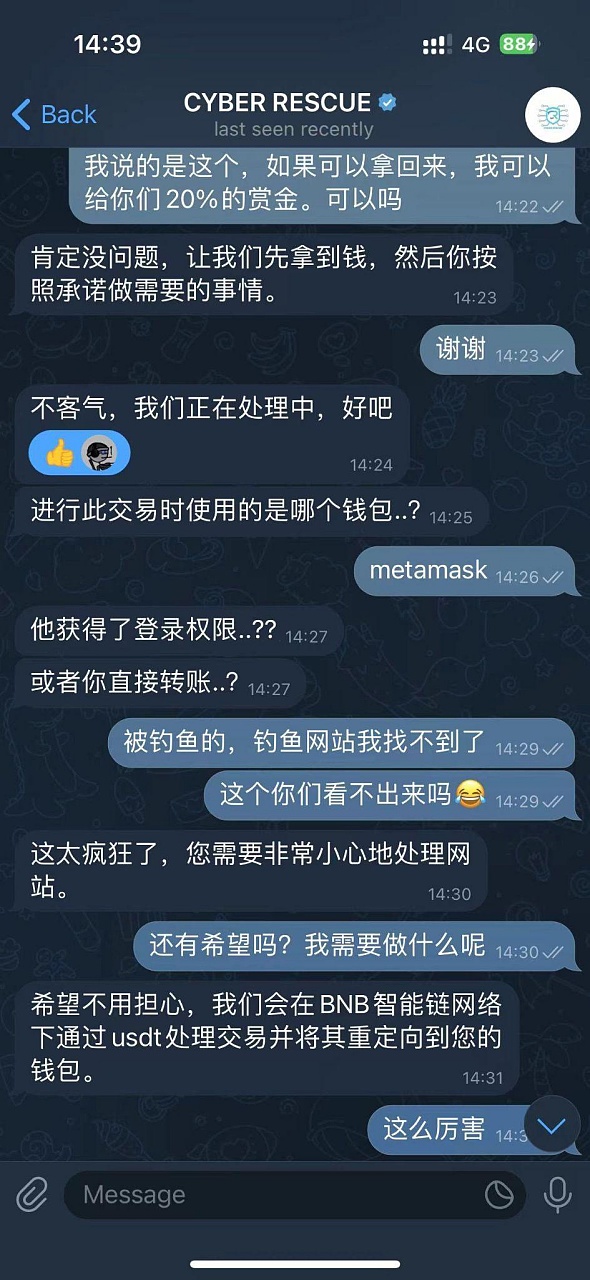

En tant que victime, nous avons contacté Cyber Rescue, qui a prétendu pouvoir récupérer des fonds volés à 100%.

1. Cyber Rescue demande d’abord à la victime de l’heure des volés, du portefeuille utilisé et des raisons des volées, puis dit que les fonds volés peuvent être récupérés à 100%. Le réseau de chaîne intelligente et les fonds volés seront traités.La victime doit télécharger Mathwallet, que l’escroc a expliqué devait guider la victime pour transférer les paramètres des utilisateurs et rediriger les fonds vers le portefeuille de la victime.

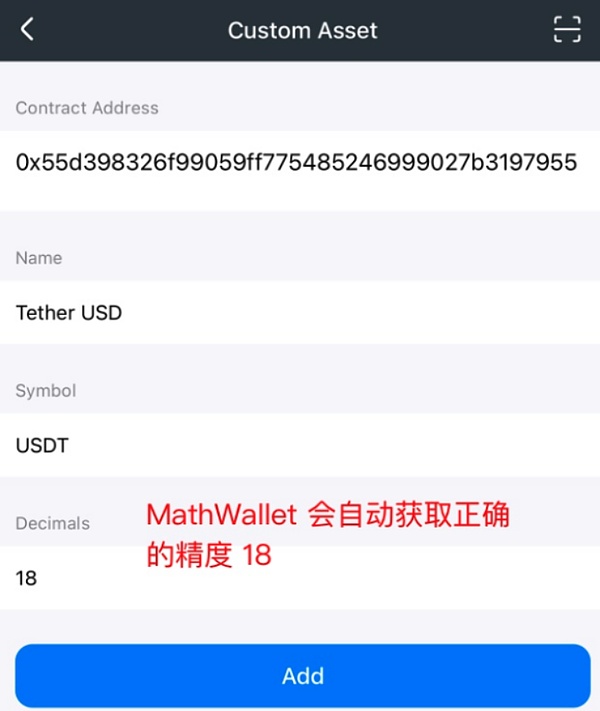

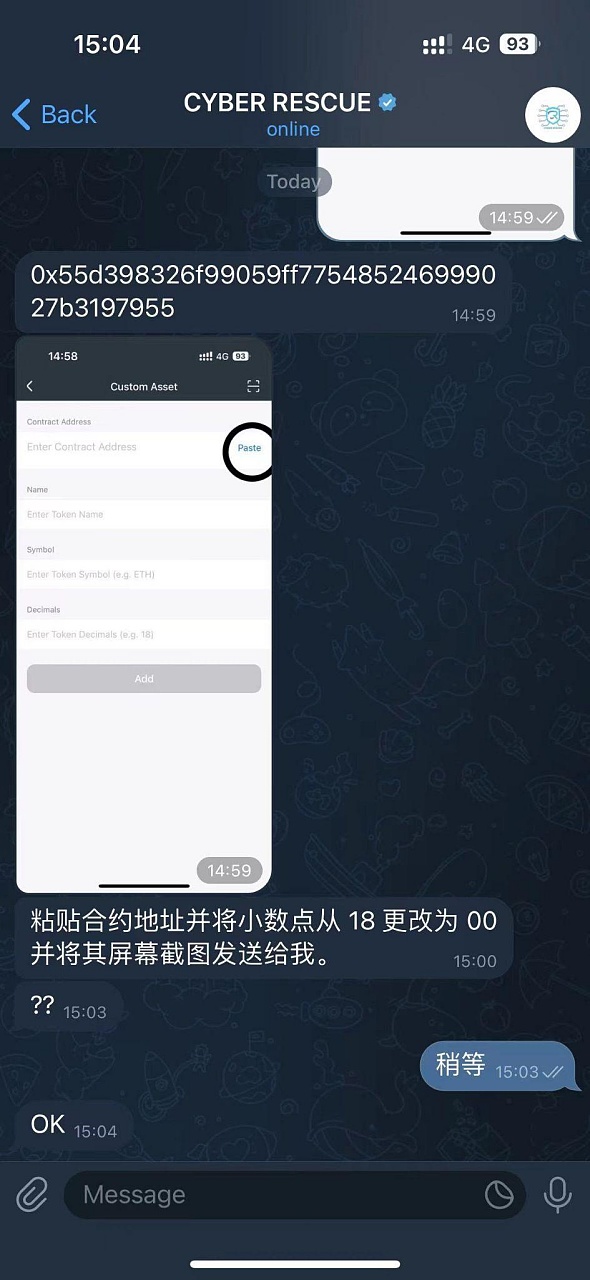

2. L’escroc a ensuite demandé à la victime de cliquer sur « Ajouter un actif personnalisé » sur la page d’accueil pour guider l’utilisateur pour entrer le contrat USDT 0x55d398326f99059ff775485246999027b3197955 (l’adresse du contrat est correcte). de 18.

À ce stade, l’escroc a souligné: lors du collage de l’adresse du contrat, changez de décimales de 18 à 0.Ainsi, la victime a ajouté un jeton USDT avec un contrat correct mais une précision incorrecte.Nous expliquons ici ce que sont les décimales (décimales).Plus la valeur des décimales est élevée, plus la précision du jeton est élevée.

Après que la victime ait fait, l’escroc a déclaré que ce serait bien.Parce que le logiciel de traduction a traduit le portefeuille Metamask dans un portefeuille Metamask, cela a confondu la victime et l’escroc a été choqué.

3. À ce stade, l’escroc a commencé son opération magique de « récupérer » les fonds volés:

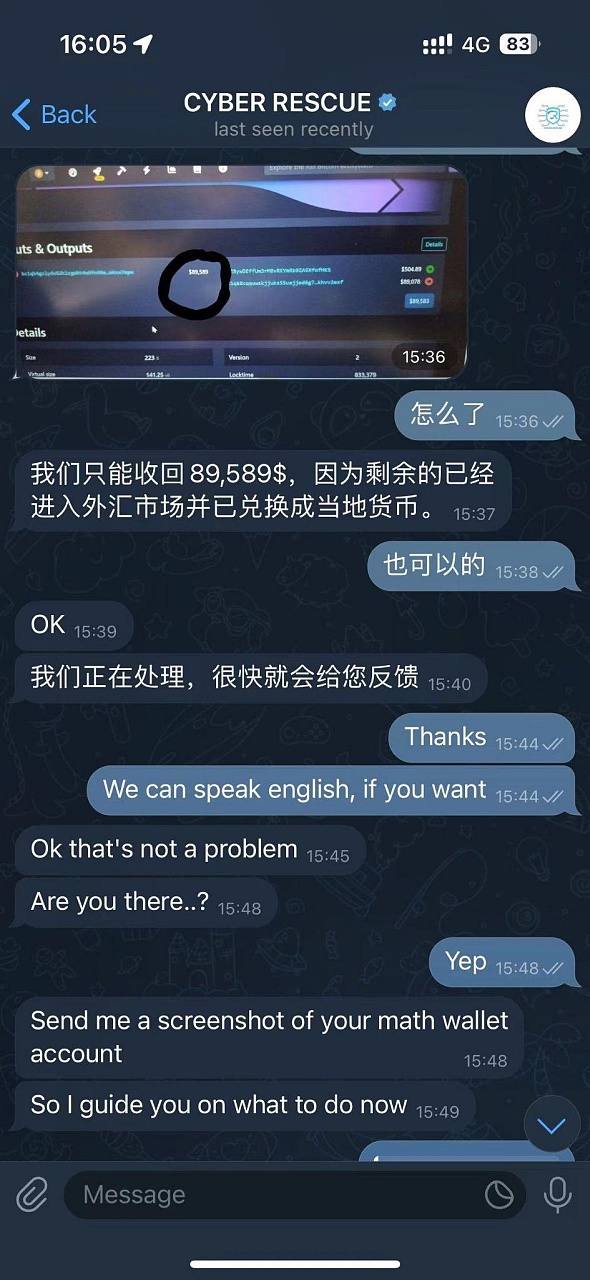

Après que l’escroc a vérifié les transactions volées que nous lui avons fournies, il a dit qu’il ne pouvait récupérer que 89 589 $ des fonds volés.

L’escroc a ensuite demandé à la victime d’envoyer une capture d’écran du compte Mathwallet et a rappelé à la victime: veuillez rester en ligne, le succès ou l’échec sera le premier à le faire.Cette phrase est quelque peu déroutante.

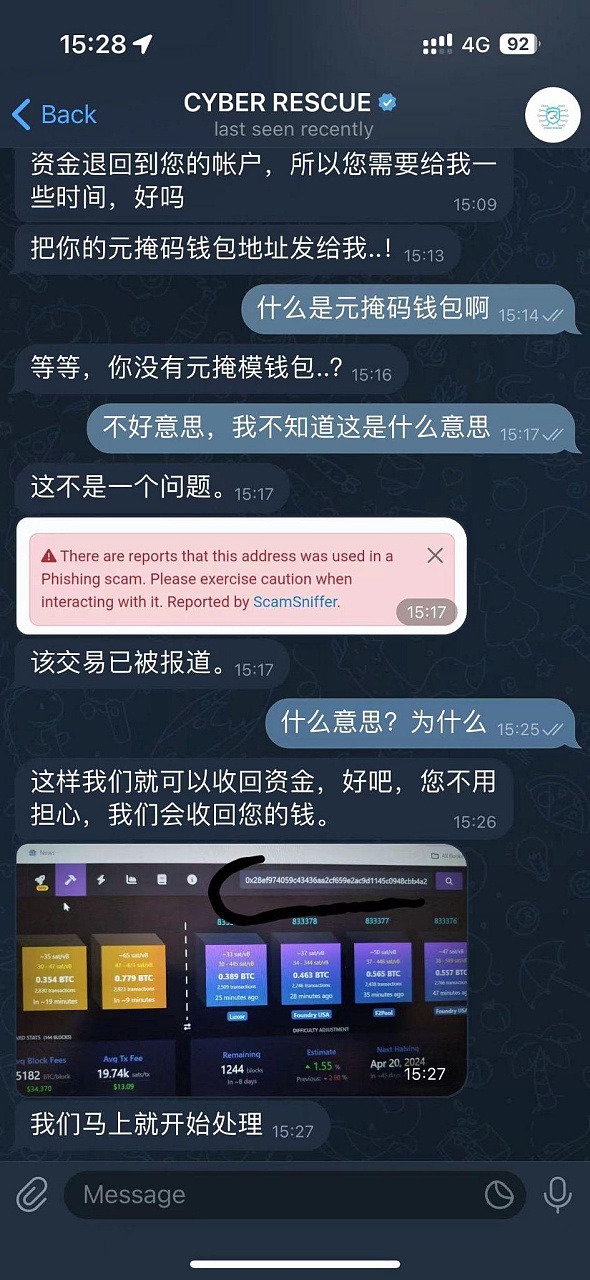

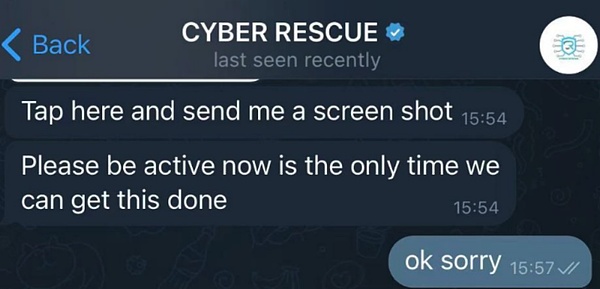

L’escroc a demandé à la victime de cliquer sur la clé privée d’exportation dans Manager Wallet pour guider la victime pour lui copier la clé privée.L’explication par l’escroquerie de la nécessité d’une clé privée est de connecter l’application à rediriger les transactions vers le portefeuille de la victime.Si les opérations précédentes de l’escroc ne vous ont pas suscitées, mais maintenant il se soucie de votre clé privée, fuyez!

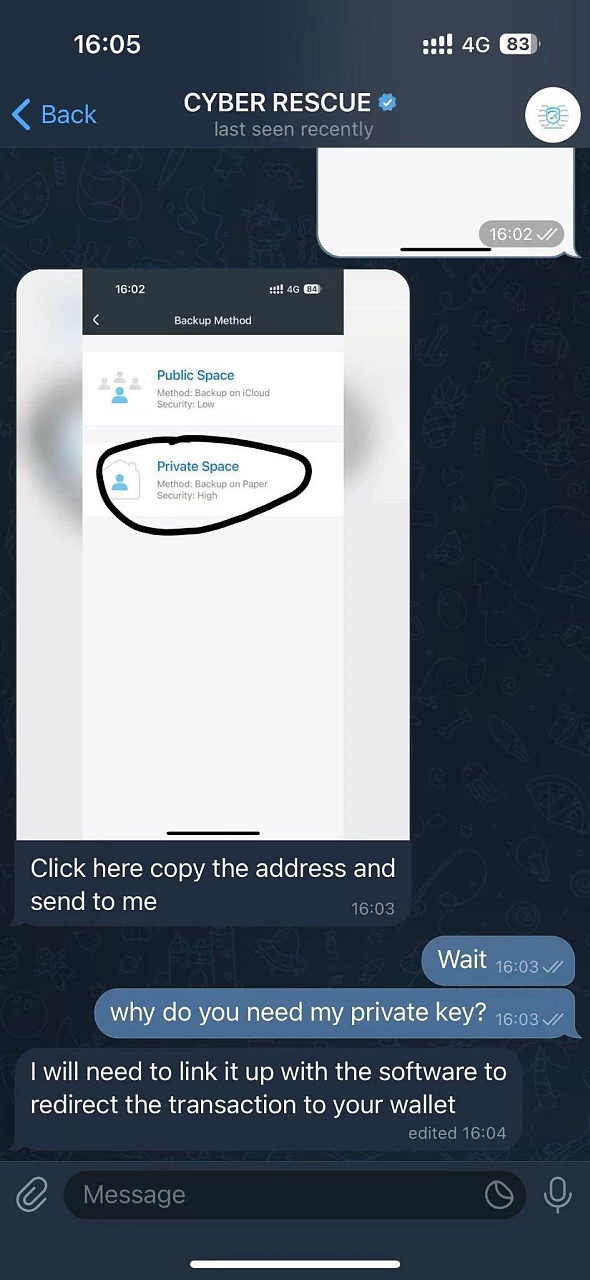

La victime a envoyé la clé privée à l’escroc.Bientôt, l’escroc a dit que l’opération avait été effectuée et qu’il pouvait vérifier son portefeuille.La victime a regardé le portefeuille et a constaté que le nombre d’USDTs s’est transformé en 89589 que l’escroc a promis de récupérer.

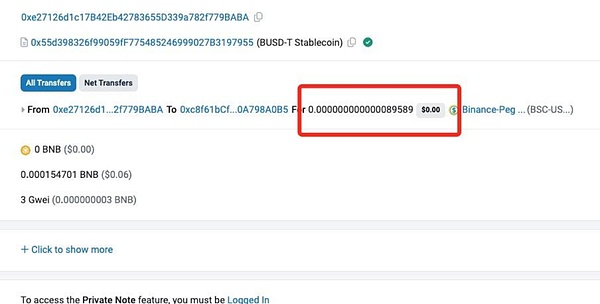

Requête sur le navigateur de blocs et a constaté que le nombre d’argent transféré par l’escroc à la victime était de 0,00000000000000000089589 USDT.En effet, la victime a précédemment changé les décimales du jeton personnalisé dans le portefeuille de 18 à 0 sous la direction de l’escroc. 89589 USDT est reçu.

(https://bscscan.com/tx/0x00901c40073dc1ec64041a3aee689874406fdb1bf7b112a6c380ec3839d6a8e5)

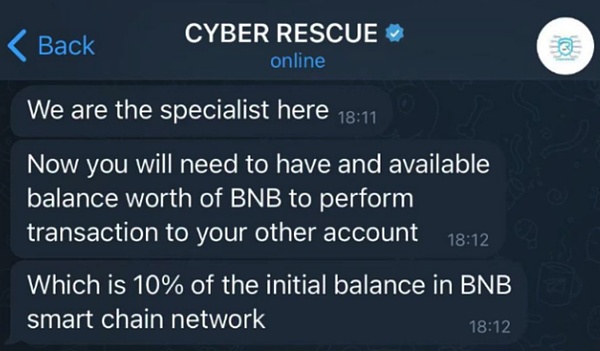

L’escroc a déjà trompé sa clé privée.Il a déclaré à la victime qu’il devait avoir suffisamment de solde BNB disponible pour exécuter des transactions sur d’autres comptes, ce qui devrait être de 10% du solde initial dans le réseau de chaîne intelligente BNB.Si la victime le croit, transférez le BNB d’une valeur d’environ 8968 $ dans le portefeuille au besoin, et il sera volé par le menteur.

Nous avons utilisé un navigateur en bloc pour visualiser l’adresse de l’escroc (0xe27126d1c17b42eb42783655d339a782f779baba) et avons constaté que l’adresse était fréquemment transférée à d’autres adresses en petites quantités, ce qui signifie que l’escroc a continué pour utiliser cette fraude pour commettre des crimes.

(https://bscscan.com/txs?a=0xe27126d1c17b42eb42783655d339a782f779baba& ;p=1)

Utilisez Misttrack (https://misttrack.io/) pour interroger l’adresse, et vous pouvez voir que la source des frais de traitement pour cette adresse est Binance.Misttrack a bloqué les adresses pertinentes et continuera de surveiller les fonds anormaux.

Mise à jour Mathwallet

Après avoir reçu des commentaires de l’affaire, Mathwallet a immédiatement corrigé et publié une nouvelle version, interdisant la modification manuelle des utilisateurs de précision.Les utilisateurs qui ont déjà installé Mathwallet devraient mettre à niveau dans l’App Store ou Google Play.

Résumer

Il y a des escroqueries sans fin dans la forêt sombre de la blockchain. étape par étape.L’équipe de sécurité du brouillard lente rappelle aux utilisateurs d’être vigilants.Si votre crypto-monnaie est malheureusement volée, nous fournirons des services d’assistance communautaire gratuits pour l’évaluation des cas, uniquement si vous soumettez votre formulaire conformément aux directives de classification (fonds volés / arnaque / ransomware d’arnaque).Dans le même temps, l’adresse de pirate que vous avez soumise sera également synchronisée avec le réseau de coopération INMIST Threat Intelligence pour le contrôle des risques.(Remarque: le formulaire chinois est soumis à https://aml.slowmist.com/cn/recovery-funds.html, et le formulaire anglais est soumis à https://aml.slowmist.com/recovery-funds.html)