Autor:Zeke & amp;

Es ist unmöglich, dass Blockchain Dreiecksdilemma (dh in Bezug auf Sicherheit, Expansion, Dezentralisierung und schwer ausgleichen). Lösung, das Dreieck -Dilemma wird erweitert.Wenn jeder denkt, dass der öffentliche Kettenkrieg kurz vor dem Ende des Krieges von Layer2 wird Celestia geboren.Dieses Projekt, das im Gesamtmodularisierungsplan von Ethereum versehentlich von Vitalik Buterin gefördert wird, ist zu einem neuen „Ethereum -Killer“ geworden, und seine Definition modularer Standards wird Ethereum zu einem neuen Streit zwingen.

Dieser Bericht beginnt vom Beginn der Datenverfügbarkeitsschicht (DA).

Inhaltsverzeichnis

>

Der Beginn der DA -Erzählung: Der Ursprung der Modularität

Die Geburt der modularen Blockchain stammt aus zwei White Papers.Dieses Papier beschreibt ein System, mit dem Light -Clients die Gestaltung von Betrug aus dem gesamten Knoten sowie das Design des Datenverfügbarkeitsprotokolls empfangen und überprüfen können, um das Gleichgewicht zwischen Kapazität und Sicherheit in der Kette zu verringern Sicherheit und Dezentralisierung opfern.

Dann führte Mustafa Albasan im Jahr 2019 eine neue Architektur ein, wenn das Whitepaper „Lazy Ledger“ geschrieben wurde. .Der Zweck dieser Architektur besteht darin, die Skalierbarkeit des vorhandenen Blockchain -Systems zu lösen.Er nannte diesen „Smart Contract Client“ zu dieser Zeit.Die Ausführung des Smart -Vertrags wird auf diesem Kunden über eine andere Ausführungsschicht ausgeführt, die der Prototyp von Celestia (das erste modulare DA -Layer -Projekt) ist.

Mit dem Aufkommen von Rollup ist diese Idee sicherer.Durch die Reflexion der Architektur der Blockchain und der neuen Kapazitätserweiterungstechnologie wurde Celestia geboren und definierte eine neue Paradigmenblockchain, dh die heutige „modulare Blockchain“.

Was ist modulare Blockchain

Die modulare Blockchain zielt darauf ab, das Dreiecksproblem zu lösen, das in der Branche seit vielen Jahren durch Abstract, Peeling und Re -Combination verwirrt ist.Einfach ausgedrückt, es geht darum, die Hauptfunktion der einzelnen Kette in einen Multi -Layer zu entkoppeln und sich auf die Implementierung eines Kapazitätserweiterungsschemas vom Typ Lejo zu konzentrieren.In einem breiten Sinne kann die grundlegendste Funktion einer einzelnen Kette in die folgenden vier Funktionsschichten abstrahiert werden:

-

Datenverfügbarkeitsschicht: Datenverfügbarkeitsschicht (im Folgenden als DA-Schicht bezeichnet) ist dafür verantwortlich, dass in der modularen Blockchain Daten im Netzwerk zugegriffen und verifiziert werden können.Es umfasst normalerweise Datenspeicher-, Übertragungs- und Überprüfungsfunktionen, um die Transparenz und das Vertrauen des Blockchain -Netzwerks sicherzustellen.In der modularen Architektur als Speicherung, Überprüfung und Bestätigung aller ursprünglichen Transaktionen in der Ausführungsebene.Gegenwärtig sind die repräsentativsten DA Es gibt keine gute Lösungsprüfung für traditionelles Rollup, aber der Bergbau der Kapazität von BTC ist sehr schnell).

-

Konsensschicht: Verantwortlich für das Protokoll zwischen Knoten, um die Konsistenz von Daten und Transaktionen im Netzwerk zu erreichen.Es überprüft die Transaktion und erzeugt einen neuen Block durch spezifische Konsensalgorithmen wie Workingload (POW) oder Equity Certificate (POS).Wie die öffentliche Kette müssen auch die meisten DA -Projekte ihre eigene Konsensschicht haben.

-

Ausführungsschicht: Die Ausführungsschicht ist hauptsächlich für die Behandlung von Transaktionen und die Ausführung intelligenter Verträge verantwortlich.Es enthält Transaktionsüberprüfung, Ausführung und Statusaktualisierung.Wir sind mit Layer2 vertraut (kann auch als Rollup bezeichnet werden, aber für die Verwendung des Hauptketten -DA Die modulare Blockchain mit Ausführungsschichten ist im Wesentlichen eine zentralisierte Blockchain, aber die Methode zur Überprüfung der Richtigkeit der Transaktion durch die Hauptkette kann die Sicherheit der Hauptkette erben.

-

Abrechnungsschicht: Verantwortlich für die Abschluss der endgültigen Abwicklung der Transaktion, um sicherzustellen, dass die Übertragung von Vermögenswerten und Aufzeichnungen dauerhaft auf der Blockchain gespeichert wird, und der endgültige Zustand der Blockchain bestimmt die Blockchain.Die modulare Siedlungsschicht dient hauptsächlich, um die effektiven Beweis- und Statusdaten des Rollups zu überprüfen.

Nach dieser Definition gibt es in der frühen Geschichte der Blockchain auch „modulare Pioniere“ aus Bitcoin wie Blitznetzwerken und Seitenketten.Aufgrund der vollständigen Merkmale von Bitcoin -Nicht -Turning ist der Fortschritt dieser Kapazitätserweiterungsschemata jedoch entweder extrem langsam oder es gibt verschiedene Mängel, und sie werden nicht weit verbreitet.Daher wurde die frühe Blockchain durch eine vollständige Rekonstruktion des zugrunde liegenden Rahmens in einer großen Innovation innoviert.Die ersten beiden sind schwer, langsam, dumm, und als Kernkette der Kernblockchain muss jedes größere Upgrade überlegen, wie die Orthodoxität und Sicherheit aufrechterhalten werden können.Die Ethereum -Mörder beschränken sich auf das Dreieck, egal wie sie sie verbessern.

Um dieses Problem zu lösen, wurde das System um Rollup von Vitalik Buterin auf die Tagesordnung gebracht.Dank der zunehmenden Reife von Betrugsbeweis und Null -Wissen -Beweis (Gültigkeitsbeweis) ist die Idee des Blitznetzes und der Seitenkette und der Implementierung der Implementierung der Implementierungsschicht auf Ethereum nach und nach Realität Das letzte Spiel wird als Dilatationsweg eingestellt, der um das Rollup -Upgrade aufgerüstet wird.Ist die Upgrade -Methode mit Rollup als Kern. Kann sie die vergangene Expansion wirklich übertreffen und das Endspiel des öffentlichen Kettenkrieges werden?

Einzelblockchain gegen modulare Blockchain

Vor der Modularisierung erlebte wir den öffentlichen Kettenkrieg.Wenn viele Menschen der Meinung sind, dass die Ära der öffentlichen Kette von Ethereum führend wird, wird Solana mit einer eigenen reibungslosen Erfahrung und einer sehr zusammenhängenden Gemeinschaft abgelehnt und wird wieder gegen den Fluss antreten

Sprechen wir über die persönliche Schlussfolgerung, dass die Modularität gewinnen wird, aber es gibt auch viele modulare Defekte.Wir denken hier an zwei Punkte, 1. Einführung von großer Gewinnung;

Beginnen Sie von der Zukunft der öffentlichen Kette

Zunächst stellen wir uns vor, welche ideale öffentliche Kette mit großem Gebrauch entspricht.Dies kann unter der einzelnen Kettenarchitektur und sogar einige der stärksten öffentlichen Ketten heute nicht erreicht werden.Da die Blockchain im Wesentlichen eine replizierbare bestimmte Zustandsmaschine ist, muss der Netzwerkstatus über alle Knoten synchronisiert werden, kopieren und verarbeiten die gleichen Daten, um die Konsistenz des verteilten Systems zu gewährleisten, um Dezentralisierung und Sicherheit zu erhalten.Dieser Framework ist natürlich nicht mit großer Einführung in Übereinstimmung übereinstimmt.

-

Niedrige Leistung entspricht der Leistung der Blockchain der Ebene eines einzelnen Knotens.

-

Eine große Anzahl von Online -Aktivitäten führt zu einer hohen Gasgebühr.

-

Die Daten der Anzahl der Tage verursachen die staatliche Explosion, was zu erhöhten Anforderungen an die Knotenhardware führt, insbesondere für den Festplattenraum dauerhaften Aufzeichnungen, was der Prämisse der Dezentralisierung widerspricht.

-

Das Upgrade der öffentlichen Kette ist unter diesem Rahmen äußerst schwierig.

-

Datenspeicher in der Blockchain: Alle Transaktionsdaten werden direkt in der Blockchain gespeichert.

-

Knotenüberprüfung: Auf alle Knoten können auf Daten zugegriffen und verifiziert werden.

-

Hohe Sicherheit: Da sich alle Daten auf der Blockchain befinden, kann jeder Knoten die Integrität und Wirksamkeit der Daten überprüfen.

-

Hohe Transparenz: Alle Daten können öffentlich sichtbar sein, leicht zu prüfen.

-

Dezentralisierung: Alle Knoten können auf vollständige Daten zugreifen, um die Dezentralisierung und Sicherheit des Systems sicherzustellen.

-

Schlechte Expansion: Eine große Datenmenge, die zur starken Belastung der Speicherung und Verarbeitung der Blockchain führt, was die Leistung und Skalierbarkeit beeinflusst;

-

Hohe Kosten: Die Kosten für die Speicherung und Übertragung einer großen Datenmenge sind hoch, insbesondere bei hohem Transaktionsvolumen.

-

Die Datenspeicherung befindet sich unter der Kette: Die meisten Transaktionsdaten werden unter der Kette gespeichert, nur in der Kette gespeichert und verifiziert.

-

Überprüfung des Lichtknotens: Der Lichtknoten muss nur die Daten in der Kette (z. B. den Hash -Wert) überprüfen, und es besteht keine Notwendigkeit, vollständige Daten zu speichern.

-

Gute Expansion: Reduzieren Sie die Datenmenge in der Kette, verbessern Sie die Verarbeitungsfähigkeit und Skalierbarkeit des Systems.

-

Niedrige Kosten: Reduzierte die Kosten für die Datenspeicherung und -übertragung, geeignet für große Anwendungen.

-

Speicher unter Sicherheitsabhängigkeiten: Die Integrität und Verfügbarkeit der Daten hängt von der Sicherheit und Glaubwürdigkeit des Speichers unter der Kette ab;

-

Hohe Komplexität: Erforderliche zusätzliche Mechanismen, um die Verfügbarkeit und Überprüfung der Daten unter der Kette zu gewährleisten und die Komplexität des Systems zu erhöhen.

-

BLOB -Speichervertrag: Ein Vertrag, in dem alle Daten gespeichert sind.

-

Leichter Client: Kein vertrauenswürdiger Client außerhalb der Kette können Sie problemlos auf Transaktionen und Quittungsdaten zugreifen.

-

RPC -Client: Veröffentlichen Sie den Datenblob -Client in Nahprotokoll.

-

Sicherheit: Erbe die Sicherheit des nahen Netzwerks

Und die modulare Kette, insbesondere wenn Rollup verrückt ist (L2, L3, L4 …), können ihre Leistung und Kosten dem zentralisierten Server unendlich nahe sein.Daher muss die Blockchain in die Mainstream -Überlegung gehen. ist eine aktualisierte Version von ICP (dh AR’s Hyperto Computer AO).Nach der aktuellen Modularisierung von Infra sind die meisten Entwickler für zukünftige Entscheidungen gleich.

Aus der Perspektive des Benutzers

Aus Perspektive von Leistung, Kosten und Kombination ist es in der Tat ein großer Sieg der Modularität.Aus der Sicht der Sicherheit und der Sprachausstattung ist die Modularisierung jedoch weitaus geringer als öffentliche Ketten wie Solana.Diese Schlussfolgerung kann sich ein wenig verwirrt fühlen.Wenn Rollup auf Ethereum basiert, ist dies nicht sicher an zweiter Stelle, ist nicht sicher?Dies beinhaltet tatsächlich das Problem der Vermögenszirkulation und der Modularität Es gibt mehr segmentierte modulare Funktionsschichten wie Liquiditätsschicht und Rechenleistungschicht.Die zukünftige Fragmentierung wird sich weiter intensivieren, aber Probleme mit einer Schicht können den Zusammenbruch des gesamten „Lego -Blockturms“ antreiben.[1]

Auf der anderen Seite erfordert die Übertragung von Vermögenswerten und Informationen im modularen System die Brücke.Benutzer müssen zuerst zwischen jeder Kette arbeiten, um die Vermögenswerte mit verschiedenen dritten Teilsbrücken zu übertragen. Die Verwendung von ETH als Gasgebührprojekt ist extrem flüssig und kann nicht erstellt werden.Diese Situationen werden niemals auf öffentlichen Ketten mit hoher Performance auftreten. dezentral.

Daher ist die Modularisierung nicht perfekt, aber in der Tat der einzige Ausweg in der aktuellen Phase.Fassen Sie schließlich einfach zusammen, dass die Modularisierung wahrscheinlich die einzige Möglichkeit für alle öffentlichen Ketten für die Zukunft ist.Es ist auch schwierig, komplexe Anwendungen und große Anwendungen in der Leistung einzelner Kette zu tragen.Rollup wird ohne höhere Leistung verwendet, und das Fehlen modularer natürlicher Unsicherer und Interoperabilität wird durch das vollständige Chain -Protokoll wie Layerero und Wurmloch bestehen (deshalb steht VC unter dem Druck von Milliarden von Bewertungen, voll auf diese Spur ), und schließlich wird es wirklich in das Web3 eintreten, wenn die Infra -Konstruktion perfekt ist.

Das Dilemma der Anwendungskette und der langen Schwanzkette

Bis heute floss das Layer2 -Projekt auf Ethereum, und das Konzept der modularen Ausführungsschicht ist in mehrere Ecken der Blockchain eingedrungen.Besonders für die kommenden Spiele und Anwendungsketten wie AI und Defi sind der Durchsatz und die Kosten der DA -Schicht der echte „Performance -Engpass“.Zusätzlich zur Anwendungskette kann sich die lange Schwanzkette auf der Rückseite nicht zu hohen Kosten leisten, aber da die horizontale Ausweitung von Ethereum in drei wichtigen Upgrades abgeschlossen werden muss (das aktuelle Upgrade von Kankun hat den ersten Schritt abgeschlossen) und) und im ersten Schritt abgeschlossen), und Der Fortschritt ist langsam und der Fortschritt ist in diesen beiden Aspekten langsam, er entspricht nicht den Bedürfnissen dieser Art von Rollup, also entkommen Sie sich Ethereum und finden Sie eine DA -Lösung, die den Bedürfnissen wirklich entspricht, unvermeidlich.

MODULE Zeichnungsdatenverfügbarkeitsschicht (DA)

Wenn es um das Problem der Kostenreduzierung geht, kann die derzeit niedrige DA -Lösung der Nicht -Main -Kette in drei Kategorien unterteilt werden: modulare DA, die Überprüfung auf Ethereum L2, um zu L3 zu werden und orthodoxie und verknüpfte Überprüfung zu erben (Validium, Plasma ).Da der L3 jedoch noch nicht ausgereift ist und die Lego -Steine hinzugefügt werden, werden die Risiken zunehmen.Das modulare DA -Projekt mit DA als Kernkonzept hat niedrigere Kosten, einfacher zu aktualisieren und Architektur und höherer Durchsatz.Was den repräsentativsten Celestia betrifft, betrug der Durchsatz das 44,6-67-fache des Ethereum Calldata vor dem Upgrade.Gemäß den auf der Grundlage von Manta -Netzwerk berechneten Gasgebührendaten sind die auf dem Manta -Netzwerk berechneten Gasgebührendaten und sparen Kosten in Höhe von etwa 2 Mio. USD (Datenquelle Celestia Labs CRO -Interviews im März dieses Jahres).

Nach dem Upgrade von Cancan hat Ethereum die DA -Kosten durch Blob Space um mehr als zehn Mal gesenkt.In der Tat gibt es nach den Berechnungsdaten von Datalenses immer noch mehr als das 100 -fache der Kostenlücke zwischen den beiden.Bevor Ethereum das gesamte Shard -Upgrade abgeschlossen hat, kann der modulare DA diesen Teil des Marktes immer noch beschlagnahmen, und zusätzlich zum modularen DA gibt es viele öffentliche Ketten und verwandte Projekte, die sich diesem Mietmarkt anschließen.

Mietmarkt

Tatsächlich kann das ultimative Ziel von Ethereum auch „Blockchain Wanda“ bezeichnet werden. „Miete. EssenzIm Falle des restlichen Ausführungsschichts ähnelt die vom Ethereum erforderliche Funktionsschicht dem modularen DA.Aus dieser Perspektive sind die ultimativen Ziele der beiden gleich.Dies wird zweifellos den großen Kuchen von Ethereum -monopolisiertem DA berühren. müssen die gleiche Tür sein.

Das Interessante ist jedoch, dass die Entwicklung des DA -Marktes von der Ethereum -Community nicht beeinflusst wurde.Nach dem Status Quo des gesamten DA -Marktes zu urteilen, werden nach der Nachfrage immer mehr DA -Projekte geboren.In Zukunft befindet sich auch der modulare DA auf der BTC, die das Rollup tragen kann.Die Modularität, die aus der Expansionserzählung von Ethereum stammt, wird ständig von anderen Projekten gefressen.

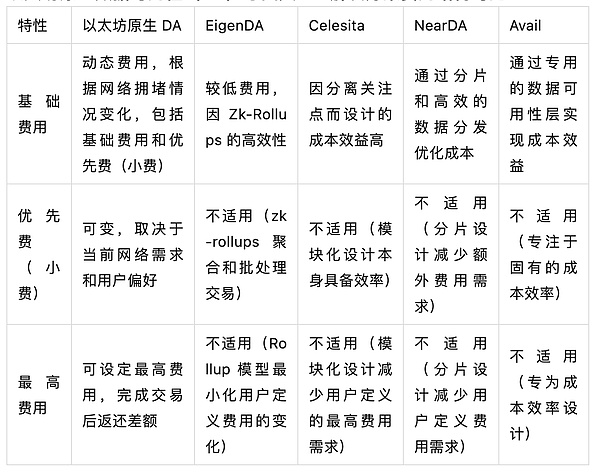

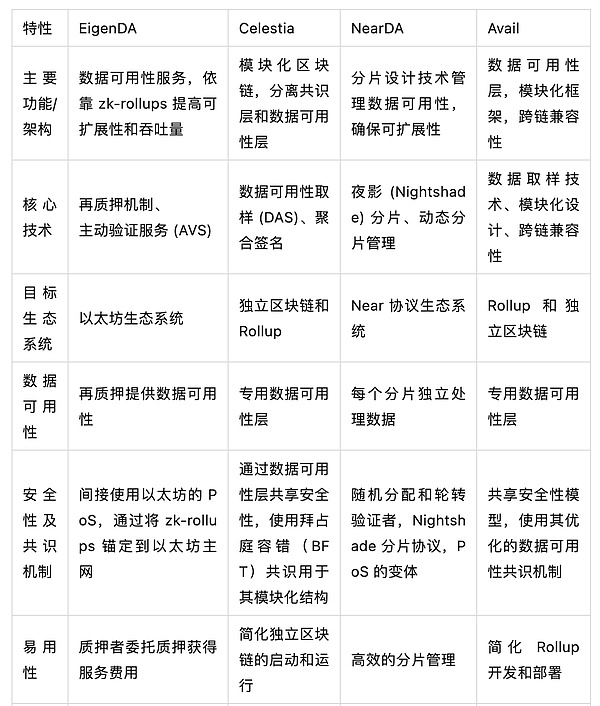

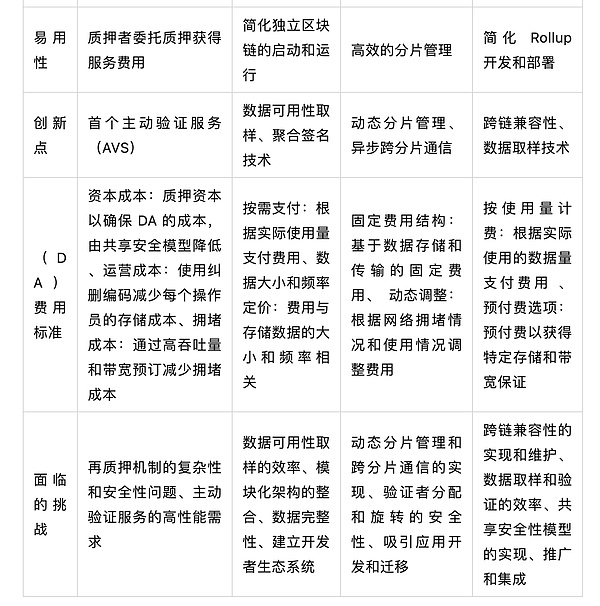

Vergleich der Nutzungsfähigkeit der Native Data Usability (DA) und vier DA -Lösungen Kostenstrukturvergleich

>

Der aktuelle Status und die Analyse der vier Hauptlösungen der DA -Spur

Wie oben beschrieben, bezieht sich die Datenverfügbarkeit auf die Fähigkeit aller Knoten, auf alle historischen Daten zuzugreifen und zu erhalten, die von Systemen im Blockchain -Netzwerk generiert werden.Um sicherzustellen, dass die Transaktion durch alle Überprüfungen korrekt überprüft wird, müssen alle Knoten vollständige Daten erhalten.

Die Datenverfügbarkeit in der Blockchain bezieht sich auf den Zugriff und überprüfbar, dass die Daten in der Blockchain erforderlich sind, wenn die Daten in der Blockchain erforderlich sind.Das Problem der Datennutzbarkeit ist eine zentrale Herausforderung bei der Skalierbarkeit der Blockchain, insbesondere bei Lösungen für die Sharding- und Schicht -2 -Lösungen.Es gibt zwei Hauptlösungen: Kettenlösungen und verknüpfte Lösungen.Sie haben jeweils Vor- und Nachteile.

Kettenlösung

Die Lösung in der Kette bezieht sich auf alle auf der Blockchain gespeicherten Daten, um die Verfügbarkeit und Integrität der Daten zu gewährleisten.Die Hauptmerkmale und Vor- und Nachteile dieser Methode sind wie folgt:

Besonderheit:

Vorteil:

Mangel:

Kettenlösung

Unter der Kettenlösung ist die Datenverbrauchsfähigkeit verfügbar, indem die meisten Daten unter der Kette gespeichert werden, und nur die erforderlichen Überprüfungsdaten (z. B. den Hash -Wert) auf der Blockchain, um die Verfügbarkeit von Daten sicherzustellen.Gemeinsame Kettenlösungen umfassen Datenverfügbarkeitsebenen (z. B. Datenverfügbarkeitsschicht) und Datenverfügbarkeitskomitees.

Besonderheit:

Vorteil:

Mangel:

Insgesamt hängt die Auswahl von Kettenlösungen und Kettenlösungen zur Datenverfügbarkeit von den Anforderungen bestimmter Anwendungen ab.Die Lösung in der Kette (Daten werden direkt auf der Blockchain gespeichert): Sie eignet sich besser für Anwendungsszenarien, die äußerst Sicherheit und Dezentralisierung sind, sich jedoch weniger auf Skalierbarkeits -Anwendungsszenarien konzentrieren.Die verknüpfte Lösung (Übertragungsdatenspeicherung und -überprüfung von der Blockchain in die Kette, wie z. Kostenanwendung, muss jedoch in Bezug auf Sicherheit und Komplexität einen gewissen Gewicht vornehmen.Die moderne Blockchain -Technologie kombiniert häufig zwei Methoden und gleicht Sicherheit, Dezentralisierung und Skalierbarkeit im Hybridmodus (wie die Fragment -Technologie in Ethereum 2.0) aus.

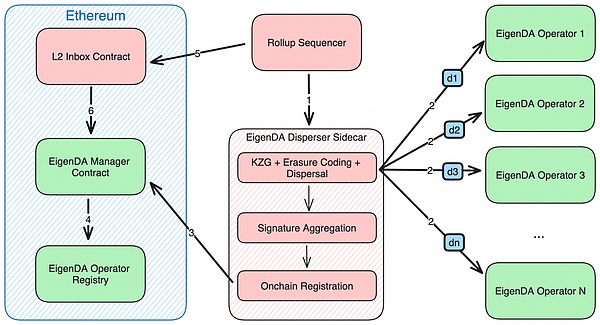

Eigenda: Servieren von Rollup -Daten Verfügbarkeit servieren

>

Eigenda zielt darauf ab, Rollups innovative DA -Lösungen zu bieten.Das gemeinsame Sicherheitssystem von Eigenlayer wird eine Multi -Node -Methode anwenden, um die Dezentralisierung sicherzustellen.

Durch die Bereitstellung eines dezentralen Daten Usability (DA) -Diens (DA) bietet er Rollup eine hocheffiziente, niedrige und sichere Datenspeicherung und -überprüfungslösung.Insbesondere lautet die Verfügbarkeit der Eigenda -Service -Rollup -Daten wie folgt:

1. Verwenden Sie die Wiedergängungsfunktion

Eigenda basiert auf Eigenlayer und verwendet die Re -Pledge -Funktion von Eigenlayer.Durch das Wiedersetzen können Ethereum -Zusagen Egenda verpflichtet werden, die Garantie für Datenverfügbarkeitsdienste zu gewährleisten.Dieser Mechanismus erhöht nicht nur die Flexibilität des Versprechens, sondern verbessert auch die Sicherheit des Systems durch die Teilnahme von Zusagen.

2. Datenfreigabe und Speicher

Rollup kann seine Transaktionsdaten an Eigenda veröffentlichen, anstatt direkt in der Hauptkette von Ethereum zu speichern.Eigene stellt sicher, dass diese Daten durch verteilte Speicher- und Überprüfungsmechanismen verfügbar sind und verifiziert sind.Diese Methode reduziert die Speicher- und Berechnungsbelastung der Hauptkette und senkt die Transaktionskosten.

3. Knotenüberprüfung

Im Eigenda -System sind Knotenbetreiber für die Durchführung von Datenüberprüfungsaufgaben verantwortlich.Die Zusagen verpflichtet sie diesen Knotenbetreibern an, und die Knotenbetreiber erhalten Servicegebühren durch Datenüberprüfung.Die Knotenbetreiber überprüfen und speichern Daten, die von Rollup übermittelt wurden, um die Integrität und Verfügbarkeit der Daten zu gewährleisten.

4. Active Verification Service (AVS)

Eigenda als erster aktiver Verifizierungsdienst (AVS) für Eigenlayer nahm aktiv an Datenüberprüfung und Wartung teil.Durch diesen Mechanismus bietet Eigenda einen effizienten Datenverfügbarkeitsdienst, mit dem Rollup seine Daten effizient speichern und überprüfen kann.

5. Sicherheits- und Durchsatz verbessern

Mit der Zunahme der Versprechen zu Eigene und der Entwicklung von beteiligten Knoten und Protokollen wird der allgemeine Sicherheits- und Transaktionsdurchsatz des Systems weiter erhöht.Die Teilnahme von Zusagen und Knotenbetreibern verbessert nicht nur die Datensicherheit, sondern verbessert auch die systematischen Skalierbarkeits- und Verarbeitungsfunktionen durch verteilte Speicher- und Überprüfungsmechanismen.

6. Integration und Interoperabilität

Mit offiziellen öffentlichen Informationen hat Eigenda eine Vielzahl von Schichten 2, einschließlich Mantel (Mantel von L1 bis Ethereum L2), Bitdao -Ökosystem und seine unterstützenden Produkte integriert im Optimismus, der im Eigennetzwerk von Eigen verwendet wird.Diese Integration verbessert die Interoperabilität von Eigenda, ermöglicht es ihnen, eine Vielzahl verschiedener Rollup -Lösungen zu bedienen und die Flexibilität und Anwendbarkeit des Systems weiter zu verbessern.

Kooperation und potenzielle Konflikte zwischen Eigen- und Ethereum Native Data Usability (DA)

In Bezug auf die Zusammenarbeit bietet Eigena spezialisierte dezentrale Datenverfügbarkeitsschichten und lindern effektiv die Belastung der Hauptkette von Ethereum, sodass sich die Hauptkette auf andere Kernfunktionen konzentrieren kann.Darüber hinaus verwendet Eigenda die Re -Pledge -Funktion von Eigenlayer, um die Sicherheit und Glaubwürdigkeit der Datenverfügbarkeit mit den Ressourcen des Ethereum zu verbessern.Diese kooperative Beziehung verwendet nicht nur das vorhandene Sicherheitsmodell von Ethereum, sondern bietet auch zusätzliche Garantie für Eigenda.

Durch die Integration des Layer -2 -Schemas in das Ethereum -Ökosystem wie Celo, Mantle, Fluent, Offshore und Optimismus hat Eigenda die Entwicklung des gesamten Ethereum -Ökosystems gefördert und die Popularität und Anwendung von Lösungen für die Popularisierung und Anwendung von Schicht 2 gewährleistet Lösungen für Schicht 2.Die technologische Innovation von Eigenda in der dezentralen Datenverfügbarkeit kann auch an die Ethereum -Community zurückgeführt werden, um den Fortschritt von Ethereum in der Datenverarbeitung und der Speicher -Technologie zu fördern.

Es gibt jedoch potenzielle Konflikte zwischen Eigenda und Ethereum Native DA.Zunächst kann der Kampf um verpfändete Ressourcen ein Problem sein. Das ursprüngliche Ethereum, das in Ethereum heimisch ist, führt den Versprechensmechanismus nativ.Zweitens kann die Dezentralisierung von Entwicklungsressourcen und Aufmerksamkeit zu Konflikten führen.

Darüber hinaus kann die Marktakzeptanz zu einem Problem werden.Schließlich können die Unterschiede im Governance -Mechanismus auch zu Konflikten führen.Die in Ethereum geborene DA und Eigenschaft können unterschiedliche Governance -Mechanismen haben.

Insgesamt haben die nativen DA -Lösungen der Eigenschaft von Eigenda und der Ethereum ihre eigene Leistung in Zusammenarbeit und Konflikten.In Bezug auf die Zusammenarbeit hat Eigena die Skalierbarkeit und Sicherheit von Ethereum durch spezielle DA -Dienste verbessert und die gemeinsame Entwicklung des Ökosystems gefördert.In Bezug auf Konflikte kann der Wettbewerb in Versprechen, Entwicklungsressourcen und die Marktauswahl die Entwicklung der beiden beeinflussen.Wie man die Beziehung zwischen beiden ausgleichen und koordiniert, wird ein wichtiges Thema für die kontinuierliche Entwicklung und Optimierung des Ethereum -Ökosystems in der Zukunft sein.

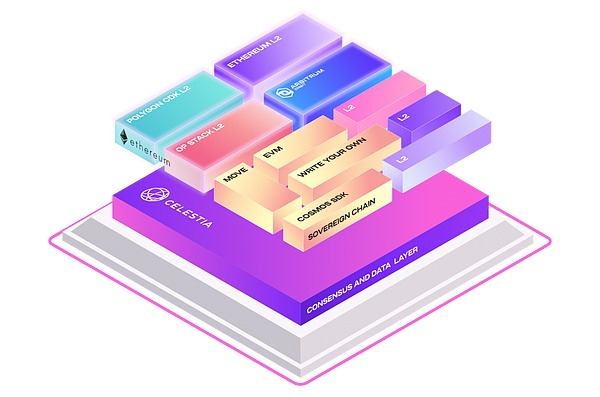

Celestia: Start unabhängiger Blockchain einfach machen

>

Die modulare Architektur von Celestia wird unabhängig in ihren jeweiligen Blockchains existieren, was eine Optimierung und Professionalisierung für bestimmte Fälle ermöglicht.Alle Entwickler, die auf dieser Architektur basierend auf dezentralen Anwendungen erstellen, können aufgrund der ursprünglichen Blockchain -Ausführungsschicht höhere Sicherheit und Skalierbarkeit genießen.In der modularen Blockchain von Celestia kann auch die Datenverbrauchsabtastung erreicht werden Periodenartikel: Modulare Blockchain: Neue Perspektive und DA -Ökonomie funktionaler Streitigkeiten).

Die Logik der einfachen Einsatzkette

In der Vergangenheit wurde eine Blockchain eingesetzt, um einen unabhängigen Konsensmechanismus zu etablieren, um das Netzwerk- und Incentive -Knoten zu überprüfen, sodass die Anforderungen an Ressourcen und Kosten sehr hoch waren.Die Celestia bietet einen vollständigen Konsens und die Sicherheit, sodass mehrere Ketten die Usability (DA) -Schize derselben Daten teilen können, wodurch die Vertrauensanforderungen der Kettenbrücke verringert werden und die gemeinsame Nutzung des offenen Ökosystems von Kosmos und die Freigabe von Ethereum kombiniert werden. Dadurch bietet es Möglichkeiten für die Offenheit und das Teilen der Sicherheit von Multi -Chain.

Modulare Struktur

Trennungskonsens und Ausführungsschicht:

Celestia separate Konsensschichten von Ausführungsschichten, sodass Entwickler sich auf ihre Anwendungslogik und intelligente Verträge konzentrieren können, ohne den zugrunde liegenden Konsensmechanismus zu verarbeiten.Konsens und Datenverbrauchsfähigkeit werden von Celestia bereitgestellt, die die Entwicklung und Bereitstellung von Blockchain vereinfacht.

Spezielle Daten Usability -Schicht

Data Usability Service:

Celestia bietet eine dedizierte Datenverfügbarkeitsschicht, um sicherzustellen, dass alle Daten in der Kette verfügbar und verifiziert sind.Die neue Blockchain kann diesen Dienst von Celestia nutzen, ohne einen komplexen Datenverfügbarkeitsmechanismus zu erstellen und aufrechtzuerhalten.Dies verkürzt die Entwicklungszeit und die Kosten und macht es bequemer, die unabhängige Blockchain zu starten.

Leichter Kundenunterstützung

Datenverfügbarkeitsabtastung (DAS):

Mit Celestia können Lichtknoten die Verfügbarkeit von Daten durch Datenverfügbarkeitstichproben ohne Herunterladen und Speichern von Daten aus der gesamten Blockchain überprüfen.Dies verringert die Hardwareanforderungen des Knotens, sodass mehr Entwickler ihre Blockchain problemlos starten und pflegen können.

Verbesserte Skalierbarkeit

Hoher Durchsatz und niedrige Kosten:

Durch die Trennung von Konsens und Datenverbrauchsfähigkeit bietet Celestia eine höhere Skalierbarkeit.Entwickler können eine Antragskette mit hohem Durchsatz erstellen.

Sicherheit teilen

Sicherheitsmodell teilen:

Die neu gestartete Blockchain kann die Sicherheit von Celestia teilen und ihren starken Konsens- und Datenverfügbarkeitsdiensten nutzen.Dieses Sicherheitsmodell für gemeinsame Nutzung verringert die Belastung für die Einrichtung eines unabhängigen Sicherheitsmechanismus für die Entwicklung des Entwicklers und verbessert gleichzeitig die Sicherheit und Zuverlässigkeit des Gesamtsystems.

Flexible Entwicklungstools

Entwicklungstools und Dokumentenunterstützung:

Celestia bietet eine Reihe von Entwicklungstools, SDKs und detaillierten Dokumenten, mit denen Entwickler beginnen und ihre eigene unabhängige Blockchain erstellen können.Diese Tools und Ressourcen vereinfachen den Entwicklungsprozess und machen die neue Kette intuitiver und bequemer.

Celestia insgesamt durch modulare Architektur, spezielle Datenverfügbarkeitsschicht, leichte Kundenunterstützung, verbesserte Skalierbarkeit, Freigabesicherheit und reichhaltige Entwicklungstools, reduziert Celestia die Komplexität der Start unabhängiger Blockchain erheblich.Entwickler können sich auf Innovation und Anwendungsentwicklung konzentrieren, ohne sich um die komplexe Realisierung der zugrunde liegenden Infrastruktur zu sorgen.

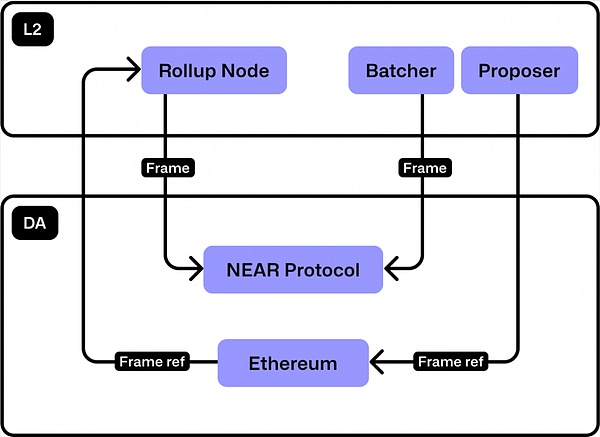

Nearda: Verwandeln Sie das Netzwerk parallel in mehrere Scheiben

>

Laut offizieller mittlerer Beschreibung [2] bietet in der Nähe von DA Entwicklern eine Lösung für das Öffnen des BoxDas Pagoda Engineering Team hat drei wichtige Open -Source -Komponenten aufgebaut, die jederzeit in jedem OP -Stack, Polygon CDK oder Arbitrum Nitro -Rollups integriert werden können ::::

Das Near Protocol nimmt sein einzigartiges Design und seine Technologie an, um das Netzwerk parallel zu mehreren Scherben zu gestalten und so eine effiziente Skalierbarkeit und Leistung zu erzielen.

Nachtschatten -Design

S teilen Konsens:

Das Near Protocol nimmt ein Sharding -Design namens „Nightshade“ an, und jeder Shard behält seinen unabhängigen Zustand und seine Transaktionssammlung bei.Teilen einer Gesamtblockchain -Struktur, aber die Transaktion jeder Shard wird logisch unabhängig verarbeitet.Jeder Shard hat einen eigenen Blockproduzenten und eine eigene Überprüfungsperson, um die parallele Verarbeitung der Transaktion sicherzustellen.

Status Shard:

Das Sharding in the Night Shadow Design ist ein Staat Sharding, was bedeutet, dass jedes Stück nur einen Teil seines globalen Zustands beibehält.Auf diese Weise kann die Computer- und Speicherbelastung des gesamten Netzwerks in jedes Stück verteilt werden, und ein einzelner Knoten kann als Leistungsengpass vermieden werden.

2. Dynamischer Scherbe

Dynamisches Shard -Management:

Das Near Protocol unterstützt das dynamische Shard -Management, was bedeutet, dass die Anzahl der Scherben entsprechend den Netzwerkanforderungen dynamisch angepasst werden kann.Mit der Erhöhung der Netzwerkbelastungen können mehr Scherben hinzugefügt werden, um die Last zu teilen, und umgekehrt.Diese dynamische Anpassungsfähigkeit sorgt für den effizienten Betrieb des Netzwerks und den angemessenen Nutzung von Ressourcen.

3.. Vergleichsgroße Kommunikation

Asynchrone Kreuzungskommunikation:

Beim Kommunikationsmechanismus für den asynchronen Kreuz -Chip -Kommunikation, um einen effizienten Informationsaustausch zwischen Scherben zu ermöglichen.Jedes Stück kann mit anderen Scherben interagieren, während er seine eigenen Transaktionen abwickelt.Dieses Design stellt sicher, dass die Kommunikation zwischen Scherben kein Engpass wird, während die Konsistenz des gesamten Netzwerks beibehält.

Daten Usability -Garantie:

Um die Sicherheit von Cross -Shard -Transaktionen und die Verfügbarkeit von Daten zu gewährleisten, verwendet in der Nähe eines Mechanismus namens „Fischer“.Diese Fischerknoten sind für die Überwachung und Überprüfung der Richtigkeit der Cross -Chip -Kommunikation verantwortlich, um die Integrität und Zuverlässigkeit der Daten zwischen dem Seabil zu gewährleisten.

4. Die Rolle der Überprüfung

Elberry -Überprüfungsperson:

Im nahen Netzwerk hat jede Shard ihre eigene Überprüfung, und diese VerifiedRs sind für die Überprüfung und den Konsens der In -Fraktionstransaktionen verantwortlich.Dieses Design sorgt für die Unabhängigkeit und die parallele Verarbeitungsfähigkeiten von Scherben.

Zufällige Verteilung und Rotation:

Überprüfungen drehen sich zwischen verschiedenen Scherben durch Zufallsverteilung und regelmäßiger Rotation.Dieser Mechanismus verbessert die Sicherheits- und Anti -Review -Funktionen des Netzwerks, da ein Angreifer die Überprüfung bestimmter Scherben schwer vorherzusagen und zu steuern ist.

5. Schreiberbehandlung und Versprechen

Versprechen und Governance:

Das nahezu Protokoll übernimmt den Versprechensmechanismus an, und die verpfändete Person hat das Token für die Teilnahme an der Netzwerk -Governance- und Sharding -Überprüfung eingesperrt.Die Zusagen werden zwischen verschiedenen Scherben verteilt, um sicherzustellen, dass jede Scherbe ausreichende Überprüfungen hat, um am Konsens teilzunehmen.Dieser verteilte Versprechensmechanismus verbessert die Sicherheit und Stabilität des Netzwerks.

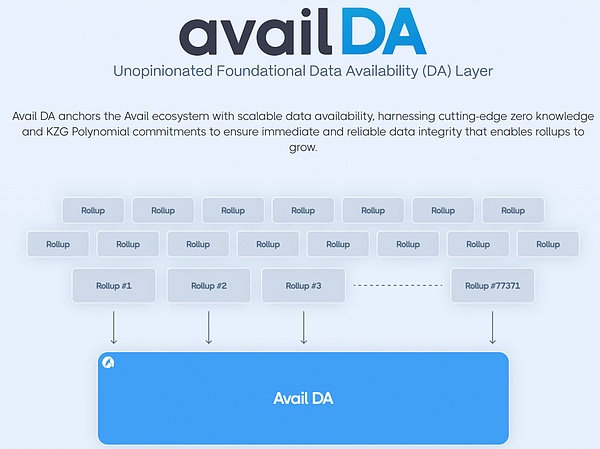

Verfügung: „Trinity“ vereinfachen Sie das Rollup -Erlebnis

>

1. Nutzen Sie DA (Datenverfügbarkeit)

Daten Usability Layer:

Verfügbar DA bietet eine spezielle Datenverfügbarkeitsschicht, um sicherzustellen, dass alle veröffentlichten Daten in der Kette verfügbar und verifiziert sind.Rollup basiert auf dieser Ebene, um sicherzustellen, dass der Statustransfer und der Nachweis belegen, dass die für die Generation erforderlichen Daten verfügbar sind.Die Datenverfügbarkeitsschicht von DA verringert die Komplexität der Datenspeicherung und -verarbeitung, indem die Abhängigkeit von der Hauptkette von Ethereum verringert wird und Rollup effizienter ausgeführt wird.

Datenabtastungstechnologie:

Es verwendet Opa + Babe Consensus -Algorithmus, um die Verfügbarkeit des gesamten Datensatzes über die Datenprobenerierungstechnologie (DAS) zu bestimmen. Nach Verfügung ermöglicht es leichte Knoten, die Verfügbarkeit des gesamten Datensatzes zu bestimmen, indem eine kleine Menge an Datenclips überprüft wird.Diese Methode verbessert die Effizienz und Zuverlässigkeit der Datenüberprüfung und ermöglicht Rollup schnell und sicher auf die erforderlichen Daten.

2. NEXUS NEHEN

Modulare Architektur:

Niveau Nexus ist ein modulares Framework, um die Datenverfügbarkeit und Ausführungsschicht zu trennen.Durch diese Trennung und Nutzungsvermittlungsvermittlung als Treuhandwurzel können Entwickler unabhängig voneinander Rollup aufbauen, um sich auf Anwendungslogik und Zustandsübertragung zu konzentrieren, ohne sich über das Problem der zugrunde liegenden Daten zur Datenverfügbarkeit zu sorgen.Nexus bietet standardisierte Schnittstellen und Tools und ermöglicht eine nahtlose Zusammenarbeit zwischen verschiedenen Modulen.

Einfach zu integrieren:

Nexus bietet einfache Tools und APIs für die Entwicklung von Entwicklungen und ermöglicht es Entwicklern, die Funktion von Havig DA schnell in ihre Rollup -Lösungen zu integrieren.Auf diese Weise wird der Entwicklungsprozess und der Einsatz von Rollup intuitiver und effizienter.

3. Nutzen Sie die Fusion

Cross -Chain -Interoperabilität:

Verfügende Fusion bietet eine Kompatibilität für die Kreuzung und unterstützt die Interoperabilität mit mehreren Blockchain -Plattformen.Mit dieser Kreuzkettenkapazität können Entwickler ihre Rollup zwischen verschiedenen Blockchains problemlos migrieren und bereitstellen, was die Portabilität und den Anwendungsbereich von Rollup verbessert.

Sicherheit teilen:

Durch Fusion kann mehrere Rollups die durch Verfügbarkeit bereitgestellte Datenverfügbarkeitsschicht teilen, wodurch Konsens- und Sicherheitsmechanismen verwendet werden, um die Anforderungen jedes Rollup -separaten Sicherheitsmechanismus zu verringern. Fusion befindet sich jedoch noch in der Entwicklungsphase.

Eigenanalysevergleich von Eigen, Celestia, Nearda und Verfügbarkeit

>

>

Zusammenfassen

Wenn Sie sich auf die Zukunft freuen, werden Ethereums native Data Usability (DA) und wichtige Lösungen weiterhin innovativ sein, den Engpass technischer Engpässe durchbrechen und beispiellose Skalierbarkeit und Effizienz in das Blockchain -Feld bringen.Aus Markt und technischer Sicht führte der native DA in Ethereum durch das Upgrade von Kanonen eine Proto-Dank-Sharding ein, die die Verfügbarkeit und Skalierbarkeit der Daten erheblich verbessert, die Transaktionskosten senkt und allmählich eine modulare Struktur erreicht.Eigenda konzentriert sich auf effiziente ZK-Rollups, stützt sich auf das Hauptnetzwerk von Ethereum, optimiert die Datenverarbeitung technisch und senkt die Kosten.Celestia wird als innovative modulare Blockchain auf dem Markt positioniert.Nearda verwendet in Sliced Technology, um die Datenverarbeitungseffizienz zu verbessern, und eignet sich für Hochleistungsanwendungen.Verfügung bietet eine dedizierte Datenverfügbarkeitsschicht, Optimierung der Datenüberprüfung und -speicherung und Verbesserung der Gesamtleistung.

Die Modularität und die Benutzerfreundlichkeit der Daten werden sich tiefgreifend auf die zukünftige Entwicklung von Ethereum auswirken, aber vor der großen Umsetzung müssen viele technische Herausforderungen behoben werden.Beispielsweise müssen Probleme wie Cross -Chip und Cross -Rollup und die Effizienz von Datenüberprüfungsmechanismen dringend gelöst werden.Darüber hinaus sind die Sicherheit und die Dezentralisierung von Daten nach wie vor die große Ausdehnung der Gewährleistung.Wie man sich nahtlos in das vorhandene Ethereum -Ökosystem integriert, um die Kompatibilität von intelligenten Verträgen, Dapps und Infrastrukturen zu gewährleisten, die durch technologische Upgrades fragmentiert werden, die zur Fragmentierung des Ökosystems führen, sind auch wichtige Aufgaben für die zukünftige Entwicklung.

Referenz

[1] Einzel -Film -vs -Modifikation: Wer ist die Zukunft der Blockchain?-Techflow Deep Tide, https://www.techflowpost.com/article/detail_14160.html

[2] Warum liefern Sie nahe Daten?-Medium, https://medium.com/nearprotocol/why-data-AVailability

Haftungsausschluss: Dieser Bericht wird von Web3CAFF -Forschung geschrieben. jede AnlagestrategieDie im Bericht verwendeten Begriffe und Ausdrücke sollen dazu beitragen, die Bewegung der Branche zu verstehen, die verantwortungsvolle Entwicklung des Web3, einschließlich der Blockchain -Branche .Die Ansicht im Bericht spiegelt nur die persönliche Meinung des Autors zum Datum wider, hat nichts mit der Position der Web3Caff -Forschung zu tun und kann die Situation ändern.Die in diesem Bericht enthaltenen Informationen und Ansichten stammen aus der Web3Caff -Forschung, die zuverlässige und nicht proprietäre Quellen der Ansicht sind, dass sie nicht unbedingt alle Daten abdecken und nicht die Genauigkeit garantieren.Daher garantiert Web3Caff -Forschung keine Form von Genauigkeit und Zuverlässigkeit und übernimmt nicht die Verantwortung von Fehlern und Auslassungen, die auf andere Weise erzeugt werden (einschließlich der Verantwortung von Personen aufgrund von Fahrlässigkeit).Dieser Bericht kann „Forward -Looking“ -Informationen enthalten.Ob Sie sich auf die in diesem Bericht enthaltenen Informationen verlassen möchten, wird vom Leser vollständig bestimmt.Dieser Bericht dient nur als Referenz und stellt keinen Investitionsvorschlag, einen Vorschlag oder ein Angebot dar, Wertpapiere, Kryptowährungen zu kaufen oder zu verkaufen oder eine Anlagestrategie zu verabschieden, und halten sich bitte streng an die relevanten Gesetze und Vorschriften in Ihrem Land oder Ihrer Region ein.