Fuente: Cadena de compilación;

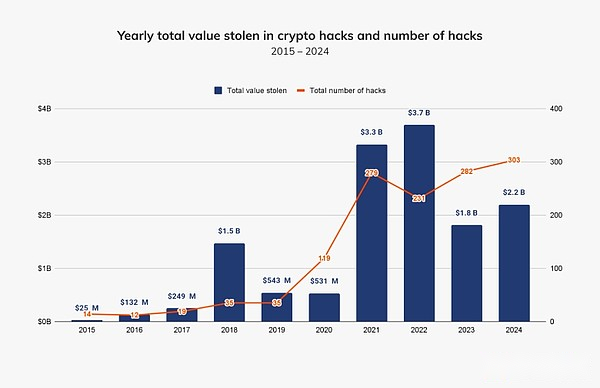

La piratería de criptomonedas sigue siendo una amenaza continua, con más de $ 1 mil millones en criptomonedas robadas en cuatro años de la última década (2018, 2021, 2022 y 2023).2024 marca el quinto año para alcanzar este hito inquietante, destacando la cantidad de dinero robado que puede aumentar a medida que aumentan las criptomonedas y los precios aumentan.

En 2024, los fondos robados aumentaron aproximadamente 21.07% interanual a US $ 2.2 mil millones, y el número de incidentes de piratería personal aumentó de 282 en 2023 a 303 en 2024.

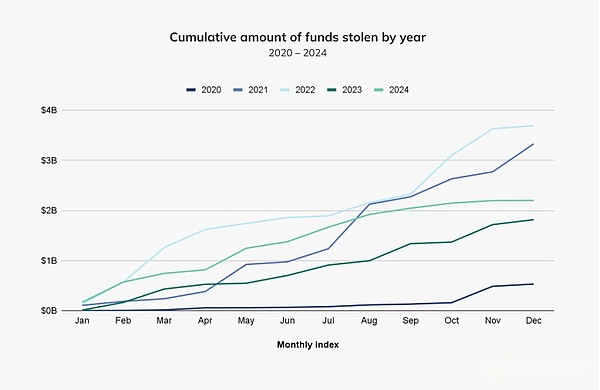

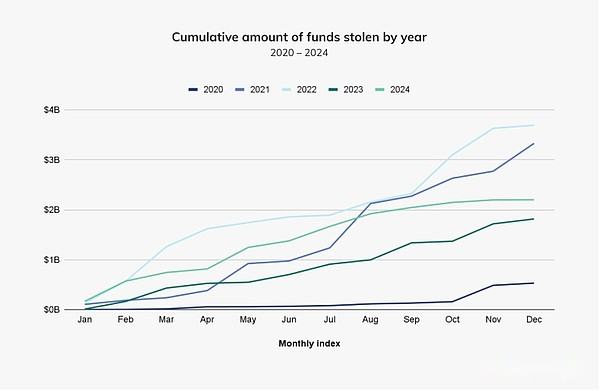

Curiosamente, la intensidad de la piratería de criptomonedas ha cambiado alrededor de la primera mitad de este año.En nuestra actualización de delitos de medio año, notamos que el valor acumulativo del robo entre enero de 2024 y julio de 2024 ha alcanzado 1.58 mil millones de yuanes, aproximadamente un 84.4% más que el valor robado en el mismo período en 2023.Como podemos ver en la tabla a continuación, a fines de julio, el ecosistema está fácilmente en camino, un año que rivaliza con más de $ 3 mil millones en 2021 y 2022.Sin embargo,La tendencia ascendente del robo de criptomonedas en 2024 se desaceleró significativamente después de julio y se mantuvo relativamente estable después.Más tarde, exploraremos las posibles razones geopolíticas para este cambio.

Curiosamente, la intensidad de la piratería de criptomonedas ha cambiado alrededor de la primera mitad de este año.En nuestra actualización de delitos de medio año, notamos que el valor acumulativo del robo entre enero de 2024 y julio de 2024 ha alcanzado 1.58 mil millones de yuanes, aproximadamente un 84.4% más que el valor robado en el mismo período en 2023.Como podemos ver en la tabla a continuación, a fines de julio, el ecosistema está fácilmente en camino, un año que rivaliza con más de $ 3 mil millones en 2021 y 2022.Sin embargo,La tendencia ascendente del robo de criptomonedas en 2024 se desaceleró significativamente después de julio y se mantuvo relativamente estable después.Más tarde, exploraremos las posibles razones geopolíticas para este cambio.

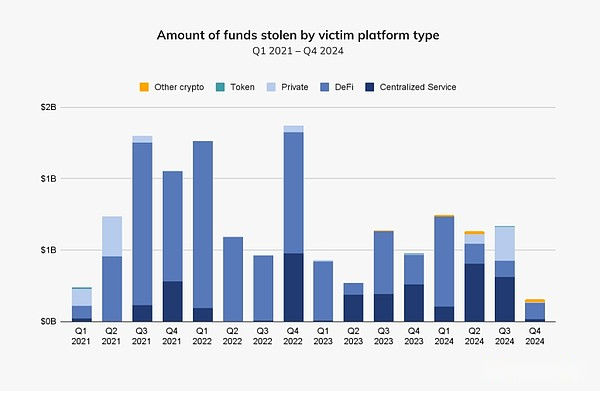

En términos de la cantidad de tipo de plataforma de víctima robada, también hay un patrón interesante en 2024.Las plataformas de finanzas descentralizadas (DEFI) son el objetivo principal de los piratas informáticos de criptomonedas en la mayoría de los trimestres de 2021 a 2023.Las plataformas Defi pueden ser más vulnerables porque sus desarrolladores tienden a priorizar el rápido crecimiento y llevar productos al mercado en lugar de implementar medidas de seguridad, lo que los convierte en un objetivo principal para los piratas informáticos.

Aunque Defi todavía representaba la mayor parte de los activos robados en el primer trimestre de 2024, los servicios centralizados fueron los más dirigidos en el segundo y tercer trimestre.Algunos de los trucos de servicio centralizados más conocidos incluyen DMM Bitcoin (mayo de 2024; $ 305 millones) y Wazirx (julio de 2024; $ 234.9 millones).

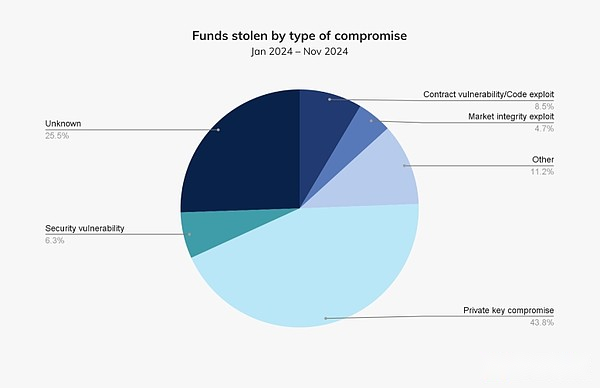

Este cambio de Defi a servicios centralizados destaca la creciente importancia de los mecanismos de seguridad comúnmente utilizados por los piratas informáticos, como las claves privadas.En 2024, la fuga de clave privada representó la mayor proporción de criptomonedas robadas, alcanzando el 43.8%.Para servicios centralizados, garantizar la seguridad de las claves privadas es crucial porque controlan el acceso a los activos del usuario.Dado que los intercambios centralizados administran una gran cantidad de fondos de usuario, el impacto de las fugas de clave privada puede ser devastador; Mala gestión de clave privada o falta de seguridad suficiente.

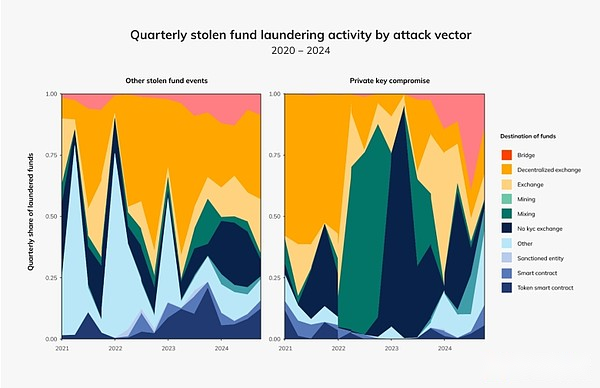

Después de filtrarse la clave privada, los actores maliciosos a menudo lavan los fondos robados a través de intercambios descentralizados (DEX), servicios de minería o servicios híbridos, confundiendo así la trayectoria de la transacción y complicando el seguimiento.Para 2024, podemos ver que el lavado de dinero de los piratas informáticos privados es muy diferente de los de los piratas informáticos que explotan a otros vectores de ataque.Por ejemplo, estos piratas informáticos a menudo recurren a los servicios híbridos e híbridos después de robar claves privadas.Para otros vectores de ataque, los intercambios descentralizados se usan más comúnmente en actividades de lavado de dinero.

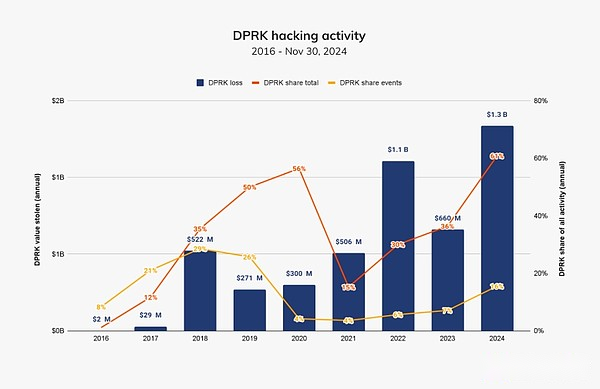

Los piratas informáticos de Corea del Norte robarán más dinero de las plataformas criptográficas en 2024 que nunca antes

Los piratas informáticos relacionados con Corea del Norte son conocidos por sus medios complejos y despiadados, a menudo aprovechando el malware avanzado, la ingeniería social y el robo de criptomonedas para financiar operaciones financiadas por el estado y eludir las sanciones internacionales.Los funcionarios estadounidenses e internacionales evalúan que Pyongyang ha utilizado criptomonedas robadas para financiar sus armas de destrucción masiva y programas de misiles balísticos, poniendo en peligro la seguridad internacional.Para 2023, los piratas informáticos relacionados con Corea del Norte robarán alrededor de $ 660.5 millones a través de 20 incidentes;Estas cifras representaron el 61% de la cantidad total de robo en ese año y el 20% del número total de incidentes.

Tenga en cuenta que en el informe del año pasado, publicamos información que Corea del Norte robó $ 1 mil millones a través de 20 ataques de piratería.Después de una investigación adicional, determinamos que algunos de los grandes piratas informáticos atribuidos previamente a Corea del Norte ya no podrían ser relevantes y, por lo tanto, la cantidad se redujo a $ 660.5 millones.Sin embargo, el número de eventos sigue siendo el mismo que encontramos otros trucos más pequeños atribuidos a Corea del Norte.A medida que obtenemos nuevas pruebas en cadena y fuera de la cadena, nuestro objetivo es reevaluar constantemente nuestra evaluación de los incidentes de piratería relacionados con Corea del Norte.

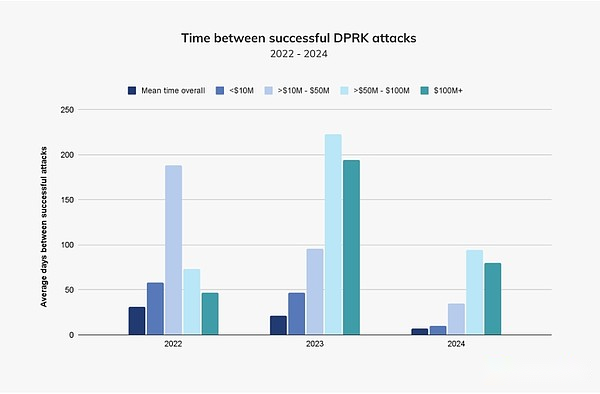

Desafortunadamente, los ataques de criptomonedas de Corea del Norte parecen estar cada vez más frecuentes.En la siguiente figura, examinamos el tiempo promedio entre el éxito de los ataques de RPDK basados en la escala de exploits y descubrimos que los ataques de todos los tamaños cayeron año tras año.Vale la pena señalar queLos ataques con un valor de $ 5 mil millones a $ 100 millones y más de $ 100 millones ocurren con mucha más frecuencia en 2024 que en 2023, lo que indica que a Corea del Norte está mejor y más rápido en los ataques a gran escala.Esto está en marcado contraste con los dos años anteriores, donde sus ganancias tienden a ser menos de $ 50 millones cada vez.

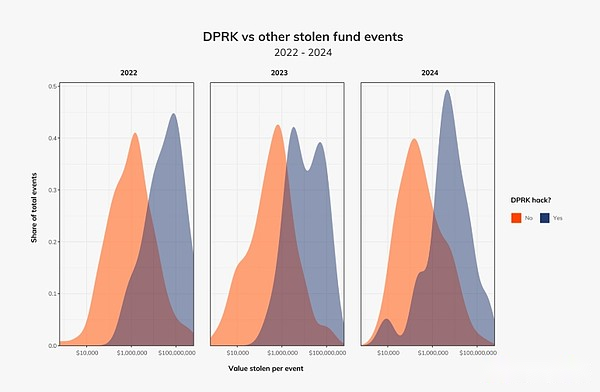

Al comparar las actividades de Corea del Norte con todas las otras actividades de piratería que monitoreamos, es obvio queCorea del Norte ha sido responsable de la mayoría de los ataques a gran escala en los últimos tres años.Curiosamente, los piratas informáticos norcoreanos están bajo cantidades bajas, especialmente la densidad de los ataques de piratas informáticos por valor de alrededor de $ 10,000 también está aumentando.

Algunos de estos eventos parecen estar relacionados con los profesionales de TI de Corea del Norte, que están impregnando cada vez más las criptomonedas y las empresas Web3, dañando su red, operaciones e integridad.Estos empleados a menudo utilizan estrategias, tecnologías y procedimientos complejos (TTP), como identidades falsas, contratación de agencias de reclutamiento de terceros y manipulación de oportunidades de trabajo remotos para obtener acceso.En un caso reciente, el Departamento de Justicia de los Estados Unidos (DOJ) demandó a 14 nacionales norcoreanos que se desempeñaron como practicantes de TI remotos en los Estados Unidos el miércoles.La compañía ganó más de $ 88 millones robando información patentada y empleadores de ransomware.

Para mitigar estos riesgos, las empresas deben priorizar una diligencia debida de contratación exhaustiva, incluidas las verificaciones de antecedentes y la verificación de identidad, mientras mantienen las claves privadas fuertes seguras para proteger los activos críticos, si corresponde.

Si bien todas estas tendencias sugieren que Corea del Norte es muy activa este año, la mayoría de sus ataques ocurrieron a principios de año, con una actividad de piratería general que se estancó en el tercer y cuarto trimestre, como se muestra en los gráficos anteriores.

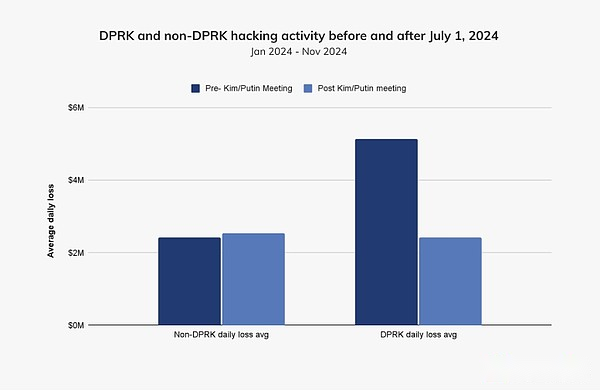

A fines de junio de 2024, el presidente ruso Vladimir Putin y el líder norcoreano Kim Jong-un también celebrarán una cumbre en Pyongyang para firmar un acuerdo de defensa conjunto.En lo que va del año, Rusia ha publicado millones de dólares previamente congelados en activos de Corea del Norte bajo sanciones del Consejo de Seguridad de la ONU, marcando el desarrollo continuo de la alianza de dos países.Mientras tanto, Corea del Norte ha desplegado sus tropas en Ucrania para proporcionar misiles balísticos a Rusia y, según los informes, buscando tecnología avanzada de espacio, misiles y submarinos de Moscú.

Si comparamos las pérdidas diarias promedio de la vulnerabilidad de la RPDC antes y después del 1 de julio de 2024, podemos ver una caída significativa en la cantidad de valor robado.Como se muestra en la figura a continuación, la cantidad robada por Corea del Norte disminuyó en aproximadamente un 53.73%, mientras que la cantidad robada por Corea del Norte no aumentó en aproximadamente un 5%.por lo tanto,Además de convertir los recursos militares en el conflicto ucraniano, Corea del Norte, que ha fortalecido significativamente su cooperación con Rusia en los últimos años, también puede cambiar sus actividades de delito cibernético.

La disminución en el robo de fondos de Corea del Norte después del 1 de julio de 2024 es obvio y el momento es obvio, pero vale la pena señalar que esta disminución no está necesariamente relacionada con la visita de Putin a Pyongyang.Además, algunos eventos en diciembre pueden cambiar este patrón a fin de año, y los atacantes a menudo lanzan ataques durante las vacaciones.

Estudio de caso: el ataque de Corea del Norte a DMM Bitcoin

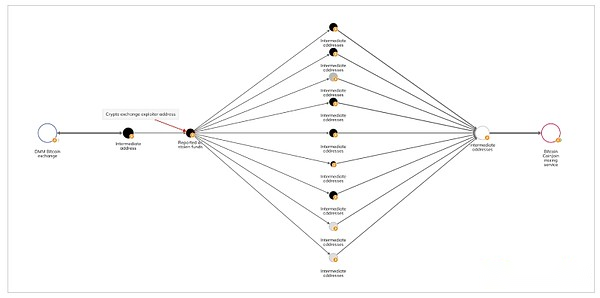

Un ejemplo bien conocido de piratería relacionada con Corea del Norte en 2024 involucró el intercambio de criptomonedas japonés DMM Bitcoin, que fue pirateado, lo que resultó en pérdidas de aproximadamente 450.2.9 bitcoins, con un valor de $ 305 millones en ese momento.El atacante apunta a las vulnerabilidades en la infraestructura utilizada por el DMM, lo que resulta en retiros no autorizados.En este sentido, con el apoyo de la compañía grupal, DMM pagó depósitos de clientes totalmente pagados al buscar fondos equivalentes.

Pudimos analizar el flujo de fondos en la cadena después del ataque inicial, y en la primera fase vimos al atacante transferir millones de dólares en criptomonedas de DMM bitcoin a varias direcciones intermedias antes de llegar al servidor híbrido de bitcoin coinjoin.

Después de mezclar con éxito fondos robados utilizando el servicio híbrido de bitcoin coinjoin, el atacante transfirió algunos de los fondos a HuioneGuarantee a través de algunos servicios de puente, un mercado en línea relacionado con el conglomerado camboyano Huione Group, un jugador clave en el campo.Promover el delito cibernético.

DMM Bitcoin ha transferido sus activos y cuentas de clientes a SBI VC Trade, una subsidiaria del Grupo SBI del Grupo Financiero de Japón, con la transición programada para completarse en marzo de 2025.Afortunadamente, las herramientas emergentes y las tecnologías de pronóstico están en aumento, y las exploraremos en la siguiente sección para prepararnos para una piratería tan destructiva.

Use modelos de predicción para bloquear a los piratas informáticos

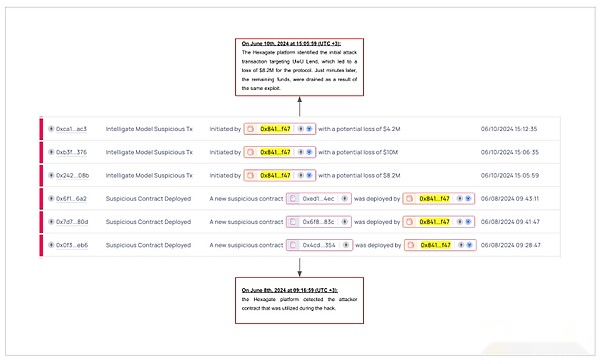

Las tecnologías de predicción avanzada están cambiando la seguridad cibernética al detectar riesgos y amenazas potenciales en tiempo real, proporcionando formas proactivas para proteger los ecosistemas digitales.Echemos un vistazo al siguiente ejemplo que involucra al proveedor de liquidez descentralizado UWU Lend.

El 10 de junio de 2024, el atacante obtuvo alrededor de $ 20 millones en fondos manipulando el sistema Oracle de precios de UWU Lend.El atacante lanzó un ataque de préstamo de rayos para cambiar el precio de Ethena Staded USDE (SUSDE) en múltiples oráculos, lo que resultó en valoraciones incorrectas.Como resultado, un atacante puede pedir prestados millones de dólares en siete minutos.Hexagate detectó un contrato de ataque y sus despliegues similares aproximadamente dos días antes de la explotación.

Aunque el contrato de ataque se detectó con precisión en tiempo real dos días antes de la exploit, su conexión con el contrato explotado no fue evidente de inmediato debido a sus razones de diseño.Esta detección temprana se puede aprovechar para mitigar las amenazas con otras herramientas como el Oracle de seguridad de Hexagate.Vale la pena señalar que el primer ataque que causó $ 8.2 millones en pérdidas ocurrió minutos antes del ataque posterior, que proporciona otra señal importante.

Dichas alertas emitidas antes de los principales ataques en cadena tienen el potencial de cambiar la seguridad de los actores de la industria, lo que les permite evitar completamente la piratería costosa en lugar de responder a ellos.

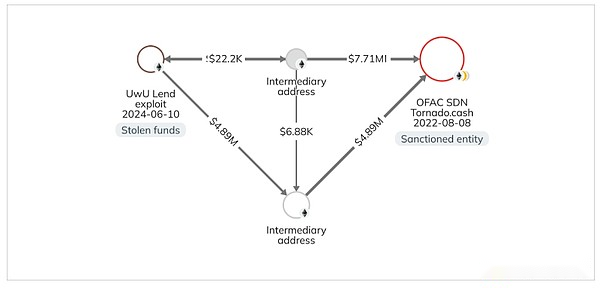

En el siguiente diagrama, vemos al atacante transferir los fondos robados a través de dos direcciones intermedias antes de que los fondos lleguen al efectivo de Tornado, el mezclador de contrato inteligente Ethereum aprobado por OFAC.

Sin embargo, vale la pena señalar que acceder a estos modelos de predicción por sí solo no garantiza que se evite la piratería, ya que los protocolos no siempre tienen las herramientas apropiadas para tomar medidas efectivas.

Necesidad de una seguridad de cifrado más fuerte

El aumento de las criptomonedas robadas en 2024 destaca la necesidad de la industria de lidiar con situaciones de amenazas cada vez más complejas y cambiantes.Si bien la escala del robo de criptomonedas aún no ha regresado a los niveles de 2021 y 2022, el resurgimiento mencionado anteriormente resalta la brecha en las medidas de seguridad existentes y la importancia de adaptarse a nuevas formas de explotación.Para abordar efectivamente estos desafíos, la cooperación entre los sectores público y privado es crucial.Los programas de intercambio de datos, las soluciones de seguridad en tiempo real, las herramientas de seguimiento avanzado y la capacitación específica pueden permitir a las partes interesadas identificar y eliminar rápidamente a los actores maliciosos mientras construyen la resistencia necesaria para proteger los activos criptográficos.

Además, a medida que el marco regulatorio de criptomonedas continúa evolucionando, se puede fortalecer el escrutinio de la seguridad de la plataforma y la protección de los activos del cliente.Las mejores prácticas de la industria deben mantenerse al día con estos cambios para garantizar la prevención y la responsabilidad.Al construir asociaciones más fuertes con la aplicación de la ley y proporcionar a los equipos recursos y experiencia rápida que respondía, la industria de las criptomonedas puede fortalecer sus capacidades antirrobo.Estos esfuerzos son críticos no solo para proteger los activos individuales, sino también para desarrollar confianza y estabilidad a largo plazo en el ecosistema digital.