出典:Shenzhen Zero -Time Technology

まとめ

2023年は、暗号化された世界における多様なイノベーションの年ですが、イノベーションの背後には、多くの驚異的なセキュリティインシデントが発生しています。Science and Technology Security Teamは、2023年にWeb3業界のグローバルポリシーをレビューした「Global Web3 Industry Safety Research Report」をリリースしました詳細な分析、安全防止計画、および措置が提案されました。開業医とユーザーがWeb3セキュリティの現在の状況を理解し、ネットワークセキュリティの認識を向上させ、デジタル資産を保護し、安全防止対策を講じることができることが期待されています。

1。2023年、グローバルWeb3業界の総市場価値は1.3兆米ドルの爆発事件の影響を受けています。

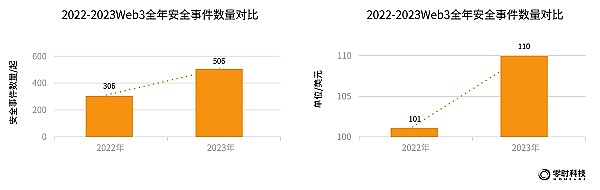

2。科学技術データ統計によると、2023年に合計506のセキュリティインシデントが発生し、累積的な損失は110億ドルです。2022年と比較して、今年のWeb3セキュリティインシデントは110で増加し、年間65.3%増加しました。

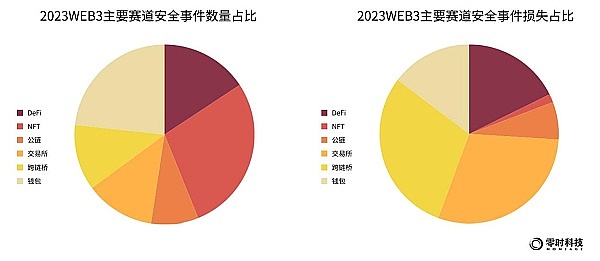

3. Web3の6つの主要なトラック:パブリックチェーン、クロスチェーンブリッジ、財布、交換、NFT、およびDefiには合計435のセキュリティインシデントがあり、損失は79億8,300万米ドルを超えています。さらに、GameFiやDAOなどの新興分野は、ハッカーの対象となっています。

4。20123年、1億米ドルを超える典型的なセキュリティ事件により、合計32億米ドルが失われ、2023年の総損失の29%を占めています。典型的な代表者は、暗号化された交換は、7億ドルの洗濯物を使用して、BNBで約6億ドルを盗みました。 DEX)DFYNの脆弱性が使用され、3億米ドルの損失が発生しました。

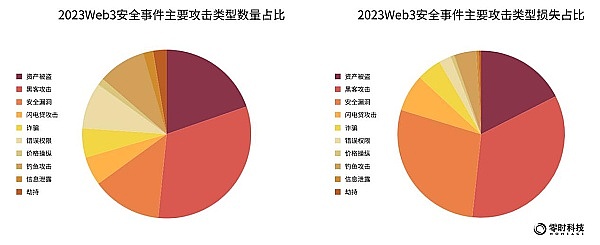

5。2023年、世界のWeb3セキュリティインシデントの種類は多様です。損失の量の観点から見ると、典型的な攻撃タイプTOP5は、ハッキング、セキュリティの脆弱性、盗まれた資産、稲妻攻撃、詐欺です。

6.今年の最も代表的な規制上のケースは、北朝鮮ハッカーラザロがWeb 3コミュニティに影響を与える最も深刻な適切な組織になっています。2023年、ラザロ組織は少なくとも7億5,000万ドルの損失を引き起こし、2023年に暗号通貨の分野で盗まれた総額の20%を占めました。Certikは、Atomic Wallet、Alphapo、Coinspaid、Stake.com、Coinexなど、2023年に5つの主要な暗号通貨攻撃を分析し、2億9,000万ドルの損失をもたらしました。

1。グローバルWeb3業界のレビューとセキュリティ状況の概要

Web3は、2014年にEthereumの共同ファウンダーであるGavin Woodによって提案された、ブロックチェーンテクノロジー、トークン経済学、分散型組織など、さまざまなテクノロジーやアイデアを統合する暗号化されたテクノロジーに基づいた新世代のネットワークを指します。Web3は、2008年からブロックチェーンに基づいて構築されています。2023年のWeb3業界の発生は、長年にわたってブロックチェーン生産業界の蓄積と分離できません。

ユーザーの観点から見ると、Web3エコロジーは、基本レイヤー、アプリケーションレイヤー、3番目のパーティサービスに分けることができます。基本的なレイヤーは、パブリックチェーン、クロスチェーンブリッジ、およびアライアンスチェーンによって支配されており、アプリケーションレイヤーは主にアプリ(中央アプリケーション)とDAPP(分散型アプリケーション)を提供します。対話するようになるユーザーアプリケーションによると、取引プラットフォーム、ウォレット、defi、NFT、GameFi、DAO、ストレージ、ソーシャルソフトウェアが含まれます。基本レイヤーとアプリケーションレイヤーは、Web3エコシステムの繁栄を促進しますが、Web3に大きなセキュリティリスクももたらします。サービスエコロジーは、Web3業界の第三者です。

2023年12月の時点で、CoinmarketCapのデータ統計によると、グローバルWeb3業界の総市場価値は2.4兆米ドルの爆発事件の影響を受けています。 、そして今年は減少しました。総市場価値は変動しますが、資産全体の規模は継続的に拡大しています。業界の急速なリズム、弱いユーザーの安全性の認識、監督の監督、および顕著なセキュリティの問題により、Web3はハッカーの「キャッシュマシン」になりつつあります。

科学的および技術データ統計によると、2023年に合計506のセキュリティインシデントが発生し、累積的な損失は110億ドルでした。2022年と比較して、今年のWeb3セキュリティインシデントは116で増加し、年に38%増加しました。その中には、パブリックチェーン、クロスチェーンブリッジ、財布、交換、NFT、および債務の152のセキュリティ事件があり、40億8,000万ドル以上の損失を引き起こしました。

上記の6つの主要なトラックに加えて、他の354の安全イベントがあり、たとえばGameFiやDAOなどの新興フィールドがハッカーのオブジェクトになりました。複数の巨人とNFTの盛り上がりにより、将来、チェーン上の資産の規模が増加し続け、Web3ネットワークセキュリティ侵害の数が急上昇し続ける可能性があります。

2023年の科学的および技術データ統計によると、2023年のグローバルWeb3エコロジーの6つの主要なトラック:13のセキュリティインシデントが、合計で約2億8,000万米ドルのセキュリティインシデントです、19ドルの安全性があります、合計7億2,000万ドルの損失。

主要なトラックで発生する安全インシデントの数から判断すると、NFTセキュリティインシデントが最も多く、これは2023年の業界の人気のあるトラックと切り離せません。一方、Web3業界に参入する人の数が増加したため、ウォレットとDefiはセキュリティインシデントの最も大きな打撃領域になりました。損失の量の観点から、クロスチェーンブリッジは最初にランク付けされ、最も損失を被りました。

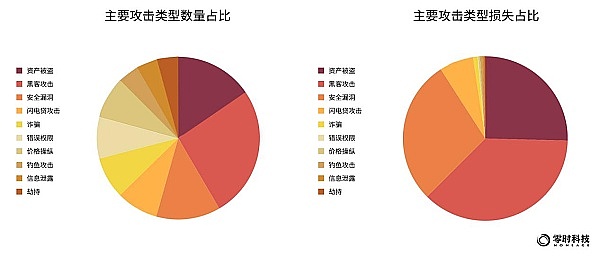

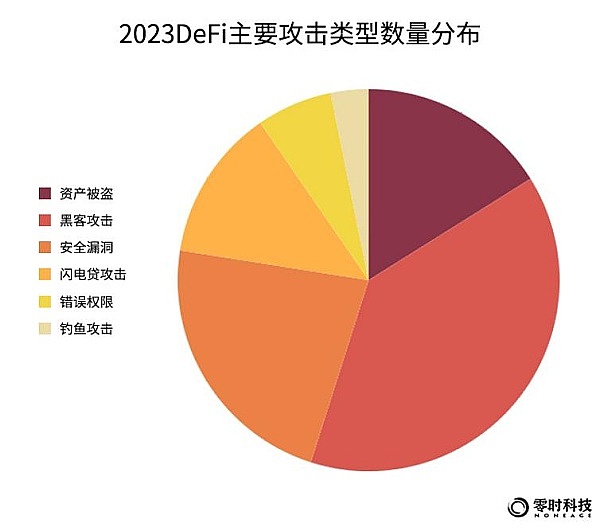

2023年、グローバルなWeb3のセキュリティインシデント数は、盗まれたハッカー攻撃、29.6%を占めています13.8%の13.8パーセント。

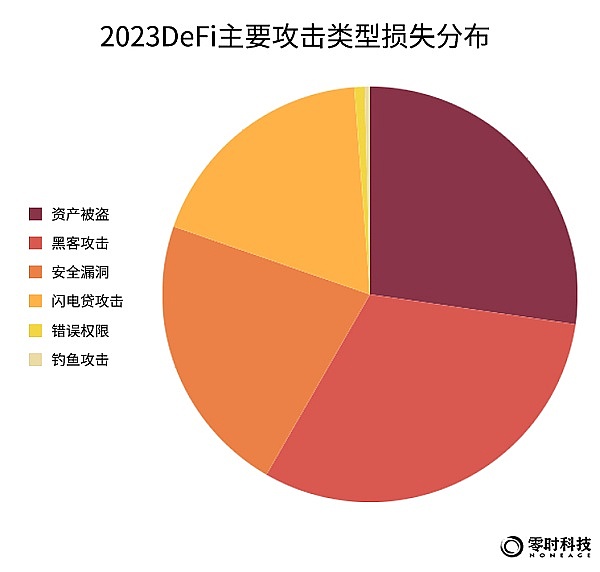

損失の額から、グローバルなWeb3セキュリティインシデントの典型的なトップ5は、ハッカー攻撃、60億5000万米ドル、48億ドルの損失です10億。

2023年に発生した複数のセキュリティインシデントが攻撃されただけでなく、資産、プライベートキー、ハッカー、プライベートキーリーク、セキュリティの抜け穴と同時に発生する可能性があることは注目に値します。

注:メインの攻撃タイプの解釈は次のとおりです

盗まれた資産:仮想通貨盗難、プラットフォーム盗難プラットフォーム

ハッカー攻撃:ハッカーなどの複数のタイプの攻撃

情報漏れ:秘密キーリークなど。

セキュリティの脆弱性:契約の脆弱性、機能の脆弱性

エラー許可:システム許可設定エラー、契約権許可エラーなど。

釣り攻撃:インターネット釣り

価格操作:価格操作

ゼロのテクノロジーブロックチェーンセキュリティ情報プラットフォームの監視ニュースによると、2023年に1億米ドルを超える典型的なセキュリティインシデントは合計32億米ドルを失い、2023年の総損失の29%を占めています。

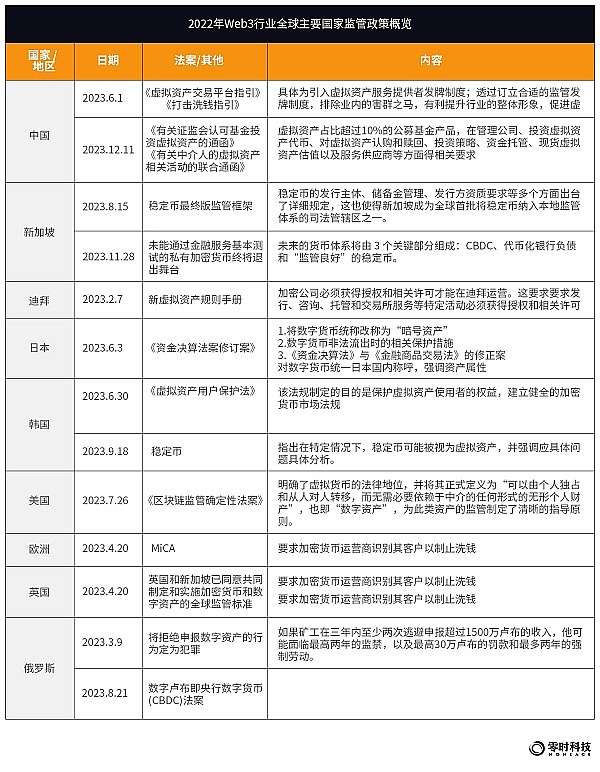

2。グローバルWeb3規制ポリシー

2023年、フィンテックの特性を備えたこの新興産業に直面しているブロックチェーンに基づいた次の生成インターネットWeb3。Web3アプリケーションは、Web3業界とその内部規制機関の開発方向性とデジタル資産の不十分な定義と相まって、広く使用されています。2023年には、金融犯罪、ハッカーの攻撃、詐欺の身代金、およびマネーロンダリングが頻繁に行われ、膨大な量、深刻な損失、大きな影響があります。Web3のセキュリティとコンプライアンスを確保するために、各国は規制政策を発行しています。

Web3の世界的な全体的な規制政策の観点から、投資家の保護とアンチマネーロンダリング(AML)はグローバルなコンセンサスです。米国議会は、「Web3が米国で発生することを保証する」ことを提案しています中国は、ブロックチェーンテクノロジーアプリケーションを依然として奨励しています。金融機関や支払い組織が仮想通貨取引と違法な資金調達に参加し、暗号通貨刑事事件の弾圧を増やすことは厳密に禁止されています。中国の香港は、仮想資産の開発を包括的にサポートし、UAEは世界で最も活発であり、暗号通貨資産を受け入れています。NFT、Stablecoin、Defi、Asset契約、およびDAO分野の場合、世界は監督と探査の状態にあります。

3. 2023年のWeb3の生態学的セキュリティの現在の状況

Web3は、最も顕著な機能であり、数千万個の資産であるデジタル暗号化された資産です。エコロジーのハッカーによって申請または契約が攻撃された場合、それは大きな損失を引き起こす可能性があります。エコロジーの急速な発展に伴い、さまざまな新しいタイプの攻撃方法と詐欺方法が際限なく浮上し、業界全体が安全なセキュリティの優位性に進みました。テクノロジーセキュリティチームは、現在Web3の攻撃の種類に関する統計を観察しています。主にWeb3セキュリティを脅かす攻撃タイプがあります。 、Web -Sideの脆弱性攻撃、ゼロデイ(0日)脆弱性、インターネット詐欺。

次に、インフラストラクチャパブリックチェーン、クロスチェーンブリッジ、応用アプリ、DAPP代表者:取引プラットフォーム、ウォレット、defi、NFT、規制対策洗濯、Web3セキュリティ教育角度、さまざまな生態学的セキュリティを分析するために2023年のステータスのセキュリティ、攻撃イベントを解釈し、各生態に対応するセキュリティ対策を提供します。

1。パブリックチェーン-WEB3生態学的安全性の脈拍

パブリックチェーンは、Web3業界のインフラストラクチャです。開発は緊急です。

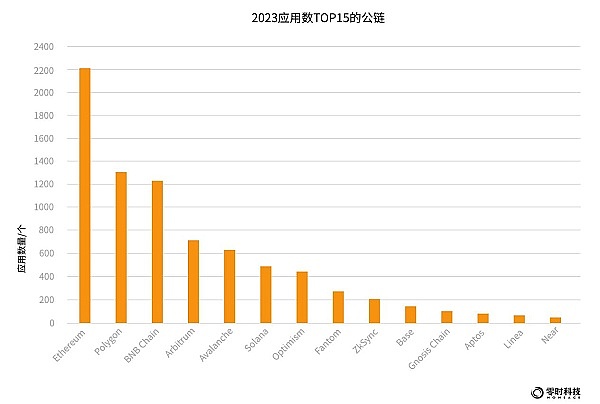

科学技術の不完全な統計によると、2023年12月の時点で、現在194の公共鎖があります。RootData Data、Ethereum、2203 Applications、Polygon、1301 Applications、BNB Chian、1239アプリケーション、Solana、Avalanche、ICPなどの新しい公共チェーンのランキングによると、公共チェーンの生態学的アプリケーションの数の観点から見るとその後、密接に追いかけて密接に追いかけ、急速な成長傾向。

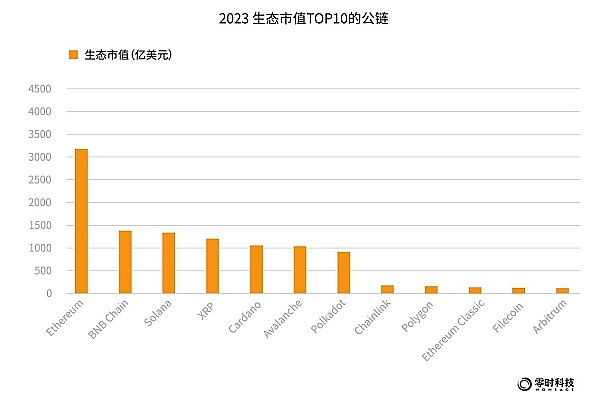

Coingeckoのデータ、Ethereum、BNBチェーン、Solana Ecologyによると、パブリックチェーンの生態学的市場価値の観点からは、3343億米ドル、477億ドル、420億ドルでトップ3の中にランクされています。現在、パブリックチェーンエコロジーの総市場価値は数兆ドルを超えており、このような巨大な資本の誘惑により、ハッカーはそれを見ています。

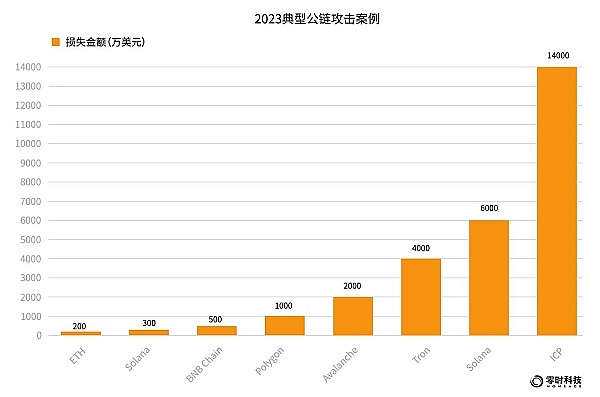

2023年12月の時点で、科学技術データの統計によると、公共チェーントラベルでは13のセキュリティ事件があり、2億8,000万米ドルを超える資産の累積損失がありました。

量の観点から見ると、公共チェーンの攻撃の種類は、ハッカーの攻撃、資産、セキュリティの脆弱性、稲妻攻撃と詐欺、および対応する割合は46.1%、30.7%、23%、15.4%、15.4%です。損失の量の観点から、ハッキング攻撃により1億6,700万米ドルで最高の損失が発生し、セキュリティの脆弱性が2番目にランクされ、1億3100万米ドルが46.7%を占めました。(注:一部のプロジェクトは、さまざまな種類の攻撃に苦しんでいます)

科学技術のブロックチェーンセキュリティインテリジェンスプラットフォームの監視メッセージによると、次の図は、2023年の公共チェーン攻撃の典型的なケースです。

パブリックチェーンのセキュリティリスクと測定の提案

ゼロタイムのテクノロジーセキュリティチームの分析では、パブリックチェーンのセキュリティリスクは主に次の3つのポイントからのものです。

1)技術的な複雑さ:多くの技術分野と多くの安全リスクがあります。

2)開発者が不確か:コードは開発者によって記述されており、プロセスは必然的に抜け穴に見えます。

3)オープンソースの脆弱性の透明性:パブリックチェーンコードはオープンソースであり、ハッカーは脆弱性がより便利だと感じています。

ゼロの時点で、テクニカルセキュリティチームには次の4つのポイントがあります。次の4つのポイント:

1)メインネットワークの前に、パブリックチェーンのリスクポイントのために豊富なセキュリティメカニズムを設定する必要があります。

P2PおよびRPCに関しては、ハイジャック攻撃、サービス攻撃の拒否、権限構成のエラーなどに注意する必要があります。

コンセンサスアルゴリズムと暗号化では、51%の攻撃、攻撃攻撃の拡大などに注意を払う必要があります。

取引セキュリティの観点から、偽の充電攻撃、トランザクションの重い攻撃、悪意のあるバックドアなどに注意を払う必要があります。

ウォレットの安全性に関しては、秘密鍵のセキュリティ管理、資産の安全性監視、および取引の安全リスク管理に注意を払う必要があります。

Public Chain Projectの関連スタッフに関しては、セキュリティ、オフィスの安全性、開発の安全性を十分に認識する必要があります。

2)原則と明らかな抜け穴が構成されていることを確認するためのソースコードとスマートコントラクトの監査:

ソースコード監査は、全額または一部のモジュールにすることができます。テクノロジーセキュリティチームには、人工+ツールの戦略を使用して、ターゲットコードのセキュリティテストを採用しています。セキュリティ監査、およびセキュリティの脆弱性。C/C ++/C#/Golang/Rust/Java/Nodejs/Pythonなどのすべての人気言語をサポートします。

3)メインネットワークがオンラインになった後、実際の安全性テストと早期警告システムのリスクを実施します。

4)ハッキングインシデントが発生した後、トレーサビリティ分析はタイムリーに使用され、将来の攻撃の可能性を迅速に追跡し、可能な限り資産を見つけます。

2。クロス – チェーンブリッジ – ハッカー用の新しいタイプの離脱機

ブロックチェーンブリッジとしても知られるクロスチェーンブリッジは、2つのブロックチェーンを接続するため、ユーザーはあるチェーンから別のチェーンに暗号通貨を送信できます。クロスチェーンブリッジは、トークン転送、スマートコントラクト、データ交換、および2つの独立したプラットフォームによるその他のフィードバックと指示を可能にすることにより、キャピタルクロスチェーン操作を実行します。

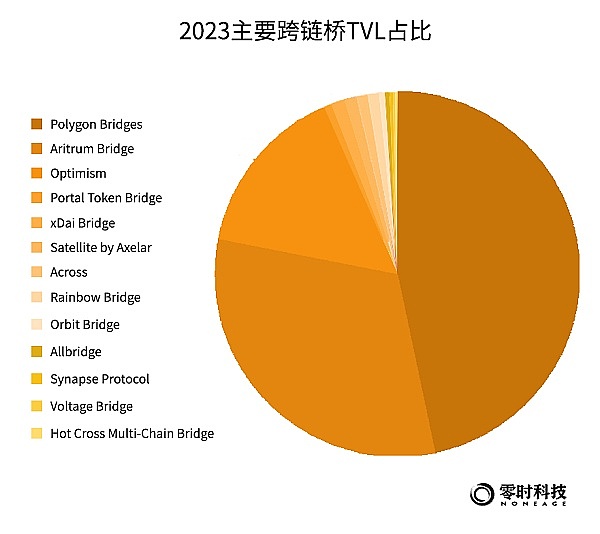

2023年12月現在、Dune Analyticsのデータ統計によると、Ethereumのメインクロスチェーンブリッジの総ロック値(TVL)は約65億米ドルでした。現在の最高のTVLは、29億9000万米ドルのポリゴン橋であり、Aritrum Bridgeは密接に続き、20億4,000万米ドルを追跡し、楽観主義の橋は3番目の10億米ドルにランクされました。

ブロックチェーンとチェーンのプログラムの成長により、マルチチェーンファンドのニーズは緊急です。資産のクロスチェーンブリッジ送信の特性により、ロック、キャスト、破壊、ロック解除などの問題が問題であるため、ユーザー資産のセキュリティを脅かします。転送操作を転送することは複雑ではないようですが、複数のクロスチェーンブリッジプロジェクトでは、さまざまなステップでセキュリティの脆弱性がありました。

科学および技術データの統計によると、12月の時点で、クロスチェーンブリッジには攻撃により18件のセキュリティ事件があり、累積損失資産は121億米ドルでした。

2023年、クロスチェーンブリッジはセキュリティインシデントで5を失いました:それぞれハーモニー、ワームホール、マルチチャイン、Aaveフォーク、およびHECO:3億5,000万ドル、2億1,000万米ドル、1億5,000万ドル、1億ドル。

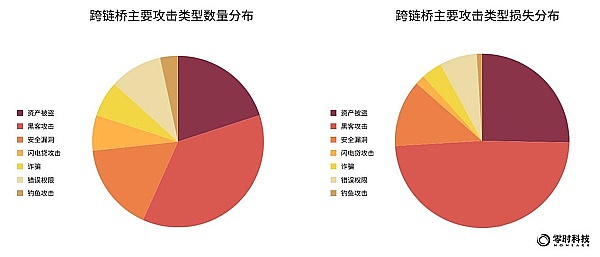

セキュリティインシデントの数の観点から見ると、クロスチェーンブリッジ攻撃の種類は、主に攻撃、盗まれた資産、セキュリティの抜け穴、エラー許可、および稲妻のローン攻撃、61%、33%、28%を占めることです。それぞれ17%、11%。損失の額から、ハッカーの割合は最大であり、55%が盗まれています。

次の図は、2023年の典型的なクロスチェーンブリッジ攻撃のケースを示しています。

クロスチェーンブリッジセキュリティリスクと測定の提案

ゼロの時点で、テクノロジーセキュリティチームは、クロスチェーンブリッジに対する多くの攻撃から取得し、クロスチェーンの前に署名で多くの攻撃があったことを獲得し、公式の馬タイガーによって引き起こされた公式の盗難事件がありました。ますます多くのクロスチェーンプロジェクトとプロジェクト契約の安全性については、次の安全対策がゼロタイムテクノロジーで与えられます。

1)プロジェクトが開始される前の契約の安全監査。

2)契約コールインターフェイスは、その適応性を厳密に確認する必要があります。

3)バージョンが更新されると、関連するインターフェイスと署名セキュリティを再評価する必要があります。

4)署名が悪意のある人員によって制御されていないことを確認するために、クロスチェーン署名の厳格なレビューが必要です。

3。取引プラットフォーム – 巨大な誘惑のソース

Web3の取引プラットフォームは、デジタル通貨交換とも呼ばれます。

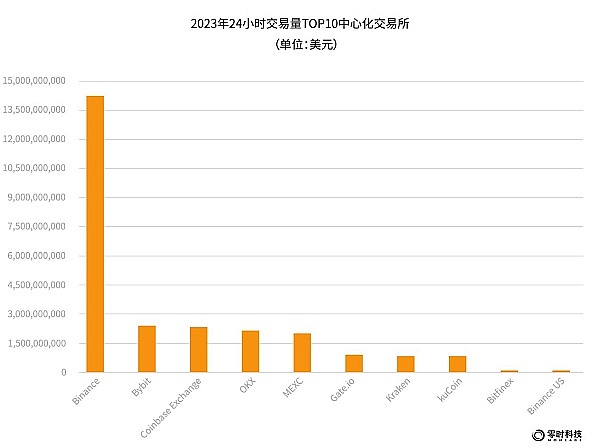

Coingeckoのデータによると、2023年12月の時点で、887の暗号通貨交換があり、そのうち224の集中トランザクションは224で、トランザクション量は80億ドルで、24時間のトランザクションは3.70億ドルです。米ドル。

データは、24時間のトランザクションボリュームの上位10回の交換は、Binance、Bybit、Coinbase Exchange、OKX、MEXC、Gate.io、Kraken、Kucoin、Bitfinex、Binance USであることを示しています。その中で、Binanceは13595億の24の取引量で最初にランク付けされました。

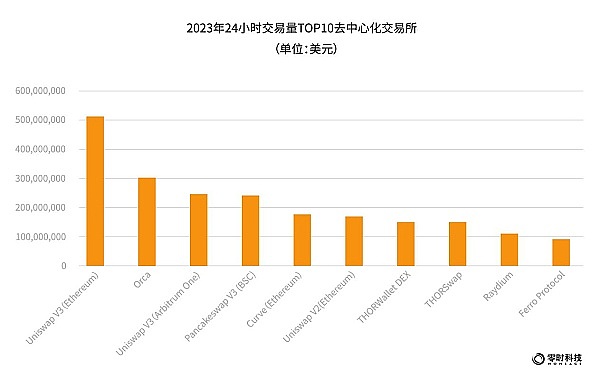

トランザクションボリュームの上位10の分散交換は、Uniswap V3(Ethereum)、Orca、Uniswap V3(Arbitrum One)、PancakesWap(V3)、Curve(Ethereum)、Uniswap(Ethereum)、Thorwal Let Dex、Thorswap、Raydium、Ferroそのプロトコルは、Uniswapが独自の強さで10以上を占有していました。

Zero -Time Science and Technology Data統合によると、2023年には、暗号通貨取引所で19のセキュリティインシデントが発生し、資産の累積損失は12億米ドルを超えました。

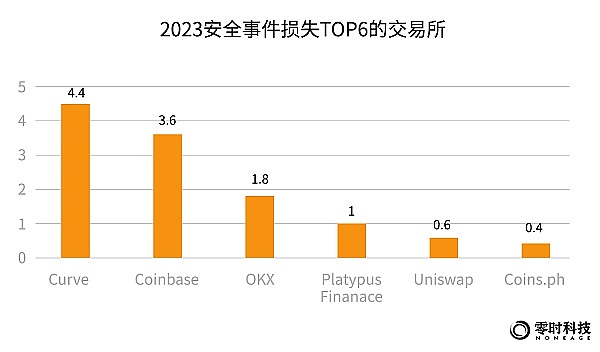

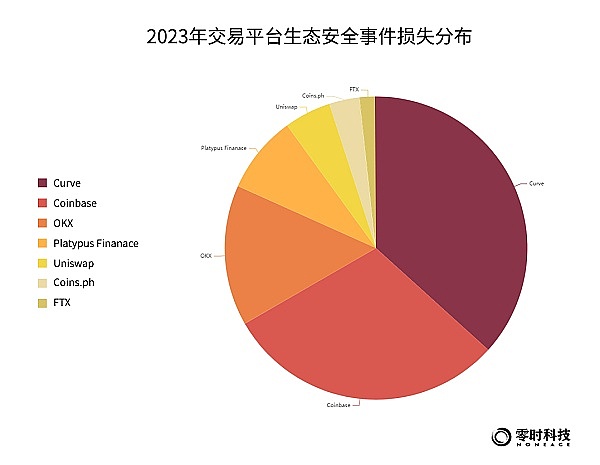

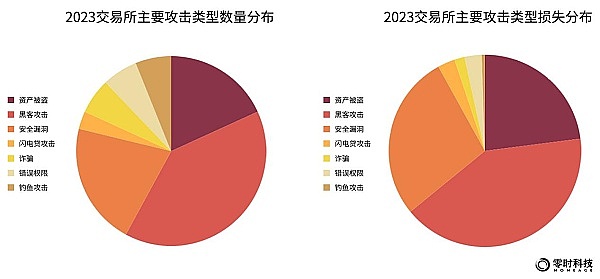

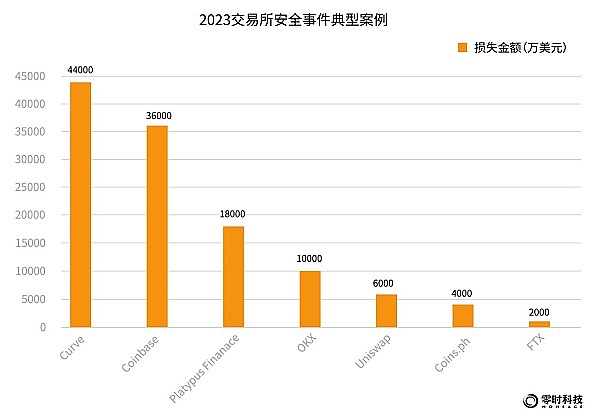

2023年に、科学技術のブロックチェーンセキュリティ脅威インテリジェンスプラットフォームの統計によると、セキュリティインシデントのTop6損失の取引プラットフォームは、Curve、Coinbase、OKX、Platypus Finanace、Uniswap、Coins.phでした。それぞれそれぞれ100万ドル、それぞれ3億6,000万ドル、1億ドル、6,000万ドル、4,000万ドル。

さまざまなトランザクションプラットフォームでのセキュリティインシデントの損失分布の観点から、Couveは36.6%を占め、Coinbaseは30%を占め、Platypus Finanaceは15%を占め、上位3位にランクされました。

科学技術のデータの統計によれば、セキュリティ事件の数の観点から見ると、取引プラットフォームへの攻撃の種類は、主にハッカーのセキュリティの脆弱性、盗まれた資産、釣り攻撃、および稲妻攻撃をそれぞれ会計処理することです。 59%、31.8%、27%、9、9、および9%、9%。損失の分布の観点から、ハッキングは59%を占めています。

以下の図は、2023年の交換におけるいくつかのセキュリティインシデントの典型的なケースを示しています。

セキュリティリスクと取引プラットフォームの尺度の提案と測定値

回顾以往所有交易所的安全事件、、零时科技安全团队认为、从一个交易平台整体安全架构来看、交易平台面临的安全风险主要有:开发、服务器配置、运维、团队安全意识、内部人员、市場とサプライチェーンのリスク。

Science and Technology Securityチームは、暗号通貨取引プラットフォームのセキュリティ問題の包括的かつ詳細な分析を行っている「ブロックチェーンセキュリティの開始と実質戦争」を公開しています。情報収集、ソーシャルエンジニアリングなどの浸透テストの手順を含む、ビジネスロジック、入力と出力、セキュリティ構成、情報漏れ、インターフェースセキュリティ、ユーザー認定セキュリティ、アプリセキュリティなど、さまざまな攻撃面も導入されています。 、など

取引所のセキュリティリスクのために、科学技術のセキュリティチームは、提案のために次の手段を提供します。

取引プラットフォームの観点から:

1)内部担当者の安全性の認識を育み、生産環境を強化し、環境のテストを強化し、交換の環境セキュリティの隔離を試運転し、プロのネットワークセキュリティ保護製品を可能な限り使用しようとします。

2)専門のセキュリティ会社との協力を通じて、コード監査と浸透テストを実施して、システムが脆弱性とセキュリティリスクを隠しているかどうかを理解し、健全で包括的なセキュリティ保護メカニズムを確立します。日常業務では、定期的な安全テストを実施して、安全性と強化作業を強化します。

3)アカウントの重要な構造とリスク制御測定値をアップグレードし、適切な複数の署名キー構造を確立し、厳格なリスク制御と検出と早期警告メカニズムを確立して、コントロールなど、後部の高温およびコールドウォレットの安全な補強を強化する転送の頻度、大量の転送、および大量の転送。

ほとんどのユーザーはトランザクションの交換を使用しているため、ウォレットが保存したデジタル資産として機能することがよくあります。

したがって、ユーザーの観点から:

1)未知のソフトウェアを自由にインストールしないでください。

2)コンピューターサーバーは、不要なポートを開くことを避ける必要があります。 Webブラウザで。

3)見知らぬ人が自由に発行した未知のリンクをクリックしないでください。

4。ウォレット – コクナ資産管理の負傷

Web3のウォレットは、デジタル通貨を保存し、管理するためのツールである、ブロックチェーンのウォレットとしても知られています通貨。今日、エコロジーの開発により、デジタルウォレットはマルチチェーンおよびマルチアセット管理プラットフォームになりました。

科学技術のブロックチェーンセキュリティ脅威インテリジェンスプラットフォームの統計によると、2023年12月の時点で、デジタルウォレットプロジェクトの数には合計153人です。Blockchain.comの統計によると、2023年に世界中の4億人以上の人々が暗号資産を使用しています。その中で、暗号化された財布を持つユーザーは2022年に8,100万に達し、2023年11月までに、暗号化されたウォレットユーザーの数は2億2,100万人に達し、数は指数関数的に増加しました。

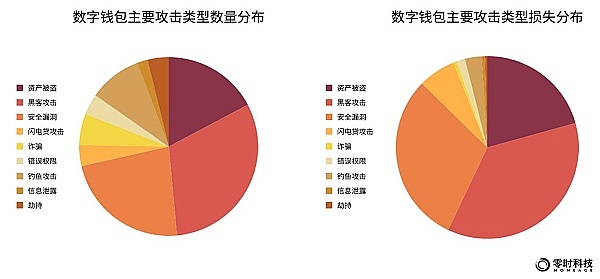

Web3への入り口として、財布はハッカーの目には長い間「香りがよい」ようになりました。科学技術データ統計によると、2023年には、デジタルウォレットに35のセキュリティインシデントがあり、資産の累積損失は6億ドルを超えました。

2023年、Top5が攻撃された財布の安全事件は、主にBitkeep、Solana、Cropto.com、Transit、Bable Finanace、2億ドル、1億3,000万ドル、1億2,000万ドル、1億ドル、4,000万人のものです。ドル。その中で、BitKeepには最高の損失があります。

ゼロの科学的および技術データの統計によれば、セキュリティインシデントの数の観点から、デジタルウォレットの攻撃の種類は主にです:ハッカー攻撃、盗まれた資産、セキュリティの脆弱性、釣り攻撃、詐欺、44.9%を占める、35.5%、27%、13.4、13.4%、9.8%。攻撃は最高で、最初のランキングです。

その中で、各主要な攻撃タイプに対応する安全性の割合は、最高の損失を引き起こし、48.2%を占め、41%を占めています

ウォレットは攻撃され、通常は2つのケースに分かれています。1つは施設の財布で、もう1つは個人的な財布です。

デジタルウォレットの安全リスクと測定の提案

ゼロタイムのテクノロジーセキュリティチームの分析の後、ブロックチェーンデジタルウォレットはさまざまな形で存在します。主な安全リスクには、次の側面が含まれますが、これらに限定されません。

制度的側面:運用環境の安全リスク、ネットワーク伝送のセキュリティリスク、ドキュメントストレージ方法のセキュリティリスク、独自のセキュリティリスクの適用、およびデータバックアップのセキュリティリスク。

ユーザー側:プライベートキーの損失や盗難に直面する:カモフラージュカスタマーサービスなど、プライベートキーを欺くためのカスタマーサービス、ハッカーはウォレットを介してターゲット攻撃をアップグレードしてユーザーエイズの単語を収集し、悪意のあるQRコードを送信して顧客をガイドして資産を譲渡し、攻撃を通じてクラウドプラットフォーム上の情報を盗みました顧客ストレージ情報。

これらのリスクに直面してウォレットの安全性を保護する方法は?

機関側からの提案、ゼロ – タイムテクノロジーセキュリティチーム:

集中化されているか分散化されているかに関係なく、ソフトウェアウォレットまたはハードウェアウォレットは、デジタルウォレットのセキュリティ監査のために十分なセキュリティテストを行う必要があります。

1。ネットワークセキュリティテストは、ネットワーク攻撃に対するタイムリーな発見と抵抗の機能を達成する必要があります。

2。ウォレットの動作環境は、オペレーティングシステムの主要な脆弱性、仮想マシンの検出、および完全な検出が必要です。関連するユーザー情報の本質を盗みます

3.ウォレットのトランザクションは、署名に署名する場合は、トランザクションの署名を入力して、署名する必要があります。削除。

4.ユーザーの監査操作の動作を促進し、不正な操作を防ぐために、ウォレットの操作ログは脱感作によって処理する必要があります。機密情報。

5。ノードインターフェイスセキュリティ監査は、ハッカーがデータを改ざんする必要があります。ユーザーユーザーのシミュレーションから、操作はCC攻撃を実行します。

ユーザー側の場合、科学技術セキュリティチームの提案:

1)秘密キーストレージの測定の良い仕事をしてください:秘密鍵がコピーとバックアップに使用される場合、またはクラウドプラットフォームやメールなどのソーシャルネットワークを使用してプライベートキーを送信または保存します。

2)強力なパスワードを使用して、2つのステップ検証MFA(または2FA)を可能な限り開始して、常にセキュリティ認識を維持します。

3)プログラムバージョンを更新するときにハッシュ値を確認することに注意してください。アンチウイルスソフトウェアをインストールし、できるだけファイアウォールを使用します。アカウント/ウォレットを監視し、悪意のあるトランザクションがないことを確認してください。

4)その中で、ハードウェアウォレットは、大規模なデジタル資産を持つユーザーに適しており、より高いセキュリティ保護レベルが必要です。通常の提案は、ソフトウェアウォレットを使用して、毎日の使用のために独自の小さな資産とハードウェアウォレットを保存して、利便性とセキュリティの両方を達成できる大規模な資産を保存することです。

資金が盗まれた場合はどうなりますか?

資金が盗まれる前に、意図しない承認操作が発生した場合、ウォレットファンドはできるだけ早く譲渡され、承認がキャンセルされます。

5。DEFI-WEB3安全で厳しい災害エリア

Defiフルネーム:分散財務財務は、一般的に分散財務または分散財務に翻訳されています。DEFIプロジェクトは、通常、予言マシン、DEX、住宅ローン貸付、安定した通貨資産、合成デリバティブの5つのカテゴリに分けられます。

TVLフルネーム:ロックされた合計値は合計ロック値です。ユーザーが抵当に取っている総資産は、一般的にDefiの開発を測定するための最も重要な指標の1つです。

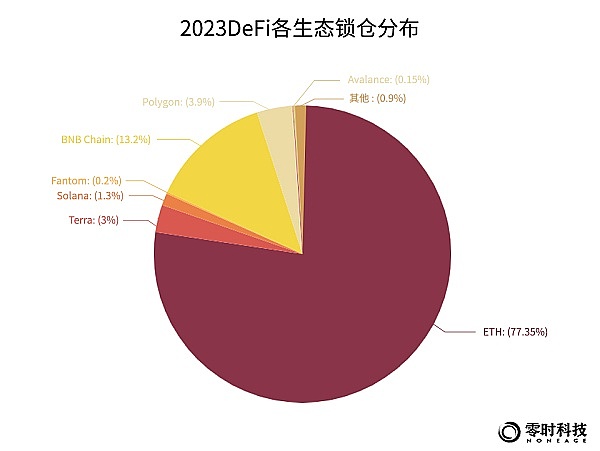

科学技術のブロックチェーンセキュリティ脅威インテリジェンスプラットフォームからのデータ統計。Defi Llamaのデータによると、Defiの総ロック価値は39.0億5100万米ドルに達しました。その中で、イーサリアムは58.59%を占め、TVLは230億2,000万ドルで、次に11.1%を占め、TVLが40億3,600万ドルの2位にランクされました。雪崩、劇場、楽観主義などの多くの新興の公共チェーンは、多くのユーザーと資金を集めて、債務の急速な発展に関する生態学を解決しています。

Defiの傑出したスマートコントラクトセキュリティの問題は、Defi業界で最大の課題となっています。さらに、Defiサービスプロバイダーまたは規制当局は、誤った譲渡のために資金を返金することはできません。ハッカーがスマートコントラクトや債務サービスの他の側面を見つける場合、さらに投資家を補償することは、必ずしもDefiサービスプロバイダーではありません。

ゼロの科学技術データの統計によると、2023年12月の時点で、合計24のDefiセキュリティインシデントが発生し、資産の累積損失は7億2,000万米ドルを超えています。

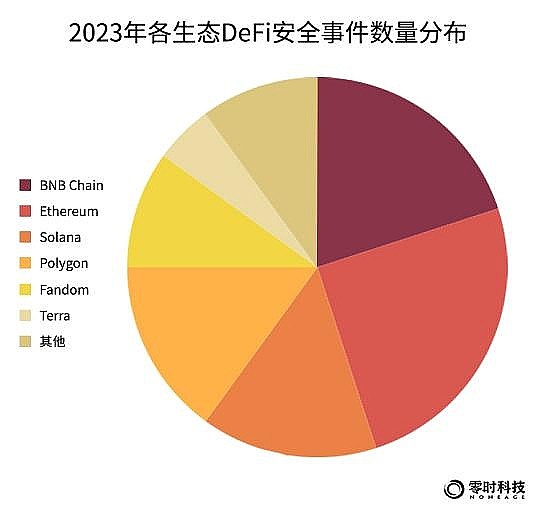

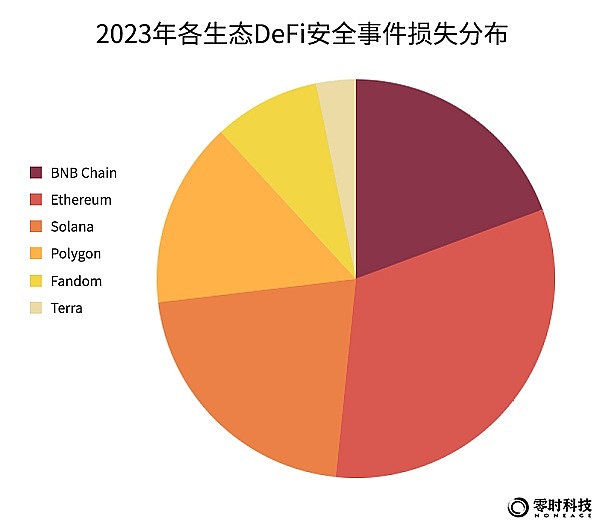

各生態学で発生するDefiセキュリティインシデントの数の観点から、6はそれぞれ25%を占め、最初にランキングし、5(BNB Chian)からBSC(BNB Chian)から5(BNB Chian)で発生し、20%を占めました。 、20%を占め、その割合は24%であり、2位であり、3つはSolana Ecosystemで発生し、15%を占め、3位にランクされています。

各Defiにおけるセキュリティインシデントの損失分布の観点から、上位3つのパブリックチェーンエコロジーは、Ethereum Ecological Defi事件の損失が216百万米ドルを超え、30%を占め、Solanaが2位にランクされています1億ドルの損失額は、20%を占めています。エコロジーが活発になればなるほど、ハッキングはより多く、損失が最も顕著であることがわかります。

科学的および技術データの統計によれば、defi攻撃の種類の観点からは、主にハッキング、盗難、稲妻攻撃、セキュリティの脆弱性です。その中で、メインの攻撃タイプに対応するセキュリティインシデントは、ハッカーの攻撃の50%を占めています。

メインの攻撃タイプの損失の分布から判断すると、ハッカーは最高の損失を引き起こし、48.6%を占め、資産が盗まれ、34.7%を占め、セキュリティの脆弱性は43%を占めました。

セキュリティのリスクと測定の提案

複数のセキュリティリスクに直面して、DEFIプロジェクトは、プロジェクト側(契約実行)とユーザーの端であるグループから分けられます。 、および組み合わせのセキュリティ、オープンソースのセキュリティ、高リスクの不足、監督によって引き起こされるセキュリティの問題の間の欠陥。

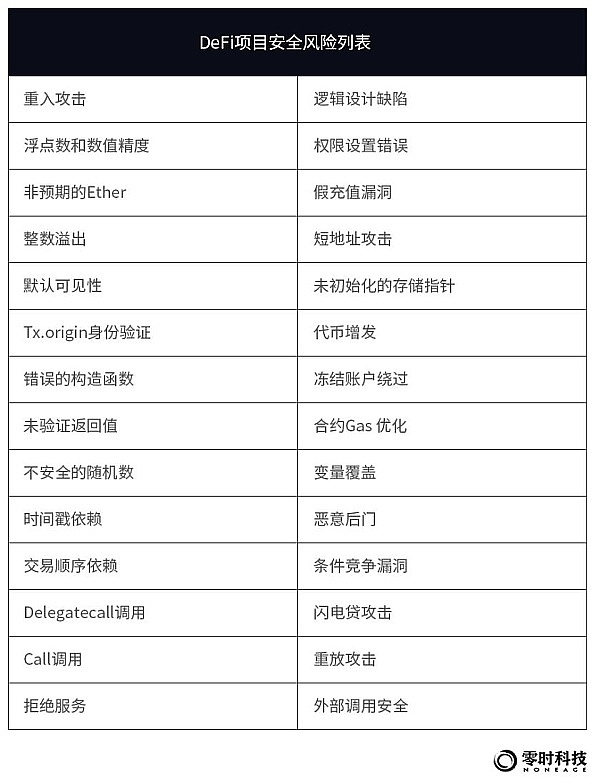

セキュリティ監査の観点から、DEFIプロジェクトが直面するリスクを次の図に示します。

契約の実行プロセスから、DEFIのリスクには以下が含まれます。インテリジェントな契約攻撃リスク、経済的インセンティブの設計上の問題、ストレージリスク、元の合意の再編成、プライバシーの欠如。

ユーザーの観点から、Defiユーザーが直面するリスクは次のとおりです。技術的なリスク:セキュリティによって攻撃されているスマートコントラクトには脆弱性があります。安全性認識のリスク:釣り、詐欺プロジェクトを実行しているアービトラージに遭遇するなど

科学技術のセキュリティチームは、プロジェクトパーティーとユーザーとして、次の4つのポイントからリスクを処理できることを示唆しました。

1)プロジェクトパーティがDEFIプロジェクトで開始される場合、彼は包括的なコード監査を行うために専門的なセキュリティチームを見つけ、可能な限り複数の共同監査を見つける必要があります。

2)ユーザーは、これらのプロジェクトに参加する必要がある場合、またはオンラインに進む前に安全監査を受けたかどうかに依存する場合があります。

3)インターネットアクセス、資産保存、財布の使用習慣の行動を含む個人のセキュリティ意識を高めて、セキュリティの良い習慣を身につけます。

4)プロジェクトの高度なリスクとリスクは慎重である必要があり、プロジェクトを理解し、参加しないようにし、損失を避けます。

6。NFT-釣り攻撃の池

NFTは、ブロックチェーンに基づいて、均一なトークンの略語です。仮想商品の所有。

NFTSCANのデータによると、12月31日現在、4,624個のNFTプロジェクトがあり、合計1,476,479,394 NFTです。現在、NFTの総市場価値は256億米ドルに達しており、保有者は4738百万に達しました。さまざまなプロジェクトの市場価値分布の観点から、PFP(Picturef Proof)、つまり、個人データ写真の市場価値は、これが非常に使用されているNFTです。現在の8つの主流の公共チェーンからのNFT資産と契約を見ると、ポリゴンは資産と契約の数をはるかに上回っています。

トランザクションスケールの観点から:24時間でトップ10にランクされたトップ10 NFTトレーディングプラットフォームの1つで、Blurは1位、OKX NFTは密接に続き、Openseaは3位にランクされました。ディーラーの観点から、24時間でトップ10の市場を獲得した市場で、Blurは1位、OKX NFTは2位、Openseaは3位にランクされました。

NFTの価値が強調されたため、ハッカーもこの脂肪を見つめました。現在、暗号化市場全体が衝撃の激しい傾向を抱えていますが、NFTの人気は減少していません。

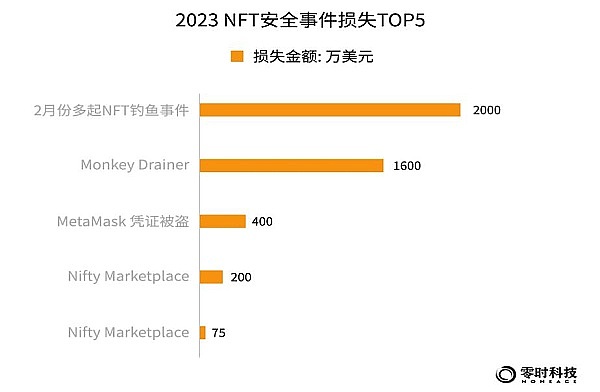

科学技術の不完全な統計によると、2023年12月の時点で、NFTトラックには44のセキュリティ事件があり、資産の累積損失は約6,200万ドルでした。

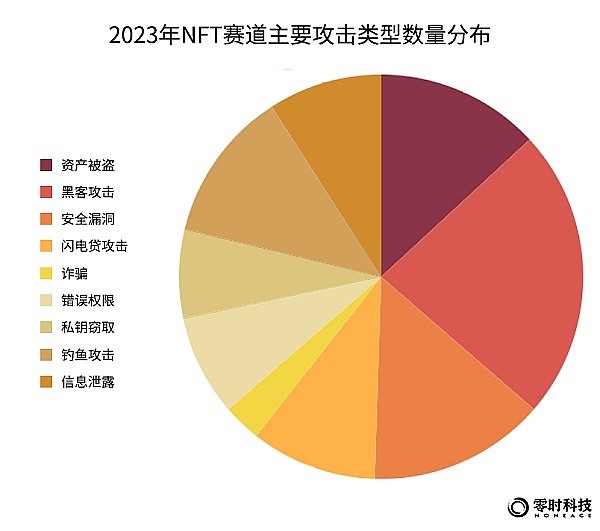

NFTトラックの攻撃の種類の観点から見ると、それは主に、ハッキング、セキュリティの脆弱性、盗まれた資産、釣り攻撃、およびそれぞれ50%、35%、25%、および23%を占める安全イベントの数です。 。

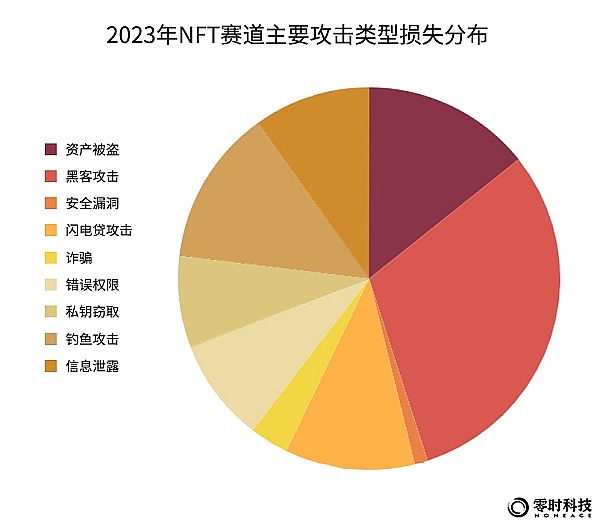

NFTのメイン攻撃タイプの損失額の観点から、ハッキング攻撃は50%を盗まれ、30%を占めました。

NFTセキュリティリスクと測定の提案

現在、NFTトラックでは、ハッキング方法が多様です。グループで分割すると、リスクに直面するオブジェクトは一般にプラットフォームとユーザーです。

集中プラットフォームの場合、直面する可能性のあるセキュリティリスクは次のとおりです。アカウントリスク、商業競争リスク、セキュリティ認識リスク、内部人事リスク、市場リスクなど。

ユーザー側にとって、Discord Attackは今年の主な攻撃方法になりました。

上記のセキュリティリスクについては、科学技術のセキュリティチームはゼロで次の手段を提供します。

通常のユーザーのために、不一致を保護するには、次のポイントに注意する必要があります。パスワードが十分に安全であることを確認するには、アルファベットのデジタル特殊文字を使用して、2FAのID検証を作成しますが、パスワード自体が複雑です。ただし、不明なセンダーやリンクされたリンクから保護することはできません’承認を画面に共有または共有するか、その正当性のQRコードを確認できません。

サーバーの所有者の場合:特にWebhookなどのより高いレベルのツールについては、特にすべてのプラットフォームで公式の招待状を保管してください。疑わしいリンクまたは不明なリンクをクリックしてください!アカウントが侵略されている場合、管理コミュニティに大きな影響を与える可能性があります。

プロジェクトの場合:契約は、購入数量を入力するユーザーの合理性を厳密に判断することをお勧めします。偽造不調のケース。現在、複数のチャットソフトウェアは悪意のあるミントリンクを見つけ、多くのユーザーファンドが盗まれているため、MINT操作を実行するときにリンクソースの信頼性を確認することをお勧めします時間、トランザクションの内容とトランザクションの期待の内容が一貫していることを確認します。

7。安全教育WEB3セキュリティシールド

すべての有名なSOHUの従業員は、多くの企業がネットワークセキュリティの認識が改善されなければ、将来の商業秘密などのさまざまなセキュリティ事件が企業の発展に影響を与えることを認識できることを認識できることを認識できるという、すべての有名なSOHUの従業員が給与補助金に遭遇しました。Web3分散化された自己組織化された参加方法により、個人は、セキュリティの認識が改善されなければ、ハッカー離脱機に削減されることを認識させました。

現在、市場には、テレビドラマ、映画、コミュニティ、および個人のネットワークセキュリティの認知度を向上させる他の方法など、多くの方法があります。

さらに、Zero -Timeテクノロジーの自己開発の安全啓発評価プラットフォームもあります。 、およびシーンのカスタマイズシステム、およびネットワークセキュリティの認識を改善するための企業の継続的かつ体系的なシステムを実現します。さらに、ゼロタイムテクノロジーセキュリティチームの専門的な強さに基づいて、コーポレートネットワークセキュリティコンサルティングおよびトレーニングサービスのための堅実なセキュリティシールドでもあります。

結論

その巨大なイノベーション機能とオープンソースの利点のため、Web3は活況を呈している新世代のネットワークインフラストラクチャになり、インターネットの世界全体により信頼できる信頼できるエコシステムをもたらしました。Web3業界のセキュリティインシデントは継続しており、ハッカーや犯罪者は際限なく出現しましたが、これはWeb3業界の健全な発展を妨げません。

それどころか、ゲームの2つのパーティーと同様に、ゼロタイムテクノロジーのようなセキュリティ機関であるWeb3世界の「ホワイトハット」は、この緑豊かなエコロジーを確実に護衛し、新世界のユーザーの資産を保護し、戦うことです。ハッカー、そして知恵のために戦う。

抜け穴はしばしば、安全で貴重であり、開発とセキュリティのゲームは、将来この複雑なテクノロジーの世界に対処するためのセキュリティシールドをインストールできないことを願っています。