著者:JW、4つの柱研究者:ビットチェーンビジョンXiaozou

抽象的な:

-

最新の暗号化ウォレットには3つの基本的なコンポーネントがあります。暗号化キーを処理するためのキー管理、ユーザーのIDの検証と相互作用の説明、およびユーザー参加のインターフェイスです。各部分にはさまざまな課題と革新があり、全体的なウォレットエクスペリエンスを共同で形作りました。

-

キー管理は、単純な秘密キー管理からより複雑なソリューションに開発されています。Shamirの秘密共有ソリューションは、キーを複数のフラグメントに分割し、しきい値シグネチャスキームは、キー再構成の再構築なしにマルチパーティコンピューティングをサポートします。レベル分離。Privy、Particle Network、Turnkeyなどのプロジェクトは、実際にこれらの方法を使用しています。

-

アカウントの要約複雑なアカウントをプログラム可能なインターフェイスに変換することにより、ブロックチェーンの相互運用性はよりユーザーフレンドリーです。これにより、ガストランザクション、ソーシャルリカバリ、カスタマイズされたセキュリティ設定などの機能が作成され、Abstractのグローバルウォレットなどのプロジェクトで表示されるように、ブロックチェーンテクノロジーが主流ユーザーが使用することが容易になります。

-

チェーンの抽象化により、さまざまなブロックチェーンがエンドユーザーには見えないようになり、それによりクロス鎖相互作用の複雑さを解決できます。ユーザーは、チェーン全体のバランスを管理し、支払いにトークンを使用し、分散型の特性とセキュリティを維持しながら、複数のブロックチェーンとシームレスに対話できます。One Balanceの信頼できるアカウントシステムは、これらの機能を実装する方法を示しています。

-

暗号化された業界は、Zoraなどのモバイル優先開発モデルから、複雑なモバイルエクスペリエンスを提供することで、底部の複雑さを維持することにより、急速に変換されています。

-

ウォレット開発の将来は、セキュリティを傷つけずにユーザーエクスペリエンスを簡素化することです。より広い範囲の採用への道は、秘密鍵からソーシャルログインに同時に移動する必要があります。

1。ウォレットスタックの紹介

エンドユーザー向けの暗号化されたアプリケーションの場合、ウォレットは資産のデジタルコンテナよりもはるかに多く、ブロックチェーンエクスペリエンス全体のポータルです。初期設定から毎日のトランザクションまで、暗号化されたアプリケーションとの各相互作用は、ユーザーのウォレットを通過する必要があります。これにより、ウォレットは機能だけでなく、ユーザーのブロックチェーンエクスペリエンスを決定する最も基本的なインフラストラクチャになります。

新しいウォレットを作成し、財布に資金を預けるには、ユーザーが多くの時間、エネルギー、リスクの許容度を投資する必要があります。この高いしきい値により、ユーザーの取得コストがプッシュされましたが、強力な保持メカニズムも作成されています。ユーザーはウォレットを使用しているため、他のウォレットにスイッチを選択せずにこのプロセスを再度体験することなく、常にこのウォレットを使用する可能性があります。

ただし、暗号化されたウォレットは重要な役割を果たしていますが、技術的な側面で最も挑戦的なユーザーエクスペリエンスにより評判を獲得しています。暗号化された財布を初めて使用したユーザーは、技術的な概念の迷路で失われていることがよくあります – キー、公開キー、そして単語をヘルプすることは、間違いを犯す余地はほとんどありません。この複雑さにより、多くの人々がブロックチェーンテクノロジーを最大限に活用して、このような急な学習曲線を本当に必要とするかどうかを疑問視しています。

ただし、この状況は最終的に変化しています。長年の停滞の後、ウォレットテクノロジーは、ユーザーエクスペリエンスにますます注意を払うため、大きな若返りを経験しています。ヒュンダイウォレットは、ソーシャルボード認証、生体認証、およびガス料金の抽象化を通じて革新されています。これらの開発は、最終的に暗号化された財布を、最新のアプリケーションのユーザーのフレンドリーな経験に対する人々の期待に近づけます。

ブロックチェーンウォレットの技術インフラストラクチャには、3つの基本レイヤーが含まれています。

-

キー管理:この基本的なレイヤーは、暗号化キーの生産、保管、回復の配置を担当しています。暗号化方法、セキュリティプロトコル、アクセス制御に関する重要な技術的決定が含まれています。最新のソリューションは、マルチパーティコンピューティング(MPC)、Shamir Secret Sharing(SSS)、ソーシャルログイン統合、モバイルフレンドリーなPassKeyなどの基本的なキーストレージを上回りました。

-

アカウント:このレイヤーは、ユーザー認識方法とユーザーのブロックチェーンネットワークとの相互作用を定義します。Smart Contractアカウント(SCA)に対する外部アカウント(EOA)などの基本概念などの複雑な概念をカバーしています。アカウントの各タイプは、ガス料金のスポンサーシップと複数の署名要件からカスタマイズされたトランザクションコントロールまで、さまざまな機能を通じて強化できます。これにより、最終的にはウォレットの機能と一般性が決定されます。

-

インタフェース:これは、ユーザーがブロックチェーンと直接対話する場所です。ブラウザ、モバイルアプリ、またはWebインターフェイスによって拡張されているかどうかにかかわらず、このレイヤーは、トランザクションの署名、管理資産、DAPPの接続など、ユーザーが操作する重要なポイントを提供します。

各レイヤーには、独自の設計上の考慮事項と計量があります。それらの実現および統合方法は、全体的なウォレットエクスペリエンスを決定します。この記事では、各レイヤーのコンポーネントと最新のイノベーションを研究し、さまざまな方法でより多くのユーザー – フレンドリーな暗号アプリケーションの作成を支援する方法を探ります。

2。キー管理:保管場所とキーの保存方法

主要な管理層には、3つの重要な決定ポイントが含まれています。

-

キージェネレーション:キー生成方法のコアは、キーを作成する方法を定義し、キーを使用してトランザクションに署名することです。単一の秘密鍵メソッドは依然として従来の方法ですが、マルチパーティコンピューティング(MPC)やShamir Secret Sharing(SSS)など、業界でますます複雑なソリューションが採用されています。これらの新しい方法は、重要な生成と署名プロセスを複数の関係者に分配し、それによりセキュリティと可用性のバランスを改善します。

-

ストレージ:このコンポーネントは、生成されたキーまたはキーフラグメントが格納される場所を決定します。究極の選択は、安全ニーズ、アクセス可能なニーズ、運用コスト、および必要な分散化など、さまざまな要因に依存します。利用可能なオプションには、集中クラウドサーバー(Aなど)、分散型ストレージソリューション、パーソナルストレージ機器、ハードウェアウォレットがあり、重量の計量があります。

-

認証:ユーザーは、さまざまなID検証方法を通じて、キーへのIDアクセスを証明します。従来のパスワードシステムは、ソーシャルログインやPassKeyなど、よりフレンドリーな方法を可能にします。これは、業界のより良いユーザーエクスペリエンス、特にモバイルデバイスへの変革を反映しています。

主要な管理システムを展開する場合、各コンポーネントは、特定の要件(アプリケーションの目的、技術的制限、またはビジネス要件であるかどうか)に応じて異なる方法で構成できます。現在の市場ソリューションでは、主要な違いは通常、主要な生成方法と認証方法の組み合わせの選択です。これらのオプションは、セキュリティとユーザーエクスペリエンスのバランスの程度を根本的に決定するためです。

>

最古のキー管理方法は簡単ですが、要件は高くなっています。ユーザーは外部アカウント(EOA)を通じてプライベートキーを完全に制御しています。この直接的な所有モデルは引き続き広く使用されていますが、その制限はますます明らかになっています。新規ユーザーは、主要な管理者の技術的な複雑さを心配しています。

これらの課題に対処するために、業界は3つの異なる最新の主要な管理方法を開発しました。信頼できるものは信頼できます。これらのソリューションはそれぞれ、従来の財布の制限を独自の方法で解決し、さまざまなセキュリティ、可用性、地方分権のバランスを提供します。

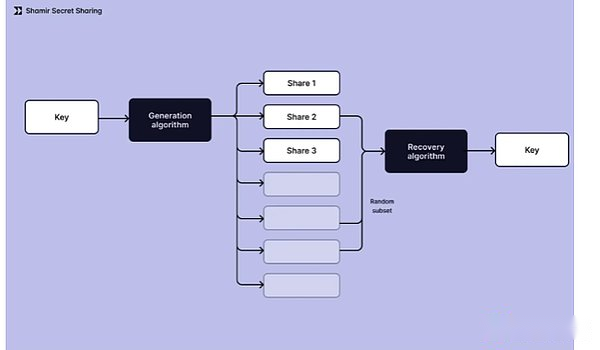

2.1 Shamir Secret共有(SSS)

1970年代に開発されたSSSは、キーを複数のフラグメントに分割することでセキュリティを改善する暗号化アルゴリズムでした。この方法には2つの主な目的があります。単一セクレット管理の固有の単一ポイント障害を排除し、必要に応じてキーが維持されるようにします。システムのキー機能は、その閾値メカニズム – 特定の最小数の要件を満たすキーフラグメントを再構築する必要があります。

実際には、SSSはユーザーデバイス上のプライベートキーを生成することにより、それらを複数のフラグメントに分割し、これらのフラグメントを異なる利害関係者(通常はユーザーとサービスプロバイダーを含む)に配布します。トランザクションの署名の場合、システムは一時的に再条件に再均一に再均一に再構築されます。キーを再構築します。この方法はセキュリティを強化し、既存のブロックチェーンインフラストラクチャとシームレスに統合できます。

-

アドバンテージ:

– 検証の安定性:このアルゴリズムは、数十年にわたって広範な検証を提供し、いくつかの実用的なテストのオープンソースの実装を生成してきました。

– 柔軟なキーディストリビューション:管理者は、キーの総数と再構成キーに必要なしきい値を正確にカスタマイズできます。

– 病原:単一のフラグメントのストレージソリューションは、包括的な更新なしでターゲットを絞ったシステムの改善を達成できます。

– スケーラビリティ:ユーザーグループのサイズに関係なく、クライアント計算モデルは一貫したパフォーマンスを確保できます。

-

欠点:

– 主要な再構成の脆弱性:トランザクション署名中にキー再構成が実行されると、一時的なセキュリティの脆弱性が生成されます。

-Adrawalの制限:SSSには、フラグメントが成功しているかどうか、または初期キー生成が正確かを確認するための暗号化方法がありません。

– 複雑な実装:ソリューションは通常、特にクライアント運用のセキュリティを確保するために、専門知識の複雑な開発が必要です。

-

症例調査:Privy

>

Privyは、現代のウォレットアーキテクチャにおける高度なSSS展開を示しています。埋め込まれたウォレットソリューションは、安全なiFrame環境を使用してCSPRNGを使用して、この環境でウォレットバウチャーを生成します。次に、システムは、生成ノートを介してウォレットのパブリックアドレスと秘密鍵を取得します。

最初の生成後、システムはSSSを使用して秘密鍵を3つの異なるフラグメントに分割します。

– デバイスの共有:ユーザーデバイスのローカルストレージ、およびWebアプリケーションを使用するときにブラウザのローカルストレージに保存されます。

– アッジシェア:認証プロセス中に暗号化とアクセスの形でPrivyサーバーに保存されます。

-SU回復シェア:Privyの主要な管理インフラストラクチャに柔軟に保存することも、ユーザーを直接保存することもできます。

キーセキュリティ機能は、完全な秘密鍵が、恒久的に保存されることなく、動作中に一時的にメモリに保存されることです。システムのアーキテクチャには、キーを再構築するために2つのフラグメントが必要であるため、3つの強力な回復パスが作成されます。

-Equipment Share + Certification Share:これは標準のユーザープロセスです。ユーザーは、ユーザーの認証シェアの復号化をトリガーするためのソーシャルログインまたは同様の方法を通じて身元確認を実行し、認定シェアはユーザーのローカル機器シェアと組み合わされます。

-Equipment Share +復元共有:Priveサーバーがアクセスできない場合、またはユーザーがメイン認証方法にアクセスできない場合、パスはフォールバックリターンメカニズムを提供します。

– アッジシェア +復元シェア:他のデバイスで新しい機器共有を生成することにより、デバイスのシームレスな移行。

PrivyのAdvanced Recovery Systemは、セキュリティに影響を与えることなく、ウォレットに安全にアクセスできます。この展開は、デジタル資産管理における信頼できるセキュリティ対策とユーザーアクセスとの間の微妙なバランスを正常に達成しました。

2.2しきい値署名スキーム(TSS)

TSSは、マルチパーティコンピューティング(MPC)の形式です。SSSとは異なり、TSSのキー機能は、参加者が署名株を組み合わせてキーを再構築せずに操作を実行できることです。

TSSは、複数のコンピューティングノードを含む大規模なスケールネットワークから、ユーザーとサービスプロバイダーの間の単純な2つのパーティ署名スキームまで、さまざまな方法で実装できます。参加者は、キーを知らずに署名生成に貢献し、柔軟な署名プロセスを達成しながら、高いセキュリティを維持できます。

-

アドバンテージ:

– セキュリティの強化:重要な再構築のニーズを排除することにより、SSSの単一のポイント障害が排除されます

– 柔軟なアーキテクチャ:参加者の数と、あらゆる種類の信頼モデルをサポートするために必要な署名を解決します。

-

欠点:

– 技術的な成熟度:比較的新しい商業技術として、検証済みの展開と大規模な展開のケースはほとんどありません。

– 拡張制限:TSSベースのシステムには、参加者間の通信が必要であり、特にECDSAの展開がイーサリアムで実行される場合、処理速度が遅くなります。

– 複雑さを刺激する:マルチパーティの調整とコミュニケーションが必要であり、複雑な展開と高い運用コストをもたらします。

要するに、TSSはSSSの単一ポイント障害の問題を解決するための強力な代替手段として注目を集めていますが、現在の展開はパフォーマンスと複雑さの点でいくつかの制限に直面しています。これらの制限は、実際のアプリケーションでのスケーラビリティをある程度制限します。

-

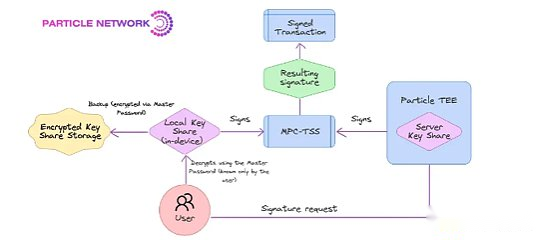

ケーススタディ:粒子ネットワーク

-

>

パーティクルネットワークは、MPC-TSSの展開を通じてユーザーフレンドリーなウォレットを提供するユーザーフレンドリーなウォレットを提供するウォレットソリューションの主な例です。彼らは特に2/2 TSSメソッドを採用して、秘密鍵がそのライフサイクル全体(世代からストレージと使用まで)に集中しないようにします。

ParticleネットワークのTSS展開では、2つの独立したキー株が生成され、異なるポジションに保存されます。1つのシェアはユーザーのローカル環境に保存され、もう1株は粒子の信頼できる実行環境(TEE)に保存されます。各シェアが完全なキーに関する情報を開示せず、完全なキーを再構築せずに株式を組み合わせることで操作を実行することが重要です。

追加のセキュリティレイヤーとして、ユーザーはメインパスワードを設定してローカルストレージキー共有を暗号化できます。これにより、ソーシャルログインのアイデンティティ以外に追加のセキュリティが提供され、さまざまな機器間の安全なお金の回復をサポートしています。

現在、パーティクルネットワークは、SolanaおよびEVMチェーンのMPCシグネチャーサポートを提供しています。この方法を通じて、パーティクルネットワークは、安全で非ホスティングキー管理システムを提供します。

2.3信頼できるエグゼクティブ環境(TEE)

TEEは、SSSおよびMPCとはまったく異なる方法を使用しています。安全な分離実行環境ですべての秘密キー関連操作を実行します。このセキュリティは、Intel SGXやAWS Nitro Enclavesなどのプラットフォームによって保証されています。

TEEベースのシステムでは、承認されたコードは、外部監視または干渉を回避し、分離CPUとメモリリソースを使用してリモートエンクレーブで実行されます。エンクレーブは、証明操作の証明書を正しく生成し、ユーザーがプライベートキーが安全に処理されるかどうかを確認できるようにします。これにより、主要な管理のためのシンプルで強力なプラットフォームが提供されます。TEEは、複雑なキー部門や多分野の計算によって計算されたSSSやTSSとは異なり、ハードウェアを使用してセキュリティキー管理を確保します。

-

アドバンテージ:

– 強力なセキュリティ:ハードウェアレベルの分離を介して高度なセキュリティを提供します。

– アダビッド:すべての操作が予想どおりに実行されることを証明できます。

– 効率的なパフォーマンス:TSSと比較して、比較的速い処理を実現するには、より少ないネットワーク通信が必要です。

-

欠点:

– ハードウェアの依存関係:特定のハードウェアまたはサプライヤーへの高い依存性は、集中化またはレビューリスクにつながる可能性があります。

-s安全脆弱性:エンクレーブ自体が攻撃されている場合、システム全体が危険にさらされる可能性があります。

TEEは、ハードウェアのセキュリティに基づいて、主要な管理問題の実用的なソリューションを提供します。その展開はSSSよりも簡単であり、操作はTSSよりも効率的ですが、ハードウェアプラットフォームへの依存は依然として慎重に考慮する必要がある質問です。

-

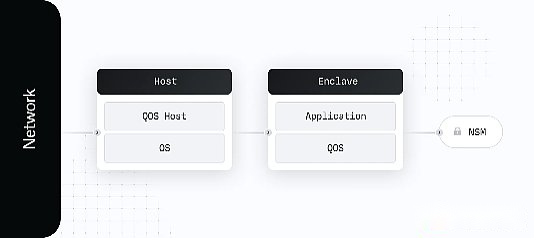

ケースリサーチ:ターンキー

>

ターンキーのコアセキュリティ戦略は、TEEのすべての主要なセキュリティオペレーションの処理を中心に実行されます。ターンキーシステムでは、すべてのセキュリティに敏感なサービス(キー生成、署名、戦略エンジンなど)が安全なエンクレーブ内ですべて実行されます。

ターンキーのアーキテクチャには、次の2つの主要な部分が含まれています。

-orfo:これは、ネットワークトラフィックを受信してエンクレーブコールを実行するための基本的なアプリケーションを実行する標準のAWS仮想マシンです。エンクレーブと外部システムの間のバッファーとして機能し、インジケーターとエンクレーブ操作に関連するその他の動作情報を収集します。

– エンクレーブ:これは、外部接続から完全に分離された環境であり、HostとAWSのNitro Securityモジュール(NSM)と呼ばれる仮想シリアル接続は1つしかありません。この環境は、Quorumos(QOS)、ターンキーのエンクレーブオペレーティングシステム、およびその上で実行されているセキュリティアプリケーションを実行します。

この構造を通じて、ターンキーは自分自身とユーザーに、すべての主要なセキュリティシステムが期待どおりに完全に動作していることを証明できます。エンクレーブは、永続的なストレージ、インタラクティブなアクセス、または外部ネットワーキングなしで、非常に限られたコンピューティング環境で実行されるため、最高レベルのセキュリティを提供できます。

3。アカウント:目に見えないアカウントとチェーン

ブロックチェーンテクノロジーの継続的な開発と主流の採用の獲得により、人々はますます多くの人々が技術的な複雑さを抽象化する必要があります。ウォレットは、ユーザーとブロックチェーンネットワークの間の主要な接点ポイントですが、多くの場合、エントリには高いしきい値があります。新規ユーザーは、民間のキー管理、ガソリン料金の支払い、取引署名など、馴染みのない概念を習得する必要があります。

抽象に対するこの需要は、私たちが毎日使用する他の技術の開発も反映しています。インターネットとの対話方法について考えてください。ユーザーは、Webサイトを閲覧するためにTCP/IPプロトコルまたはDNSシステムを理解する必要はありません。同様に、GSMまたはLTEテクノロジーを理解する必要はありません。このモデルは、成熟したテクノロジーで一貫しています。その開発により、技術的な複雑さはユーザー – フレンドリーなインターフェイスの背後にますます隠されています。

この記事では、ウォレットユーザーエクスペリエンスを再構築する2つの基本的な抽象的な概念を検討します。1つ目は、アカウントの抽象化です。複雑なブロックチェーンアカウントをプログラム可能なユーザーのフレンドリーインターフェイスに変換します。2つ目はチェーン抽象化であり、クロス鎖相互作用の複雑さを排除し、ユーザーが基礎となるメカニズムを理解せずに異なるブロックチェーンネットワークでシームレスな操作をシームレスに動作させることができます。

3.1アカウント要約

最初のEOAは、いくつかの基本的な機能のみを提供しました:ストレージアドレスとトランザクションの署名。アカウントレベルでのプログラミングの欠如は、高度な機能またはカスタマイズされた操作が不可能であることを意味します。アカウントの抽象化の導入により、アカウントレベルでの強化機能を通じてこの状況が変化しました。アカウントの抽象化はもともと、ブロックチェーンユーザーエクスペリエンスの課題を解決するという希望を示していましたが、広く採用されたいくつかの障害が遅れていました。複雑な展開要件、高いガスコスト、および既存のEOAとの互換性が低いと、予想よりも遅い採用につながります。この技術は成熟し、初期の課題を克服し、現在では実際のアプリケーションの方向に向かっています。最近発売された一部のコンシューマーアプリケーションは、アカウントの抽象化に正常に統合されています。この開発は、既存の暗号化されたユーザーベースでより広範な暗号化の可能性を示しています。アカウントの抽象化の影響は、暗号化されたエコシステム全体で拡大し続けています。L2ロールアップは、ユーザーエクスペリエンスを強化するために契約レベルと統合され、ウォレットはより高度な組み込みウォレットソリューションです。今後のEthereum Pectraアップグレードは、メインネットワークSCAの一時的なプログラミングを使用するためのEIP-7702-Alowing EOAの重要性をさらに強調しています。

-

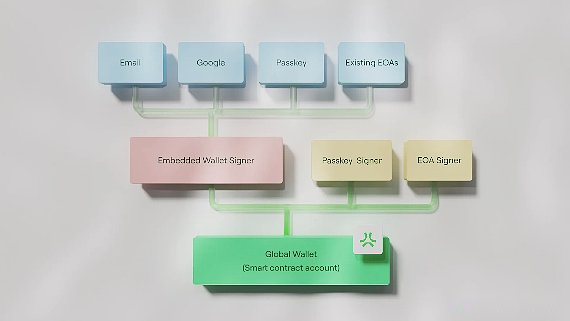

症例調査:要約

>

要約は、プラットフォームの各アプリケーションをサポートするための一般的な組み込みウォレットであるAbstract Global Wallet(AGW)を開発しました。特定のアプリケーションウォレットとは異なり、AGWは包括的なソリューションとして、ユーザーは抽象的なエコシステム内のアプリケーションにアクセスできます。このウォレットは、実際の需要を解決します。ユーザーは、単一のアクセスポイントを介して複数のアプリケーションでデータとアセットを管理できるようにします。

従来のEOAと比較して、AGWはネイティブアカウントの抽象化(ネイティブアカウントの抽象化)を実現し、スマートで柔軟なスマートコントラクトウォレットを作成します。この方法は、すべてのアカウントをスマートコントラクトとして扱い、同じトランザクションライフサイクルに従うことを保証します。従来のイーサリアムはEOAおよびスマート契約アカウントのメンテナンスのための個別のプロセスですが、抽象的な展開はすべてのアカウントを均一に処理して、新しいAAウォレットを使用して既存のEOAユーザーとユーザーに一貫した機能を提供します。

ウォレット作成プロセスは、EOAおよびSmart Contractアカウント(SCA)統合の単純な2つのステップ方法に従います。ユーザーが電子メール、ソーシャルログイン、パスワードなどの一般的な方法でログインすると、システムはバックグラウンドでEOAウォレットを作成します。EOAアドレスは、展開されたスマートコントラクトウォレットの承認された署名となりました。この設計は、ブロックチェーンウォレットによって作成された複雑さを排除し、そのセキュリティ特性を維持します。

要約のローカルアカウントの抽象化は、次の主要なコンポーネントを含むZKSYNC標準に従います。

-ICCAUNT標準インターフェイス:すべてのスマートコントラクトアカウントに必要なメソッドを定義し、アカウントの動作を標準化し、一貫性を確保します。

-DefaultAccount変換:EOAウォレット(Metamaskなど)は、SCAの高度な機能にアクセスできるように、トランザクション処理中にIACCOUNTのデフォルトアックカウント展開に自動的に変換されます。

– ペイマスターサポート:すべてのアカウントは、他のアカウントのガス料金を後援するか、ERC-20を使用してETHの代わりにガス料金を支払うことができます。これにより、新しいユーザーのエントリのしきい値が大幅に削減されます。

このアーキテクチャを通じて、要約は、基礎となる複雑さを理解せずに、高度な機能にシームレスにアクセスするユーザーをサポートします。ユーザーは、電子メールやソーシャルアカウントなどの馴染みのある方法を介してログインするだけで、システムはバックグラウンドでEOA作成とスマートコントラクトウォレットの展開を自動的に処理します。初期化後、ユーザーはマルチサイン設定、トランザクション制限、アカウント回復メカニズムなどの関数にアクセスできます。

>

ネイティブアカウントの抽象化に加えて、AGWはPrivyのクロスアプリウォレットを統合して、消費者中心の方法でサポートします。従来の組み込みウォレットは簡単なソーシャルログインと主要な管理を提供しますが、特定のアプリケーションの性質により制限されており、クロスプラットフォーム資産管理の断片化された問題が発生します。AGWに展開されているクロスアプリのウォレットの概念により、ユーザーは複数のアプリケーションにわたって複数のアプリケーションにまたがる資産とデータにアクセスして、この問題を解決できます。

一般的な埋め込みウォレットの開発は、特にセキュリティアーキテクチャの観点から、主要な技術的課題をもたらしました。セキュリティリスクを含む特定のアプリケーションウォレットとは異なり、クロスアプリケーションウォレットは、アプリケーションのセキュリティ問題がすべての税関アプリケーションに影響を与える可能性があることを意味します。これには、より信頼性の高いセキュリティモデルが必要です。ただし、この方法の利点は膨大です。

-Simplify Asset Management:すべての統合アプリケーションにデポジットポイントを使用できます。

– Cy集中追跡資産:複数のアプリケーションでユーザーと開発者の資産を育成します。

– シームレスな転送:エコシステム内の異なるアプリケーション間で異なるアプリケーションを転送できます。

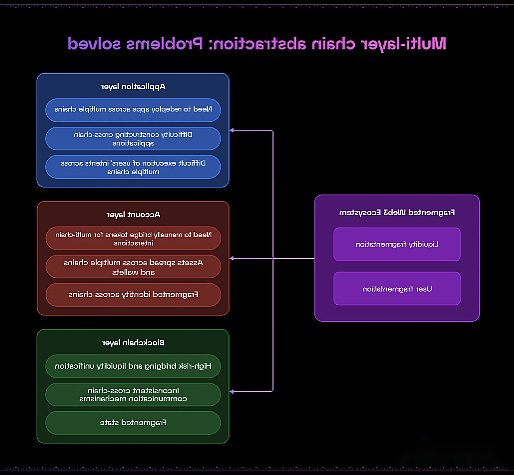

3.2チェーンの抽象化

アカウントの抽象化に加えて、チェーンの抽象化は最近、ブロックチェーン開発の重要な概念になりました。アカウントの抽象化は、単一のブロックチェーンでのユーザーエクスペリエンスの改善に焦点を当てていますが、チェーンの抽象化は異なる課題を解決します。ユーザーは、ブリッジメカニズムを伴わずに複数のチェーン上の資産と対話できます。チェーンの抽象化の中核は、より多くのモジュール式ブロックチェーンがより複雑なチェーンエコシステムを作成し続けるにつれて、さまざまなブロックチェーンの概念を透明にすることです。

>

特定の技術仕様(EIP-4337など)で定義されたアカウントの抽象化とは異なり、チェーン抽出はより広範な方法です。アプリケーションやアカウントからプロトコルまで、ブロックチェーンスタックのレイヤー全体に展開できます。目的は、クロスチェーン相互作用の複雑さを抽象化することです。

チェーンの抽象化は、以下を含むがこれらに限定されないブロックチェーンユーザーエクスペリエンスを提供できます。

– 統一されたバランス管理:ユーザーは、資産がどのブロックチェーンであっても、単一のインターフェイスを介して資産を管理できます。この統一された管理方法は、さまざまなチェーンのバランスを追跡したり、基礎となるブロックチェーンアーキテクチャを理解するための要件を排除します。

– 柔軟な支払いシステム:ユーザーは、任意のチェーン上の任意のトークンで任意のトークンを使用できます。バックグラウンドで複雑さを処理する特別なソリューションがあります。さまざまな支払いトークンを受け取り、クロスチェーンブリッジ接続の管理、ガス料金の処理が同時にユーザーに簡単な支払いエクスペリエンスを提供します。

– シームレスなクロスの相互作用をセット:集中化されたアプリケーションは同様の機能を簡単に提供できますが、チェーンの抽象化は、ブロックチェーンテクノロジー(分散化、個人資産の所有権、セキュリティ)の中核原則を維持しながら、これらの利点を達成することです。

-

症例調査:1つのバランス

>

1つのバランスは、フロンティアリサーチチームによって開始されたプロジェクトであり、ケーキ(チェーンポンピングキー要素)フレームワークを提案することで有名です。それらのソリューションの中核は、EOAとSCAの利点を組み合わせた「信頼できるアカウント」の概念です。

信頼できるアカウントは、クロスチェーンコンセンサス要件を必要とせずに信頼できる保証を提供するために、従来のブロックチェーンアカウント形式を拡張しました。これらのアカウントは、ユーザーが選択したセキュリティマシンで実行され、メッセージの署名に信頼できるコミットメントを行います。彼らは、SCAのセキュリティ保証を維持し、ガス抽象化、社会的回復、許可戦略、最新のID検証方法など、アカウントの抽象化の主要な機能をサポートしています。

信頼できるアカウントは、任意の数のサブアカウントを生成し、任意の数のサブアカウントを管理し、各チェーンステータスを完全に制御できます。これらは、普遍的な互換性と、さまざまなブロックチェーンネットワーク(Ethereum、Solana、Bitcoin)およびさまざまなスマートコントラクトと資産(ERC20トークン、NFT、DAO、およびDefiプロトコルを含む)と互換性があるように設計されています。

1つのバランスのチェーン抽象化システムは、次の2つの重要なコンポーネントに基づいています。

– リソースロック:このメカニズムの下でのユーザーは、特定の条件を満たすか失効するまで、検証の約束をし、資産をロックします。従来のスマートコントラクトデポジットやERC20の承認とは異なり、これらはアカウントレベルのロックであり、チェーンの終わりを必要としません。たとえば、Ethereum USDCを使用してSolana NFTを購入する場合、ユーザーはNFTの特定のブロック高さに達するまでUSDCをロックします。この設計は、二重の花の攻撃などのリスクからソルバーを保護し、クロスチェーン操作中にトランザクションの整合性を確保することができます。

– 信頼できるコミットメントマシン:これは、クロス鎖トランザクションを実行するセキュリティインフラストラクチャです。これらのマシンは、特別なセキュリティ環境で実行され、2つの基本的な機能を実行します。ユーザーが設定したリソースロックの有効性を検証し、ロック条件を満たすときに正確な実行を確認します。たとえば、Ethereum USDCを使用してSolana NFTを購入する場合、Promise MachineはユーザーのUSDCの所有権を検証し、NFT購入が完了した後にセキュリティ転送を売り手に管理します。この自動化プロセスは、事前定義されたルールに従って、信頼できる実行によってすべての参加者を実装できるようにします。コミットメントマシンは、TEE、MPC、SCA、またはプロトコル仮想マシンの4つの方法で展開できます。

1つのバランスはまだ開発段階にありますが、Privyを使用する統合例をリリースしています。それらの方法は、他のチェーン抽象化ソリューションから際立っており、既存のブロックチェーンインフラストラクチャやアプリケーションを統合するためのフレームワークを提供します。

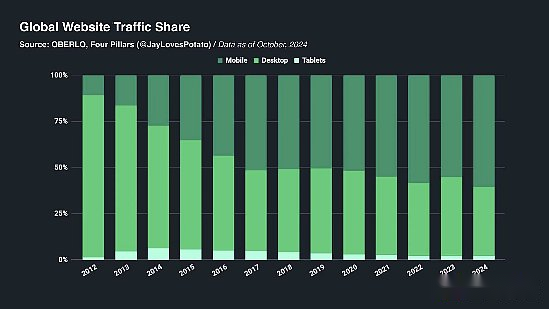

4。インターフェイス:モバイルアプリケーションは次の切断です

高品質のモバイルアプリケーションは、暗号化エコシステムではまれです。ほとんどの暗号化されたアプリケーションは、主に次の2つのポイントのために、主にデスクトッププラットフォームを中心に開発されています。

主な理由は、暗号化されたアプリケーション自体の性質です。これらのプラットフォームは通常、複雑な金融取引を処理します。複雑な金融取引は、詳細情報、包括的な分析、複数のデータポイントを同時に表示する必要があります。これらはすべて、デスクトップインターフェイスにより適しています。モバイルプラットフォームは、単純化されたユーザーのフレンドリーなエクスペリエンスを提供するのに適していますが、多くの場合、トレーダーやユーザーが必要とする機能の深さと幅を犠牲にしなければなりません。この自然な制限により、デスクトップ開発は、ほとんどの暗号化されたアプリケーションにとって自然に優先的な考慮事項になります。

この開発は、デスクトップを中心として、ユーザーと暗号化されたアプリケーション間の相互作用を形作ります。通常、メインウォレットを維持し、必要に応じてさまざまなアプリケーションに接続します。ただし、このモードは、モバイル環境に切り替えると、大きな摩擦が生じます。ユーザーは、多くの場合、ウォレットアプリケーションとマスターアプリケーションを切り替え、トランザクションのログインや署名などの基本的な操作を実行することがわかります。この繰り返しの前後の操作は、従来のアプリケーションから得られたシームレスな相互作用とは対照的です。

2番目の主な理由は、モバイルアプリストアの制限されたポリシーです。暗号関連の支払いに関する彼らの厳格なポリシーにより、多くの暗号化されたアプリケーションが創造的なソリューションを求めることを余儀なくされました。漸進的なWebアプリ(PWAS)を通じてこれらの制限を回避するための初期の試みは、最初の夜明けを示しましたが、主にユーザーがインストールと使用プロセスに不慣れであり、操作が面倒だったため、注意を引くことができませんでした。Telegram App Centerの成功したケースは、この分布の課題をさらに強調しています。これは、1,000を超える小規模アプリケーションで驚くべき5億Mauを成功裏に収穫しました。

>

ただし、状況はゆっくりと変化しています。暗号化された市場が純粋な金融サービス市場から消費者向けのよりフレンドリーな襟(Meme Currencyや人工知能アプリケーションなど)に拡大するにつれて、モバイル優先開発モデルの復活が見られました。ソーシャルプラットフォーム(Farcaster、Internet、Internet)、Meme Coin Trading Platform(Moonshot、Sauce)などの新しいプレーヤーの出現は、この傾向の進化を明確に反映しており、複雑なモバイルエクスペリエンスを検討することを好みます。JupiterやUniswapのような伝統的なDexでさえ、モバイル最適化インターフェイスに照準を合わせて、より多くのユーザーを引き付けることができます。この傾向は、インフラストラクチャプロバイダーによってさらにサポートされています。これらの開発は、業界全体がモバイルの最適化がもはやオプションではなく、主流の暗号化の必須であることを明確に認識していることを示しています。

-

症例調査:ゾラ

>

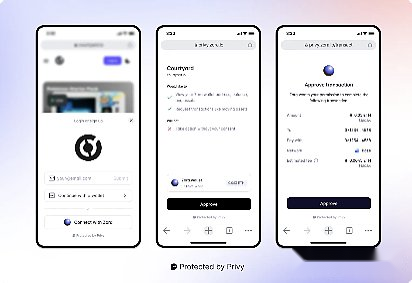

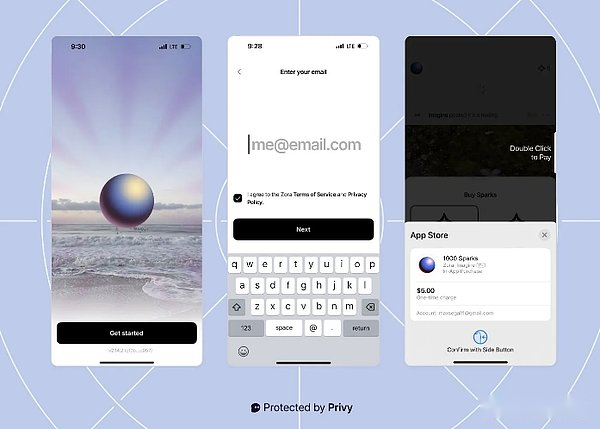

Zoraは、モバイル優先設計の原則を採用するために、暗号化されたアプリケーションがどのように採用されるかの最良の例です。デジタル作成ソーシャルネットワークとして、Zoraユーザーは、画像やビデオ、音楽、ミームなど、さまざまな形式のデジタルコンテンツをシームレスに作成、共有、取引できます。

Zoraの独自性は、初期アカウントからNFT鋳造まで、包括的な動きの最適化にあります。ログインプロセスは非常に簡単です。ユーザーは、登録するためにメールアドレスを入力する必要があります。おそらく最も重要な点は、Zoraがネイティブモバイル機能を使用していることです。ユーザーは携帯電話のカメラを介して直接写真やビデオを撮影し、すぐにNFTにキャストして、同じ自然なソーシャルメディアを公開するなどの自然な体験を作成できます。

下部では、Zoraは複雑なブロックチェーンテクノロジーを使用し、ユーザーのシンプルさを維持します。彼らは、Privyの組み込みウォレットテクノロジーとCoinbaseのスマートウォレットインフラストラクチャを組み合わせて、最新のアカウントの抽象スタックを展開しました。この技術アーキテクチャにより、Zoraはガス料金管理やトランザクションバッチ処理など、バックグラウンドで複雑な操作を完了することができます。ユーザーは、これらの技術的要素を理解したり、コンテンツの作成と共有に集中できるようにする必要はありません。

Zoraのユニークな革新は、「Spark」という名前の内部通貨システムにあります。Sparkの評価ユニットは、100万ドル(1,000 GWEIに相当)で、クレジットカードやデビットカードなどの一般的な支払い方法で直接購入できます。システムの設計は非常にシンプルです。十分なSparkバランスを備えているため、ユーザーはNFTキャストにシンプルなダブルクリックを使用できます。各NFT鋳造には、ガス取引なしを含む111の火花がかかります。重要なことは、Zoraの鋳造コストが将来変更されたとしても、あなたが購入する火花が決して期限切れになることです。

Zoraは、ブロックチェーンの複雑さをうまく抽象化したことに特に注目に値します。通常、暗号化されたアプリケーションに摩擦をもたらすすべての技術的要素 – walletの作成、ガス料金管理、NFTキャスティングプロセス – すべてはすべてバックグラウンドでは見えません。その結果、ブロックチェーンテクノロジーのすべての利点を予約しながら、ポップソーシャルメディアでは違いはありません。この方法は、モバイル優先度暗号化アプリケーションの目標に新しい標準を設定し、ブロックチェーンテクノロジーが毎日のモバイルエクスペリエンスにシームレスに統合されていることを示しています。

5。結論

2021年の夏のNFT;defi&次の2年間で、インフラストラクチャは大きな進歩を遂げました。モジュラーブロックチェーンが登場し、L1ネットワークが大幅にパフォーマンス改善を達成し、OracleやBridgeなどのテクノロジーが大成熟しています。これらの開発は、ブロックチェーン、特に常に存在してきた問題、特にトランザクションの速度と高コストの高さによって妨げられてきた多くの問題を効果的に克服します。

ただし、技術的な基盤は大幅に強化されていますが、ユーザーエクスペリエンスはペースを維持していません。アプリケーションレイヤーは常に実験と開発中ですが、Web2アプリケーションのユーザーが取得したシームレスで直感的なエクスペリエンスに匹敵する暗号化されたプラットフォームはほとんどありません。インフラストラクチャがますます信頼できるようになっているため、次世代のアプリケーションをサポートする準備ができており、このエクスペリエンスギャップはますます明白になります。最も緊急の課題は、おなじみのWeb2ユーザーエクスペリエンスをもたらすことができるサービスを作成することであり、同時にブロックチェーンテクノロジーの独自の利点を維持することもできます。

この課題の核心は、暗号化された財布を暗号化することです。ユーザーエクスペリエンス全体を決定する最も重要な要素である可能性があります。ウォレットは、新しいユーザーの入り口であり、アプリケーションのすべての重要な操作のポータルでもあります。したがって、暗号化されたウォレットは、暗号化エコシステム全体と相互作用するユーザーの基本層として配置されます。

ウォレットテクノロジーの革新は、特定のレベルに限定されませんが、主要な管理およびアカウント構造からUI/UXまで、複数の次元にわたって同時に。各レイヤーは異なる設計パラメーターを示しており、アプリケーションの特性とニーズに応じてこれらのパラメーターを変更します。ウォレットテクノロジーの革新は継続され、アカウントの抽象化とチェーンの抽象化を中心に新しい物語が登場しました。

したがって、アプリケーションの成功には、ウォレットアーキテクチャの各層の決定プロセスを十分に理解する必要がある場合があります。成功した展開ケースを分析し、長所と短所のバランスを理解することにより、チームは、機能とユーザーエクスペリエンスのバランスを維持しながら、特定のケースに基づいて賢明な選択をすることができます。

暗号通貨を広く採用できるかどうかは、分散化の特性と基本セキュリティの基本原則を損なうことなく、毎日のユーザーが複雑なブロックチェーンテクノロジーを使用できるようにすることができるかどうかによって異なります。最近のケーススタディは、この方向に満足のいく進歩がなされており、革新的なソリューションが生態系に現れていることを示していますが、私たちはまだこの変換の初期段階にあります。将来の課題は、一致するだけでなく、従来のデジタルサービスを上回りながら、ブロックチェーンテクノロジーの独自の価値提案を維持しながら、エクスペリエンスを作成することです。ウォレットテクノロジーの継続的な開発により、次世代のユーザーがCryptoアプリケーションとどのように相互作用するかを形成する上でますます重要な役割を果たします。