TL/DR

لقد ناقشنا كيف يمكن لكل منهما من الذكاء الاصطناعى و Web3 الاستفادة من بعضهما البعض ويكمل بعضهما البعض في مختلف الصناعات الرأسية مثل شبكات الحوسبة ومنصات الوكيل وتطبيقات المستهلكين.عند التركيز على المجال الرأسي لموارد البيانات ، توفر مشاريع الويب الناشئة إمكانيات جديدة لاكتساب البيانات ومشاركتها واستخدامها.

-

يواجه مقدمو البيانات التقليديون صعوبة في تلبية احتياجات الذكاء الاصطناعى وغيرها من الصناعات التي تعتمد على البيانات للبيانات ذات الجودة العالية والقابلة للتحقق في الوقت الفعلي ، وخاصة من حيث الشفافية والتحكم في المستخدم وحماية الخصوصية

-

تعمل حلول Web3 على إعادة تشكيل النظام البيئي للبيانات.تضمن التقنيات مثل MPC ، وإثبات المعرفة الصفري و TLS كاتب العدل الأصالة وحماية الخصوصية عندما تدور البيانات بين مصادر متعددة ، في حين توفر التخزين الموزعة والحوسبة الحافة مرونة وكفاءة أكبر للمعالجة في الوقت الفعلي للبيانات.

-

فيشبكة البيانات اللامركزيةلقد ولدت هذه البنية التحتية الناشئة العديد من المشاريع التمثيلية ، OpenLayer (طبقة بيانات حقيقية معيارية) ، والعشب (باستخدام عرض النطاق الترددي الخمول وشبكات عقدة الزحف اللامركزية) وشبكات VANA (شبكات Soverenty Soverenty 1 منظمة العفو الدولية للتدريب والتطبيق.

-

من خلال قدرة التعهيد الجماعي ، يمكن للبنية التحتية للبيانات غير المركزية أن توفر المزيد من حلول خاصة وفعالية واقتصادية من موفري خدمة Web2 ، وتمنح المستخدمين القدرة على استخدام البيانات ومواردها ذات الصلة الموارد ذات الصلة ، من موفري خدمة Web2 ، وآليات الحوافز المستندة إلى الرمز المميز ، يمكن أن توفر المزيد من حلول خاصة ومواردها ذات الصلة ومواردها ذات الصلة. ، بناء نظام بيئي أكثر انفتاحًا وآمنًا وترابطًا.

1.موجة الطلب على البيانات

أصبحت البيانات محركًا رئيسيًا للابتكار وصنع القرار في مختلف الصناعات.يتنبأ UBS بأنه من المتوقع أن ينمو حجم البيانات العالمية بأكثر من عشرة أضعاف إلى 660 ZB بين عامي 2020 و 2030 ، وبحلول عام 2025 ، سيقوم كل شخص في العالم بتوليد 463 EB (exabytes ، 1EB = 1 مليار جيجا بايت) من البيانات لكل شخص لكل شخص يوم.يتوسع سوق البيانات كخدمة (DAAS) بسرعة ، ووفقًا لتقرير صادر عن Grand View Research ، تبلغ قيمة سوق DAAS العالمي 14.36 مليار دولار أمريكي في عام 2023 ، ومن المتوقع أن ينمو بمعدل نمو سنوي مركب بنسبة 28.1 ٪ 2030 ، في النهاية يصل إلى 768. 100 مليون دولار.وراء هذه الأرقام عالية النمو ، يوجد الطلب على البيانات الموثوقة في الوقت الفعلي في مجالات صناعية متعددة.

يعتمد تدريب نموذج الذكاء الاصطناعي على كمية كبيرة من إدخال البيانات لتحديد الأنماط وضبط المعلمات.بعد التدريب ، مطلوب أيضًا مجموعة البيانات لاختبار إمكانيات الأداء والتعميم للنموذج.بالإضافة إلى ذلك ، يتطلب وكلاء الذكاء الاصطناعى ، باعتباره نموذج تطبيق ذكي ناشئ متوقع في المستقبل ، مصادر بيانات في الوقت الفعلي وموثوق بها لضمان دقيق لاتخاذ القرارات وتنفيذ المهام.

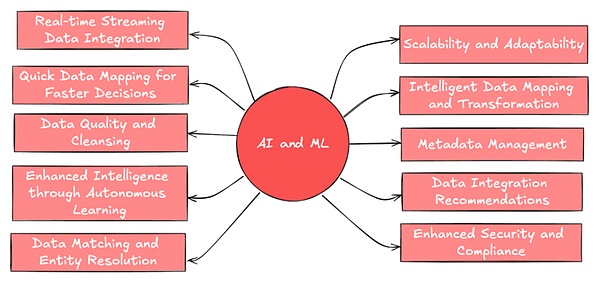

(المصدر: Leewayhertz)

أصبح الطلب على تحليل الأعمال متنوعًا ومتناسقًا ، وأصبح الأداة الأساسية لدفع ابتكار الشركات.على سبيل المثال ، تحتاج منصات الوسائط الاجتماعية وشركات أبحاث السوق إلى بيانات سلوك مستخدم موثوقة لصياغة الاستراتيجيات والبصيرة في الاتجاهات ، ودمج بيانات متعددة من منصات اجتماعية متعددة ، وبناء صورة أكثر شمولاً.

بالنسبة للنظام الإيكولوجي لـ Web3 ، هناك حاجة أيضًا إلى بيانات موثوقة وحقيقية لدعم بعض المنتجات المالية الجديدة.نظرًا لأن هناك حاجة إلى المزيد والمزيد من الأصول الجديدة ، هناك حاجة إلى واجهات بيانات مرنة وموثوقة لدعم تطوير وإدارة المخاطر للمنتجات المبتكرة ، مما يسمح بتنفيذ العقود الذكية بناءً على بيانات الوقت الفعلي القابلة للتحقق.

بالإضافة إلى ما سبق ، هناك بحث علمي ، وإنترنت الأشياء (IoT) ، إلخ.حالات الاستخدام الجديد ، يزداد الطلب على البيانات المتنوعة في الوقت الفعلي في مختلف الصناعات ، في حين أن الأنظمة التقليدية قد تكافح من أجل التعامل مع أحجام البيانات سريعة النمو وتغيير الطلبات.

2. قيود ومشاكل بيئة البيانات التقليدية

يتضمن النظام الإيكولوجي للبيانات النموذجي جمع البيانات والتخزين والمعالجة والتحليل والتطبيق.يتميز النموذج المركزي بجمع البيانات المركزية وتخزينها وإدارتها والتشغيل والصيانة من قبل فريق تكنولوجيا المعلومات الأساسي ، ويتم تنفيذ التحكم الصارم في الوصول.

على سبيل المثال ، يغطي النظام الإيكولوجي للبيانات من Google مصادر بيانات متعددة ، من محركات البحث ، Gmail إلى أنظمة تشغيل Android ، ويستخدم هذه الأنظمة الأساسية لجمع بيانات المستخدم وتخزينها في مركز البيانات الموزع عالميًا ، ثم استخدام الخوارزميات للمعالجة والتحليل لدعم مختلف تطوير وتحسين المنتجات والخدمات.

على سبيل المثال في السوق المالي ، تستخدم البيانات والبنية التحتية LSEG (Refinitiv سابقًا) بيانات في الوقت الفعلي والتاريخية للحصول على البورصات العالمية والبنوك والمؤسسات المالية الرئيسية الأخرى ، وتستخدم شبكة أخبار رويترز الخاصة بها لجمع الأخبار والاستخدام المتعلقة بالسوق تولد خوارزميات ونماذج الملكية الخاصة بها بيانات تحليلية وتقييم المخاطر كمنتجات إضافية.

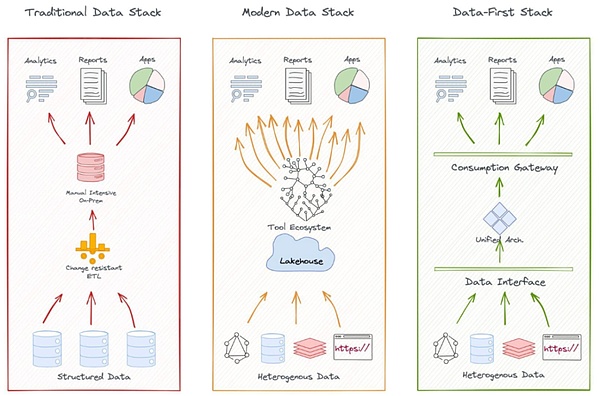

(المصدر: Kdnuggets.com)

تعتبر بنية البيانات التقليدية فعالة في الخدمات المهنية ، لكن القيود المفروضة على النماذج المركزية أصبحت واضحة بشكل متزايد.على وجه الخصوص ، تواجه النظم الإيكولوجية للبيانات التقليدية تحديات من حيث التغطية والشفافية وحماية خصوصية المستخدم لمصادر البيانات الناشئة.فيما يلي بعض الأمثلة:

-

تغطية البيانات غير الكافية: يواجه مقدمو البيانات التقليديون تحديات في التقاط وتحليل مصادر البيانات الناشئة مثل معنويات وسائل التواصل الاجتماعي وبيانات جهاز إنترنت الأشياء.من الصعب الحصول على الأنظمة المركزية بكفاءة ودمج بيانات “الذيل الطويل” من العديد من المصادر الصغيرة أو غير المسلحة.

على سبيل المثال ، يكشف حادثة GameStop في عام 2021 عن قيود مقدمي البيانات المالية التقليدية عند تحليل معنويات وسائل التواصل الاجتماعي.سرعان ما غيرت معنويات المستثمرين على منصات مثل Reddit اتجاه السوق ، لكن محطات البيانات مثل بلومبرج ورويترز فشلت في الحصول على هذه الديناميات في الوقت المناسب ، مما أدى إلى تأخر في توقعات السوق.

-

إمكانية الوصول إلى البيانات محدودة: احتكار حدود الوصول.يفتح العديد من مقدمي الخدمات التقليدية بعض بياناتهم من خلال خدمات API/Cloud ، ولكن لا تزال تكاليف الوصول المرتفعة وعمليات التفويض المعقدة تزيد من صعوبة تكامل البيانات.

من الصعب على المطورين على السلسلة الوصول بسرعة إلى بيانات غير موثوقة خارج السلسلة ، والبيانات عالية الجودة تحتمها عدد قليل من العمالقة ، وتكلفة الوصول مرتفعة.

-

مشكلات شفافية البيانات ومصداقية: يفتقر العديد من مزودي البيانات المركزية إلى الشفافية في أساليب جمع البيانات ومعالجتها ، ويفتقرون إلى الآليات الفعالة للتحقق من صحة وسلامة البيانات الواسعة النطاق.لا يزال التحقق من البيانات في الوقت الفعلي على نطاق واسع يمثل مشكلة معقدة ، كما أن طبيعة المركزية تزيد أيضًا من خطر العبث بالبيانات أو التلاعب بها.

-

حماية الخصوصية وملكية البيانات: استخدمت شركات التكنولوجيا الكبيرة بيانات المستخدم على نطاق واسع.بصفته منشئو البيانات الخاصة ، من الصعب على المستخدمين الحصول على المكافآت التي يستحقونها.غالبًا ما ليس لدى المستخدمين أي فكرة عن كيفية جمع بياناتهم ومعالجتها واستخدامها ، ومن الصعب أيضًا تحديد نطاق وطريقة استخدام البيانات.يؤدي الإفراط في التجميع واستخدامه إلى مخاطر خصوصية خطيرة.

على سبيل المثال ، كشفت حادث Cambridge Analytica في Facebook عن نقاط الضعف الضخمة في كيفية استخدام مزودي البيانات التقليديين إلى الشفافية والخصوصية.

-

جزيرة البيانات: بالإضافة إلى ذلك ، يصعب دمج البيانات في الوقت الفعلي من مصادر وتنسيقات مختلفة ، مما يؤثر على إمكانية التحليل الشامل.غالبًا ما يتم قفل الكثير من البيانات داخل المؤسسة ، مما يحد من مشاركة البيانات والابتكار عبر الصناعات وعبر المؤسسات ، ويعوق تأثير صومعة البيانات تكامل وتحليل البيانات عبر المجال.

على سبيل المثال ، في صناعة المستهلكين ، تحتاج العلامات التجارية إلى دمج البيانات من منصات التجارة الإلكترونية والمتاجر المادية والوسائط الاجتماعية وأبحاث السوق ، ولكن قد يكون من الصعب دمج هذه البيانات بسبب تنسيق المنصة غير المتناسق أو الحجر الصحي.على سبيل المثال ، لا يمكن اقتراح شركات السفر المشتركة مثل Uber و Lyft ، على الرغم من أنهما يجمعان كمية كبيرة من البيانات في الوقت الفعلي حول النقل واحتياجات الركاب والموقع الجغرافي من المستخدمين ، ومشاركتها ودمجها بسبب المنافسة.

بالإضافة إلى ذلك ، هناك أيضًا مشكلات مثل كفاءة التكلفة والمرونة.يستجيب مقدمو البيانات التقليديون بنشاط لهذه التحديات ، لكن تقنية Web3 الناشئة توفر أفكارًا وإمكانيات جديدة لحل هذه المشكلات.

3.Web3 بيانات بيئي بيانات

نظرًا لأن إصدار حلول التخزين اللامركزية مثل IPFs (نظام الملفات بين الكواكب) في عام 2014 ، ظهرت سلسلة من المشاريع الناشئة في الصناعة ، ملتزمة بحل حدود النظام البيئي للبيانات التقليدية.نرى أن حلول البيانات اللامركزية قد شكلت نظامًا بيئيًا متعدد المستويات ومترابط يغطي جميع مراحل دورة حياة البيانات ، بما في ذلك توليد البيانات والتخزين والتبادل والمعالجة والتحليل والتحقق والأمن والخصوصية والملكية.

-

تخزين البيانات: يثبت التطور السريع لـ FileCoin و Arweave أن التخزين اللامركزي (DCS) أصبح تحولًا نموذجًا في مساحة التخزين.يقلل مخطط DCS من خطر فشل نقطة واحدة من خلال بنية موزعة مع جذب المشاركين بفعالية من حيث التكلفة أكثر تنافسية.مع ظهور سلسلة من حالات التطبيق على نطاق واسع ، أظهرت سعة تخزين DCS نموًا متفجرًا (على سبيل المثال ، وصلت إجمالي سعة التخزين لشبكة FileCoin إلى 22 exabyt في عام 2024).

-

المعالجة والتحليل: تعمل منصات حوسبة البيانات اللامركزية مثل Fluence على تحسين الوقت الفعلي وكفاءة معالجة البيانات من خلال تقنية الحوسبة الحافة ، وهي مناسبة بشكل خاص لسيناريوهات التطبيق مثل إنترنت الأشياء (IoT) واستدلال الذكاء الاصطناعي الذي يتطلب أداءً عالياً في الوقت الفعلي.يستخدم مشروع Web3 تقنيات مثل التعلم الفدرالي ، والخصوصية التفاضلية ، وبيئة التنفيذ الموثوق ، والتشفير المتجانس بالكامل لتوفير حماية مرنة للخصوصية ومقايضاتها على طبقة الحوسبة.

-

سوق البيانات/منصة التبادل: من أجل تعزيز القياس الكمي لقيمة البيانات وتداولها ، أنشأ بروتوكول المحيط قنوات تبادل البيانات الفعالة والمفتوحة من خلال آليات الرمز المميز و DEX ، مثل مساعدة شركات التصنيع التقليدية (شركة مرسيدس بنز الأم Daimler) على تطوير سوق تبادل البيانات لمساعدتهم على مشاركة البيانات في إدارة سلسلة التوريد.من ناحية أخرى ، قام Streamr بإنشاء شبكة دفق البيانات القائمة على الاشتراكات غير المناسبة لسيناريوهات إنترنت الأشياء والتحليلات في الوقت الفعلي ، والتي تظهر الإمكانات المتميزة في مشاريع النقل والخدمات اللوجستية (مثل العمل مع مشاريع المدن الذكية الفنلندية).

مع زيادة تواتر تبادل البيانات واستخدامها ، أصبحت الأصالة والمصداقية وخصوصية البيانات مشكلات رئيسية لا يمكن تجاهلها.وقد دفع هذا النظام الإيكولوجي لـ Web3 إلى توسيع الابتكار إلى مجالات التحقق من البيانات وحماية الخصوصية ، مما يولد سلسلة من حلول اختراق.

3.1 الابتكار في التحقق من البيانات وحماية الخصوصية

تعمل العديد من تقنية Web3 والمشاريع الأصلية على حل أصالة البيانات وقضايا حماية البيانات الخاصة.بالإضافة إلى ZK ، تم استخدام MPC وغيرها من التقنيات على نطاق واسع ، من بينها عدل بروتوكول أمان طبقة النقل (TLS Custary) يستحق الاهتمام بشكل خاص كطريقة التحقق الناشئة.

مقدمة في TLS Custary

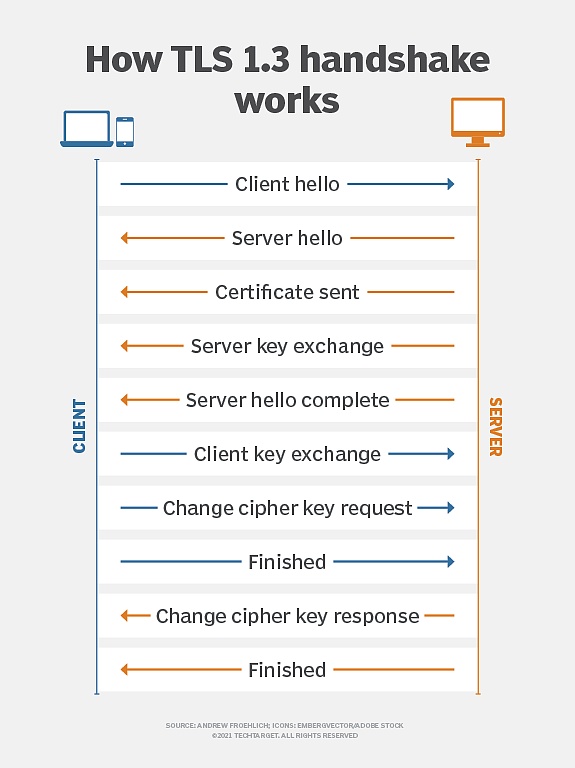

بروتوكول أمان طبقة النقل (TLS) هو بروتوكول تشفير يستخدم على نطاق واسع في اتصالات الشبكة ، بهدف ضمان أمن وسرية نقل البيانات بين العملاء والخوادم.إنه معيار تشفير شائع في اتصالات الشبكة الحديثة ويستخدم في HTTPs والبريد الإلكتروني والرسائل الفورية والسيناريوهات الأخرى.

(مبدأ تشفير TLS ، المصدر: TechTarget)

عندما وُلدت قبل عشر سنوات ، كان الهدف الأولي لـ TLS CORTARY هو التحقق من صحة جلسات TLS من خلال تقديم “أعداد” الطرف الثالث خارج العميل (المثل) والخادم.

باستخدام تقنية التجزئة الرئيسية ، يتم تقسيم المفتاح الرئيسي لجلسة TLS إلى جزأين ، يحتفظ به العميل والقطر العدل.يتيح هذا التصميم أن يشاركوا في عملية التحقق من أطراف ثالثة موثوق بها ، لكن لا يمكنهم الوصول إلى محتوى الاتصال الفعلي.تم تصميم آلية التوثيق هذه للكشف عن الهجمات في الوسط ، ومنع الشهادات الاحتيالية ، وتأكد من عدم العبث ببيانات الاتصال أثناء الإرسال ، والسماح لأطراف ثالثة موثوق بها بتأكيد شرعية الاتصالات مع حماية خصوصية التواصل.

لذلك ، يوفر TLS Custary التحقق الآمن للبيانات ومتطلبات التحقق بشكل فعال وحماية الخصوصية.

في عام 2022 ، يعيد بناء مشروع TLS Corary من قبل مختبر أبحاث الخصوصية والاستكشاف في مؤسسة Ethereum (PSE).تتم إعادة كتابة الإصدار الجديد من بروتوكول TLS Contary من الصفر في لغة الصدأ ، ويتضمن بروتوكولات تشفير أكثر تقدمًا (مثل MPC). لم تسرب محتوى البيانات.مع الحفاظ على وظيفة التحقق الأساسية TLS الأصلية ، فإنها تعمل على تحسين قدرات حماية الخصوصية بشكل كبير ، مما يجعلها أكثر ملاءمة لاحتياجات خصوصية البيانات الحالية والمستقبلية.

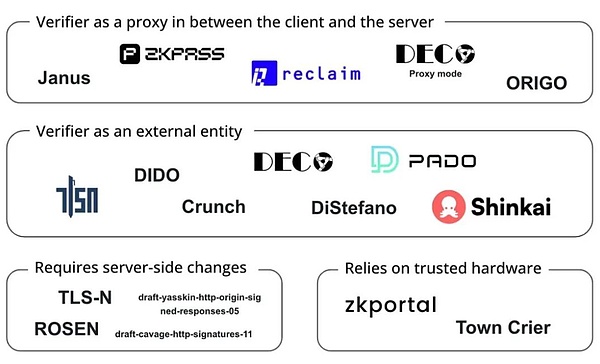

3.2 الاختلافات والامتدادات من كاتب العدل TLS

في السنوات الأخيرة ، كانت تقنية Custary TLS تتطور أيضًا بشكل مستمر ، وقد تطورت على أساس التطوير وأنتجت متغيرات متعددة ، مما يعزز وظائف الخصوصية والتحقق بشكل أكبر:

-

Zktls: نسخة من TLS Custary ، التي يتم دمجها مع تقنية ZKP ، تتيح للمستخدمين إنشاء أدلة مشفرة لبيانات صفحة الويب دون تعريض أي معلومات حساسة.إنه مناسب لسيناريوهات الاتصال التي تتطلب حماية عالية من الخصوصية.

-

3P-TLS (TLS من ثلاثة حفلات): يتم تقديم العميل والخادم والمراجع للسماح لمراجعي الحسابات بالتحقق من أمان الاتصال دون تسرب محتوى الاتصال.هذا البروتوكول مفيد للغاية في السيناريوهات التي تكون فيها الشفافية مطلوبة ولكن الحماية من الخصوصية مطلوبة ، مثل مراجعات الامتثال أو عمليات التدقيق في المعاملات المالية.

تستخدم مشاريع Web3 تقنيات التشفير هذه لتعزيز التحقق من البيانات وحماية الخصوصية ، وحرك البيانات ، وحل صوامع البيانات ومشاكل الإرسال الجديرة بالثقة ، والسماح للمستخدمين بإثبات خصوصيتهم دون الكشف عن سجلات التسوق الخاصة بهم لحسابات الوسائط الاجتماعية والقروض المالية. ، والخلفية المهنية ومعلومات الشهادة الأكاديمية ، مثل:

-

يستخدم بروتوكول Reclail تقنية ZKTLS لإنشاء أدلة معرفة صفرية لحركة المرور HTTPS ، مما يتيح للمستخدمين استيراد النشاط والسمعة والهوية بشكل آمن من مواقع الويب الخارجية دون تعريض معلومات حساسة.

-

يجمع Zkpass بين تقنية 3P-TLS للسماح للمستخدمين بالتحقق من البيانات الخاصة في العالم الحقيقي دون تسرب.

-

تعتمد Opacity Network على ZKTLS ، مما يسمح للمستخدمين بإثبات نشاطهم بأمان على منصات مختلفة (مثل Uber ، Spotify ، Netflix ، إلخ) دون الوصول مباشرة إلى واجهات برمجة التطبيقات لتلك المنصات.تنفيذ دليل النشاط عبر الأنظمة الأساسية.

(مشاريع العمل سN TLS Oracles ، المصدر: Bastian Wetzel)

كرابط مهم في سلسلة البيانات البيئية للبيانات ، فإن التحقق من بيانات Web3 له آفاق تطبيقات واسعة.ومع ذلك ، فإن تطوير تكنولوجيا التحقق من الأصالة ليست سوى بداية لبناء جيل جديد من البنية التحتية للبيانات.

4. شبكة البيانات اللامركزية

تجمع بعض المشاريع بين تقنية التحقق من البيانات المذكورة أعلاه لإجراء المزيد من الاستكشافات المتعمقة في المنبع من النظام الإيكولوجي للبيانات ، وهي قابلية تتبع البيانات وجمع البيانات الموزعة والنقل الموثوق بها.فيما يلي العديد من المشاريع التمثيلية: OpenLayer و Grass و Vana ، والتي تظهر إمكانات فريدة في بناء بنية تحتية للبيانات من الجيل التالي.

4.1 OpenLayer

OpenLayer هي واحدة من مشاريع مسرعات A16Z Crypto Spring 2024 Crypto Crypto ، والتي تعمل كأول طبقة بيانات حقيقية معيارية ، ملتزمة بتوفير حل معياري مبتكر لتنسيق جمع البيانات والتحقق والتحول لتلبية كل من Web2 و Web3 الشركات التي تحتاجها.اجتذب OpenLayer الدعم من الأموال المعروفة ومستثمري الملاك بما في ذلك Geometry Ventures و Longhash Ventures.

هناك تحديات متعددة في طبقة البيانات التقليدية: عدم وجود آلية التحقق الموثوق بها ، يؤدي الاعتماد على الهندسة المعمارية المركزية إلى الحد من الوصول ، والبيانات بين الأنظمة المختلفة تفتقر إلى قابلية التشغيل البيني والسيولة ، ولا توجد أيضًا آلية تخصيص قيمة البيانات العادلة.

مشكلة أكثر واقعية هي أن بيانات تدريب الذكاء الاصطناعى أصبحت نادرة بشكل متزايد اليوم.على الإنترنت العام ، بدأت العديد من المواقع الإلكترونية في استخدام قيود مضادة للتجول لمنع شركات الذكاء الاصطناعى من تزحف البيانات على نطاق واسع.

وفيبيانات خاصة وملكيةمن ناحية ، يتم تخزين الوضع أكثر تعقيدًا.بموجب هذا الوضع الراهن ، لا يمكن للمستخدمين الحصول على فوائد مباشرة بشكل آمن من خلال توفير بيانات خاصة وبالتالي لا يرغبون في مشاركة هذه البيانات الحساسة.

لحل هذه المشكلات ، قامت OpenLayer ببناء طبقة بيانات أصلية معيارية مع تكنولوجيا التحقق من البيانات ، وتنسيق عملية جمع البيانات ، والتحقق منها ، في حوافز اقتصادية غير مركزية ، لشركات Web2 و Web3. بنية تحتية.

4.1.1 المكونات الأساسية لتصميم OpenLayer Modular

يوفر OpenLayer منصة معيارية لتبسيط عملية جمع البيانات والتحقق الموثوق بها وتحويلها:

أ) OpenNodes

OpenNodes هو المكون الأساسي المسؤول عن جمع البيانات اللامركزية في نظام OpenLayer البيئي.

يدعم OpenNodes ثلاثة أنواع بيانات رئيسية لتلبية احتياجات أنواع مختلفة من المهام:

-

بيانات الإنترنت المتاحة للجمهور (مثل البيانات المالية وبيانات الطقس والبيانات الرياضية وتدفقات الوسائط الاجتماعية)

-

بيانات المستخدم الخاصة (مثل سجل عرض Netflix ، وسجل طلب Amazon ، وما إلى ذلك)

-

البيانات المبلغ عنها ذاتيا من مصادر آمنة (مثل البيانات الموقعة من قبل مالك الملكية أو التحقق من أجهزة موثوقة محددة).

يمكن للمطورين إضافة أنواع بيانات جديدة بسهولة ، وتحديد مصادر البيانات الجديدة والمتطلبات وطرق استرجاع البيانات ، ويمكن للمستخدمين اختيار توفير بيانات غير محددة في مقابل المكافآت.يسمح هذا التصميم للنظام بالتوسع بشكل مستمر للتكيف مع احتياجات البيانات الجديدة.

ب) OpenValidators

تكون OpenValidators مسؤولة عن التحقق من البيانات بعد التجميع ، مما يسمح لمستهلكي البيانات بتأكيد أن البيانات المقدمة من المستخدم تتوافق تمامًا مع مصدر البيانات.يمكن التحقق من جميع طرق التحقق المقدمة عن طريق التشفير ، ويمكن التحقق من نتائج التحقق بعد ذلك.لنفس النوع من الإثبات ، هناك العديد من مقدمي الخدمات المختلفة لتقديم الخدمات.يمكن للمطورين اختيار مزود التحقق الأنسب وفقًا لاحتياجاتهم.

في حالات الاستخدام الأولي ، خاصة بالنسبة للبيانات العامة أو الخاصة من واجهة برمجة تطبيقات الإنترنت ، يستخدم OpenLayer TLSNOTARY كحل للتحقق لتصدير البيانات من أي تطبيق ويب وإثبات صحة البيانات دون المساس بالخصوصية.

لا يقتصر على TLSNotary ، وذلك بفضل تصميمه المعياري ، يمكن لنظام التحقق بسهولة الوصول إلى طرق التحقق الأخرى لتناسب أنواع مختلفة من احتياجات البيانات والتحقق بما في ذلك على سبيل المثال لا الحصر:

-

اتصالات TLS المصدقة: استخدم بيئة تنفيذ موثوقة (TEE) لإنشاء اتصال TLS معتمد لضمان سلامة البيانات وأصالة أثناء الإرسال.

-

جيوب آمنة: استخدم بيئات العزل الآمنة على مستوى الأجهزة (مثل Intel SGX) لمعالجة البيانات الحساسة والتحقق منها لتوفير مستوى أعلى من حماية البيانات.

-

مولدات إثبات ZK: ZKP متكامل ، مما يسمح بالتحقق من خصائص البيانات أو نتائج الحساب دون الكشف عن البيانات الأصلية.

ج) openconnect

OpenConnect هي الوحدة الأساسية في النظام الإيكولوجي OpenLayer المسؤول عن تحويل البيانات وتحقيق التوافر ، ومعالجة البيانات من مصادر مختلفة ، وضمان قابلية التشغيل البيني للبيانات بين الأنظمة المختلفة ، وتلبية احتياجات التطبيقات المختلفة.على سبيل المثال:

-

قم بتحويل البيانات إلى تنسيق Oracle على السلسلة ، وهو مناسب للاستخدام المباشر للعقود الذكية.

-

تحويل البيانات الخام غير المهيكلة إلى بيانات منظمة وأداء معالجة مسبقة لتدريب الذكاء الاصطناعي وأغراض أخرى.

بالنسبة للبيانات من حسابات المستخدمين الخاصة ، يوفر OpenConnect إزالة الحساسية البيانات لحماية الخصوصية ، كما يوفر مكونات لتعزيز الأمان أثناء مشاركة البيانات وتقليل انتهاكات البيانات وإساءة استخدامها.من أجل تلبية احتياجات البيانات في الوقت الفعلي لتطبيقات مثل AI و blockchain ، يدعم OpenConnect تحويل بيانات في الوقت الفعلي الفعال.

في الوقت الحاضر ، من خلال التكامل مع eigenlayer ، يقوم OpenLayer AVS لمهام طلب البيانات ، المسؤولة عن تزحف البيانات والتحقق منها ، ثم تقارير النتائج إلى النظام للتعهد أو إعادة مرار الأصول من خلال eigenlayer لتوفير ضمانات مالية لسلوكها .إذا تم تأكيد السلوك الخبيث ، فسوف تواجه خطر التغريم ومصادرة الأصول المهددة.كواحد من أوائل AVS (خدمات التحقق النشطة) على الشبكة الرئيسية eigenlayer ، اجتذبت OpenLayer أكثر من 50 عاملًا و 4 مليارات دولار من الأصول التي تعيد الضعف.

بشكل عام ، تقوم طبقة البيانات اللامركزية التي تم بناؤها بواسطة OpenLayer بتوسيع نطاق البيانات المتاحة وتنوعها دون التضحية بالتطبيق العملي والكفاءة ، مع ضمان صحة البيانات من خلال تقنية التشفير والحوافز الاقتصادية.تحتوي تقنيةها على مجموعة واسعة من حالات الاستخدام العملية لـ Web3 DAPPs التي تسعى للحصول على معلومات خارج السلسلة ، ونماذج الذكاء الاصطناعى التي تتطلب مدخلات حقيقية للتدريب والاستنتاج ، والشركات التي ترغب في تقسيم المستخدمين وتحديد موقعهم بناءً على هوياتهم الحالية وسمعةهم.يمكن للمستخدمين أيضًا تقييم بياناتهم الخاصة.

4.2 العشب

Grass هو مشروع رئيسي تم تطويره بواسطة Wynd Network لإنشاء زاحف ويب لا مركزي ومنصة بيانات تدريب AI.في نهاية عام 2023 ، أكمل مشروع العشب جولة بذرة بقيمة 3.5 مليون دولار بقيادة Polychain Capital و Tribe Capital.بعد ذلك مباشرة ، في سبتمبر 2024 ، بدأ المشروع في تمويل من السلسلة A بقيادة HackVC ، مع شارك أيضًا مؤسسات استثمارية معروفة مثل Polychain و Delphi و Lattice و Brevan Howard.

ذكرنا أن تدريب الذكاء الاصطناعى يتطلب التعرض الجديد للبيانات ، وأحد الحلول هو استخدام IPs متعددة لكسر أذونات الوصول إلى البيانات وتغذية بيانات الذكاء الاصطناعي.بدأت العشب من هذا لإنشاء شبكة عقدة زاحف موزعة ، مكرسة لاستخدام عرض النطاق الترددي الخمول للمستخدمين لجمع وتوفير مجموعات بيانات يمكن التحقق منها لتدريب الذكاء الاصطناعي في شكل البنية التحتية المادية اللامركزية.تقوم العقدة بتوجيه طلبات الويب من خلال اتصال الإنترنت الخاص بالمستخدم ، والوصول إلى مواقع الويب العامة وتجمع مجموعات البيانات المهيكلة.يستخدم تقنية الحوسبة الحافة لإجراء تنظيف وتنسيق البيانات الأولية لتحسين جودة البيانات.

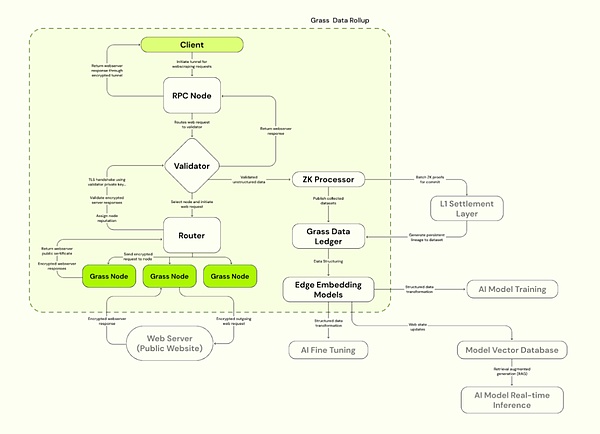

يتبنى العشب بنية Solana Layer 2 Data Rollup ، المبنية على سولانا لتحسين كفاءة المعالجة.يستخدم Grass أداة التحقق لتلقي معاملات الويب والتحقق منها ودعمها من العقد ، وإنشاء أدلة ZK لضمان صحة البيانات.يتم تخزين البيانات التي تم التحقق منها في دفتر الأستاذ (L2) وترتبط بإثبات سلسلة L1 المقابل.

4.2.1 المكونات الرئيسية للعشب

أ) عقدة العشب

على غرار OpenNodes ، يقوم مستخدمو C-end بتثبيت تطبيقات الحشائش أو ملحقات المتصفح وتشغيلها ، واستخدموا عرض النطاق الترددي الخمول لأداء عمليات تزحف الشبكة ، وطلب العقد على الويب من خلال اتصال الإنترنت للمستخدم ، والوصول إلى مواقع الويب العامة ومجموعات البيانات المهيكلة ، واستخدام الحوسبة الحافة التكنولوجيا لأداء.يتلقى المستخدمون مكافآت الرمز المميز على أساس النطاق الترددي وكمية البيانات التي ساهمت بها.

ب) أجهزة التوجيه

قم بتوصيل العقد العشب والمقاومة ، وإدارة شبكات العقدة وعرض الترحيل.يتم تحفيز أجهزة التوجيه لتشغيل وتلقي المكافآت ، مع نسب نسبة نسبة نسبة المكافآت إلى إجمالي عرض النطاق الترددي للتحقق من خلاله.

ج) المدققون

استقبال معاملات الويب ، واضطرابها ودعمها من جهاز التوجيه ، وإنشاء أدلة ZK ، واستخدم مجموعة فريدة من نوعها لإنشاء اتصال TLS ، وحدد جناح الشفرات المناسب للتواصل مع خادم الويب المستهدف.يستخدم Grass حاليًا أداة التحقق المركزية وخطط للانتقال إلى لجنة المدقق في المستقبل.

د) معالج ZK (معالج ZK)

تلقي دليل على إنشاء كل بيانات جلسة عقدة من المدقق ، إثبات الدفعة لصلاحية جميع طلبات الويب والتقديم إلى الطبقة 1 (سولانا).

ه) دفتر بيانات العشب (العشب L2)

قم بتخزين مجموعة البيانات الكاملة وربطها بسلسلة L1 المقابلة (Solana).

و) نموذج تضمين الحافة

مسؤول عن تحويل بيانات الويب غير المهيكلة إلى نماذج منظمة يمكن تدريبها باستخدام الذكاء الاصطناعي.

المصدر: العشب

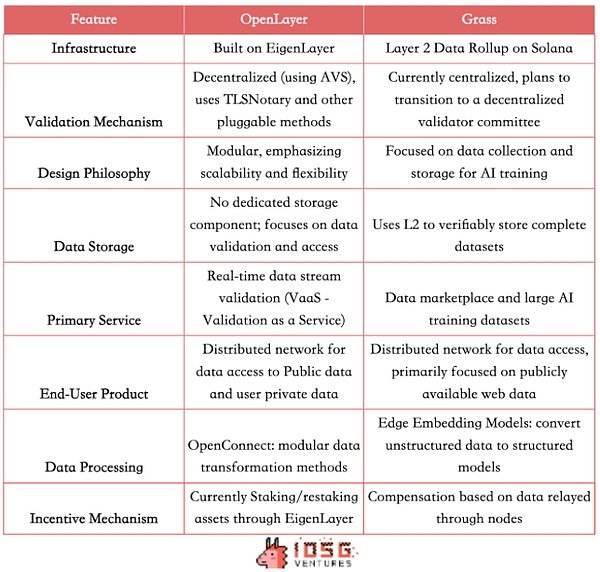

تحليل ومقارنة العشب و OpenLayer

كل من OpenLayer و Grass Leverage Distributed الشبكات لتزويد الشركات بفرصة الوصول إلى بيانات الإنترنت المفتوحة والمعلومات المغلقة التي تتطلب المصادقة.تعزز آلية الحوافز مشاركة البيانات وإنتاج البيانات عالي الجودة.كلاهما ملتزمان بإنشاء طبقة بيانات لا مركزية لحل مشكلة الوصول إلى البيانات والتحقق منها ، ولكن يتبنى مسارات فنية ونماذج أعمال مختلفة قليلاً.

بنيات تقنية مختلفة

يستخدم Grass بنية Rollup Data Layer 2 على Solana ، وتستخدم حاليًا آلية التحقق المركزية ومقحة واحدة.بصفتها الدفعة الأولى من AVS ، تم بناء OpenLayer على eigenlayer ويستخدم الحوافز الاقتصادية وآليات المصادرة لتحقيقآلية التحقق اللامركزية.كما أنه يتبنى تصميمًا معياريًا ، مع التأكيد على قابلية توسيع نطاق ومرونة خدمات التحقق من البيانات.

اختلافات المنتج

كلاهما يشبه منتجات C ، مما يسمح للمستخدمين بتحويل قيمة البيانات من خلال العقد.على حالات الاستخدام B ، يوفر Grass نموذجًا للاهتمام في سوق بيانات البيانات ويستخدم L2 لتخزين بيانات كاملة لفظيًا لتزويد شركات الذكاء الاصطناعى بمجموعة تدريب منظمة وعالية الجودة ويمكن التحقق منها.لا يحتوي OpenLayer على مكون تخزين بيانات مؤقت مؤقت ، ولكنه يوفر نطاقًا أوسع من خدمات التدفق في الوقت الفعلي (VAAs). بالنسبة إلى RWA/DEFI/التنبؤ بتغذية أسعار المشروع ، وتوفير البيانات الاجتماعية في الوقت الفعلي ، وأكثر من ذلك.

لذلك ، تهدف قاعدة العملاء المستهدفة بشكل أساسي إلى شركات الذكاء الاصطناعي وعلماء البيانات ، وتوفير مجموعات بيانات التدريب على نطاق واسع ومنظم ، وأيضًا تقديم مؤسسات الأبحاث والمؤسسات التي تتطلب عددًا كبيرًا من مجموعات بيانات الشبكة ؛ احتياجات البيانات خارج السلسلة.

منافسة محتملة في المستقبل

ومع ذلك ، بالنظر إلى اتجاهات الصناعة ، من المحتمل بالفعل أن تتقارب وظائف المشروعين في المستقبل.قد يوفر العشب أيضًا بيانات منظمة في الوقت الفعلي قريبًا.كمنصة معيارية ، قد يتوسع OpenLayer أيضًا إلى إدارة مجموعات البيانات في المستقبل للحصول على دفتر الأستاذ الخاص بالبيانات الخاص به ، وبالتالي قد تتداخل المجالات التنافسية في الاثنين تدريجياً.

بالإضافة إلى ذلك ، قد يفكر كلا المشروعين في إضافة وصف البيانات كرابط رئيسي.قد تتحرك العشب بشكل أسرع في هذا الصدد ، حيث أن لديها شبكة ضخمة من العقد – وبحسب ما ورد أكثر من 2.2 مليون عقد نشطة.تمنح هذه الميزة العشب القدرة على توفير خدمات التعلم التعزيز (RLHF) بناءً على التعليقات البشرية ، باستخدام كمية كبيرة من البيانات المسمى لتحسين نماذج الذكاء الاصطناعي.

ومع ذلك ، قد تحافظ OpenLayer ، مع خبرتها في التحقق من البيانات والمعالجة في الوقت الفعلي ، على مزاياه في جودة البيانات ومصداقية.بالإضافة إلى ذلك ، كواحد من AVS eigenlayer ، قد يكون لـ OpenLayer مزيد من التطوير في آلية التحقق اللامركزية.

في حين أن المشروعين قد يتنافسون في مناطق معينة ، فإن نقاط القوة الفريدة والطرق التقنية الخاصة بهما قد تؤدي أيضًا إلى احتلال منافذ مختلفة في النظام البيئي للبيانات.

(المصدر: IOSG ، ديفيد)

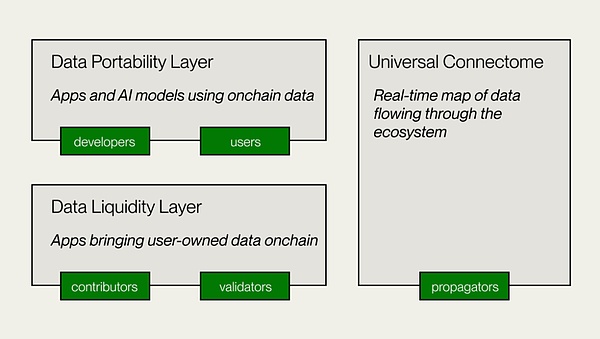

4.3 فافا

كشبكة تجمع البيانات المتمحورة حول المستخدم ، تلتزم VANA أيضًا بتوفير بيانات عالية الجودة لمنظمة العفو الدولية والتطبيقات ذات الصلة.بالمقارنة مع OpenLayer والعشب ، تتبنى Vana مسارات التكنولوجيا ونماذج الأعمال المختلفة.أكملت Vana تمويلًا بقيمة 5 ملايين دولار في سبتمبر 2024 ، بقيادة Coinbase Ventures.

تم إطلاق VANA في عام 2018 كمشروع بحثي لـ MIT ، تهدف VANA إلى أن تصبح عبارة عن طبقة واحدة من blockchain مصممة خصيصًا للبيانات الخاصة للمستخدم.تمكن ابتكاراتها في ملكية البيانات وتخصيص القيمة المستخدمين من الاستفادة من نماذج الذكاء الاصطناعى المدربين على بياناتهم.جوهر فانا من خلال غير موثوق به وخاص وقابل للمنسوبتجمع سيولة البياناتومبتكرةدليل على المساهمةآليات لتحقيق تداول وقيمة البيانات الخاصة:

4.3.1

يقدم Vana مفهومًا فريدًا لمجموعة سيولة البيانات (DLP): باعتباره المكون الأساسي لشبكة VANA ، فإن كل DLP هو شبكة مستقلة نظير إلى نظير لتجميع أنواع محددة من أصول البيانات.يمكن للمستخدمين تحميل بياناتهم الخاصة (مثل سجل التسوق ، وعادات التصفح ، وأنشطة الوسائط الاجتماعية ، وما إلى ذلك) إلى DLP محدد واختيار مرونة ما إذا كان سيتم تخويل هذه البيانات إلى أطراف ثالثة محددة للاستخدام.يتم دمج البيانات وإدارتها من خلال تجمعات السيولة هذه ، والتي يتم إلغاء تحديدها لضمان خصوصية المستخدم مع السماح للبيانات بالمشاركة في التطبيقات التجارية ، مثل تدريب نموذج الذكاء الاصطناعي أو أبحاث السوق.

يقوم المستخدمون بإرسال البيانات إلى DLP ويتلقون رموز DLP المقابلة (كل DLP له مميز محدد). .لا يمكن للمستخدمين مشاركة البيانات فحسب ، بل يمكنهم أيضًا الحصول على فوائد مستمرة من المكالمات اللاحقة للبيانات (وتوفير التتبع البصري).على عكس مبيعات البيانات التقليدية المفردة ، تسمح VANA للبيانات بالاستمرار في المشاركة في الدورة الاقتصادية.

4.3.2.

أحد الابتكارات الأساسية الأخرى لفانا هودليل على المساهمة(إثبات المساهمة) آلية.هذه هي آلية VANA الرئيسية لضمان جودة البيانات ، مما يسمح لكل DLP بتخصيص وظائف إثبات المساهمة الفريدة بناءً على خصائصها للتحقق من صحة وتكامل البيانات وتقييم مساهمة البيانات في تحسين أداء نموذج الذكاء الاصطناعي.تضمن هذه الآلية تحديد مساهمات بيانات المستخدمين وتسجيلها ، وبالتالي توفير المكافآت للمستخدمين.على غرار “إثبات العمل” في العملات المشفرة ، يوزع إثبات المساهمة الفوائد للمستخدمين بناءً على جودة البيانات التي يساهم بها المستخدمون وتكرار الاستخدام.يضمن التنفيذ التلقائي للعقود الذكية أن يحصل المساهمون على مكافآت تتناسب مع مساهماتهم.

الهندسة المعمارية الفنية لفانا

-

طبقة سيولة البيانات

هذه هي الطبقة الأساسية لـ Vana ، المسؤولة عن مساهمة البيانات والتحقق منها وتسجيلها إلى DLPs ، وإدخال البيانات إلى السلسلة كأصل رقمي قابل للتحويل.يقوم منشئو DLP بنشر العقود الذكية DLP لتعيين الغرض من مساهمة البيانات وطرق التحقق ومعلمات المساهمة.يقدم المساهمون في البيانات والوصياء بيانات للتحقق ، ويؤدي وحدة إثبات المساهمة (POC) التحقق من البيانات وتقييم القيمة ، ويمنح حقوق الحوكمة والمكافآت بناءً على المعلمات.

-

طبقة قابلية نقل البيانات

هذا هو منصة بيانات مفتوحة للمساهمين والمطورين للبيانات ، وهي أيضًا طبقة تطبيق VANA.توفر طبقة قابلية نقل البيانات مساحة تعاون للمساهمين والمطورين للبيانات لبناء التطبيقات باستخدام سيولة البيانات المتراكمة في DLPs.يوفر البنية التحتية للتدريب الموزعة للنماذج المملوكة للمستخدم وتطوير DAPP AI.

-

Universal Connectome

يعد دفتر الأستاذ اللامركزي أيضًا مخططًا لتدفق البيانات في الوقت الفعلي يعمل عبر نظام VANA بأكمله.ضمان النقل الفعال لرموز DLP وتوفير وصول بيانات Cross-DLP إلى التطبيقات.متوافق مع EVM ، مما يتيح قابلية التشغيل البيني مع الشبكات الأخرى والبروتوكولات وتطبيقات Defi.

(المصدر: فانا)

يوفر Vana مسارًا مختلفًا نسبيًا ، مع التركيز على سيولة وتمكين بيانات المستخدمين توفر قابلية التشغيل البيني والترخيص حلاً جديدًا.في النهاية ، قم بإنشاء نظام بيئي مفتوح للإنترنت يسمح للمستخدمين بامتلاك بياناتهم الخاصة وإدارتها ، بالإضافة إلى المنتجات الذكية التي تم إنشاؤها من هذه البيانات.

5. اقتراح قيمة شبكات البيانات اللامركزية

قال عالم البيانات كلايف هامبي في عام 2006 إن البيانات هي الزيت في العصر الجديد.في السنوات العشرين الماضية ، شهدنا التطور السريع لتكنولوجيا “تحسين”.مكنت التكنولوجيا مثل تحليل البيانات الضخمة والتعلم الآلي قيمة بيانات غير مسبوقة.وفقًا لتوقعات IDC ، بحلول عام 2025 ، ستنمو دائرة البيانات العالمية إلى 163 ZB ، ومعظمها سيأتي من مستخدمين فرديين. سوف تحتاج إلى تسويق في المستقبل.

نقاط ألم الحلول التقليدية: فتح الابتكار في Web3

من خلال شبكة العقدة الموزعة ، يحقق حل بيانات Web3 قيود المرافق التقليدية ، ويحقق الحصول على بيانات أوسع وأكثر كفاءة ، ويحسن كفاءة اكتساب الوقت الفعلي ومصداقية التحقق من بيانات محددة.في هذه العملية ، تضمن تقنية Web3 أصالة وتكامل البيانات ويمكنها حماية خصوصية المستخدم بشكل فعال ، وبالتالي تحقيق نموذج أكثر عدلاً لاستخدام البيانات.هذه بنية البيانات اللامركزية تعزز اكتساب البياناتالديمقراطية.

سواء كان ذلك هو وضع عقدة المستخدم لـ OpenLayer و Grass ، أو تسييل VANA للبيانات الخاصة للمستخدم ، بالإضافة إلى تحسين كفاءة جمع البيانات المحددة ، يمكن للمستخدمين العاديين مشاركة أرباح اقتصاد البيانات ، وإنشاء نموذج مربح للجانبين ومستخدمين المطورين ، بحيث يتحكم المستخدمون حقًا في بياناتهم والموارد ذات الصلة.

من خلال الاقتصاد الرمزي ، أعاد حل بيانات Web3 تصميم نموذج الحوافز وإنشاء آلية تخصيص قيمة بيانات أكثر عدلاً.لقد جذبت عددًا كبيرًا من المستخدمين وموارد الأجهزة ورأس المال لتنسيق وتحسين تشغيل شبكة البيانات بأكملها.

لديهم أيضاالشكل وقابلية التوسع: على سبيل المثال ، يوفر تصميم OpenLayer المعياري مرونة للتكرار التكنولوجي في المستقبل والتوسع البيئي.بفضل الخصائص الفنية ، نقوم بتحسين طريقة الحصول على البيانات لتدريب نموذج الذكاء الاصطناعي لتوفير مجموعات بيانات أكثر ثراءً وتنوعًا.

من توليد البيانات والتخزين والتحقق إلى التبادل والتحليل ، تحل الحلول التي يحركها Web3 العديد من عيوب المنشآت التقليدية من خلال المزايا التكنولوجية الفريدة ، وأيضًا تمنح المستخدمين القدرة على تحوي البيانات الشخصية ، مما يؤدي إلى تغيير أساسي في النموذج الاقتصادي للبيانات.مع مزيد من التطوير وتطور التكنولوجيا وتوسيع سيناريوهات التطبيق ، من المتوقع أن تصبح طبقة البيانات اللامركزية الجيل التالي من البنية التحتية الحرجة ، إلى جانب حلول بيانات Web3 الأخرى ، مما يوفر الدعم لمجموعة واسعة من الصناعات القائمة على البيانات.