المؤلف: YQ المصدر: X،@yq_acج ترجمة: شان أوبا، رؤية بيتكوين<ص>

1. التحول من الفلسفة إلى البنية التحتية

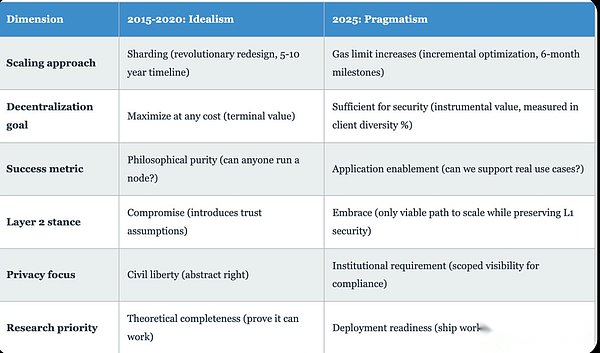

التحول الأساسي: في عام 2015، نظرت إيثريوم إلى اللامركزية، ومقاومة الرقابة، وانعدام الثقة كقيم نهائية (أهداف ذاتية نابعة من أيديولوجية cypherpunk)؛ وبحلول عام 2025، أصبحت هذه الميزات قيما مفيدة (وسائل لتحقيق أهداف عملية مثل القضاء على مخاطر الطرف المقابل، وتعزيز الشمول المالي العالمي، وخفض تكاليف التشغيل). والفارق بين الاثنين أمر بالغ الأهمية: فالمثالية تتساءل “إلى أي مدى يمكننا تحقيق اللامركزية؟”، في حين تركز البراغماتية على “ما هو القدر المطلوب من اللامركزية لحل هذه المشكلة؟”. أظهر Devconnect Argentina 2025 أن مؤسسة Ethereum اختارت الخيار الأخير بوضوح.

عندما تم إطلاق إيثريوم في يوليو 2015، عبّر مؤسسوها عن رؤية متجذرة بعمق في حركة cypherpunk في التسعينيات.مثل 2000 من علماء الرياضيات وعلماء التشفير ومهندسي البرمجيات الذين اتحدوا معًا لمقاومة محاولات الحكومة لحظر التشفير، تبنى مجتمع إيثريوم المبكر اللامركزية ومقاومة الرقابة كمساعيه النهائية.ويهدف المشروع إلى إنشاء “كمبيوتر عالمي” يسمح بتنفيذ العقود الذكية بيقين رياضي ودون تدخل الشركات أو الحكومة.أدى هذا الاعتقاد الفلسفي إلى دعم المشروع خلال سنواته القليلة الأولى، حيث اجتذب عددًا كبيرًا من المطورين الذين كانت دوافعهم أيديولوجية وليس تجارية.

وبعد عشر سنوات، في Devconnect Argentina 2025 في بوينس آيرس، كشف مؤتمر تقني لمدة خمسة أيام عن عملة إيثريوم مختلفة تمامًا.أظهرت خطابات الباحثين ومطوري التطبيقات في مؤسسة إيثريوم أن المشروع قد تحول بشكل حاسم نحو تحسين البنية التحتية العملية، مع التركيز على تمكين التطبيقات العملية بدلاً من السعي إلى الكمال المجرد للبروتوكول.هذا التحول واضح من هيكل المؤتمر نفسه: بدأ يوم 17 نوفمبر بـ “يوم الإيثريوم”، حيث قدم توماش ستانزاك ووانغ شياو وي وأنسجار ديتريش وبارنابي مونو وفيتاليك بوتيرين بشكل مشترك إعادة التنظيم الاستراتيجي لمؤسسة إيثريوم في أبريل 2025، مع تحديد ثلاث أولويات محددة: توسيع شبكة الطبقة عن طريق زيادة حد الغاز 1) توسيع نطاق توافر كتلة البيانات من خلال نشر عينات توفر بيانات العقدة (PeerDAS) وتحسين تجربة المستخدم من خلال قابلية التشغيل البيني عبر السلسلة.لاحقًا، أظهروا بالتفصيل النتائج المحددة في عام 2025: ضاعفت ترقية Fusaka في ديسمبر حد الغاز من 30 مليونًا إلى 60 مليونًا، وتجاوز عدد المدققين 1.1 مليون، ووصل حجم ETH المتعهد به إلى 70 مليار دولار أمريكي، مما يوفر الأمن للشبكة.ركزت المؤتمرات في الأيام التالية على مجالات تطبيق محددة بدلاً من نظرية البروتوكول المجردة: ركز ستاني كوليتشوف على سوق الائتمان اللامركزي، وشرح سانتياغو بالادينو طبقة قابلية التشغيل البيني لإيثريوم؛ أطلق “يوم الوكيل غير الموثوق به” في 19 نوفمبر بروتوكول السمعة المحمول ERC-8004 وبروتوكول الدفع الصغير x402 لوضع الأساس لاقتصاد وكيل الذكاء الاصطناعي المستقل؛قمة الخصوصية ويوم إثبات المعرفة الصفرية (أظهر مؤتمر ZK Day أن إثباتات المعرفة الصفرية حققت متوسط وقت للتحقق من الكتلة أقل من 10 ثوانٍ. طوال العملية، أكد المتحدثون دائمًا على حل مشكلات محددة للمستخدمين الفعليين: التجزئة عبر السلسلة، واحتياجات خصوصية DeFi، واحتياجات التسوية المؤسسية، والبنية التحتية للدفع للوكيل المستقل.

يمكننا أن نرى بوضوح تطور إيثريوم من المثالية إلى البراغماتية، وينعكس هذا التحول في خمسة مجالات رئيسية للبنية التحتية – ما كان ذات يوم الأهداف الفلسفية النهائية قد أفسحت المجال لأهداف هندسية مفيدة: توسيع نطاق شبكة المستوى الأول من خلال التحسين المتزايد بدلاً من الثورة المعمارية، وحل مشاكل تجزئة شبكة الطبقة الثانية (L2) من خلال قابلية التشغيل البيني عبر الطبقات، وتمكين سوق الائتمان بقيمة 300 تريليون دولار من خلال مكونات البنية التحتية المالية اللامركزية، وبناء وكيل مستقل البنية التحتية للاقتصادات القائمة على الآلة، وأطر التبني المؤسسي التي تعطي الأولوية للخصوصية على الشفافية.

2. توسيع شبكة الطبقة الأولى: التحسين المتزايد بدلاً من الثورة

إعادة التنظيم الاستراتيجي وهدف النمو السنوي 3x

في الخطاب الافتتاحي ليوم إيثريوم، قدم أنسجار ديتريش وبارنابي مونو بالتفصيل إعادة التنظيم الاستراتيجي لمؤسسة إيثريوم في أبريل 2025 – وهذا يمثل وداع المشروع لسنوات من أبحاث التقسيم، والتحول إلى حلول قابلة للتحقيق لتحسين الإنتاجية، وتوضيح العقد الزمنية قصيرة المدى.بدلاً من متابعة التغييرات الهيكلية الرئيسية التي قد يستغرق تنفيذها من 5 إلى 10 سنوات، تلتزم المؤسسة بتحقيق زيادة سنوية بمقدار 3 أضعاف في الإنتاجية من خلال التحسين المنهجي للعميل وتعديلات البروتوكول المستهدفة.ينبع هذا القرار من الدروس العميقة المستفادة من الأنظمة الموزعة: تكلفة تنسيق أربعة عملاء تنفيذ مستقلين (Geth، وNethermind، وBesu، وErigon) وخمسة عملاء متفق عليهم (Prysm، وLighthouse، وTeku، وNimbus، وLodestar) مرتفعة للغاية، ولا تتطلب تغييرات البروتوكول الرئيسية الكثير من وقت التطوير فحسب، ولكنها تواجه أيضًا مخاطر نشر عالية للغاية.

تمر استراتيجية توسيع غطاء الغاز خلال عصر التوسع العملي (2025-2026)، مما يؤدي إلى حل مشاكل الاختناق من خلال التحسين المتزايد بدلاً من الثورة المعمارية.يتم تحقيق الزيادة في حد الغاز من 30 مليونًا إلى 60 مليونًا من خلال تحسين أداء العميل، وإعادة تسعير بيانات المكالمات EIP-7623 (يتم فرض نسبة عالية من بيانات المكالمات لمجموعة الطبقة الثانية من الشبكة بمعدل 40 غازًا لكل بايت، بينما تبلغ المعاملات القياسية 16 غازًا لكل بايت)، وحد حد غاز المعاملة EIP-7825 (16.78 مليون غاز لكل معاملة).ويتم تعزيز هذه العملية في ثلاث خطوات: من 30 مليونًا إلى 36 مليونًا في فبراير 2025، إلى 45 مليونًا في يوليو، وإلى 60 مليونًا في نوفمبر. حددت ترقية “Fukasaka” في 3 ديسمبر رسميًا 60 مليونًا كقيمة افتراضية.يوفر هذا التغيير، جنبًا إلى جنب مع معاملات كتلة البيانات المخصصة التي قدمتها ترقية Dencun في مارس 2024 من خلال EIP-4844، لـ Rollup طبقة مستقلة من توفر البيانات، مع تحرير طبقة من مساحة كتلة الشبكة للتنفيذ.تتضمن أولويات التوسع على المدى القصير الفصل المعزز بين مقدم العرض والمنشئ (ePBS)، وقوائم الوصول على مستوى الكتلة (BAL) لدعم التنفيذ المتوازي، وتعديلات الأسعار المستهدفة لمطابقة تكاليف الغاز مع التكاليف الفعلية للحساب، وتقليل أوقات الفواصل الزمنية إلى 6 ثوانٍ لمضاعفة معدل إنشاء الكتلة.تركز خطة الاستدامة طويلة المدى (2027-2030) على تبسيط آلية الإجماع، واستبدال الآلة الافتراضية (VM)، وبنية حالة الشجرة الثنائية، وتبسيط البروتوكول، بدلاً من مخطط شجرة فيركل المخطط له مسبقًا (والذي تم التخلي عنه بسبب نقاط ضعف الحوسبة الكمومية في مخطط الالتزام متعدد الحدود).

معايير أداء العميل والقيود الهندسية

<ص>

يأتي معيار أداء ترقية Fusaka من شبكة اختبار Sepolia وشوكة الظل الرئيسية للشبكة: يستغرق عميل Geth، الذي يمثل حوالي 60% من حصة أداة التحقق من الصحة، 3.0 ثوانٍ لمعالجة كتلة كاملة مكونة من 60 مليون غاز، بإنتاجية تبلغ 20 مليون غاز/ثانية؛ تنفذ شركة Nethermind أسرع عملية تنفيذ، حيث تبلغ 2.4 ثانية فقط (25 مليون غاز/ثانية)؛ يستغرق Besu 3.3 ثانية (18 مليون غاز/ثانية) ثانية)؛ تستغرق شركة Erigon 2.7 ثانية لإكمال معالجة الكتلة (22 مليون غاز/ثانية). وقت المعالجة لجميع العملاء أقل بكثير من العتبة الحرجة البالغة 4 ثوانٍ، مما يضمن أن 90% من المدققين يمكنهم تلقي الكتل ومعالجتها خلال الربع الأول من الفترة الزمنية البالغة 12 ثانية، مع الحفاظ على هامش الأمان المتفق عليه.يُظهر تحليل انتشار الشبكة أن 90% من المدققين يمكنهم تلقي الكتل خلال 0.7 إلى 1.0 ثانية من خلال بروتوكول القيل والقال، لكن نسبة 10% المتبقية من المدققين قد يواجهون تأخيرًا يتراوح بين 2 إلى 3 ثوانٍ بسبب الاختلافات الجغرافية.تملي هذه الحقائق الهندسية ضرورة زيادة حد الغاز تدريجياً، بدلاً من زيادته بشكل مفاجئ وكبير، حتى لا يعرض استقرار الشبكة للخطر.

لقد تحول عنق الزجاجة الحالي من سرعة التنفيذ الأولية إلى أنماط الوصول إلى الحالة، والإدخال/الإخراج للقرص، ونمو الحالة التراكمية: تظهر البيانات أنه بالنسبة للمعاملات المعقدة، أصبح الوصول إلى حسابات الحالة وفتحات التخزين بمثابة استنزاف كبير لوقت التنفيذ.في ظل تحديد 60 مليون غاز، يبلغ النمو السنوي للدولة حوالي 60 جيجابايت؛ إذا لم يتم اتخاذ أي تدابير تخفيفية وتم رفع الحد الأعلى للغاز إلى 300 مليون، فإن النمو السنوي للولاية سيصل إلى 300 جيجابايت، وسيصل حجم الولاية إلى عدة تيرابايت في غضون سنوات قليلة.وقد حفز هذا الواقع في البداية أبحاث شجرة فيركل، ولكن التقدم في الحوسبة الكمومية أجبر المشاريع على التخلي عن هذا النهج لصالح استراتيجيات الإدارة العملية القصيرة الأجل (التقليم النشط، واقتصاديات ريع الدولة) في حين تطوير بدائل شجرة ثنائية مقاومة للكم للفترة 2027-2030.

أخذ عينات من توفر بيانات العقدة وتوسيع كتلة البيانات لتجميع شبكة الطبقة الثانية

الأولوية الاستراتيجية الثانية، توسيع نطاق توافر الكتلة، تعالج بشكل مباشر احتياجات مجموعات شبكة الطبقة الثانية. تدعم البنية التحتية الحالية من 3 إلى 6 كتل بيانات لكل كتلة (128 كيلو بايت لكل منها)، مما يوفر سعة بيانات تتراوح من 384 إلى 768 كيلو بايت لكل فتحة مدتها 12 ثانية.يستخدم أخذ عينات توفر بيانات العقدة (PeerDAS) المنشور في ترقية Fusaka تقنية تشفير المحو لتوسيع عدد كتل البيانات إلى 16 على المدى القصير ومن المتوقع أن يصل إلى 64 على المدى الطويل.يتم تقسيم كل كتلة بيانات إلى أجزاء متعددة من خلال تشفير Reed-Solomon، ويمكن إعادة بناء البيانات الكاملة بمجرد الحصول على 50% من الأجزاء.لا يحتاج المدققون إلى تنزيل كتل بيانات كاملة، بل يحتاجون فقط إلى أخذ عينات عشوائية من أجزاء جزئية، وتضمن الشبكة بشكل جماعي توفر البيانات دون الحاجة إلى مدقق واحد لتخزين جميع البيانات.تعمل طريقة أخذ العينات هذه على زيادة عدد كتل البيانات بأكثر من 10 مرات مع تقليل متطلبات عرض النطاق الترددي لمدقق واحد من O (n) إلى O (log n).الجدول الزمني للنشر: سيتم إجراء اختبار شبكة التطوير في الربع الثالث من عام 2025، وسيتم إدخال شبكة الاختبار في أوائل عام 2026، وسيتم إطلاق تفعيل الشبكة الرئيسية بعد المراجعة الأمنية في منتصف عام 2026. بعد وضع عينات توفر بيانات العقدة موضع الاستخدام، سيتم زيادة توفر بيانات التجميع بمقدار 10 مرات، بينما سيتم تقليل تكاليف الغاز لكتلة البيانات من خلال توسيع السعة.

التحقق من صحة ZK-EVM: من النظرية إلى الجدول الزمني للإنتاج

سلط حديث فيتاليك بوتيرين حول البنية التحتية للوكيل وتحديث بروتوكول Ansgar الضوء على التقدم الرائد في إثبات الوقت باستخدام آلة الإيثريوم الافتراضية (ZK-EVM) التي تعتمد على صفر المعرفة.في عام 2025، قامت العديد من فرق الآلة الافتراضية لـ Ethereum ذات المعرفة الصفرية (PSE، وScroll، وPolygon، وTaiko، وzkSync) بتقليل متوسط وقت إثبات الكتلة من 5 إلى 10 دقائق في عام 2024 إلى أقل من 10 ثوانٍ، وهو معلم رئيسي نحو البراهين في الوقت الفعلي (اكتملت في 12 ثانية لتناسب وقت الفتحة).سيتم تعزيز النشر على مراحل: ستقدم المرحلة الأولى بشكل تجريبي أدلة الصلاحية، ويمكن التحقق من بعض الكتل من خلال أدلة المعرفة الصفرية، ويمكن للمحققين اختيار التحقق من البراهين بدلاً من إعادة تنفيذها؛ ستنفذ المرحلة الثانية وضعًا هجينًا، حيث تتطلب الكتل الرئيسية تقديم إثباتات المعرفة الصفرية، وسيظل تنفيذ معظم الكتل كالمعتاد؛ستنتقل المرحلة الثالثة إلى وضع الإثبات الإلزامي، ويجب أن تكون جميع الكتل مصحوبة بإثباتات المعرفة الصفرية؛ستنفذ المرحلة الرابعة جهازًا افتراضيًا كاملاً من نوع إيثريوم صفر المعرفة، مع عملاء عديمي الجنسية يعملون دون تخزين الحالة، ويدعم العقد المتنقلة وعقد المتصفح بأمان كامل. الجدول الزمني الفعلي لنشر الإنتاج هو 2027-2030.

3. إمكانية التشغيل البيني عبر الطبقات: حل تجزئة شبكة الطبقة الثانية

مشكلة التجزئة

في خطابه الرئيسي حول “Ethereum Everywhere”، كشف سانتياغو بالادينو عن التناقض الأساسي في خارطة الطريق التي تركز على مجموعة Ethereum: على الرغم من أن إجمالي الإنتاجية لأكثر من 50 طبقة 2 قد تجاوز 100000 معاملة في الثانية، فقد أدى التجزئة إلى مشاكل خطيرة في تجربة المستخدم وتجزئة السيولة، مما قد يضعف عرض القيمة للنظام البيئي الموحد لـ Ethereum.عندما يحتفظ المستخدمون بأصول على Arbitrum، إذا كانوا يرغبون في شراء الرموز المميزة غير القابلة للاستبدال (NFTs) على zkSync، فيجب عليهم إجراء عمليات نقل عبر السلسلة من خلال شبكة من المستوى الأول، ويحتاجون إلى الانتظار لمدة 7 أيام (نافذة إثبات الاحتيال في مجموعة التفاؤل)، ودفع رسوم الغاز بقيمة 35 دولارًا؛ وتنتشر السيولة عبر سلاسل مختلفة، وتختلف أسعار المعاملات لنفس الرمز على شبكات مختلفة من المستوى الثاني؛يجب نشر التطبيقات بشكل منفصل على كل سلسلة، مما يؤدي إلى تشتيت طاقة المطورين ومجموعات المستخدمين.

طبقة قابلية التشغيل البيني للإيثريوم: توقيع واحد يتيح عمليات متعددة السلاسل

تم تطوير طبقة قابلية التشغيل البيني لـ Ethereum (EIL) بشكل مشترك بواسطة فرق Arbitrum وOptimism وPolygon وzkSync وBase وتستند إلى تجريد حساب ERC-4337 لدعم العمليات عبر السلسلة من خلال توقيع واحد.جوهر ابتكارها التكنولوجي هو ترخيص دفعة شجرة ميركل: يقوم المستخدمون ببناء شجرة ميركل التي تحتوي على عمليات على سلاسل متعددة، وبعد التوقيع على جذر ميركل، يرسلون الفروع إلى كل سلسلة مستهدفة؛يحقق حساب العقد الذكي في كل سلسلة تنفيذًا ذريًا متعدد السلاسل من خلال التحقق من شهادة Merkle المقابلة لجذر التوقيع، دون الحاجة إلى بروتوكولات مراسلة معقدة عبر السلاسل. أظهر Palladino تحسينات الكفاءة المحددة لهذه الآلية في العرض التوضيحي: يحتاج المستخدم الذي يمتلك 10,000 USDC على Arbitrum ويريد شراء NFT مقابل 5,000 USDC على zkSync فقط إلى التوقيع على جذر Merkel واحد يسمح بخصومات Arbitrum وعمليات شراء zkSync؛ يكمل مزود السيولة عبر السلسلة (XLP) التسوية الفورية من خلال توفير 5000 USDC في zkSync مقدمًا، ثم ينسحب من Arbitrum بعد فترة تأخير السحب.لتلقي أموال المستخدم، يتم فرض رسوم خدمة تبلغ حوالي 5 دولارات أمريكية (معدل 0.1%) فقط.بالنسبة للمستخدمين، تستغرق المعاملة بأكملها أقل من دقيقة واحدة، بينما تستغرق المعاملة عبر السلسلة التقليدية أكثر من 7 أيام وتكلف ما يصل إلى 35 دولارًا.

تجريد الحساب كقاعدة

يوفر ERC-4337 الأساس لطبقة قابلية التشغيل البيني للإيثريوم عن طريق استبدال الحسابات المملوكة خارجيًا (التي تسيطر عليها مفاتيح ECDSA الخاصة) بحسابات العقود الذكية القابلة للبرمجة.يمكن لعناوين إيثريوم التقليدية أن تسمح فقط بعملية واحدة لكل توقيع، بينما يمكن لحسابات العقود الذكية تنفيذ منطق التحقق التعسفي، بما في ذلك التحقق من أدلة Merkle التي تسمح بعمليات متعددة في وقت واحد.كانت هذه الميزة موجودة من الناحية النظرية منذ إطلاق Ethereum، ولكن ERC-4337 قام بتوحيد التنفيذ وبناء البنية التحتية البديلة اللازمة لعمليات نشر الإنتاج.كشف مؤتمر 18 نوفمبر عن التزامات كبيرة من المحافظ الرئيسية: قامت كل من MetaMask وArgent وSafe بنشر البنية التحتية للحسابات الذكية، حيث أبلغت Safe عن أكثر من 100000 حساب نشط اعتبارًا من نوفمبر 2025. ولا تقتصر التحسينات في تجربة المستخدم على العمليات عبر السلاسل، ولكنها تشمل أيضًا دعم دفع رسوم الغاز في رموز ERC-20 من خلال وكلاء الدفع وآليات التعافي الاجتماعي وحدود الاستهلاك القابلة للبرمجة.

نهائية سريعة مع 6 ثواني

في خطابه حول تحسين جودة خدمة الإيثريوم باعتباره “محرك التأكيد” للنظام البيئي بأكمله، أكد بارنابي مونو على مؤشرين رئيسيين: وقت تأكيد الكتلة (حاليًا 12 ثانية في المتوسط) ووقت النهاية (حاليًا 13 دقيقة). سيتم نشر قواعد التأكيد السريعة في الربع الأول من عام 2026، مما يوفر نسبة نهائية بنسبة 95% خلال كتلة واحدة إلى كتلتين (12 إلى 24 ثانية) دون الحاجة إلى الانتظار 13 دقيقة للحصول على النهاية الاقتصادية.ينطبق هذا الافتراض الأمني الأضعف (النهائية الاحتمالية بدلاً من النهاية الاقتصادية) على مجموعة متنوعة من السيناريوهات: يمكن لشبكات الطبقة الثانية الاستفادة بشكل أسرع من حالات شبكة الطبقة الأولى المؤكدة (ستستفيد عمليات التجميع المستندة إلى lookahead)، ويمكن لبروتوكولات الجسر عبر السلسلة تمكين المراسلة بشكل أسرع عبر السلسلة، ويمكن للتبادلات المركزية تقصير فترات استجابة الإيداع والسحب.تتضمن الخطط طويلة المدى تقليل وقت الفتحة من 12 ثانية إلى 6 ثوانٍ، ومضاعفة معدل إنشاء كتلة الشبكة.يُظهر أداء العميل الحالي (يستغرق معالجة 60 مليون كتلة غاز من 2.4 إلى 3.3 ثانية) أنه إذا استمر العميل في التحسين، فسيكون من الممكن إجراء فترة زمنية مدتها 6 ثوانٍ عند زيادة الحد الأعلى من الغاز إلى 100 مليون وما فوق.ستتيح فترة الـ 6 ثوانٍ جنبًا إلى جنب مع قواعد التأكيد السريعة إمكانية نهائية فعالة تتراوح من 6 إلى 12 ثانية للتنافس مع شبكات الدفع المركزية.

4. البنية التحتية المالية اللامركزية: فرص ائتمانية بقيمة 300 تريليون دولار أمريكي

نظرية النهضة المالية لستاني كوليتشوف

في كلمته الرئيسية حول “الهندسة الجديدة للائتمان”، قارن ستاني كوليتشوف تاريخ الابتكار المالي خلال عصر النهضة بالمكونات الأساسية للتمويل اللامركزي الحديث، واقترح أن سوق الائتمان اللامركزي من المتوقع أن يفتح 300 تريليون دولار أمريكي من فرص تدفق رأس المال العالمي. وفي فلورنسا عام 1252، أصبح الفلورين الذهبي أول عملة أساسية موثوقة على نطاق واسع، مع وزن موحد ونقاء يمكن التنبؤ به، مما أرسى الأساس للتوسع الائتماني في جميع أنحاء أوروبا؛يحقق التمويل اللامركزي اليوم وظائف مماثلة من خلال العملات المستقرة (USDC، DAI، USDT، وما إلى ذلك، مما يوفر 150 مليار دولار من السيولة عبر السلسلة). تقوم شبكة Merchant Intelligence Network في البندقية بجمع المعلومات التجارية من الموانئ في البحر الأبيض المتوسط، وهو ما يعادل وظيفيًا البنية التحتية لأوراكل (توفر Chainlink موجزات الأسعار والتحقق من البيانات خارج السلسلة)؛تقوم شبكات التجار، مثل الرابطة الهانزية، ببناء طبقة سيولة تربط الأسواق المحلية، على غرار صانعي السوق الآليين (Uniswap، وCurve، وما إلى ذلك، التي تدعم تبادل العملات الفوري عبر مجموعات الأموال)؛ سمح عقد كوماندا في عصر النهضة للمستثمرين السلبيين بتمويل تجارة الملاحة التجارية والاتفاق على تقاسم الأرباح، وهو ما كان سلف العقود الذكية – تخصيص رأس المال تلقائيًا بناءً على الشروط المبرمجة.

تتلخص الحجة الأساسية لكوليشوف في أن سوق الائتمان العالمية التي تبلغ قيمتها 300 تريليون دولار تظل بمنأى عن التمويل اللامركزي لأن الائتمان التقليدي يعتمد على المعلومات المحلية (سمعة المقترض، وقوة التنفيذ القانوني، وتقييم الضمانات) التي لا يمكن رسم خرائطها مباشرة على السلسلة.والحل الذي يقترحه هو بروتوكول Aave Horizon، الذي يرمز إلى الائتمان المحلي للمشاركة في السيولة المالية اللامركزية العالمية.يقوم محللو الائتمان المحليون بتقييم المقترضين من خلال الأساليب التقليدية (التاريخ الائتماني، وتحليل التدفق النقدي، وتقييم الضمانات)، ثم تجميع القروض في منتجات ذات طبقات رمزية للمعاملات عبر السلسلة؛ يقوم مقدمو السيولة المالية اللامركزية بشراء هذه المنتجات متعددة الطبقات ويحصلون على إيرادات من سوق الائتمان المحلي، بينما يتعامل البروتوكول مع الامتثال والتحصيل وإدارة التخلف عن السداد.اختار كوليتشوف الأرجنتين عمداً كمكان للمؤتمر ودراسة الحالة: يعاني سوق الائتمان في الأرجنتين من أوجه قصور شديدة – حيث تتجاوز أسعار الفائدة السنوية لبطاقات الائتمان 100٪، ومن الصعب الحصول على الرهن العقاري على الرغم من قيمة العقارات، وضوابط رأس المال تعيق الاستثمار عبر الحدود؛ ولا تستطيع الشركات المحلية التي تتمتع بتدفقات نقدية قوية الوصول إلى رأس مال النمو بمعدلات معقولة، في حين يسعى المستثمرون المؤسسيون إلى تحقيق عوائد في الأسواق الناشئة.يستهدف مشروع Aave Horizon Buenos Aires التجريبي، الذي تم الإعلان عنه خلال مؤتمر Devconnect، هذه الفجوة، من خلال ترميز مستحقات الشركات الصغيرة والمتوسطة الأرجنتينية وتقديمها لمستثمري التمويل اللامركزي العالميين بعائد سنوي يتراوح بين 15% إلى 25% (جذاب للمستثمرين، وتحويلي للمقترضين المعتادين على تكاليف تمويل تزيد عن 100%).

التسوية الذرية والتركيب القابل للبرمجة

أكد العرض التقديمي الذي تبنته وكالة داني رايان على أن البنية التحتية لـ blockchain تتيح تحسينات ثورية في الكفاءة التشغيلية من خلال التسوية المشفرة بدلاً من الإنفاذ القانوني.في التمويل التقليدي، تكون دورة التسوية لمعاملات الأسهم هي T+1 (يوم عمل واحد)، وبالنسبة لسندات الشركات تكون T+2، وبالنسبة لمعاملات الأسهم الخاصة تستغرق من 90 إلى 180 يومًا؛ تتضمن كل تسوية عدة وسطاء (وكلاء التحويل، وأمناء الحفظ، وغرف المقاصة، ومعالجي الدفع)، وتتطلب معاملات سندات الشركات حوالي 20 خطوة يدوية، وتفشل 5٪ إلى 10٪ من المعاملات بسبب أخطاء التسوية.تعمل Ethereum على تبسيط هذه العملية إلى تنفيذ ذري: يتلقى العقد الذكي أصول كلا الطرفين في نفس الوقت، وإما يكمل التبادل على الفور أو يلغي المعاملة بأكملها.على شبكة الطبقة الثانية، يمكن إكمال التسوية خلال 12 ثانية وبتكلفة أقل من 5 دولارات، مما يعني انخفاضًا بنسبة 99.9% في الوقت والتكلفة.والأهم من ذلك، أن القابلية للتركيب الذري تجعل المنتجات المالية مستحيلة في الأنظمة التقليدية حقيقة واقعة: أظهر عرض مورفو الإقراض عبر الضمانات – يقوم العميل المؤسسي بإيداع 100 مليون دولار في سندات الخزانة الأمريكية الرمزية ويمكنه اقتراض 90 مليون دولار أمريكي على الفور. يتم تعديل شروط القرض تلقائيًا بناءً على عائد الخزانة، وسيتم تفعيل التصفية البرامجية إذا انخفضت نسبة الضمانات إلى ما دون حد الأمان.تلغي العملية برمتها الحاجة إلى العقود القانونية وفحوصات الائتمان وتأخير التسوية.

البنية التحتية للخصوصية والرؤية المحدودة

لقد أوضحت قمة الخصوصية التي عُقدت في 19 تشرين الثاني (نوفمبر) أن الخصوصية قد حلت محل المخاوف التنظيمية باعتبارها العائق الأساسي أمام التبني المؤسسي.ويوفر قانون أسواق الأصول المشفرة في أوروبا (MiCA) إطارًا تنظيميًا واضحًا، وتُظهر الموافقة على الصناديق المتداولة في البورصة (ETFs) الخاصة بالبيتكوين والإيثريوم (ETFs) في الولايات المتحدة أن الهيئات التنظيمية قد اعترفت بالعملات المشفرة كفئة من الأصول، لكن تطوير البنية التحتية للخصوصية تأخر.تحتاج المؤسسات إلى ما أسماه المتحدثون “الرؤية المحدودة”: يرى أصحاب المصلحة المختلفون مجموعات فرعية مختلفة من البيانات بناءً على الأدوار والأذونات – يحتاج مديرو الصناديق إلى رؤية الحيازات الكاملة لاتخاذ قرارات التخصيص، ويحتاج المنظمون إلى التحقق من الامتثال ولكن ليس الوصول إلى معلومات التداول الاستراتيجية، ويحتاج العملاء فقط إلى رؤية مراكزهم الخاصة دون الآخرين، ويجب أن يرى الجمهور فقط المقاييس المجمعة مثل إجمالي الأصول الخاضعة للإدارة.لا يمكن تلبية هذه المتطلبات من خلال الشفافية الكاملة لسلسلة الكتل العامة، حيث تكون جميع المعلومات مرئية للجميع. يجمع الحل التقني المقترح بين تقنيات تشفير متعددة: شبكات الطبقة الثانية الخاصة مثل حالة تشفير Aztec افتراضيًا، مع تعيين مفاتيح فك التشفير وفقًا لسياسات الوصول المحددة في العقود الذكية؛ تتيح إثباتات صفر المعرفة الكشف الانتقائي – مما يثبت للجهات التنظيمية أن التحقق من هوية العميل (KYC) قد اكتمل دون الكشف عن معلومات الهوية، أو إثبات أن المعاملات تتوافق مع الحدود المعتمدة دون الكشف عن المراكز الفعلية والأطراف المقابلة؛يسمح الحساب متعدد الأطراف بالتحليل التعاوني دون أن يتمكن أي طرف مشارك من الوصول إلى بيانات الإدخال الأصلية للآخرين.يعمل صندوق BUIDL التابع لشركة BlackRock، والذي تبلغ أصوله 500 مليون دولار اعتبارًا من نوفمبر 2025، على Ethereum ولكنه مطلوب للحفاظ على الخصوصية من خلال الوصول المصرح به وإعداد التقارير خارج السلسلة.يعكس هيكل الصندوق هذا طلب السوق على تسوية blockchain (مجزأة وقابلة للبرمجة ومتاحة على مدار الساعة طوال أيام الأسبوع) وأوجه القصور في البنية التحتية الحالية للخصوصية.وأظهر الخطاب أنه سيتم وضع ميزات الخصوصية الأصلية موضع الإنتاج في عام 2026، ومن المتوقع أن يعزز النشر المؤسسي على نطاق واسع، وقد يصل حجم الأصول المرمزة إلى 100 مليار دولار بحلول عام 2027.

5. اقتصاد الوكيل المستقل: ERC-8004 وx402

البنية التحتية للسمعة المحمولة

عرض “يوم الوكلاء” في 19 نوفمبر البنية التحتية الكاملة لاقتصاد الوكلاء القائم على الذكاء الاصطناعي، مع الافتراض الأساسي بأن الوكلاء سيصبحون لاعبين اقتصاديين رئيسيين خلال العقد المقبل.ينعكس هذا التحول في التصميم من التركيز على الإنسان إلى التركيز على العميل الأصلي في بروتوكولين متكاملين: ERC-8004 لهوية الوكيل وسمعته، وx402 للمدفوعات الأصلية للآلة.يعمل ERC-8004 على توسيع معيار الرمز المميز غير القابل للاستبدال ERC-721 عن طريق إضافة إمكانات تتبع السمعة: يحصل كل وكيل على معرف رمز مميز فريد ومقاييس أداء تراكمية (عدد المهام ومعدل نجاح النقطة الأساسية وإجمالي قيمة المعاملة وجذور Merkle مع دليل تفصيلي للأداء المخزن على IPFS أو Arweave).يمكن نقل السمعة على السلسلة عبر الأنظمة الأساسية، مما يحل مشكلة تجزئة أسواق الخدمات التقليدية حيث تقتصر السمعة على منصة واحدة (لا يمكن نقل سمعة Upwork إلى Fiverr).تحدد المواصفات الفنية المكونات الموجودة على السلسلة وخارجها لتحقيق التوازن بين إمكانية التحقق وتكاليف التخزين: يخزن العقد على السلسلة ناقل سمعة مدمج (عدد المهام مثل uint256، والنقاط الأساسية لمعدل النجاح، والقيمة الإجمالية مثل uint256، وجذر Merkle لإثبات الأداء)؛ تقوم البنية التحتية خارج السلسلة بفهرسة بيانات الأداء الكاملة.إذا ادعى الوكيل أنه حقق معدل نجاح بنسبة 95% من بين 1000 مهمة، فيجب عليه تقديم دليل Merkle مرتبط بسجل إكمال المهمة الذي يمكن التحقق منه (توقيع التشفير لمبدأ المهمة، الطابع الزمني، وصف النتيجة) لمنع السمعة المتضخمة من خلال الادعاءات الكاذبة.

x402: الدفع بدلاً من المصادقة

يحل بروتوكول x402 مشكلة المصادقة غير الخاضعة للرقابة للوكلاء المستقلين. يتطلب الوصول التقليدي لواجهة برمجة التطبيقات (API) من المطورين تسجيل الحسابات يدويًا، وإكمال عملية OAuth، وإدارة مفاتيح واجهة برمجة التطبيقات (API)، وكلها تفترض التفاعل البشري.لا يمكن للوكلاء المستقلين إكمال تحديات اختبار CAPTCHA أو تخزين المفاتيح طويلة المدى بشكل آمن دون تقديم إدارة مفاتيح مركزية (هزيمة القصد الأصلي من اللامركزية).الحل الذي تقدمه x402 هو استبدال المصادقة بالدفع: إذا أراد الوكيل الوصول إلى أحد الموارد، فإنه يحتاج فقط إلى دفع مبلغ محدد من العملة المشفرة.عملية البروتوكول بسيطة وواضحة: يطلب الوكيل الموارد، ويعيد الخادم رمز حالة HTTP 402 (الدفع مطلوب)، بما في ذلك تفاصيل الدفع (المبلغ، نوع الرمز المميز، عادة USDC، عنوان الدفع، رقم عشوائي فريد لمنع هجمات إعادة التشغيل)؛ يقوم الوكيل بإنشاء معاملة، ويحول المبلغ المحدد إلى عنوان الدفع، ويرسله إلى شبكة الطبقة الثانية من إيثريوم للتأكيد السريع (Arbitrum أو Base توفير نهائية ثانية فرعية)، ثم إعادة بدء الطلب باستخدام تجزئة المعاملة كدليل على الدفع؛ بعد أن يتحقق الخادم من المعاملة على السلسلة (يتطابق المبلغ مع المتطلبات، وعنوان الدفع صحيح، ولا يتم استخدام الرقم العشوائي)، فإنه يوفر الموارد المطلوبة للوكيل.

6. التبني المؤسسي: مخاطر الطرف المقابل وأمن الاقتصاد المشفر

مطالبة وول ستريت باللامركزية

أدى خطاب داني رايان حول التبني المؤسسي للإيثريوم يوم ١٧ نوفمبر إلى قلب الحكمة التقليدية حول عرض قيمة بلوكتشين. بدلاً من القول بأن المؤسسات تتسامح على مضض مع اللامركزية من أجل جني فوائد blockchain، يشير ريان إلى أدلة على أن وول ستريت تسعى بنشاط إلى تحقيق اللامركزية كحل لمخاطر الطرف المقابل، وعدم الكفاءة التشغيلية، والأعباء التنظيمية.ينبع هذا الرأي من أعمال الالتحام المؤسسي التي قامت بها مؤسسة إيثريوم خلال العام الماضي، مما يمثل إعادة هيكلة كبيرة لوضع إيثريوم في السوق.تقوم المؤسسات المالية بتحليل كافة الأنظمة من منظور مخاطر الطرف المقابل: من الذي قد يتخلف عن السداد أو يرتكب الاحتيال أو يختفي، وما هو احتمال الخسائر وحجمها.ويعمل التمويل التقليدي على تخفيف هذه المخاطر من خلال العقود القانونية والتأمين والرقابة التنظيمية، ولكن كل طبقة من طبقات التخفيف تقدم تبعيات جديدة للطرف المقابل – تعتمد الصفقات التي تتم مقاصتها من خلال شركة الإيداع والمقاصة (DTCC) على ملاءتها وقدراتها التشغيلية، وتعتمد مقايضات العجز الائتماني على قدرة شركة التأمين على الدفع، وتعتمد ترتيبات الضمان على نزاهة وكيل الضمان.تعمل التسوية الذرية للإيثريوم على إزالة هذه التبعيات من خلال فرضها بطريقة مشفرة وليس بشكل قانوني: تتحقق العقود الذكية في الوقت نفسه من أن كلا الطرفين قد قدموا الأصول المتفق عليها، ثم تنفذ عملية التبادل، وتتراجع عن المعاملة إذا كان أي من الطرفين غير قادر على الوفاء بالتزاماته.الطرف المقابل هو في الأساس الكود نفسه، ويمكن لأي شخص التحقق منه.لا يمكن تكرار الأمن الاقتصادي الذي توفره 70 مليار دولار من ETH للشبكة بسهولة – لتقويض الإجماع، ليس من الضروري مهاجمة الكود فحسب، بل من الضروري أيضًا الحصول على 51٪ من الأصول المتعهد بها. وبالنظر إلى آلية عقوبة القطع والحاجة إلى الحفاظ على قيمة الأصول المرهونة، فإن هذا السلوك مكلف للغاية وغير عقلاني اقتصاديا.

تحدد بيانات رايان التحسينات في المقاييس التشغيلية: تبلغ تكاليف تسوية سندات الشركات التقليدية تكاليف المكتب الخلفي من 50 إلى 200 دولار لكل صفقة، وتفشل 5٪ إلى 10٪ من الصفقات بسبب أخطاء التسوية؛ تكاليف تسوية شبكة Ethereum Layer 2 أقل من 5 دولارات ومعدل فشل صفر (التنفيذ الحتمي).تعمل تسوية T+2 على تقليل وقت حجز رأس المال بنسبة 99.99% مقارنة بالتنفيذ الذري لمدة 12 ثانية – مما يوفر تكلفة الفرصة البديلة بحوالي 20,000 دولار أمريكي بعائد سنوي 5% على تداول بقيمة 100 مليون دولار أمريكي.بالإضافة إلى توفير التكاليف، تتيح القابلية للتركيب الذري إدارة المخاطر غير الممكنة في الأنظمة التقليدية: فالقروض السريعة للتصفية تلغي متطلبات رأس المال للمصفين، ويمكن تحديث المواقف المضمونة عبر بروتوكولات متعددة تلقائيًا، وتوقف قواطع الدائرة القابلة للبرمجة النشاط عندما تتجاوز معلمات المخاطر العتبات.

تحقيق التوفر بنسبة 100% مع تنوع العملاء

يسلط تحديث النظام البيئي الذي أعده توماس ستانزاك الضوء على الحاجة إلى بنية تحتية تعمل دائمًا في سوق تبلغ قيمتها تريليون دولار.تحقق Ethereum ذلك من خلال تنوع العملاء بدلاً من التكرار: أربعة عملاء تنفيذ مستقلين (Geth يعتمد على Go، وNethermind يعتمد على C#، وBesu يعتمد على Java، وErigon يعتمد على Go) وخمسة عملاء متفق عليهم، مما يضمن أن الثغرات الأمنية في تنفيذ واحد يمكن أن تؤثر على 60٪ على الأكثر من المدققين (حصة سوق Geth الحالية).تستمر الشبكة في العمل على عدد صغير من العملاء بينما يقوم المطورون بإصلاح التعليمات البرمجية المتأثرة.تتناقض هذه البنية بشكل صارخ مع البورصات التقليدية، والتي على الرغم من وجود أنظمة زائدة عن الحاجة المعقدة، فقد شهدت انقطاعات متكررة: انقطعت بورصة نيويورك (NYSE) لمدة 226 دقيقة في عام 2015، وعلقت بورصة طوكيو التداول ليوم كامل بسبب فشل الأجهزة في عام 2020، وشهدت Robinhood انقطاعات متعددة خلال التقلبات العالية في عام 2021. منذ “الاندماج” في سبتمبر 2022، حافظت إيثريوم على توفر بنسبة 100%، ومعالجة أكثر من مليون معاملة يوميًا دون انقطاع.بالنسبة للمؤسسات التي تفكر في البنية التحتية لـ blockchain، فإن سجل الموثوقية هذا يتجاوز معايير السوق المالية التقليدية مع الحفاظ على الطبيعة اللامركزية للقضاء على نقاط الفشل الفردية.

7. من المثالية إلى البراغماتية: ما الذي تغير؟

تتناقض رؤية تأسيس إيثريوم في عام 2015 مع اتجاهها لعام 2025، مما يكشف عن تحول فلسفي أساسي في فهم المجتمع للامركزية، ومقاومة الرقابة، وافتراضات الحد الأدنى من الثقة.وشددت الورقة البيضاء الأصلية على هذه الخصائص باعتبارها أهدافًا نهائية ذات قيمة جوهرية، ومتجذرة في تقليد cypherpunk – فكرة أن التشفير يمكّن حرية الإنسان بدلاً من الربح التجاري.بحلول عام 2025، في التخطيط الاستراتيجي لمؤسسة إيثريوم، أصبحت هذه الميزات أهدافًا مفيدة وليس أهدافًا نهائية: تكمن قيمة مقاومة الرقابة في تمكين الإدماج المالي العالمي لنحو 1.4 مليار شخص لا يتعاملون مع البنوك ومنع نقاط الفشل الفردية في البنية التحتية المهمة نظاميًا؛ وتكمن قيمة الحياد الجدير بالثقة في السماح للمنافسين بالتعايش على بنية تحتية مشتركة، وخلق تأثيرات شبكية لا يمكن تحقيقها من خلال منصات الملكية؛وتكمن قيمة الحد الأدنى من الثقة في الحد من مخاطر الطرف المقابل والتبعيات التشغيلية التي تسبب التكاليف والفشل في التمويل التقليدي.

كان هذا التحول من المثالية إلى الواقعية واضحًا في جميع أنحاء المحتوى الفني لـ Devconnect 2025 بطريقتين دقيقتين وصريحتين: أبرزت العروض التقديمية معايير الأداء (إنتاجية العميل من 20 إلى 25 مليون غاز في الثانية)، والجداول الزمنية للنشر (ترقية Fukasaka في الربع الأخير من عام 2025، وترقية Lump Sadam في عام 2026) وتحسينات تجربة المستخدم (عمليات نقل عبر السلسلة لمدة دقيقة واحدة عبر طبقة قابلية التشغيل البيني Ethereum، 12 ثانية للتأكيد). بدلاً من التجريد الفلسفي حول اللامركزية.إن مضاعفة الحد الأقصى للغاز من 30 مليونًا إلى 60 مليونًا أمر مثير للاهتمام لأنه يضاعف الإنتاجية ويدعم التطبيقات الأكثر تعقيدًا، وليس لأنه يحافظ على مستوى محدد من اللامركزية (على الرغم من أن ذلك يتم تحقيقه من خلال تحسين العميل بدلاً من زيادة متطلبات الأجهزة، إلا أن هذا يصبح عائقًا يجب تلبيته بدلاً من هدف التحسين).وتكمن أهمية البنية التحتية للخصوصية في أن المؤسسات لا تستطيع أن تتبناها من دون رؤية مؤهلة تلبي المتطلبات التنظيمية والتنافسية، وليس باعتبارها حريات مدنية مجردة (على الرغم من أن هذه المنفعة لا تزال موجودة كعامل خارجي إيجابي).ويجسد النظام البيئي لشبكة الطبقة الثانية هذا التحول العملي بشكل واضح: فالمثالية الخالصة ترفض شبكة الطبقة الثانية، بحجة أنها تقدم افتراضات ثقة إضافية (توافر الطلبات، وضمانات توفر البيانات، ونوافذ تقديم إثبات الاحتيال)؛ في حين تحتضن البراغماتية شبكة الطبقة الثانية، حيث تعتبرها المسار الوحيد الممكن لتحقيق التوسع مع الحفاظ على الخصائص الأمنية لشبكة الطبقة الأولى.تقوم مؤسسة Ethereum بتنسيق تطوير النظام البيئي بشكل نشط من خلال البنية التحتية مثل طبقة قابلية التشغيل البيني لـ Ethereum وأخذ عينات من بيانات العقدة.

فسر بعض النقاد هذا التحول على أنه تخلي عن رؤية إيثريوم الأصلية، مشيرين إلى مركزية المدقق (يتحكم Lido في 29٪ من الأصول المتراكمة)، ومركزية استخراج الحد الأقصى للقيمة القابلة للاستخراج (MEV) (يتم إنشاء 95٪ من الكتل من خلال خمسة مرحلات)، وتسويات طبقة التطبيق (تستخدم معظم الواجهات الأمامية للتمويل اللامركزي موفري RPC المركزيين Infura أو Alchemy).التقييم الأكثر دقة هو أن الرؤية قد نضجت من المبادئ المجردة إلى تطبيقات ملموسة ذات خصائص قابلة للقياس: تنعكس اللامركزية الآن في مقاييس تنوع العملاء (انخفضت حصة Get في السوق إلى 60% من 95% في عام 2021)، وجغرافية المدقق (أكثر من 60 دولة تستخدم المدققين) والتحليل الاقتصادي لمتجهات المركزية (مشكلة وكيل التفويض الناجمة عن مشتقات السيولة في Lido)، بدلاً من مجرد حساب عدد العقد. مقاومة الرقابة من خلال إدراج القوائم والمقترحين – يتم تطبيق آليات نظرية اللعبة مثل فصل المنشئ لجعل الرقابة غير مجدية اقتصاديًا، بدلاً من الاعتماد فقط على الإجماع الاجتماعي؛ ويعني انعدام الثقة قياس الافتراضات الأمنية كميا (كمية الأصول المرهونة التي يجب إتلافها لتدمير النهاية)، وتزويد المستخدمين بدليل مشفر على صحة الدولة، وتصميم أنظمة حيث تكون تكلفة التحقق أقل من تكلفة الثقة، بدلا من اللجوء إلى الحجج الفلسفية التي تتعامل مع اللامركزية باعتبارها سلعة جوهرية.

8. الخلاصة: البنية التحتية الجاهزة للتطبيق

أظهر مؤتمر Devconnect لعام 2025 في الأرجنتين أن مؤسسة Ethereum قد تحولت بشكل حاسم نحو إنشاء البنية التحتية للتطبيقات بدلاً من أبحاث البروتوكول نفسها.ركز الخطاب الفني الذي استمر خمسة أيام على حل مشكلات محددة بجدول زمني واضح: نشر طبقة قابلية التشغيل البيني للإيثريوم في منتصف عام 2026 لحل تجزئة السيولة عبر السلسلة؛ وإطلاق حالة التشفير التراكمي للمعرفة الصفرية في الفترة 2026-2027 لتلبية احتياجات الخصوصية للتمويل اللامركزي؛ إطلاق x402 وERC-8004 في الربع الأول من عام 2026 لتمكين البنية التحتية للدفع الخاصة بالوكالة؛ وتلبية احتياجات التسوية المؤسسية من خلال وظائف الخصوصية وتوسيع الإنتاجية؛ ديسمبر 2025 في 3 مارس، تم نشر عينات توفر بيانات العقدة في ترقية “Fukasaka” لتوسيع مدى توفر كتلة البيانات؛ إدارة نمو الدولة من خلال التحسين العملي (تشذيب العميل، وضغط الشهود)، مع تطوير بدائل شجرة ثنائية مقاومة للكم لعصر الاستدامة 2027-2030.ويستهدف كل حل تحسينات قابلة للنشر ويضع معايير نجاح قابلة للقياس، بدلاً من متابعة الإنجازات النظرية ضمن جداول زمنية غير مؤكدة.

ينبع هذا النهج من الدروس العميقة المستفادة خلال عشر سنوات من التشغيل: في الأيام الأولى، اتبعت إيثريوم تغييرات بروتوكولية طموحة استهلكت عدة سنوات من موارد البحث والهندسة – احتلت تقنية التجزئة كمية كبيرة من الموارد من عام 2016 إلى عام 2020، وتحولت أخيرًا إلى خريطة طريق مع مجموعة Rollup باعتبارها جوهرًا؛ استمرت أبحاث شجرة فيركل من عام 2018 إلى عام 2025، وتم التخلي عنها بسبب ثغرات كمومية؛تم تطوير آلية إثبات الحصة من عام 2014 حتى “دمجها” في سبتمبر 2022. وكانت هذه الجهود ناجحة من الناحية الفنية (أو كشفت عن قيود أساسية) ولكنها انطلقت بشكل أبطأ مما كان متوقعا، في حين أظهرت ابتكارات طبقة التطبيقات مثل طفرة التمويل اللامركزي في عام 2020 واعتماد العملات الرقمية غير القابلة للاستبدال في عام 2021 أن البنية التحتية الحالية يمكن أن تخلق بالفعل قيمة كبيرة من خلال العقود الذكية المصممة بشكل جيد.الاستراتيجيات الحالية تقلب هذه الأولويات رأساً على عقب: تغييرات البروتوكول مثل الفصل المعزز بين مقدم العرض والمنشئ وقوائم الوصول على مستوى الكتلة تخدم احتياجات تطبيقات محددة (التنفيذ الموازي، والحد الأقصى من تخفيف القيمة القابلة للاستخراج) بدلاً من التحسينات النظرية؛ تستهدف ميزات الخصوصية الاحتياجات المؤسسية (الرؤية المؤهلة المطلوبة للامتثال) بدلاً من حقوق الخصوصية المجردة؛ تعالج البنية التحتية عبر السلسلة مشكلات تجربة المستخدم (تجزئة السيولة عبر أكثر من 50 شبكة من الطبقة الثانية) بدلاً من متابعة التكامل المعماري.إن القرار بالتخلي عن أشجار فيركل، على الرغم من استثمار سنوات من الموارد، يجسد هذا التحول العملي: فبدلاً من نشر بنية تحتية هشة الكم والتي قد تحتاج إلى الاستبدال في غضون عقد من الزمان، من الأفضل خفض الخسائر الآن.

ومن الآن فصاعدا، يمهد هذا الأساس العملي الطريق للتبني السائد للإيثريوم – طالما أن التطبيقات المبنية على هذه البنية التحتية تخلق قيمة حقيقية للمستخدمين.تحقيق 300 مليون إنتاجية من الغاز بحلول عام 2028، وإطلاق العقود الذكية على مستوى الإنتاج للحفاظ على الخصوصية في 2026-2027، والعمليات السلسة عبر السلاسل من خلال طبقة قابلية التشغيل البيني للإيثريوم في منتصف عام 2026، والموثوقية على المستوى المؤسسي مع توفر بنسبة 100٪ منذ سبتمبر 2022، تتحد لتشكل بنية تحتية قادرة على دعم تريليونات الدولارات من النشاط الاقتصادي.ويعتمد تحقيق هذه الإمكانية على عوامل خارجة عن سيطرة مؤسسة إيثريوم: التطور التنظيمي في الولايات القضائية الكبرى، والديناميكيات التنافسية مع السلاسل الأخرى (والتي قد تقدم مقايضات مختلفة)، والأهم من ذلك – ما إذا كانت التطبيقات القائمة على هذه البنية التحتية تحل مشاكل حقيقية للمستخدمين، بدلا من المشاكل التي تهم المهندسين.ولكن من منظور البنية التحتية وحدها، أدى تطور إيثريوم على مدار عقد من المثالية من المثالية إلى الواقعية إلى إنشاء منصة جاهزة لاستضافة نشاط اقتصادي كبير – فهي تستبدل النقاء الفلسفي بالحلول القابلة للنشر، واللامركزية المجردة بميزات أمنية قابلة للقياس، والطموح الثوري للتقدم المركب المتزايد.